- 基于vue+Cesium实现交互式攻击箭头绘制

引言在地理信息系统(GIS)和军事模拟领域,箭头绘制是一项基础且重要的功能。本文将介绍如何使用Cesium.js结合Vue框架实现交互式攻击箭头绘制功能,支持鼠标点击采集关键点、动态更新箭头形状、右键结束绘制等核心交互,并对实现过程中的关键技术点进行深入解析。功能概述本组件实现了以下核心功能:地图初始化与基础配置鼠标左键点击采集箭头关键点鼠标移动实时更新箭头形状右键点击结束绘制并输出结果动态渲染箭

- AI产品经理面试宝典第18天:AI思维矩阵构建与实战应用面试题与答法

TGITCIC

AI产品经理一线大厂面试题产品经理面试AI产品经理面试大模型产品经理面试AI面试大模型面试

如何构建AI思维矩阵?产品经理的"降维攻击"密码面试官:请解释什么是AI思维矩阵?作为产品经理如何构建这种思维?你的回答:AI思维矩阵不是技术架构,而是产品经理在AI时代的核心认知框架。它包含四个关键维度:软硬结合创新:如智能音箱通过硬件采集语音数据,软件优化交互体验,形成闭环数据驱动决策:在智能客服场景中,通过用户对话数据优化意图识别模型,实现NLU准确率提升30%生态协同视角:以智能家居为例,

- Spring框架全面解析:从核心原理到企业级应用

衣褐D

springrpcjava

一、Spring框架概述1.1Spring的诞生与发展Spring框架由RodJohnson在2003年首次提出,并在他的著作《ExpertOne-on-OneJ2EEDevelopmentwithoutEJB》中阐述了传统J2EE开发模式的局限性以及轻量级容器的优势。Spring框架的诞生彻底改变了Java企业级应用的开发方式,从最初的1.0版本发展到现在的5.x系列,Spring已经发展成为一

- PyTorch torch.no_grad() 指南(笔记)

拉拉拉拉拉拉拉马

pytorch人工智能python笔记深度学习

PyTorchtorch.no_grad()权威在PyTorch深度学习框架中,高效的显存管理对于训练复杂模型和执行大规模推理任务至关重要。显存不足(OutOfMemory,OOM)错误是开发者经常面临的挑战之一。torch.no_grad()作为PyTorch提供的一个核心工具,能够在推理(inference)和验证(validation)阶段显著优化显存使用并提升计算速度。本报告旨在全面、深入

- 网络爬虫-07

YEGE学AI算法

Python-网络爬虫

网络爬虫-07)**Spider06回顾****scrapy框架****完成scrapy项目完整流程****我们必须记住****爬虫项目启动方式****数据持久化存储****Spider07笔记****分布式爬虫****scrapy_redis详解****腾讯招聘分布式改写****机器视觉与tesseract****补充-滑块缺口验证码案例****豆瓣网登录****Fiddler抓包工具****移

- 苹果UI 设计

蒙小萌1993

uicocoamacos

不同平台不同框架以下是对iOSUIKit核心组件(AppDelegate、UIWindow、UIViewController、UIView、UINavigationController)的深度解析,依据Apple官方文档的设计哲学和实现原理:核心组件关系与架构或者通常为点击手机应用图标UIApplicationAppDelegateUIWindowrootViewControllerUITable

- 一夜爆红的AI革命:Manus如何定义“智能体”新纪元?

莫非技术栈

人工智能

一夜爆红的AI革命:Manus如何定义“智能体”新纪元?——技术突破、资本狂欢与未来挑战全解析一、技术革新:从“对话助手”到“行动代理”的质变Manus的爆火并非偶然,其核心技术架构突破了传统AI工具的边界,重新定义了人机协作模式:多智能体协同框架Manus采用动态调度系统,据其技术白皮书显示,系统可调用多领域专业模型(官方未公布具体模型名称),通过实时评估模型响应速度、准确率、成本等指标,自动分

- 奥斯卡一如既往上头条

天秤座的心思

学院奖(AcademyAwards)全名学院功绩奖(AcademyAwardofMerit),俗称奥斯卡金像,每年由美国电影艺术与科学学院(AMPAS:TheAcademyofMotionPictureArtsandSciences)组织授予颁发,旨在鼓励过去一年间的优秀电影创作。学院奖的颁发不仅是年度美国电影界最为重要的活动,同时学院奖也是世界上最受瞩目的电影奖项之一,其目前共设有24类不同奖项

- 2021-10-10

如鱼饮水2020

中原焦点团队网络中26期坚持分享第516天(20211010)论文答辩稿背了N篇,第三个就是我上台演讲,心跳加速,深呼吸极力默念:稳就是定海神针。前两位男生都是低头读稿,虽然自己也带着手稿,距离太远根本看不到。硬着头皮背吧,脑子断篇也得上,先阳谋一下:第一次上讲台特别紧张。调整一下语速,结合APP,能背多少是多少吧,丑媳妇总归要见公婆的。先感谢导师的悉心指导和在坐的各位,论文的结构框架和大概内容几

- 乐观锁的介绍

想躺平的咸鱼干

redisjava数据库大数据intellij-idea

乐观锁乐观锁是一种并发控制机制,如果多种事务并发冲突的概率比较低,所以在数据操作的时候布里吉加锁,在提交时检查数据是否被其他事务修改过,通过版本号(version)或时间戳(Timestamp)实现,确保数据一致性。乐观锁通过版本控制+冲突检测实现高效并发管理,适用于低冲突,高并发的互联网,优势在于无锁设计与高吞吐。时间戳:用于记录某个事件具体时间的数值或字符串,它的核心作用是唯一标识某一时刻。时

- 2023-09-15 五角大楼探索生成式人工智能解决方案

泰格

佳文砺道智库2023-09-1409:58发表于北京据“防务头条”网9月12日报道,美国研究机构“特殊竞争力研究项目”(SCSP)的一份报称告,如果美国想在制定生成式人工智能的开发和使用规范方面引领全球,就必须增加联邦研发支出,建立新的政府机构,或者改变现有的政府机构。生成式人工智能可以加速新药和网络安全解决方案的发现,从根本上实现更好的计算机网络,并提高公众的理解。但在对手手中,它可能会导致更多

- Spring框架整合Redis哨兵模式的实战教程

轩辕姐姐

本文还有配套的精品资源,点击获取简介:Spring框架作为Java企业级开发的重要组件,与Redis高性能键值数据库结合,特别是在其哨兵系统支持下,能实现Redis服务的高可用性。本文详细阐述了如何在Spring项目中整合Redis哨兵模式,包括依赖添加、配置哨兵系统、创建连接工厂、配置RedisTemplate以及异常处理等关键步骤。通过整合,可以确保应用数据存储和缓存的稳定性和连续性,适用于需

- 前后端分离场景下的用户登录玩法&Sa-token框架使用

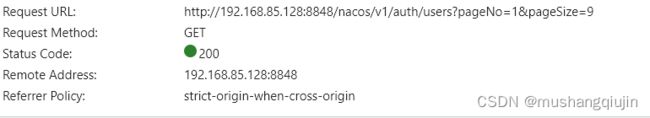

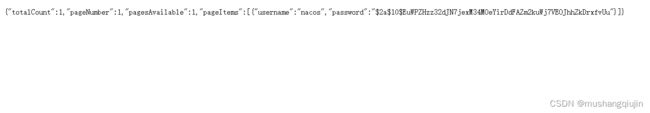

两种方案的token、用户登录信息都存储在redis中!!方案一该方案是前端把token和token有效期一起加密存储到浏览器的localStorage中,每次请求时调用前端的getTokenIsExpiry()获取token并检查token是否过期,过期则remove并跳转登录页,这样前端有个问题就是前端也要知道token的有效期,需要和后端的token有效期保持一致,而后端则提供两个拦截器,分

- 【橘子分布式】Thrift RPC(编程篇)

当年明日

分布式分布式rpc网络协议

一、简介之前我们研究了一下thrift的一些知识,我们知道他是一个rpc框架,他作为rpc自然是提供了客户端到服务端的访问以及两端数据传输的消息序列化,消息的协议解析和传输,所以我们今天就来了解一下他是如何实现这些功能,并且如何在实际代码中使用。我们需要搭建环境。1.安装Thrift作用:把IDL语言描述的接口内容,生成对应编程语言的代码,简化开发。我们已经介绍了在mac如何使用brew安装了。2

- LINDDUN威胁建模 原理和架构及案例

hao_wujing

人工智能

大家读完觉得有帮助记得关注和点赞!!!LINDDUN威胁建模框架是专注于隐私风险分析的系统化方法论,其名称源自七类隐私威胁的首字母缩写(Linking,Identifying,Non-repudiation,Detectability,Disclosure,Unawareness,Non-compliance)。以下从原理、架构及典型案例三方面展开深度解析:一、核心原理:隐私威胁分类与数据流分析1

- 分布式弹性故障处理框架——Polly(1)

1前言之服务雪崩在我们实施微服务之后,服务间的调用变得异常频繁,多个服务之前可能存在互相依赖的关系,当某个服务出现故障或者是因为服务间的网络出现故障,导致服务调用的失败,进而影响到某个业务服务处理失败,服务依赖的故障可能导致级联崩溃,如一个微服务不可用拖垮整个系统。【服务雪崩】服务雪崩通常遵循“从局部故障到全局崩溃”的递进路径,可拆解为以下步骤:初始故障某个基础服务(如数据库、缓存、第三方API)

- 【vLLM 学习】Encoder Decoder Multimodal

HyperAI超神经

vLLMvLLMKV缓存大语言模型推理加速内存管理开源项目在线教程

vLLM是一款专为大语言模型推理加速而设计的框架,实现了KV缓存内存几乎零浪费,解决了内存管理瓶颈问题。更多vLLM中文文档及教程可访问→https://vllm.hyper.ai/*在线运行vLLM入门教程:零基础分步指南源码examples/offline_inference/encoder_decoder_multimodal.py#SPDX-License-Identifier:Apach

- 《金字塔原理》读书笔记

猫呢wyh

主要内容:此书教授我们使用金字塔原理,搭建表达的逻辑,想清楚,说明白,知道说什么,怎么说。本书呈现四大逻辑——表达的逻辑、思考的逻辑、解决问题的逻辑、演示的逻辑。什么是金字塔原理:金字塔原理是一种重点突出、逻辑清晰、层次分明、简单易懂的思考、沟通方式。金字塔原理的基本结构:结论先行,以上统下,归类分组,逻辑递进。(全书精华)先重要后次要,先总结后具体,先框架后细节,先结论后原因,先结构后过程,先论

- 【Vue CLI】手把手教你撸插件

vivo互联网技术

本文首发于vivo互联网技术微信公众号链接:https://mp.weixin.qq.com/s/Rl8XLUX7isjXNUmbw0-wow作者:ZhuPing现如今Vue作为主流的前端框架之一,其健全的配套工具,活跃的开源社区,让广发码农热衷追捧。VueCLI作为其官方的开发构建工具,目前已更新迭代到4.x版本,其内部集成了日常开发用到的打包压缩等功能,简化了常规自己动手配置webpack的烦

- C#与Web开发:ASP.NET Core MVC框架

墨瑾轩

一起学学C#【一】c#前端asp.net

关注墨瑾轩,带你探索编程的奥秘!超萌技术攻略,轻松晋级编程高手技术宝库已备好,就等你来挖掘订阅墨瑾轩,智趣学习不孤单即刻启航,编程之旅更有趣引言嗨,小伙伴们!今天我们要聊的是一个超级有趣的主题——ASP.NETCoreMVC。如果你对C#还不熟悉,那么可以把它想象成一种既强大又灵活的语言,适合用来编写各种各样的应用程序。而ASP.NETCoreMVC呢?它是一种基于C#的现代Web开发框架,能够帮

- python automl_自动化的机器学习(AutoML):将AutoML部署到云中

编辑推荐:在本文中,将介绍一种AutoML设置,使用Python、Flask在云中训练和部署管道;以及两个可自动完成特征工程和模型构建的AutoML框架。本文来自于搜狐网,由火龙果软件Alice编辑、推荐。AutoML到底是什么?AutoML是一个很宽泛的术语,理论上来说,它囊括从数据探索到模型构建这一完整的数据科学循环周期。但是,我发现这个术语更多时候是指自动的特征预处理和选择、模型算法选择和超

- 院级医疗AI管理流程—基于数据共享、算法开发与工具链治理的系统化框架

Allen_Lyb

医疗高效编程研发人工智能算法时序数据库经验分享健康医疗

医疗AI:从“单打独斗”到“协同共进”在科技飞速发展的今天,医疗人工智能(AI)正以前所未有的速度改变着传统医疗模式。从最初在影像诊断、临床决策支持、药物发现等单一领域的“单点突破”,医疗AI如今已迈向“系统级协同”的新阶段。曾经,医疗AI的应用多集中在某一特定环节,比如利用深度学习算法分析医学影像,辅助医生进行疾病诊断。这种单点突破式的应用虽然在一定程度上提高了医疗效率,但随着医疗行业对AI技术

- 【Bluedroid】蓝牙启动之 btm_acl_device_down 流程源码解析

byte轻骑兵

AndroidC++BluedriodAndriod

本文详细分析Android蓝牙协议栈在设备故障时的处理流程。当蓝牙设备发生硬件故障或系统异常时,协议栈通过btm_acl_device_down触发多层次的资源清理和状态重置,包括ACL连接终止、L2CAP通道释放、SCO连接清理、BLE拓扑更新、设备数据库重置等关键操作,确保系统安全恢复。一、概述1.1蓝牙核心控制块与故障处理框架蓝牙协议栈通过全局控制块tBTM_CB实现跨模块状态管理,其整合了

- 【jquery详细讲解】

ᝰ落念英

前端开发语言webjavascriptjQueryjquery

(一)、什么是jQueryjQuery是对javascript的一种封装--js的函数库。用于客户端的开发,由美国人在2001年1月推出。(二)、jQuery与javascript的区别:1、本质上的区别:jQuery是一个函数库,基于js语言编写出来的框架,实质上还是属于js。2、代码书写不同,jq更简单。3、使用方法不同:使用jQuery和javascript分别加载DOM,js只执行一次,j

- Conda 核心命令快速查阅表

拉拉拉拉拉拉拉马

conda

本表旨在提供一个简洁、高效的Conda命令参考,专注于最常用功能的快速查找。1.环境管理(EnvironmentManagement)功能(Function)命令(Command)示例(Example)创建新环境condacreate-n[packages...]condacreate-nmyenvpython=3.9pandas激活环境condaactivatecondaactivatemyen

- frida objection注入时frida.core.RPCException: ReferenceError: ‘ObjC‘ is not defined解决

马戏团小丑

javaandroid

最新的17.0.xx版本frida进行objection注入时会报错PSC:\Users\19583>objection-gcom.example.hellojniexploreC:\Users\19583\AppData\Local\Programs\Python\Python312\Lib\site-packages\objection\utils\update_checker.py:7:Us

- 原生前端JavaScript/CSS与现代框架(Vue、React)的联系、区别与运行环境(精简版)

原生前端JavaScript/CSS与现代框架(Vue、React)的联系、区别与运行环境随着Web技术的不断发展,前端开发已经从最初的原生JavaScript和CSS时代,逐步演进到以Vue、React等为代表的现代前端框架时代。对于许多刚入门或正在转型的前端开发者来说,理解原生技术和现代框架之间的联系、区别,以及各自的运行环境和条件,有助于更好地把握前端技术栈的演变趋势和实际应用场景。一、原生

- druid oracle不同版本分页,JFinal4.3 框架总结(三)

铁扇不是公举

druidoracle不同版本分页

7持久层——ActiveRecordActiveRecord模式的核心是:一个Model对象唯一对应数据库表中的一条记录,而对应关系依靠的是数据库表的主键值。因此,ActiveRecord模式要求数据库表必须要有主键。当数据库表没有主键时,只能使用Db+Record模式来操作数据库。JFinal的前端提交的formBean与数据库查询的JavaBean可以使用的是同一个Model对象,Model对

- JFinal极速开发框架使用笔记(三) 分析Model和ActiveRecord

weixin_33905756

java数据库测试

JFinal框架的一些新发现的用法:在JFinal框架中,实体类并不需要设置属性,更不需要配置getset方法就可以很方便的操作数据库,如果需要设置或者获取属性,可以直接使用一下方式:Useruser=newUser().set("id","MY_SEQ.nextval").set("age",18);user.save();//获取id值Integerid=user.get("id");但是,如

- 【C# in .NET】18. 探秘接口:契约精神

阿蒙Armon

C#in.NETc#.netjava

探秘接口:契约精神在C#类型系统中,接口扮演着“契约”与“能力”的双重角色,它既是代码抽象的核心工具,也是.NET运行时(CLR)类型系统的重要组成部分。本文将穿透接口的语法表象,从IL代码结构、CLR类型系统实现、方法调度机制三个维度,全面揭示接口的底层工作原理,并结合框架设计实践提炼接口使用的精髓。一、接口的底层本质:并非只是“纯抽象类”接口在C#语法中表现为方法签名的集合,但在CLR层面有着

- html页面js获取参数值

0624chenhong

html

1.js获取参数值js

function GetQueryString(name)

{

var reg = new RegExp("(^|&)"+ name +"=([^&]*)(&|$)");

var r = windo

- MongoDB 在多线程高并发下的问题

BigCat2013

mongodbDB高并发重复数据

最近项目用到 MongoDB , 主要是一些读取数据及改状态位的操作. 因为是结合了最近流行的 Storm进行大数据的分析处理,并将分析结果插入Vertica数据库,所以在多线程高并发的情境下, 会发现 Vertica 数据库中有部分重复的数据. 这到底是什么原因导致的呢?笔者开始也是一筹莫 展,重复去看 MongoDB 的 API , 终于有了新发现 :

com.mongodb.DB 这个类有

- c++ 用类模版实现链表(c++语言程序设计第四版示例代码)

CrazyMizzz

数据结构C++

#include<iostream>

#include<cassert>

using namespace std;

template<class T>

class Node

{

private:

Node<T> * next;

public:

T data;

- 最近情况

麦田的设计者

感慨考试生活

在五月黄梅天的岁月里,一年两次的软考又要开始了。到目前为止,我已经考了多达三次的软考,最后的结果就是通过了初级考试(程序员)。人啊,就是不满足,考了初级就希望考中级,于是,这学期我就报考了中级,明天就要考试。感觉机会不大,期待奇迹发生吧。这个学期忙于练车,写项目,反正最后是一团糟。后天还要考试科目二。这个星期真的是很艰难的一周,希望能快点度过。

- linux系统中用pkill踢出在线登录用户

被触发

linux

由于linux服务器允许多用户登录,公司很多人知道密码,工作造成一定的障碍所以需要有时踢出指定的用户

1/#who 查出当前有那些终端登录(用 w 命令更详细)

# who

root pts/0 2010-10-28 09:36 (192

- 仿QQ聊天第二版

肆无忌惮_

qq

在第一版之上的改进内容:

第一版链接:

http://479001499.iteye.com/admin/blogs/2100893

用map存起来号码对应的聊天窗口对象,解决私聊的时候所有消息发到一个窗口的问题.

增加ViewInfo类,这个是信息预览的窗口,如果是自己的信息,则可以进行编辑.

信息修改后上传至服务器再告诉所有用户,自己的窗口

- java读取配置文件

知了ing

1,java读取.properties配置文件

InputStream in;

try {

in = test.class.getClassLoader().getResourceAsStream("config/ipnetOracle.properties");//配置文件的路径

Properties p = new Properties()

- __attribute__ 你知多少?

矮蛋蛋

C++gcc

原文地址:

http://www.cnblogs.com/astwish/p/3460618.html

GNU C 的一大特色就是__attribute__ 机制。__attribute__ 可以设置函数属性(Function Attribute )、变量属性(Variable Attribute )和类型属性(Type Attribute )。

__attribute__ 书写特征是:

- jsoup使用笔记

alleni123

java爬虫JSoup

<dependency>

<groupId>org.jsoup</groupId>

<artifactId>jsoup</artifactId>

<version>1.7.3</version>

</dependency>

2014/08/28

今天遇到这种形式,

- JAVA中的集合 Collectio 和Map的简单使用及方法

百合不是茶

listmapset

List ,set ,map的使用方法和区别

java容器类类库的用途是保存对象,并将其分为两个概念:

Collection集合:一个独立的序列,这些序列都服从一条或多条规则;List必须按顺序保存元素 ,set不能重复元素;Queue按照排队规则来确定对象产生的顺序(通常与他们被插入的

- 杀LINUX的JOB进程

bijian1013

linuxunix

今天发现数据库一个JOB一直在执行,都执行了好几个小时还在执行,所以想办法给删除掉

系统环境:

ORACLE 10G

Linux操作系统

操作步骤如下:

第一步.查询出来那个job在运行,找个对应的SID字段

select * from dba_jobs_running--找到job对应的sid

&n

- Spring AOP详解

bijian1013

javaspringAOP

最近项目中遇到了以下几点需求,仔细思考之后,觉得采用AOP来解决。一方面是为了以更加灵活的方式来解决问题,另一方面是借此机会深入学习Spring AOP相关的内容。例如,以下需求不用AOP肯定也能解决,至于是否牵强附会,仁者见仁智者见智。

1.对部分函数的调用进行日志记录,用于观察特定问题在运行过程中的函数调用

- [Gson六]Gson类型适配器(TypeAdapter)

bit1129

Adapter

TypeAdapter的使用动机

Gson在序列化和反序列化时,默认情况下,是按照POJO类的字段属性名和JSON串键进行一一映射匹配,然后把JSON串的键对应的值转换成POJO相同字段对应的值,反之亦然,在这个过程中有一个JSON串Key对应的Value和对象之间如何转换(序列化/反序列化)的问题。

以Date为例,在序列化和反序列化时,Gson默认使用java.

- 【spark八十七】给定Driver Program, 如何判断哪些代码在Driver运行,哪些代码在Worker上执行

bit1129

driver

Driver Program是用户编写的提交给Spark集群执行的application,它包含两部分

作为驱动: Driver与Master、Worker协作完成application进程的启动、DAG划分、计算任务封装、计算任务分发到各个计算节点(Worker)、计算资源的分配等。

计算逻辑本身,当计算任务在Worker执行时,执行计算逻辑完成application的计算任务

- nginx 经验总结

ronin47

nginx 总结

深感nginx的强大,只学了皮毛,把学下的记录。

获取Header 信息,一般是以$http_XX(XX是小写)

获取body,通过接口,再展开,根据K取V

获取uri,以$arg_XX

&n

- 轩辕互动-1.求三个整数中第二大的数2.整型数组的平衡点

bylijinnan

数组

import java.util.ArrayList;

import java.util.Arrays;

import java.util.List;

public class ExoWeb {

public static void main(String[] args) {

ExoWeb ew=new ExoWeb();

System.out.pri

- Netty源码学习-Java-NIO-Reactor

bylijinnan

java多线程netty

Netty里面采用了NIO-based Reactor Pattern

了解这个模式对学习Netty非常有帮助

参考以下两篇文章:

http://jeewanthad.blogspot.com/2013/02/reactor-pattern-explained-part-1.html

http://gee.cs.oswego.edu/dl/cpjslides/nio.pdf

- AOP通俗理解

cngolon

springAOP

1.我所知道的aop 初看aop,上来就是一大堆术语,而且还有个拉风的名字,面向切面编程,都说是OOP的一种有益补充等等。一下子让你不知所措,心想着:怪不得很多人都和 我说aop多难多难。当我看进去以后,我才发现:它就是一些java基础上的朴实无华的应用,包括ioc,包括许许多多这样的名词,都是万变不离其宗而 已。 2.为什么用aop&nb

- cursor variable 实例

ctrain

variable

create or replace procedure proc_test01

as

type emp_row is record(

empno emp.empno%type,

ename emp.ename%type,

job emp.job%type,

mgr emp.mgr%type,

hiberdate emp.hiredate%type,

sal emp.sal%t

- shell报bash: service: command not found解决方法

daizj

linuxshellservicejps

今天在执行一个脚本时,本来是想在脚本中启动hdfs和hive等程序,可以在执行到service hive-server start等启动服务的命令时会报错,最终解决方法记录一下:

脚本报错如下:

./olap_quick_intall.sh: line 57: service: command not found

./olap_quick_intall.sh: line 59

- 40个迹象表明你还是PHP菜鸟

dcj3sjt126com

设计模式PHP正则表达式oop

你是PHP菜鸟,如果你:1. 不会利用如phpDoc 这样的工具来恰当地注释你的代码2. 对优秀的集成开发环境如Zend Studio 或Eclipse PDT 视而不见3. 从未用过任何形式的版本控制系统,如Subclipse4. 不采用某种编码与命名标准 ,以及通用约定,不能在项目开发周期里贯彻落实5. 不使用统一开发方式6. 不转换(或)也不验证某些输入或SQL查询串(译注:参考PHP相关函

- Android逐帧动画的实现

dcj3sjt126com

android

一、代码实现:

private ImageView iv;

private AnimationDrawable ad;

@Override

protected void onCreate(Bundle savedInstanceState)

{

super.onCreate(savedInstanceState);

setContentView(R.layout

- java远程调用linux的命令或者脚本

eksliang

linuxganymed-ssh2

转载请出自出处:

http://eksliang.iteye.com/blog/2105862

Java通过SSH2协议执行远程Shell脚本(ganymed-ssh2-build210.jar)

使用步骤如下:

1.导包

官网下载:

http://www.ganymed.ethz.ch/ssh2/

ma

- adb端口被占用问题

gqdy365

adb

最近重新安装的电脑,配置了新环境,老是出现:

adb server is out of date. killing...

ADB server didn't ACK

* failed to start daemon *

百度了一下,说是端口被占用,我开个eclipse,然后打开cmd,就提示这个,很烦人。

一个比较彻底的解决办法就是修改

- ASP.NET使用FileUpload上传文件

hvt

.netC#hovertreeasp.netwebform

前台代码:

<asp:FileUpload ID="fuKeleyi" runat="server" />

<asp:Button ID="BtnUp" runat="server" onclick="BtnUp_Click" Text="上 传" />

- 代码之谜(四)- 浮点数(从惊讶到思考)

justjavac

浮点数精度代码之谜IEEE

在『代码之谜』系列的前几篇文章中,很多次出现了浮点数。 浮点数在很多编程语言中被称为简单数据类型,其实,浮点数比起那些复杂数据类型(比如字符串)来说, 一点都不简单。

单单是说明 IEEE浮点数 就可以写一本书了,我将用几篇博文来简单的说说我所理解的浮点数,算是抛砖引玉吧。 一次面试

记得多年前我招聘 Java 程序员时的一次关于浮点数、二分法、编码的面试, 多年以后,他已经称为了一名很出色的

- 数据结构随记_1

lx.asymmetric

数据结构笔记

第一章

1.数据结构包括数据的

逻辑结构、数据的物理/存储结构和数据的逻辑关系这三个方面的内容。 2.数据的存储结构可用四种基本的存储方法表示,它们分别是

顺序存储、链式存储 、索引存储 和 散列存储。 3.数据运算最常用的有五种,分别是

查找/检索、排序、插入、删除、修改。 4.算法主要有以下五个特性:

输入、输出、可行性、确定性和有穷性。 5.算法分析的

- linux的会话和进程组

网络接口

linux

会话: 一个或多个进程组。起于用户登录,终止于用户退出。此期间所有进程都属于这个会话期。会话首进程:调用setsid创建会话的进程1.规定组长进程不能调用setsid,因为调用setsid后,调用进程会成为新的进程组的组长进程.如何保证? 先调用fork,然后终止父进程,此时由于子进程的进程组ID为父进程的进程组ID,而子进程的ID是重新分配的,所以保证子进程不会是进程组长,从而子进程可以调用se

- 二维数组 元素的连续求解

1140566087

二维数组ACM

import java.util.HashMap;

public class Title {

public static void main(String[] args){

f();

}

// 二位数组的应用

//12、二维数组中,哪一行或哪一列的连续存放的0的个数最多,是几个0。注意,是“连续”。

public static void f(){

- 也谈什么时候Java比C++快

windshome

javaC++

刚打开iteye就看到这个标题“Java什么时候比C++快”,觉得很好笑。

你要比,就比同等水平的基础上的相比,笨蛋写得C代码和C++代码,去和高手写的Java代码比效率,有什么意义呢?

我是写密码算法的,深刻知道算法C和C++实现和Java实现之间的效率差,甚至也比对过C代码和汇编代码的效率差,计算机是个死的东西,再怎么优化,Java也就是和C