CTF压缩包隐写类(zip、RAR、zip伪加密)

文章目录

- 一、zip

-

- 压缩源文件数据区

- 压缩源文件目录区

- 目录结束标识(End of Central Directory Record)

- zip伪加密

- 识别真假加密

- 二、RAR

-

- 文件格式

- 主要攻击方式

一、zip

CTF中的压缩包隐写一般有这样几个套路

1、通过编码转换隐藏信息(common)

比如给出一堆字符或数字,仔细观察为某种进制,将其解码为十六进制,观察其文件头是压缩包或者是其他格式,修改后缀名后解压得flag

2、在文件中隐藏压缩包(图种)

在CTF压缩包隐写中最为常见,多用于在一个文件中隐藏一个压缩包

原理:以jpg格式为例,完整的JPG由FF D8开头,FF D9结束,图片浏览器会忽略FF D9之后的内容,因此可以在JPG文件之后加入其他的文件。

利用foremost,dd或者直接将其修改为压缩包后缀进行提取。

推荐使用foremost,因为foremost还可以分离其他隐藏的文件。

修改为ZIP文件虽然方法简单,但是如果隐写了多个文件时可能会失败。

以前不知道foremost的时候一直是用dd分离的,后边知道了foremost就一直用的foremost。

3、伪加密

原理:ZIP伪加密是在文件头的加密标志位进行修改,进而再次打开文件时被识别为加密压缩包。

ZIP文件主要由三个部分组成:压缩源文件数据区 + 核心目录 + 目录结束标志

压缩源文件数据区

local file header + file data + data descriptor

local file header:文件头用于标识该文件的开始,记录了该压缩文件的信息,

这里的文件头标识由固定值 50 4B 03 04 开头,也是 ZIP 的文件头的重要标志。

file data:文件数据记录了相应压缩文件的数据。

data descriptor:数据描述符用于标识该文件压缩结束,

该结构只有在相应的 local file header 中通用标记字段的第 3 bit设为 1 时才会出现,

紧接在压缩文件源数据后。

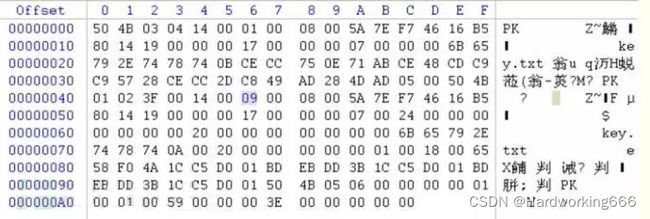

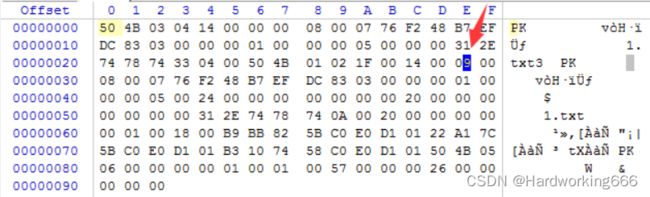

50 4B 03 04:这是头文件标记(0x04034b50)

14 00:解压文件所需 pkware 版本

00 00:全局方式位标记(有无加密)

08 00:压缩方式

5A 7E:最后修改文件时间

F7 46:最后修改文件日期

16 B5 80 14:CRC-32校验(1480B516)

19 00 00 00:压缩后尺寸(25)

17 00 00 00:未压缩尺寸(23)

07 00:文件名长度

00 00:扩展记录长度

6B65792E7478740BCECC750E71ABCE48CDC9C95728CECC2DC849AD284DAD0500 (直到核心目录文件头标识)

压缩源文件目录区

记录了压缩文件的目录信息,在这个数据区中每一条纪录对应在压缩源文件数据区中的一条数据。

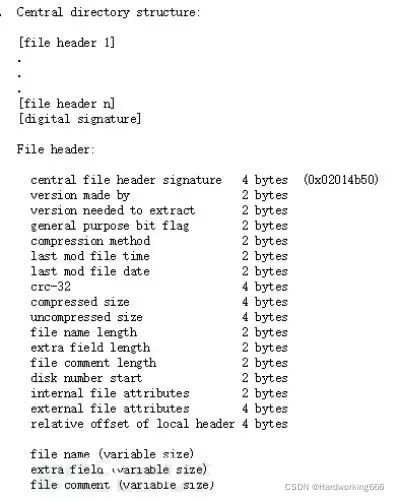

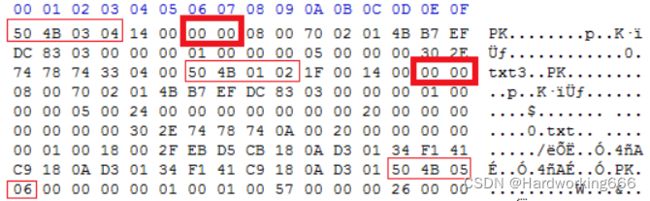

50 4B 01 02:目录中文件文件头标记(0x02014b50)

3F 00:压缩使用的 pkware 版本

14 00:解压文件所需 pkware 版本

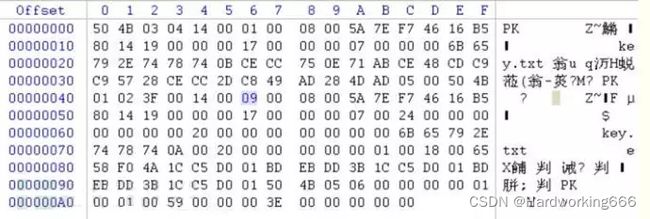

00 00:全局方式位标记(有无加密,这个更改这里进行伪加密,改为09 00打开就会提示有密码了)

08 00:压缩方式

5A 7E:最后修改文件时间

F7 46:最后修改文件日期

16 B5 80 14:CRC-32校验(1480B516)

19 00 00 00:压缩后尺寸(25)

17 00 00 00:未压缩尺寸(23)

07 00:文件名长度

24 00:扩展字段长度

00 00:文件注释长度

00 00:磁盘开始号

00 00:内部文件属性

20 00 00 00:外部文件属性

00 00 00 00:局部头部偏移量

6B65792E7478740A00200000000000010018006558F04A1CC5D001BDEBDD3B1CC5D001BDEBDD3B1CC5D001 (直到目录结束标识头)

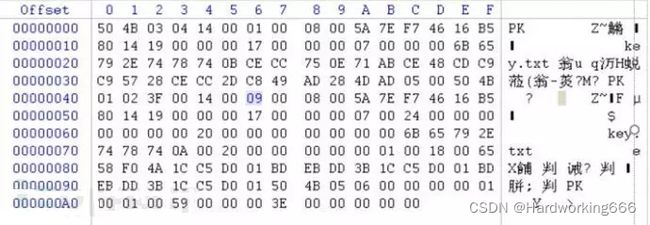

目录结束标识(End of Central Directory Record)

存在于整个归档包的结尾,用于标记压缩的目录数据的结束。每个压缩文件必须有且只有一个结束标识。

50 4B 05 06:目录结束标记

00 00:当前磁盘编号

00 00:目录区开始磁盘编号

01 00:本磁盘上纪录总数

01 00:目录区中纪录总数

59 00 00 00:目录区尺寸大小

3E 00 00 00:目录区对第一张磁盘的偏移量

00 00:ZIP 文件注释长度

zip伪加密

zip伪加密是在文件头的加密标志位做修改,进而再打开文件时识被别为加密压缩包。

如果把第二个加密标记位的00 00改为09 00,打开就会提示有密码:

其实改成09只是举的一个例子,只要末位是奇数,就代表加密,反之,末位是偶数代表未加密。

有时这里是01,也代表加密!不用更改!

识别真假加密

无加密

压缩源文件数据区的全局加密应当为00 00

且压缩源文件目录区的全局方式位标记应当为00 00

假加密

压缩源文件数据区的全局加密应当为00 00

且压缩源文件目录区的全局方式位标记应当为09 00

真加密

压缩源文件数据区的全局加密应当为09 00

且压缩源文件目录区的全局方式位标记应当为09 00

二、RAR

文件格式

RAR 文件主要由标记块,压缩文件头块,文件头块,结尾块组成。

其每一块大致分为以下几个字段:

RAR压缩包的文件头为:52 61 72 21 1A 07 00

其后是标记块(MARK_HEAD),还有文件头(FILE_HEAD)。

更多信息见:http://www.forensicswiki.org/wiki/RAR

主要攻击方式

1、爆破

利用linux下的rarcrack(http://rarcrack.sourceforge.net/)

2、伪加密

RAR 文件的伪加密在文件头中的位标记字段上,用 010 Editor 可以很清楚的看见这一位,修改这一位可以造成伪加密。

3、其他如明文攻击等方法与ZIP相同。