- C++ 使用 constexpr 、查表法、分治法加速位镜像翻转

代码//////@brief左右翻转位。//////@note翻转后,最低位位将变为最高位,最高位将变为最低位。//////templaterequires(std::is_same_v)constexprTReverse(Tvalue){int32_tbit_count=sizeof(T)*8;for(int32_ti=0;irequires(std::is_integral_v&&!std::

- JAVA刷题记录: 专题十五 BFS解决FloodFill算法

用屁屁笑

宽度优先算法

733.图像渲染-力扣(LeetCode)classSolution{int[]dx={0,0,-1,1};int[]dy={1,-1,0,0};publicint[][]floodFill(int[][]image,intsr,intsc,intcolor){intprev=image[sr][sc];if(color==prev)returnimage;Queueq=newLinkedList

- java8的stream流常用用法sorted

l1o3v1e4ding

后端开发热点代码java开发语言

java8的stream流常用用法持续更新~~,用法案例,项目开发中方便寻找一.排序stream().sorted()1.缺省排序字段:以类属性一升序排序2.带排序字段:以类属性一升序排序,推荐Comparator.reverseOrder()2.1.升序:不加参数即可2.2.降序:reversed()和Comparator.reverseOrder(),有区别:2.3.案例:注意两种写法3.多属

- Django学习笔记:(五)模板过滤器

码农葫芦侠

Djangodjango学习笔记

模板过滤器1简介2语法3常见过滤器3.1add3.2addslashes3.3center3.4cut3.6date3.6default3.7default_if_none3.8dictsort3.9dictsortreversed3.10lower3.11filesizeformat3.12upper3.13first3.14last3.15floatformat3.16iriencode3.1

- 前端-VUE-页面布局-flex布局整理-傻瓜教学

偏偏潇洒程序员

1.flex-direction:设置容器内部元素的排列方向row:定义排列方向从左到右row-reverse:从右到左column:从上到下column-reverse:从下到上图片介绍flex-direction:rowflex-direction:row-reverseflex-direction:columnflex-direction:column-reverse2.flex-:定义fl

- react实现全选和反选_react实现全选和反选

classCheckboxcomponentextendsReact.Component{constructor(props){super(props);this.state={chooseList:['apple','lemon','melon','orange'],chooseCheck:0,Allchoose:false,reverseCheck:false,isAuto:false}}Al

- STL的stack和queue(二):反向迭代器的实现(了解)

目录list的反向迭代器节点模板list模板正向迭代器的类模板反向迭代器的类模板完整代码list.h文件ReverseIterator.h文件test.cpp文件list的反向迭代器迭代器的适配器模式:编写一个通用的反向迭代器类模板,传递不同容器的正向迭代器,编译器将自动生成这些容器的反向迭代器,减少代码的重复实现,简化编程节点模板templatestructListNode{ListNode*_

- 通过“逆向侦测”驾驭涌现复杂性的认知架构与技术实现

由数入道

架构认知框架人工智能思维模型

摘要(ExecutiveSummary)我们正处在一个由人工智能驱动的“寒武纪大爆发”时代,复杂性本身正在经历一次相变。面对这一现实,渐进式的分析优化已然失效,唯有通过构建一种全新的认知架构——“逆向侦测”(ReverseDetection),才能在混沌中驾驭涌现的力量。本报告旨在提供该架构的终极蓝图,涵盖从哲学基石到技术实现,再到组织重塑的完整路径。一个基本的理论内核:“前兆复合体”(Precu

- PostgreSQL - PostgreSQL 反向查询策略(使用 ORDER BY、使用游标、使用窗口函数、使用 LIMIT 与 OFFSET 组合)

我命由我12345

数据库postgresql数据库后端mybatisjava-eejavaintellij-idea

概述PostgreSQL反向查询,指的从尾开始查询,即按照与默认顺序相反的顺序查询一、使用ORDERBY反向查询所有数据SELECT*FROM【表名】ORDERBYidDESC;反向查询1条数据SELECT*FROM【表名】ORDERBYidDESCLIMIT1;二、使用游标1、具体实现BEGIN;DECLAREreverse_cursorSCROLLCURSORFORSELECT*FROM【表名

- 力扣-206.反转链表

এ᭄画画的北北

java二刷力扣hot100leetcode链表算法

题目链接206.反转链表publicclassListNode{intval;ListNodenext;ListNode(){}ListNode(intval){this.val=val;}ListNode(intval,ListNodenext){this.val=val;this.next=next;}classSolution{publicListNodereverseList(ListNo

- 四旋翼无人机SIMULINK建模

四旋翼无人机SIMULINK建模,PSO_SA优化PID参数reverse.m作用:将History表中的string形式的key值转换为赋给九个全局变量temp00,…,temp08运行sum1.slx,可以直接观察此组参数的波形。History作用:映射表,将一组参数(temp00,…,temp08)映射到这组参数的ITAE指标。trojectory.m作用:定义一条路径并进行路径压缩,通过不

- python 排序函数

weixin_30256505

python

1、sorted()函数:内建函数,适用于所有类型,返回排序后的对象,原对象不改变,sorted(a,key=,reversed=True)>>>sorted((3,1,4,2))[1,2,3,4]>>>a=[4111,1,52,46,200,6,7]>>>sorted(a)[1,6,7,46,52,200,4111]2、sort()函数:>>>a.sort()>>>a[1,6,7,46,52,2

- BUUCTF在线评测-练习场-WebCTF习题[GYCTF2020]Blacklist1-flag获取、解析

解题思路打开靶场,跟之前有一题很像,应该是一个出题人,增强了靶场提示黑名单对于我来说太薄弱了,不是吗?上次题我记得用的是堆叠注入+预编译或者更改表名..这次估计把这两都过滤了没关系,我们还是常规思路起手,先判断闭合,输入1'1'error1064:YouhaveanerrorinyourSQLsyntax;checkthemanualthatcorrespondstoyourMariaDBserv

- 【数据结构】PTA 单链表分段逆转 C语言

小纭在努力

PTA数据结构c语言开发语言

给定一个带头结点的单链表和一个整数K,要求你将链表中的每K个结点做一次逆转。例如给定单链表1→2→3→4→5→6和K=3,你需要将链表改造成3→2→1→6→5→4;如果K=4,则应该得到4→3→2→1→5→6。函数接口定义:voidK_Reverse(ListL,intK);其中List结构定义如下:typedefstructNode*PtrToNode;structNode{ElementTyp

- Centos系统及国产麒麟系统设置自己写的go服务的开机启动项完整教程

二当家的素材网

运维centoslinux运维

1、创建服务文件在/etc/systemd/system/下新建服务配置文件(需sudo权限),例如:sudonano/etc/systemd/system/mygo.service如下图,创建的mygo.service2、创建内容如下:Description=ThegoHTTPandreverseproxyserverAfter=network.targetremote-fs.targetnss

- 网络安全-反弹shell详解(攻击,检测与防御)

程序员鱼

web安全网络安全单片机服务器linuxuni-app

反弹Shell:详解、攻击、检测与防御反弹Shell(ReverseShell)是一种网络安全领域中常见的攻击技术,通常用于远程控制受害者的计算机。本文旨在从网络安全的角度详细介绍反弹Shell的工作原理,实施方法以及如何检测和防御这类攻击。一、Shell的简介与原理1.1什么是Shell?Shell在计算机系统中指的是一个用户界面,用于访问操作系统的服务。在网络安全中,攻击者常利用Shell来控

- 科研:diffusion生成MNIST程序实现

Menger_Wen

科研:diffusion人工智能机器学习stablediffusionpython

科研:diffusion生成MNIST程序实现第一部分:填写部分的详细解释1.`diffusion.py`中的`batch_extend_like`方法2.`diffusion.py`中的`ode_reverse`方法3.`sde_schedule.py`中的`sde_forward`方法第二部分:逐行解释两个程序1.`diffusion.py`(Diffusion类)`__init__`方法`b

- 力扣 hot100 Day37

25.K个一组翻转链表给你链表的头节点head,每k个节点一组进行翻转,请你返回修改后的链表。k是一个正整数,它的值小于或等于链表的长度。如果节点总数不是k的整数倍,那么请将最后剩余的节点保持原有顺序。你不能只是单纯的改变节点内部的值,而是需要实际进行节点交换。//抄的classSolution{public:ListNode*reverseKGroup(ListNode*head,intk){i

- BUUCTF在线评测-练习场-WebCTF习题[网鼎杯 2020 青龙组]AreUSerialz1-flag获取、解析

码农12138号

BUUCTF网络安全web安全CTF反序列化漏洞

解题思路打开靶场,贴有源码process();}publicfunctionprocess(){if($this->op=="1"){$this->write();}elseif($this->op=="2"){$res=$this->read();$this->output($res);}else{$this->output("BadHacker!");}}privatefunctionwrit

- 牛客刷题记录之语法入门选择结构篇

Leona不学计算机

蓝桥杯c语言c++

(一)N-送分题题目描述数据结构之神ccz又在出毒瘤数据结构了,神出了这样一个题:给你三个数,在这三个数中间任意加*或者是+,然后可以随便打括号,只要这个表达式合法比如说123可以得到:1+2*3=71*(2+3)=51*2*3=6(1+2)*3=9不能改变这三个数的原顺序最大化表达式的值输入描述:输入三行,每行一个数分别表示a,b,c输出描述:输出一行一个数表示答案输入示例:123输出示例:9输

- 【LeetCode刷题记录】简单篇-70-爬楼梯

呜呼哈嘿嚯

LeetCode刷题记录leetcode算法c++c语言

【题目描述】假设你正在爬楼梯。需要n阶你才能到达楼顶。每次你可以爬1或2个台阶。你有多少种不同的方法可以爬到楼顶呢?【测试用例】示例1:输入:n=2输出:2解释:有两种方法可以爬到楼顶。1.1阶+1阶2.2阶示例2:输入:n=3输出:3解释:有三种方法可以爬到楼顶1.1阶+1阶+1阶2.1阶+2阶3.2阶+1阶【思路分析】这道题也算是一道很经典的题,读大学的时候学过,但不记得是在什么课上学过。用了

- 【算法刷题记录(简单题)002】字符串字符匹配(java代码实现)

挺菜的

java算法开发语言

一、题目描述对于给定的字符串s和t,检查s中的所有字符是否都在t中出现。(一)输入描述第一行输入一个长度为1≤len(s)≤200、仅由小写字母组成的字符串s。第二行输入一个长度为1≤len(t)≤200、仅由小写字母组成的字符串t。(二)输出描述如果s中的所有字符都在t中出现,则输出true,否则输出false。(三)示例输入:bcabc输出:true二、题目解答(一)解题思路1.使用HashM

- 洛谷分支结构题单刷题记录 java

阿乌阿呜

JAVA刷题记录java算法

目录P2433【深基1-2】小学数学N合一P5709【深基2.习6】ApplesPrologue/苹果和虫子P5710【深基3.例2】数的性质P5711【深基3.例3】闰年判断P5712【深基3.例4】ApplesP5713【深基3.例5】洛谷团队系统P5714【深基3.例7】肥胖问题P5715【深基3.例8】三位数排序P5716【深基3.例9】月份天数P1085[NOIP2004普及组]不高兴的

- LintCode算法刷题记录(入门 + 简单部分)

隔壁敲代码的小王

算法刷题笔记算法LintCode

由于是初学者,实现的方法都很简单,暂时不考虑效率,之后(可能)会更新1.A+B问题给出两个整数aa和bb,求他们的和。样例如果a=1并且b=2,返回3。挑战显然你可以直接returna+b,但是你是否可以挑战一下不这样做?(不使用++等算数运算符)说明a和b都是32位整数么?是的我可以使用位运算符么?当然可以注意事项你不需要从输入流读入数据,只需要根据aplusb的两个参数a和b,计算他们的和并返

- 陈强《计量经济学及Stata应用》学习笔记——持续更新

WangSoooCute

学习笔记

1导论1.1什么是计量经济学econometrics几种关系:相关关系、因果关系、逆向因果关系reversecausality、双向因果关系被解释变量dependentvariable解释变量explanatoryvariable=regressor=自变量independentvariable=协变量covariateunobservable的误差项errorterm=随机扰动项stochast

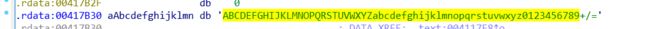

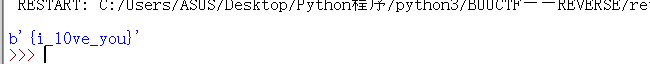

- CTF-reverse逆向分析解题常用脚本汇总

晴友读钟

#逆向ctfreverse

注:本篇用于记录一些CTF-reverse中可能用上的脚本,脚本都来源于博主解出某道题后留下,如果遇上类似的题目,根据脚本中注释的提示更改对应的密文密钥或条件即可快速解题!持续更新!!点个收藏关注不迷路~常见解密系列这块是烂大街的各种加密,可以说这里任何一个加密都八成会出现在题目中的脚本只是模板,重点是学会找到密文密钥并套入进去,因此需要对脚本的原理(比如调用函数的方式和密文密钥的格式之类)稍微有

- 【算法训练营Day07】字符串part1

文章目录反转字符串反转字符串II替换数字反转字符串题目链接:344.反转字符串双指针法,两个指针的元素直接调转即可classSolution{publicvoidreverseString(char[]s){inthead=0;intend=s.length-1;while(head=k){reverseString(charArray,head,head+k-1);}else{reverseSt

- DAY08 算法训练营| 字符串part01

天空的孩子

算法

344.反转字符串-力扣(LeetCode)字符串和数组算法题目思路类似反转字符串是经典双指针法(回忆反转链表,有序数组的平方,三数之和,四数之和)classSolution{public:voidreverseString(vector&s){len=s.length();for(inti=0,j=s.size()-1;iusingnamespacestd;intmain(){strings;/

- Python内置函数--reversed()

它将一个序列作为输入,并返回另一个序列,其中元素的顺序与给定输入序列的顺序相反。它不会对原始序列产生任何影响。也就是在原列表的基础上返回一个新的反向列表。粗略的看看classreversed(Iterator[_T],Generic[_T]):@overloaddef__init__(self,__sequence:Reversible[_T])->None:...@overloaddef__in

- python内置函数reversed_python必备内置函数- reversed(seq)

weixin_39923599

python必备内置函数-abs()https://developer.aliyun.com/ask/280547python必备内置函数-all()https://developer.aliyun.com/ask/280560python必备内置函数-any()https://developer.aliyun.com/ask/280561python必备内置函数-ascii()https://d

- 关于旗正规则引擎下载页面需要弹窗保存到本地目录的问题

何必如此

jsp超链接文件下载窗口

生成下载页面是需要选择“录入提交页面”,生成之后默认的下载页面<a>标签超链接为:<a href="<%=root_stimage%>stimage/image.jsp?filename=<%=strfile234%>&attachname=<%=java.net.URLEncoder.encode(file234filesourc

- 【Spark九十八】Standalone Cluster Mode下的资源调度源代码分析

bit1129

cluster

在分析源代码之前,首先对Standalone Cluster Mode的资源调度有一个基本的认识:

首先,运行一个Application需要Driver进程和一组Executor进程。在Standalone Cluster Mode下,Driver和Executor都是在Master的监护下给Worker发消息创建(Driver进程和Executor进程都需要分配内存和CPU,这就需要Maste

- linux上独立安装部署spark

daizj

linux安装spark1.4部署

下面讲一下linux上安装spark,以 Standalone Mode 安装

1)首先安装JDK

下载JDK:jdk-7u79-linux-x64.tar.gz ,版本是1.7以上都行,解压 tar -zxvf jdk-7u79-linux-x64.tar.gz

然后配置 ~/.bashrc&nb

- Java 字节码之解析一

周凡杨

java字节码javap

一: Java 字节代码的组织形式

类文件 {

OxCAFEBABE ,小版本号,大版本号,常量池大小,常量池数组,访问控制标记,当前类信息,父类信息,实现的接口个数,实现的接口信息数组,域个数,域信息数组,方法个数,方法信息数组,属性个数,属性信息数组

}

&nbs

- java各种小工具代码

g21121

java

1.数组转换成List

import java.util.Arrays;

Arrays.asList(Object[] obj); 2.判断一个String型是否有值

import org.springframework.util.StringUtils;

if (StringUtils.hasText(str)) 3.判断一个List是否有值

import org.spring

- 加快FineReport报表设计的几个心得体会

老A不折腾

finereport

一、从远程服务器大批量取数进行表样设计时,最好按“列顺序”取一个“空的SQL语句”,这样可提高设计速度。否则每次设计时模板均要从远程读取数据,速度相当慢!!

二、找一个富文本编辑软件(如NOTEPAD+)编辑SQL语句,这样会很好地检查语法。有时候带参数较多检查语法复杂时,结合FineReport中生成的日志,再找一个第三方数据库访问软件(如PL/SQL)进行数据检索,可以很快定位语法错误。

- mysql linux启动与停止

墙头上一根草

如何启动/停止/重启MySQL一、启动方式1、使用 service 启动:service mysqld start2、使用 mysqld 脚本启动:/etc/inint.d/mysqld start3、使用 safe_mysqld 启动:safe_mysqld&二、停止1、使用 service 启动:service mysqld stop2、使用 mysqld 脚本启动:/etc/inin

- Spring中事务管理浅谈

aijuans

spring事务管理

Spring中事务管理浅谈

By Tony Jiang@2012-1-20 Spring中对事务的声明式管理

拿一个XML举例

[html]

view plain

copy

print

?

<?xml version="1.0" encoding="UTF-8"?>&nb

- php中隐形字符65279(utf-8的BOM头)问题

alxw4616

php中隐形字符65279(utf-8的BOM头)问题

今天遇到一个问题. php输出JSON 前端在解析时发生问题:parsererror.

调试:

1.仔细对比字符串发现字符串拼写正确.怀疑是 非打印字符的问题.

2.逐一将字符串还原为unicode编码. 发现在字符串头的位置出现了一个 65279的非打印字符.

- 调用对象是否需要传递对象(初学者一定要注意这个问题)

百合不是茶

对象的传递与调用技巧

类和对象的简单的复习,在做项目的过程中有时候不知道怎样来调用类创建的对象,简单的几个类可以看清楚,一般在项目中创建十几个类往往就不知道怎么来看

为了以后能够看清楚,现在来回顾一下类和对象的创建,对象的调用和传递(前面写过一篇)

类和对象的基础概念:

JAVA中万事万物都是类 类有字段(属性),方法,嵌套类和嵌套接

- JDK1.5 AtomicLong实例

bijian1013

javathreadjava多线程AtomicLong

JDK1.5 AtomicLong实例

类 AtomicLong

可以用原子方式更新的 long 值。有关原子变量属性的描述,请参阅 java.util.concurrent.atomic 包规范。AtomicLong 可用在应用程序中(如以原子方式增加的序列号),并且不能用于替换 Long。但是,此类确实扩展了 Number,允许那些处理基于数字类的工具和实用工具进行统一访问。

- 自定义的RPC的Java实现

bijian1013

javarpc

网上看到纯java实现的RPC,很不错。

RPC的全名Remote Process Call,即远程过程调用。使用RPC,可以像使用本地的程序一样使用远程服务器上的程序。下面是一个简单的RPC 调用实例,从中可以看到RPC如何

- 【RPC框架Hessian一】Hessian RPC Hello World

bit1129

Hello world

什么是Hessian

The Hessian binary web service protocol makes web services usable without requiring a large framework, and without learning yet another alphabet soup of protocols. Because it is a binary p

- 【Spark九十五】Spark Shell操作Spark SQL

bit1129

shell

在Spark Shell上,通过创建HiveContext可以直接进行Hive操作

1. 操作Hive中已存在的表

[hadoop@hadoop bin]$ ./spark-shell

Spark assembly has been built with Hive, including Datanucleus jars on classpath

Welcom

- F5 往header加入客户端的ip

ronin47

when HTTP_RESPONSE {if {[HTTP::is_redirect]}{ HTTP::header replace Location [string map {:port/ /} [HTTP::header value Location]]HTTP::header replace Lo

- java-61-在数组中,数字减去它右边(注意是右边)的数字得到一个数对之差. 求所有数对之差的最大值。例如在数组{2, 4, 1, 16, 7, 5,

bylijinnan

java

思路来自:

http://zhedahht.blog.163.com/blog/static/2541117420116135376632/

写了个java版的

public class GreatestLeftRightDiff {

/**

* Q61.在数组中,数字减去它右边(注意是右边)的数字得到一个数对之差。

* 求所有数对之差的最大值。例如在数组

- mongoDB 索引

开窍的石头

mongoDB索引

在这一节中我们讲讲在mongo中如何创建索引

得到当前查询的索引信息

db.user.find(_id:12).explain();

cursor: basicCoursor 指的是没有索引

&

- [硬件和系统]迎峰度夏

comsci

系统

从这几天的气温来看,今年夏天的高温天气可能会维持在一个比较长的时间内

所以,从现在开始准备渡过炎热的夏天。。。。

每间房屋要有一个落地电风扇,一个空调(空调的功率和房间的面积有密切的关系)

坐的,躺的地方要有凉垫,床上要有凉席

电脑的机箱

- 基于ThinkPHP开发的公司官网

cuiyadll

行业系统

后端基于ThinkPHP,前端基于jQuery和BootstrapCo.MZ 企业系统

轻量级企业网站管理系统

运行环境:PHP5.3+, MySQL5.0

系统预览

系统下载:http://www.tecmz.com

预览地址:http://co.tecmz.com

各种设备自适应

响应式的网站设计能够对用户产生友好度,并且对于

- Transaction and redelivery in JMS (JMS的事务和失败消息重发机制)

darrenzhu

jms事务承认MQacknowledge

JMS Message Delivery Reliability and Acknowledgement Patterns

http://wso2.com/library/articles/2013/01/jms-message-delivery-reliability-acknowledgement-patterns/

Transaction and redelivery in

- Centos添加硬盘完全教程

dcj3sjt126com

linuxcentoshardware

Linux的硬盘识别:

sda 表示第1块SCSI硬盘

hda 表示第1块IDE硬盘

scd0 表示第1个USB光驱

一般使用“fdisk -l”命

- yii2 restful web服务路由

dcj3sjt126com

PHPyii2

路由

随着资源和控制器类准备,您可以使用URL如 http://localhost/index.php?r=user/create访问资源,类似于你可以用正常的Web应用程序做法。

在实践中,你通常要用美观的URL并采取有优势的HTTP动词。 例如,请求POST /users意味着访问user/create动作。 这可以很容易地通过配置urlManager应用程序组件来完成 如下所示

- MongoDB查询(4)——游标和分页[八]

eksliang

mongodbMongoDB游标MongoDB深分页

转载请出自出处:http://eksliang.iteye.com/blog/2177567 一、游标

数据库使用游标返回find的执行结果。客户端对游标的实现通常能够对最终结果进行有效控制,从shell中定义一个游标非常简单,就是将查询结果分配给一个变量(用var声明的变量就是局部变量),便创建了一个游标,如下所示:

> var

- Activity的四种启动模式和onNewIntent()

gundumw100

android

Android中Activity启动模式详解

在Android中每个界面都是一个Activity,切换界面操作其实是多个不同Activity之间的实例化操作。在Android中Activity的启动模式决定了Activity的启动运行方式。

Android总Activity的启动模式分为四种:

Activity启动模式设置:

<acti

- 攻城狮送女友的CSS3生日蛋糕

ini

htmlWebhtml5csscss3

在线预览:http://keleyi.com/keleyi/phtml/html5/29.htm

代码如下:

<!DOCTYPE html>

<html>

<head>

<meta charset="UTF-8">

<title>攻城狮送女友的CSS3生日蛋糕-柯乐义<

- 读源码学Servlet(1)GenericServlet 源码分析

jzinfo

tomcatWebservlet网络应用网络协议

Servlet API的核心就是javax.servlet.Servlet接口,所有的Servlet 类(抽象的或者自己写的)都必须实现这个接口。在Servlet接口中定义了5个方法,其中有3个方法是由Servlet 容器在Servlet的生命周期的不同阶段来调用的特定方法。

先看javax.servlet.servlet接口源码:

package

- JAVA进阶:VO(DTO)与PO(DAO)之间的转换

snoopy7713

javaVOHibernatepo

PO即 Persistence Object VO即 Value Object

VO和PO的主要区别在于: VO是独立的Java Object。 PO是由Hibernate纳入其实体容器(Entity Map)的对象,它代表了与数据库中某条记录对应的Hibernate实体,PO的变化在事务提交时将反应到实际数据库中。

实际上,这个VO被用作Data Transfer

- mongodb group by date 聚合查询日期 统计每天数据(信息量)

qiaolevip

每天进步一点点学习永无止境mongodb纵观千象

/* 1 */

{

"_id" : ObjectId("557ac1e2153c43c320393d9d"),

"msgType" : "text",

"sendTime" : ISODate("2015-06-12T11:26:26.000Z")

- java之18天 常用的类(一)

Luob.

MathDateSystemRuntimeRundom

System类

import java.util.Properties;

/**

* System:

* out:标准输出,默认是控制台

* in:标准输入,默认是键盘

*

* 描述系统的一些信息

* 获取系统的属性信息:Properties getProperties();

*

*

*

*/

public class Sy

- maven

wuai

maven

1、安装maven:解压缩、添加M2_HOME、添加环境变量path

2、创建maven_home文件夹,创建项目mvn_ch01,在其下面建立src、pom.xml,在src下面简历main、test、main下面建立java文件夹

3、编写类,在java文件夹下面依照类的包逐层创建文件夹,将此类放入最后一级文件夹

4、进入mvn_ch01

4.1、mvn compile ,执行后会在

![[BUUCTF]REVERSE——reverse3_第1张图片](http://img.e-com-net.com/image/info8/450752cfa8e24801adef1d0db72e098a.jpg)

![[BUUCTF]REVERSE——reverse3_第2张图片](http://img.e-com-net.com/image/info8/4e2d4bb6f3e04487856b6458a097c28e.jpg)

![[BUUCTF]REVERSE——reverse3_第3张图片](http://img.e-com-net.com/image/info8/1d64ceb902b94702bece77c7c00cbbcf.jpg)

![[BUUCTF]REVERSE——reverse3_第4张图片](http://img.e-com-net.com/image/info8/80127eca4c93474986370b1385b8a7af.jpg)