想要了解JWT?一篇足以!

目录

一、JWT出现的原因及工作原理

1. JWT是什么

2. 为什么使用JWT

3. JWT的工作原理

4. JWT组成

4.1.JWT实际结构:

4.1.1 头部(Header):

4.1.2 载荷(Payload):

4.1.3 签名(signature):

session的存储机制

JWT工作运行机制/原理

1.第一次发送登录请求,必然会携带用户信息uname和pwd

二、JWT与Vuex配合在SPA项目中使用

后端:

前端:

Http.js:

三,jwt与vue配合在spa项目中的应用

一、JWT出现的原因及工作原理

1. JWT是什么

JWT(JSON WEB TOKEN):JSON网络令牌,JWT是一个轻便的安全跨平台传输格式,定义了一个紧凑的自包含的方式在不同实体之间安全传输信息(JSON格式)。它是在Web环境下两个实体之间传输数据的一项标准。实际上传输的就是一个字符串。广义上讲JWT是一个标准的名称;狭义上JWT指的就是用来传递的那个token字符串

是目前最流行的跨域身份验证解决方案

2. 为什么使用JWT

JWT的精髓在于:“去中心化”,数据是保存在客户端的。

3. JWT的工作原理

1. 是在服务器身份验证之后,将生成一个JSON对象并将其发送回用户,示例如下:

{"UserName": "Chongchong","Role": "Admin","Expire": "2018-08-08 20:15:56"}

2. 之后,当用户与服务器通信时,客户在请求中发回JSON对象3. 为了防止用户篡改数据,服务器将在生成对象时添加签名,并对发回的数据进行验证

4. JWT组成

一个JWT实际上就是一个字符串,它由三部分组成:头部(Header)、载荷(Payload)与签名(signature)

JWT结构原理图:

4.1.JWT实际结构:

4.1.1 头部(Header):

{"typ":"JWT","alg":"HS256"}

这个json中的typ属性,用来标识整个token字符串是一个JWT字符串;它的alg属性,用来说明这个JWT签发的时候所使用的签名和摘要算法

typ跟alg属性的全称其实是type跟algorithm,分别是类型跟算法的意思。之所以都用三个字母来表示,也是基于JWT最终字串大小的考虑,

同时也是跟JWT这个名称保持一致,这样就都是三个字符了…typ跟alg是JWT中标准中规定的属性名

4.1.2 载荷(Payload):

payload用来承载要传递的数据,它的json结构实际上是对JWT要传递的数据的一组声明,这些声明被JWT标准称为claims,它的一个“属性值对”其实就是一个claim(要求), 每一个claim的都代表特定的含义和作用。

4.1.3 签名(signature):

签名是把header和payload对应的json结构进行base64url编码之后得到的两个串用 '英文句点号' 拼接起来,然后根据header里面alg指定的签名算法生成出来的。

算法不同,签名结果不同。以alg: HS256为例来说明前面的签名如何来得到。

按照前面alg可用值的说明,HS256其实包含的是两种算法:HMAC算法和SHA256算法,前者用于生成摘要,后者用于对摘要进行数字签名。这两个算法也可以用HMACSHA256来统称

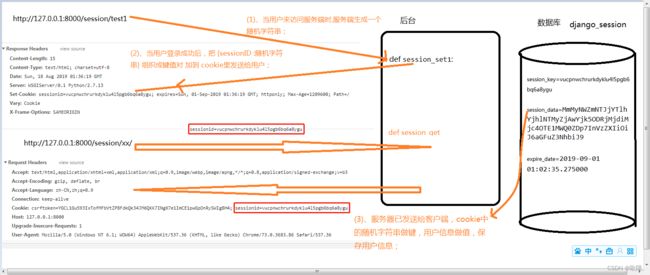

session的存储机制

传统开发对资源的访问限制利用session完成图解

传统的开发,要对系统的资源进行保护,那么会用到session机制来完成,那么session是跟随tomcat服务器,那也就以为session在前后端分离中的后端服务器中,而浏览器请求的确是前端服务器(nodeJS),这也就意味着在浏览输入网址(路由跳组件)的时候,它并不能获取到session,也就是说目前存在缺陷,你不登陆,也能够对其他的组件将进行一个访问

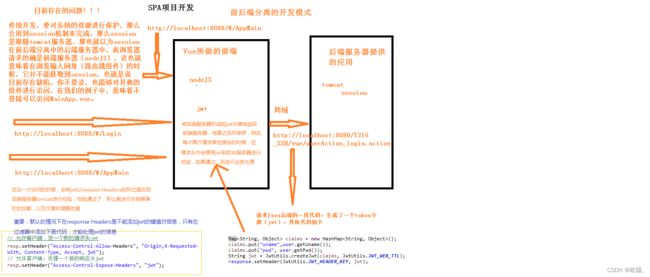

JWT工作运行机制/原理

jwt所解决的问题及机制

1.第一次发送请求,必然会携带用户信息uname和pwd

2.通过用户信息uname和pwd登录成功,会将用户信息通过jwt工具类生成一个加密的字符串

3.加密字符串会以response header响应头的形式响应到前端

4.前端服务器 会有响应拦截器拦截,截取到响应头中承载的jwt串,会放到Vuex中

5.当第二次请求,前端服务器中有一个请求拦截器,会将Vuex中的jwt串放入 request header请求头中

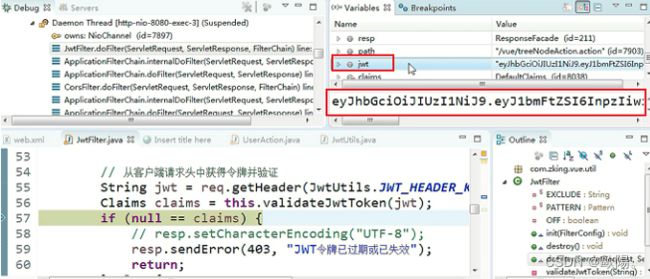

6.当请求通过跨域的方式到达后台服务器,后台服务器中又有一个过滤器,会截取到 request header请求头中的jwt串

7.jwt工具类会对jwt串进行解析,解析成用户信息,最终进行校验

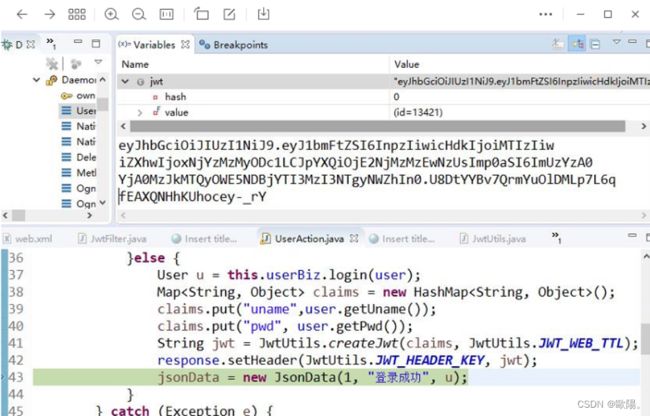

1.第一次发送登录请求,必然会携带用户信息uname和pwd

2.通过用户信息uname和pwd登录成功,会将用户信息通过jwt工具类生成一个加密的字符串

3.加密字符串 会以response header 响应头的形式 相应到前端

4.前端服务器会有响应拦截器拦截,截取到响应头承载的jwt串,又会放到Vuex中

5.当第二次请求,前端服务器中有一个请求拦截器,会将Vuex中的jwt串放入request header 请求当中

6.当请求通过跨域的方式到达后台服务器,后台服务器中又有一个过滤器,会截取到 request header 请求当中的jwt串

二、JWT与Vuex配合在SPA项目中使用

后端:

JwtFilter:

package com.zking.vue.util;

import java.io.IOException;

import java.util.regex.Matcher;

import java.util.regex.Pattern;

import javax.servlet.Filter;

import javax.servlet.FilterChain;

import javax.servlet.FilterConfig;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import io.jsonwebtoken.Claims;

/**

* * JWT验证过滤器,配置顺序 :CorsFilte-->JwtFilter-->struts2中央控制器

*

* @author Administrator

*

*/

public class JwtFilter implements Filter {

// 排除的URL,一般为登陆的URL(请改成自己登陆的URL)

private static String EXCLUDE = "^/vue/userAction_login\\.action?.*$";

private static Pattern PATTERN = Pattern.compile(EXCLUDE);

private boolean OFF = true;// true关闭jwt令牌验证功能

@Override

public void init(FilterConfig filterConfig) throws ServletException {

}

@Override

public void destroy() {

}

@Override

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse resp = (HttpServletResponse) response;

String path = req.getServletPath();

if (OFF || isExcludeUrl(path)) {// 登陆直接放行

chain.doFilter(request, response);

return;

}

// 从客户端请求头中获得令牌并验证

String jwt = req.getHeader(JwtUtils.JWT_HEADER_KEY);

Claims claims = this.validateJwtToken(jwt);

if (null == claims) {

// resp.setCharacterEncoding("UTF-8");

resp.sendError(403, "JWT令牌已过期或已失效");

return;

} else {

String newJwt = JwtUtils.copyJwt(jwt, JwtUtils.JWT_WEB_TTL);

resp.setHeader(JwtUtils.JWT_HEADER_KEY, newJwt);

chain.doFilter(request, response);

}

}

/**

* 验证jwt令牌,验证通过返回声明(包括公有和私有),返回null则表示验证失败

*/

private Claims validateJwtToken(String jwt) {

Claims claims = null;

try {

if (null != jwt) {

claims = JwtUtils.parseJwt(jwt);

}

} catch (Exception e) {

e.printStackTrace();

}

return claims;

}

/**

* 是否为排除的URL

*

* @param path

* @return

*/

private boolean isExcludeUrl(String path) {

Matcher matcher = PATTERN.matcher(path);

return matcher.matches();

}

// public static void main(String[] args) {

// String path = "/sys/userAction_doLogin.action?username=zs&password=123";

// Matcher matcher = PATTERN.matcher(path);

// boolean b = matcher.matches();

// System.out.println(b);

// }

}将true改为false,开启JWT的使用

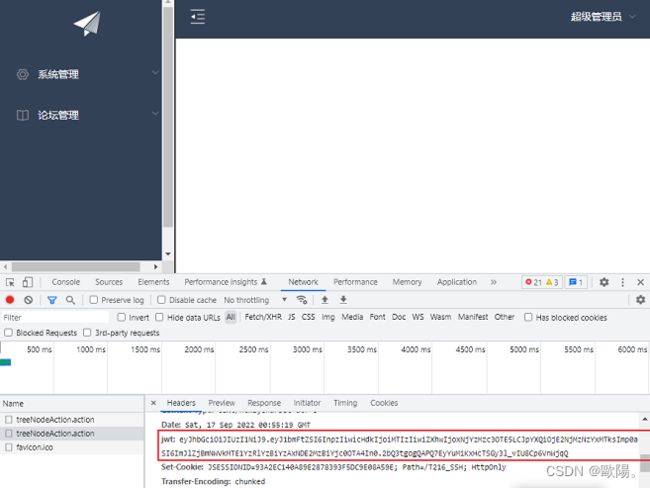

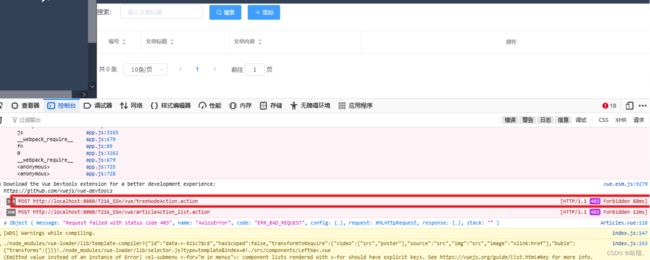

可以看到界面没有数据访问不了

控制台查看当出现如图所示,可以知道我们有可能被限制了,有的网站需要我们登陆才能查看,而你没有登陆直接访问的话,就会出现如图所示403(Forbidden)

前端:

Http.js:

/**

* vue项目对axios的全局配置

*/

import axios from 'axios'

import qs from 'qs'

//引入action模块,并添加至axios的类属性urls上

import action from '@/api/action'

axios.urls = action

// axios默认配置

axios.defaults.timeout = 10000; // 超时时间

// axios.defaults.baseURL = 'http://localhost:8080/j2ee15'; // 默认地址

axios.defaults.baseURL = action.SERVER;

//整理数据

// 只适用于 POST,PUT,PATCH,transformRequest` 允许在向服务器发送前,修改请求数据

axios.defaults.transformRequest = function(data) {

data = qs.stringify(data);

return data;

};

// 请求拦截器

axios.interceptors.request.use(function(config) {

var jwt = window.vm.$store.getters.getJwt;

config.headers['jwt'] = jwt;

return config;

}, function(error) {

return Promise.reject(error);

});

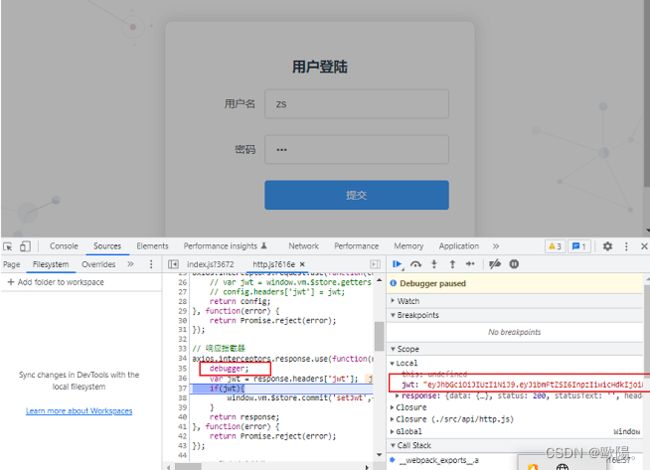

// 响应拦截器

axios.interceptors.response.use(function(response) {

debugger;

var jwt = response.headers['jwt'];

if(jwt){

window.vm.$store.commit('setJwt',{jwt:jwt});

}

return response;

}, function(error) {

return Promise.reject(error);

});

export default axios;

mutations.js:

export default {

setResName:(state,payload)=>{

//state对象就对应了state.js中的变量对象

//payload载荷 对应的 传递的 JSON对象参数(name:oy,age:20)

state.resName=payload.resName;

},

setJwt:(state,payload)=>{

state.jwt=payload.jwt;

}

}

state.js:

export default {

resName:'小鸡崽',

jwt:''

}

getters.js:

export default {

//state代表着state.js整个文件

getResName: (state) => {

return state.resName;

},

getJwt: (state) => {

return state.jwt;

}

}

main.js:

// The Vue build version to load with the `import` command

// (runtime-only or standalone) has been set in webpack.base.conf with an alias.

import Vue from 'vue'

//开发环境下才会引入mockjs

// process.env.MOCK && require('@/mock')//process.env.MOCK 为false ,那么require('@/mock') 不执行的;require('@/mock') 在生产环境下为false

import ElementUI from 'element-ui' // 新添加 1

import 'element-ui/lib/theme-chalk/index.css' // 新添加 2 ,避免后期打包样式

import App from './App'

import router from './router'

import axios from '@/api/http' //#vue项目对axios的全局配置

import VueAxios from 'vue-axios'

import store from './store'

Vue.use(ElementUI); // 新添加 3

Vue.use(VueAxios, axios);

Vue.config.productionTip = false

/* eslint-disable no-new */

window.vm = new Vue({

el: '#app',

router,

store,

data() {

return {

//在Vue根实例中定义变量,这个变量就是vue实例,它就是总线

//props this.$emit,

Bus: new Vue({})

}

},

components: {

App

},

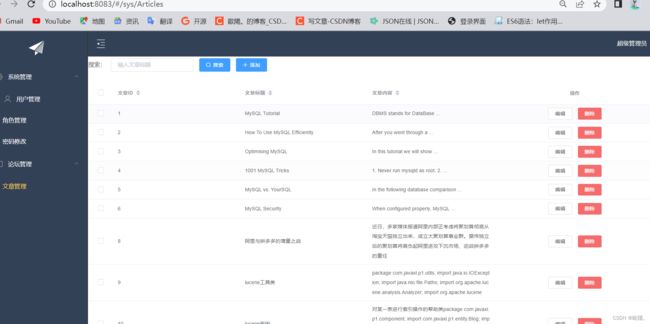

template: '编写完成之后,再次刷新就可以看到我们的数据出现

三,jwt与vue配合在spa项目中的应用

JWTUtils:

package com.zking.vue.util;

import java.util.Date;

import java.util.Map;

import java.util.UUID;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import org.apache.commons.codec.binary.Base64;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.JwtBuilder;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

/**

* JWT验证过滤器:配置顺序 CorsFilte->JwtUtilsr-->StrutsPrepareAndExecuteFilter

*

*/

public class JwtUtils {

/**

* JWT_WEB_TTL:WEBAPP应用中token的有效时间,默认30分钟

*/

public static final long JWT_WEB_TTL = 30 * 60 * 1000;

/**

* 将jwt令牌保存到header中的key

*/

public static final String JWT_HEADER_KEY = "jwt";

// 指定签名的时候使用的签名算法,也就是header那部分,jjwt已经将这部分内容封装好了。

private static final SignatureAlgorithm SIGNATURE_ALGORITHM = SignatureAlgorithm.HS256;

private static final String JWT_SECRET = "f356cdce935c42328ad2001d7e9552a3";// JWT密匙

private static final SecretKey JWT_KEY;// 使用JWT密匙生成的加密key

static {

byte[] encodedKey = Base64.decodeBase64(JWT_SECRET);

JWT_KEY = new SecretKeySpec(encodedKey, 0, encodedKey.length, "AES");

}

private JwtUtils() {

}

/**

* 解密jwt,获得所有声明(包括标准和私有声明)

*

* @param jwt

* @return

* @throws Exception

*/

public static Claims parseJwt(String jwt) {

Claims claims = Jwts.parser().setSigningKey(JWT_KEY).parseClaimsJws(jwt).getBody();

return claims;

}

/**

* 创建JWT令牌,签发时间为当前时间

*

* @param claims

* 创建payload的私有声明(根据特定的业务需要添加,如果要拿这个做验证,一般是需要和jwt的接收方提前沟通好验证方式的)

* @param ttlMillis

* JWT的有效时间(单位毫秒),当前时间+有效时间=过期时间

* @return jwt令牌

*/

public static String createJwt(Map claims, long ttlMillis) {

// 生成JWT的时间,即签发时间

long nowMillis = System.currentTimeMillis();

// 下面就是在为payload添加各种标准声明和私有声明了

// 这里其实就是new一个JwtBuilder,设置jwt的body

JwtBuilder builder = Jwts.builder()

// 如果有私有声明,一定要先设置这个自己创建的私有的声明,这个是给builder的claim赋值,一旦写在标准的声明赋值之后,就是覆盖了那些标准的声明的

.setClaims(claims)

// 设置jti(JWT ID):是JWT的唯一标识,根据业务需要,这个可以设置为一个不重复的值,主要用来作为一次性token,从而回避重放攻击。

// 可以在未登陆前作为身份标识使用

.setId(UUID.randomUUID().toString().replace("-", ""))

// iss(Issuser)签发者,写死

// .setIssuer("zking")

// iat: jwt的签发时间

.setIssuedAt(new Date(nowMillis))

// 代表这个JWT的主体,即它的所有人,这个是一个json格式的字符串,可放数据{"uid":"zs"}。此处没放

// .setSubject("{}")

// 设置签名使用的签名算法和签名使用的秘钥

.signWith(SIGNATURE_ALGORITHM, JWT_KEY)

// 设置JWT的过期时间

.setExpiration(new Date(nowMillis + ttlMillis));

return builder.compact();

}

/**

* 复制jwt,并重新设置签发时间(为当前时间)和失效时间

*

* @param jwt

* 被复制的jwt令牌

* @param ttlMillis

* jwt的有效时间(单位毫秒),当前时间+有效时间=过期时间

* @return

*/

public static String copyJwt(String jwt, Long ttlMillis) {

Claims claims = parseJwt(jwt);

// 生成JWT的时间,即签发时间

long nowMillis = System.currentTimeMillis();

// 下面就是在为payload添加各种标准声明和私有声明了

// 这里其实就是new一个JwtBuilder,设置jwt的body

JwtBuilder builder = Jwts.builder()

// 如果有私有声明,一定要先设置这个自己创建的私有的声明,这个是给builder的claim赋值,一旦写在标准的声明赋值之后,就是覆盖了那些标准的声明的

.setClaims(claims)

// 设置jti(JWT ID):是JWT的唯一标识,根据业务需要,这个可以设置为一个不重复的值,主要用来作为一次性token,从而回避重放攻击。

// 可以在未登陆前作为身份标识使用

//.setId(UUID.randomUUID().toString().replace("-", ""))

// iss(Issuser)签发者,写死

// .setIssuer("zking")

// iat: jwt的签发时间

.setIssuedAt(new Date(nowMillis))

// 代表这个JWT的主体,即它的所有人,这个是一个json格式的字符串,可放数据{"uid":"zs"}。此处没放

// .setSubject("{}")

// 设置签名使用的签名算法和签名使用的秘钥

.signWith(SIGNATURE_ALGORITHM, JWT_KEY)

// 设置JWT的过期时间

.setExpiration(new Date(nowMillis + ttlMillis));

return builder.compact();

}

} JWTDemo测试

package com.zking.vue.test;

import java.text.SimpleDateFormat;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

import org.junit.Test;

import com.zking.vue.util.JwtUtils;

import io.jsonwebtoken.Claims;

public class JwtDemo {

private SimpleDateFormat sdf = new SimpleDateFormat("yyyy-MM-dd HH:mm:ss.SSS");

//场景一:就是用户信息加密,解密的场景

@Test

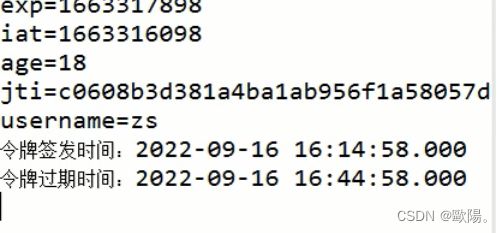

public void test1() {// 生成JWT

Map claims = new HashMap();

claims.put("username", "zss");

claims.put("age", 18);

String jwt = JwtUtils.createJwt(claims, JwtUtils.JWT_WEB_TTL);

System.out.println(jwt);

Claims parseJwt = JwtUtils.parseJwt(jwt);

for (Map.Entry entry : parseJwt.entrySet()) {

System.out.println(entry.getKey() + "=" + entry.getValue());

}

Date d1 = parseJwt.getIssuedAt();

Date d2 = parseJwt.getExpiration();

System.out.println("令牌签发时间:" + sdf.format(d1));

System.out.println("令牌过期时间:" + sdf.format(d2));

}

//场景二:令牌过期

@Test

public void test2() {// 解析oldJwt

// String oldJwt = "eyJhbGciOiJIUzI1NiJ9.eyJleHAiOjE1NjI5MDMzNjAsImlhdCI6MTU2MjkwMTU2MCwiYWdlIjoxOCwianRpIjoiZDVjMzE4Njg0MDcyNDgyZDg1MDE5ODVmMDY3OGQ4NjkiLCJ1c2VybmFtZSI6InpzcyJ9.XDDDRRq5jYq5EdEBHtPm7GcuBz4S0VhDTS1amRCdf48";

String oldJwt = "eyJhbGciOiJIUzI1NiJ9.eyJleHAiOjE1NjM1MjU5MjMsImlhdCI6MTU2MzUyNDEyMywiYWdlIjoxOCwianRpIjoiOTAzNmMwY2Q3NGIwNDBjMzgzMDAxYzdiNmZkMzYzZmIiLCJ1c2VybmFtZSI6InpzcyJ9.sgV9fr4fgmmahDFRJnsfazA6R3H-gNMVcg2ucA227n4";

Claims parseJwt = JwtUtils.parseJwt(oldJwt);

for (Map.Entry entry : parseJwt.entrySet()) {

System.out.println(entry.getKey() + "=" + entry.getValue());

}

Date d1 = parseJwt.getIssuedAt();

Date d2 = parseJwt.getExpiration();

System.out.println("令牌签发时间:" + sdf.format(d1));

System.out.println("令牌过期时间:" + sdf.format(d2));

}

//场景三:延长过期事件

@Test

public void test3() {// 复制jwt,并延时30秒

String oldJwt = "eyJhbGciOiJIUzI1NiJ9.eyJleHAiOjE1NjI5MDMzNjAsImlhdCI6MTU2MjkwMTU2MCwiYWdlIjoxOCwianRpIjoiZDVjMzE4Njg0MDcyNDgyZDg1MDE5ODVmMDY3OGQ4NjkiLCJ1c2VybmFtZSI6InpzcyJ9.XDDDRRq5jYq5EdEBHtPm7GcuBz4S0VhDTS1amRCdf48";

String jwt = JwtUtils.copyJwt(oldJwt, JwtUtils.JWT_WEB_TTL);

Claims parseJwt = JwtUtils.parseJwt(jwt);

for (Map.Entry entry : parseJwt.entrySet()) {

System.out.println(entry.getKey() + "=" + entry.getValue());

}

Date d1 = parseJwt.getIssuedAt();

Date d2 = parseJwt.getExpiration();

System.out.println("令牌签发时间:" + sdf.format(d1));

System.out.println("令牌过期时间:" + sdf.format(d2));

}

@Test

public void test4() {// 测试JWT的有效时间

Map claims = new HashMap();

claims.put("username", "zss");

String jwt = JwtUtils.createJwt(claims, 3 * 1000L);

System.out.println(jwt);

Claims parseJwt = JwtUtils.parseJwt(jwt);

Date d1 = parseJwt.getIssuedAt();

Date d2 = parseJwt.getExpiration();

System.out.println("令牌签发时间:" + sdf.format(d1));

System.out.println("令牌过期时间:" + sdf.format(d2));

}

@Test

public void test5() {// 三秒后再解析上面过期时间只有三秒的令牌,因为过期则会报错io.jsonwebtoken.ExpiredJwtException

String oldJwt = "eyJhbGciOiJIUzI1NiJ9.eyJleHAiOjE1NjI4NTMzMzAsImlhdCI6MTU2Mjg1MzMyNywidXNlcm5hbWUiOiJ6c3MifQ.e098Vj9KBlZfC12QSDhI5lUGRLbNwb27lrYYSL6JwrQ";

Claims parseJwt = JwtUtils.parseJwt(oldJwt);

// 过期后解析就报错了,下面代码根本不会执行

Date d1 = parseJwt.getIssuedAt();

Date d2 = parseJwt.getExpiration();

System.out.println("令牌签发时间:" + sdf.format(d1));

System.out.println("令牌过期时间:" + sdf.format(d2));

}

} Test1:

Test2:

Test3: