- Google earth studio 简介

陟彼高冈yu

旅游

GoogleEarthStudio是一个基于Web的动画工具,专为创作使用GoogleEarth数据的动画和视频而设计。它利用了GoogleEarth强大的三维地图和卫星影像数据库,使用户能够轻松地创建逼真的地球动画、航拍视频和动态地图可视化。网址为https://www.google.com/earth/studio/。GoogleEarthStudio是一个基于Web的动画工具,专为创作使用G

- 四章-32-点要素的聚合

彩云飘过

本文基于腾讯课堂老胡的课《跟我学Openlayers--基础实例详解》做的学习笔记,使用的openlayers5.3.xapi。源码见1032.html,对应的官网示例https://openlayers.org/en/latest/examples/cluster.htmlhttps://openlayers.org/en/latest/examples/earthquake-clusters.

- Git常用命令-修改远程仓库地址

猿大师

LinuxJavagitjava

查看远程仓库地址gitremote-v返回结果originhttps://git.coding.net/*****.git(fetch)originhttps://git.coding.net/*****.git(push)修改远程仓库地址gitremoteset-urloriginhttps://git.coding.net/*****.git先删除后增加远程仓库地址gitremotermori

- GitHub上克隆项目

bigbig猩猩

github

从GitHub上克隆项目是一个简单且直接的过程,它允许你将远程仓库中的项目复制到你的本地计算机上,以便进行进一步的开发、测试或学习。以下是一个详细的步骤指南,帮助你从GitHub上克隆项目。一、准备工作1.安装Git在克隆GitHub项目之前,你需要在你的计算机上安装Git工具。Git是一个开源的分布式版本控制系统,用于跟踪和管理代码变更。你可以从Git的官方网站(https://git-scm.

- libyuv之linux编译

jaronho

Linuxlinux运维服务器

文章目录一、下载源码二、编译源码三、注意事项1、银河麒麟系统(aarch64)(1)解决armv8-a+dotprod+i8mm指令集支持问题(2)解决armv9-a+sve2指令集支持问题一、下载源码到GitHub网站下载https://github.com/lemenkov/libyuv源码,或者用直接用git克隆到本地,如:gitclonehttps://github.com/lemenko

- Faiss Tips:高效向量搜索与聚类的利器

焦习娜Samantha

FaissTips:高效向量搜索与聚类的利器faiss_tipsSomeusefultipsforfaiss项目地址:https://gitcode.com/gh_mirrors/fa/faiss_tips项目介绍Faiss是由FacebookAIResearch开发的一个用于高效相似性搜索和密集向量聚类的库。它支持多种硬件平台,包括CPU和GPU,能够在海量数据集上实现快速的近似最近邻搜索(AN

- node.js学习

小猿L

node.jsnode.js学习vim

node.js学习实操及笔记温故node.js,node.js学习实操过程及笔记~node.js学习视频node.js官网node.js中文网实操笔记githubcsdn笔记为什么学node.js可以让别人访问我们编写的网页为后续的框架学习打下基础,三大框架vuereactangular离不开node.jsnode.js是什么官网:node.js是一个开源的、跨平台的运行JavaScript的运行

- Python 实现图片裁剪(附代码) | Python工具

剑客阿良_ALiang

前言本文提供将图片按照自定义尺寸进行裁剪的工具方法,一如既往的实用主义。环境依赖ffmpeg环境安装,可以参考我的另一篇文章:windowsffmpeg安装部署_阿良的博客-CSDN博客本文主要使用到的不是ffmpeg,而是ffprobe也在上面这篇文章中的zip包中。ffmpy安装:pipinstallffmpy-ihttps://pypi.douban.com/simple代码不废话了,上代码

- 【无标题】达瓦达瓦

JhonKI

考研

博客主页:https://blog.csdn.net/2301_779549673欢迎点赞收藏⭐留言如有错误敬请指正!本文由JohnKi原创,首发于CSDN未来很长,值得我们全力奔赴更美好的生活✨文章目录前言111️111❤️111111111111111总结111前言111骗骗流量券,嘿嘿111111111111111111111111111️111❤️111111111111111总结11

- 上图为是否色发

JhonKI

考研

博客主页:https://blog.csdn.net/2301_779549673欢迎点赞收藏⭐留言如有错误敬请指正!本文由JohnKi原创,首发于CSDN未来很长,值得我们全力奔赴更美好的生活✨文章目录前言111️111❤️111111111111111总结111前言111骗骗流量券,嘿嘿111111111111111111111111111️111❤️111111111111111总结11

- 143234234123432

JhonKI

考研

博客主页:https://blog.csdn.net/2301_779549673欢迎点赞收藏⭐留言如有错误敬请指正!本文由JohnKi原创,首发于CSDN未来很长,值得我们全力奔赴更美好的生活✨文章目录前言111️111❤️111111111111111总结111前言111骗骗流量券,嘿嘿111111111111111111111111111️111❤️111111111111111总结11

- Linux MariaDB使用OpenSSL安装SSL证书

Meta39

MySQLOracleMariaDBLinuxWindowsssllinuxmariadb

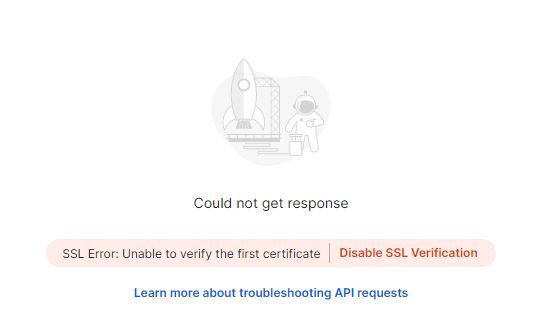

进入到证书存放目录,批量删除.pem证书警告:确保已经进入到证书存放目录find.-typef-iname\*.pem-delete查看是否安装OpenSSLopensslversion没有则安装yuminstallopensslopenssl-devel开启SSL编辑/etc/my.cnf文件(没有的话就创建,但是要注意,在/etc/my.cnf.d/server.cnf配置了datadir的,

- ExpRe[25] bash外的其它shell:zsh和fish

tritone

ExpRebashlinuxubuntushell

文章目录zsh基础配置实用特性插件`autojump`语法高亮自动补全fish优点缺点时效性本篇撰写时间为2021.12.15,由于计算机技术日新月异,博客中所有内容都有时效和版本限制,具体做法不一定总行得通,链接可能改动失效,各种软件的用法可能有修改。但是其中透露的思想往往是值得学习的。本篇前置:ExpRe[10]Ubuntu[2]准备神秘软件、备份恢复软件https://www.cnblogs

- openssl+keepalived安装部署

_小亦_

项目部署keepalivedopenssl

文章目录OpenSSL安装下载地址编译安装修改系统配置版本Keepalived安装下载地址安装遇到问题安装完成配置文件keepalived运行检查运行状态查看系统日志修改服务service重新加载systemd检查配置文件语法错误OpenSSL安装下载地址考虑到后面设备可能没法连接到外网,所以采用安装包的方式进行部署,下载地址:https://www.openssl.org/source/old/

- 你可能遗漏的一些C#/.NET/.NET Core知识点

追逐时光者

C#.NETDotNetGuide编程指南c#.net.netcoremicrosoft

前言在这个快速发展的技术世界中,时常会有一些重要的知识点、信息或细节被忽略或遗漏。《C#/.NET/.NETCore拾遗补漏》专栏我们将探讨一些可能被忽略或遗漏的重要知识点、信息或细节,以帮助大家更全面地了解这些技术栈的特性和发展方向。拾遗补漏GitHub开源地址https://github.com/YSGStudyHards/DotNetGuide/blob/main/docs/DotNet/D

- 「豆包Marscode体验官」 | 云端 IDE 启动 & Rust 体验

张风捷特烈

iderust开发语言后端

theme:cyanosis我正在参加「豆包MarsCode初体验」征文活动MarsCode可以看作一个运行在服务端的远程VSCode开发环境。对于我这种想要学习体验某些语言,但不想在电脑里装环境的人来说非常友好。本文就来介绍一下在MarsCode里,我的体验rust开发体验。一、MarsCode是什么它的本质是:提供代码助手和云端IDE服务的web网站,可通过下面的链接访问https://www

- 2024.8.22 Python,链表两数之和,链表快速反转,二叉树的深度,二叉树前中后序遍历,N叉树递归遍历,翻转二叉树

RaidenQ

python链表开发语言

1.链表两数之和输入:l1=[2,4,3],l2=[5,6,4]输出:[7,0,8]解释:342+465=807.示例2:输入:l1=[0],l2=[0]输出:[0]示例3:输入:l1=[9,9,9,9,9,9,9],l2=[9,9,9,9]输出:[8,9,9,9,0,0,0,1]昨天的这个题,用自己的办法写的麻烦的要死,然后刚才一看chat归类的办法,感觉自己像个智障。classListNode

- python多线程程序设计 之一

IT_Beijing_BIT

#Python程序设计语言python

python多线程程序设计之一全局解释器锁线程APIsthreading.active_count()threading.current_thread()threading.excepthook(args,/)threading.get_native_id()threading.main_thread()threading.stack_size([size])线程对象成员函数构造器start/ru

- Kafka是如何保证数据的安全性、可靠性和分区的

喜欢猪猪

kafka分布式

Kafka作为一个高性能、可扩展的分布式流处理平台,通过多种机制来确保数据的安全性、可靠性和分区的有效管理。以下是关于Kafka如何保证数据安全性、可靠性和分区的详细解析:一、数据安全性SSL/TLS加密:Kafka支持SSL/TLS协议,通过配置SSL证书和密钥来加密数据传输,确保数据在传输过程中不会被窃取或篡改。这一机制有效防止了中间人攻击,保护了数据的安全性。SASL认证:Kafka支持多种

- python怎么将png转为tif_png转tif

weixin_39977276

发国外的文章要求图片是tif,cmyk色彩空间的。大小尺寸还有要求。比如网上大神多,找到了一段代码,感谢!https://www.jianshu.com/p/ec2af4311f56https://github.com/KevinZc007/image2Tifimportjava.awt.image.BufferedImage;importjava.io.File;importjava.io.Fi

- 如何用matlab灵活控制feko的求解

NingrLi

matlab开发语言

https://bbs.rfeda.cn/read.php?tid=3778Feko中的模型和求解设置等都可以通过editfeko进行设置,其文件存储为.pre文件,该文件可以用文本打开,因此,我们可以通过VB、VC、matlab等工具对.pre文件进行读写操作,以达到更灵活的使用feko。同样,对于.out文件,我们也可以进行读操作。熟练使用对.pre文件和.out文件的操作后,我们可以方便的计

- SpringCloudAlibaba—Sentinel(限流)

菜鸟爪哇

前言:自己在学习过程的记录,借鉴别人文章,记录自己实现的步骤。借鉴文章:https://blog.csdn.net/u014494148/article/details/105484410Sentinel介绍Sentinel诞生于阿里巴巴,其主要目标是流量控制和服务熔断。Sentinel是通过限制并发线程的数量(即信号隔离)来减少不稳定资源的影响,而不是使用线程池,省去了线程切换的性能开销。当资源

- 光盘文件系统 (iso9660) 格式解析

穷人小水滴

光盘文件系统iso9660denoGNU/Linuxjavascript

越简单的系统,越可靠,越不容易出问题.光盘文件系统(iso9660)十分简单,只需不到200行代码,即可实现定位读取其中的文件.参考资料:https://wiki.osdev.org/ISO_9660相关文章:《光盘防水嘛?DVD+R刻录光盘泡水实验》https://blog.csdn.net/secext2022/article/details/140583910《光驱的内部结构及日常使用》ht

- 科幻游戏 《外卖员模拟器》 主要地理环境设定 (1)

穷人小水滴

游戏科幻设计

游戏名称:《外卖员模拟器》(英文名称:waimai_se)作者:穷人小水滴本故事纯属虚构,如有雷同实属巧合.故事发生在一个(架空)平行宇宙的地球,21世纪(超低空科幻流派).相关文章:https://blog.csdn.net/secext2022/article/details/141790630目录1星球整体地理设定2巨蛇国主要设定3海蛇市主要设定3.1主要地标建筑3.2交通3.3能源(电力)

- react-intl——react国际化使用方案

苹果酱0567

面试题汇总与解析java开发语言中间件springboot后端

国际化介绍i18n:internationalization国家化简称,首字母+首尾字母间隔的字母个数+尾字母,类似的还有k8s(Kubernetes)React-intl是React中最受欢迎的库。使用步骤安装#usenpmnpminstallreact-intl-D#useyarn项目入口文件配置//index.tsximportReactfrom"react";importReactDOMf

- C++ lambda闭包消除类成员变量

barbyQAQ

c++c++java算法

原文链接:https://blog.csdn.net/qq_51470638/article/details/142151502一、背景在面向对象编程时,常常要添加类成员变量。然而类成员一旦多了之后,也会带来干扰。拿到一个类,一看成员变量好几十个,就问你怕不怕?二、解决思路可以借助函数式编程思想,来消除一些不必要的类成员变量。三、实例举个例子:classClassA{public:...intfu

- tiff批量转png

诺有缸的高飞鸟

opencv图像处理pythonopencv图像处理

目录写在前面代码完写在前面1、本文内容tiff批量转png2、平台/环境opencv,python3、转载请注明出处:https://blog.csdn.net/qq_41102371/article/details/132975023代码importnumpyasnpimportcv2importosdeffindAllFile(base):file_list=[]forroot,ds,fsin

- 笋丁网页自动回复机器人V3.0.0免授权版源码

希希分享

软希网58soho_cn源码资源笋丁网页自动回复机器人

笋丁网页机器人一款可设置自动回复,默认消息,调用自定义api接口的网页机器人。此程序后端语言使用Golang,内存占用最高不超过30MB,1H1G服务器流畅运行。仅支持Linux服务器部署,不支持虚拟主机,请悉知!使用自定义api功能需要有一定的建站基础。源码下载:https://download.csdn.net/download/m0_66047725/89754250更多资源下载:关注我。安

- 入门MySQL——查询语法练习

K_un

前言:前面几篇文章为大家介绍了DML以及DDL语句的使用方法,本篇文章将主要讲述常用的查询语法。其实MySQL官网给出了多个示例数据库供大家实用查询,下面我们以最常用的员工示例数据库为准,详细介绍各自常用的查询语法。1.员工示例数据库导入官方文档员工示例数据库介绍及下载链接:https://dev.mysql.com/doc/employee/en/employees-installation.h

- ESP32-C3入门教程 网络篇⑩——基于esp_https_ota和MQTT实现开机主动升级和被动触发升级的OTA功能

小康师兄

ESP32-C3入门教程https服务器esp32OTAMQTT

文章目录一、前言二、软件流程三、部分源码四、运行演示一、前言本文基于VSCodeIDE进行编程、编译、下载、运行等操作基础入门章节请查阅:ESP32-C3入门教程基础篇①——基于VSCode构建HelloWorld教程目录大纲请查阅:ESP32-C3入门教程——导读ESP32-C3入门教程网络篇⑨——基于esp_https_ota实现史上最简单的ESP32OTA远程固件升级功能二、软件流程

- 基本数据类型和引用类型的初始值

3213213333332132

java基础

package com.array;

/**

* @Description 测试初始值

* @author FuJianyong

* 2015-1-22上午10:31:53

*/

public class ArrayTest {

ArrayTest at;

String str;

byte bt;

short s;

int i;

long

- 摘抄笔记--《编写高质量代码:改善Java程序的151个建议》

白糖_

高质量代码

记得3年前刚到公司,同桌同事见我无事可做就借我看《编写高质量代码:改善Java程序的151个建议》这本书,当时看了几页没上心就没研究了。到上个月在公司偶然看到,于是乎又找来看看,我的天,真是非常多的干货,对于我这种静不下心的人真是帮助莫大呀。

看完整本书,也记了不少笔记

- 【备忘】Django 常用命令及最佳实践

dongwei_6688

django

注意:本文基于 Django 1.8.2 版本

生成数据库迁移脚本(python 脚本)

python manage.py makemigrations polls

说明:polls 是你的应用名字,运行该命令时需要根据你的应用名字进行调整

查看该次迁移需要执行的 SQL 语句(只查看语句,并不应用到数据库上):

python manage.p

- 阶乘算法之一N! 末尾有多少个零

周凡杨

java算法阶乘面试效率

&n

- spring注入servlet

g21121

Spring注入

传统的配置方法是无法将bean或属性直接注入到servlet中的,配置代理servlet亦比较麻烦,这里其实有比较简单的方法,其实就是在servlet的init()方法中加入要注入的内容:

ServletContext application = getServletContext();

WebApplicationContext wac = WebApplicationContextUtil

- Jenkins 命令行操作说明文档

510888780

centos

假设Jenkins的URL为http://22.11.140.38:9080/jenkins/

基本的格式为

java

基本的格式为

java -jar jenkins-cli.jar [-s JENKINS_URL] command [options][args]

下面具体介绍各个命令的作用及基本使用方法

1. &nb

- UnicodeBlock检测中文用法

布衣凌宇

UnicodeBlock

/** * 判断输入的是汉字 */ public static boolean isChinese(char c) { Character.UnicodeBlock ub = Character.UnicodeBlock.of(c);

- java下实现调用oracle的存储过程和函数

aijuans

javaorale

1.创建表:STOCK_PRICES

2.插入测试数据:

3.建立一个返回游标:

PKG_PUB_UTILS

4.创建和存储过程:P_GET_PRICE

5.创建函数:

6.JAVA调用存储过程返回结果集

JDBCoracle10G_INVO

- Velocity Toolbox

antlove

模板toolboxvelocity

velocity.VelocityUtil

package velocity;

import org.apache.velocity.Template;

import org.apache.velocity.app.Velocity;

import org.apache.velocity.app.VelocityEngine;

import org.apache.velocity.c

- JAVA正则表达式匹配基础

百合不是茶

java正则表达式的匹配

正则表达式;提高程序的性能,简化代码,提高代码的可读性,简化对字符串的操作

正则表达式的用途;

字符串的匹配

字符串的分割

字符串的查找

字符串的替换

正则表达式的验证语法

[a] //[]表示这个字符只出现一次 ,[a] 表示a只出现一

- 是否使用EL表达式的配置

bijian1013

jspweb.xmlELEasyTemplate

今天在开发过程中发现一个细节问题,由于前端采用EasyTemplate模板方法实现数据展示,但老是不能正常显示出来。后来发现竟是EL将我的EasyTemplate的${...}解释执行了,导致我的模板不能正常展示后台数据。

网

- 精通Oracle10编程SQL(1-3)PLSQL基础

bijian1013

oracle数据库plsql

--只包含执行部分的PL/SQL块

--set serveroutput off

begin

dbms_output.put_line('Hello,everyone!');

end;

select * from emp;

--包含定义部分和执行部分的PL/SQL块

declare

v_ename varchar2(5);

begin

select

- 【Nginx三】Nginx作为反向代理服务器

bit1129

nginx

Nginx一个常用的功能是作为代理服务器。代理服务器通常完成如下的功能:

接受客户端请求

将请求转发给被代理的服务器

从被代理的服务器获得响应结果

把响应结果返回给客户端

实例

本文把Nginx配置成一个简单的代理服务器

对于静态的html和图片,直接从Nginx获取

对于动态的页面,例如JSP或者Servlet,Nginx则将请求转发给Res

- Plugin execution not covered by lifecycle configuration: org.apache.maven.plugin

blackproof

maven报错

转:http://stackoverflow.com/questions/6352208/how-to-solve-plugin-execution-not-covered-by-lifecycle-configuration-for-sprin

maven报错:

Plugin execution not covered by lifecycle configuration:

- 发布docker程序到marathon

ronin47

docker 发布应用

1 发布docker程序到marathon 1.1 搭建私有docker registry 1.1.1 安装docker regisry

docker pull docker-registry

docker run -t -p 5000:5000 docker-registry

下载docker镜像并发布到私有registry

docker pull consol/tomcat-8.0

- java-57-用两个栈实现队列&&用两个队列实现一个栈

bylijinnan

java

import java.util.ArrayList;

import java.util.List;

import java.util.Stack;

/*

* Q 57 用两个栈实现队列

*/

public class QueueImplementByTwoStacks {

private Stack<Integer> stack1;

pr

- Nginx配置性能优化

cfyme

nginx

转载地址:http://blog.csdn.net/xifeijian/article/details/20956605

大多数的Nginx安装指南告诉你如下基础知识——通过apt-get安装,修改这里或那里的几行配置,好了,你已经有了一个Web服务器了。而且,在大多数情况下,一个常规安装的nginx对你的网站来说已经能很好地工作了。然而,如果你真的想挤压出Nginx的性能,你必

- [JAVA图形图像]JAVA体系需要稳扎稳打,逐步推进图像图形处理技术

comsci

java

对图形图像进行精确处理,需要大量的数学工具,即使是从底层硬件模拟层开始设计,也离不开大量的数学工具包,因为我认为,JAVA语言体系在图形图像处理模块上面的研发工作,需要从开发一些基础的,类似实时数学函数构造器和解析器的软件包入手,而不是急于利用第三方代码工具来实现一个不严格的图形图像处理软件......

&nb

- MonkeyRunner的使用

dai_lm

androidMonkeyRunner

要使用MonkeyRunner,就要学习使用Python,哎

先抄一段官方doc里的代码

作用是启动一个程序(应该是启动程序默认的Activity),然后按MENU键,并截屏

# Imports the monkeyrunner modules used by this program

from com.android.monkeyrunner import MonkeyRun

- Hadoop-- 海量文件的分布式计算处理方案

datamachine

mapreducehadoop分布式计算

csdn的一个关于hadoop的分布式处理方案,存档。

原帖:http://blog.csdn.net/calvinxiu/article/details/1506112。

Hadoop 是Google MapReduce的一个Java实现。MapReduce是一种简化的分布式编程模式,让程序自动分布到一个由普通机器组成的超大集群上并发执行。就如同ja

- 以資料庫驗證登入

dcj3sjt126com

yii

以資料庫驗證登入

由於 Yii 內定的原始框架程式, 採用綁定在UserIdentity.php 的 demo 與 admin 帳號密碼: public function authenticate() { $users=array( &nbs

- github做webhooks:[2]php版本自动触发更新

dcj3sjt126com

githubgitwebhooks

上次已经说过了如何在github控制面板做查看url的返回信息了。这次就到了直接贴钩子代码的时候了。

工具/原料

git

github

方法/步骤

在github的setting里面的webhooks里把我们的url地址填进去。

钩子更新的代码如下: error_reportin

- Eos开发常用表达式

蕃薯耀

Eos开发Eos入门Eos开发常用表达式

Eos开发常用表达式

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2014年8月18日 15:03:35 星期一

&

- SpringSecurity3.X--SpEL 表达式

hanqunfeng

SpringSecurity

使用 Spring 表达式语言配置访问控制,要实现这一功能的直接方式是在<http>配置元素上添加 use-expressions 属性:

<http auto-config="true" use-expressions="true">

这样就会在投票器中自动增加一个投票器:org.springframework

- Redis vs Memcache

IXHONG

redis

1. Redis中,并不是所有的数据都一直存储在内存中的,这是和Memcached相比一个最大的区别。

2. Redis不仅仅支持简单的k/v类型的数据,同时还提供list,set,hash等数据结构的存储。

3. Redis支持数据的备份,即master-slave模式的数据备份。

4. Redis支持数据的持久化,可以将内存中的数据保持在磁盘中,重启的时候可以再次加载进行使用。

Red

- Python - 装饰器使用过程中的误区解读

kvhur

JavaScriptjqueryhtml5css

大家都知道装饰器是一个很著名的设计模式,经常被用于AOP(面向切面编程)的场景,较为经典的有插入日志,性能测试,事务处理,Web权限校验, Cache等。

原文链接:http://www.gbtags.com/gb/share/5563.htm

Python语言本身提供了装饰器语法(@),典型的装饰器实现如下:

@function_wrapper

de

- 架构师之mybatis-----update 带case when 针对多种情况更新

nannan408

case when

1.前言.

如题.

2. 代码.

<update id="batchUpdate" parameterType="java.util.List">

<foreach collection="list" item="list" index=&

- Algorithm算法视频教程

栏目记者

Algorithm算法

课程:Algorithm算法视频教程

百度网盘下载地址: http://pan.baidu.com/s/1qWFjjQW 密码: 2mji

程序写的好不好,还得看算法屌不屌!Algorithm算法博大精深。

一、课程内容:

课时1、算法的基本概念 + Sequential search

课时2、Binary search

课时3、Hash table

课时4、Algor

- C语言算法之冒泡排序

qiufeihu

c算法

任意输入10个数字由小到大进行排序。

代码:

#include <stdio.h>

int main()

{

int i,j,t,a[11]; /*定义变量及数组为基本类型*/

for(i = 1;i < 11;i++){

scanf("%d",&a[i]); /*从键盘中输入10个数*/

}

for

- JSP异常处理

wyzuomumu

Webjsp

1.在可能发生异常的网页中通过指令将HTTP请求转发给另一个专门处理异常的网页中:

<%@ page errorPage="errors.jsp"%>

2.在处理异常的网页中做如下声明:

errors.jsp:

<%@ page isErrorPage="true"%>,这样设置完后就可以在网页中直接访问exc