BUUCTF 每天10道Misc Day5

1.[BJDCTF 2nd]EasyBaBa

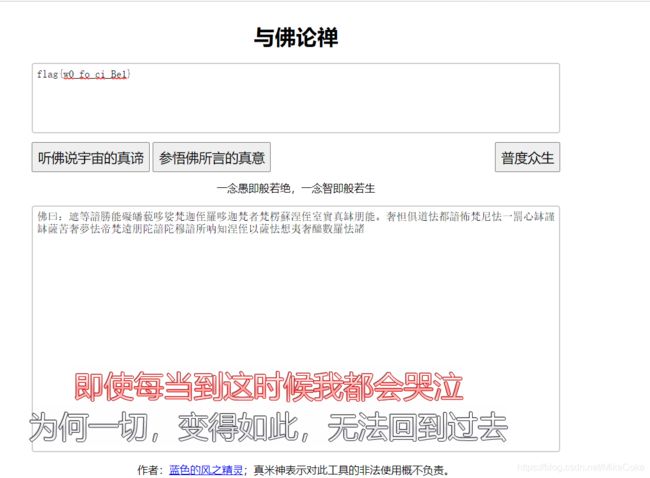

下载得到这样一张图

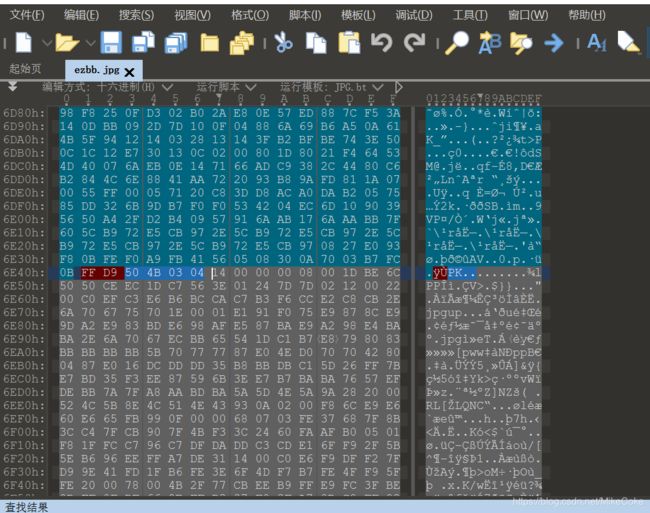

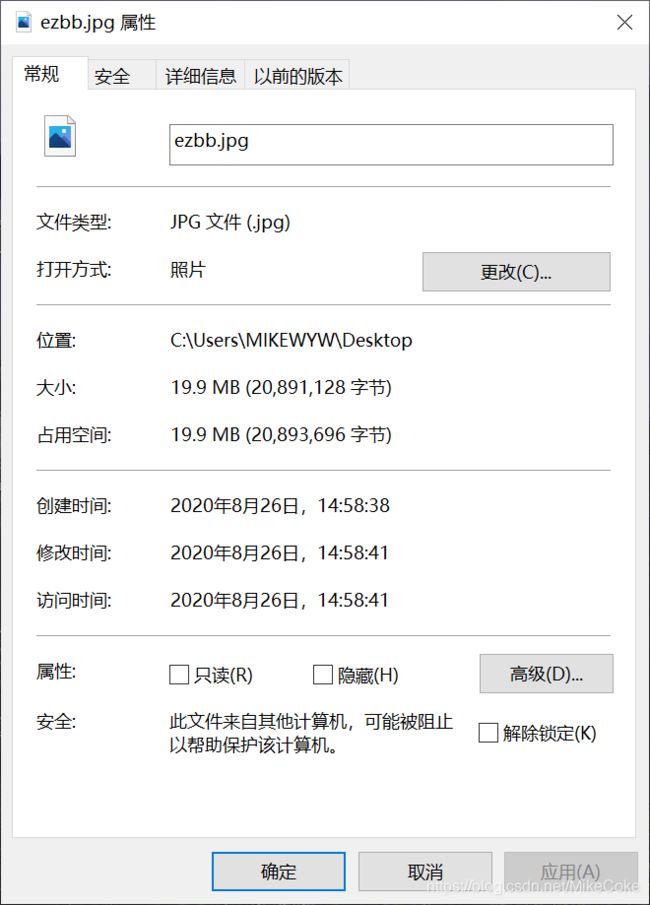

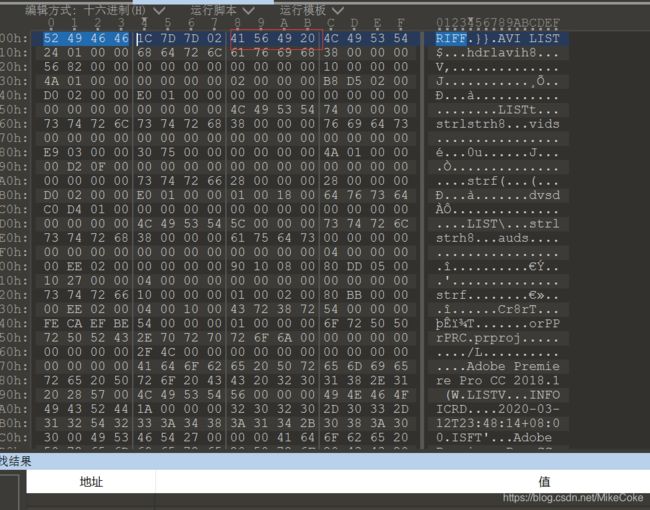

16进制打开查看,在断层处发现有zip文件头,应该是有个压缩包。

将JPG后缀名改为 .avi,就能打开了,打开后会发现视频里面有几张二维码图片。用 Pr 进行帧的读取,拿到二维码。

(pr下载文件太大上传不了,有需要的私聊我)

前面三张图都能用微信扫出来,但最后一张图是最难扫的,直接扫根本扫不出来,我试了好多办法搞了几个小时才搞出来。

用电脑自带的画图查看器打开最后那个图,对图片进行编辑

,提高对比度,降低曝光。或者对图片进行反相(用画图打开,ctrl+shift+i),再增加曝光和高光,提高图片亮度。

二维码解码后得到16进制字符串,

最终的flag应该是

BJD{imagin_love_Y1ng}

2.[BJDCTF 2nd]Real_EasyBaBa

3.穿越时空的思念

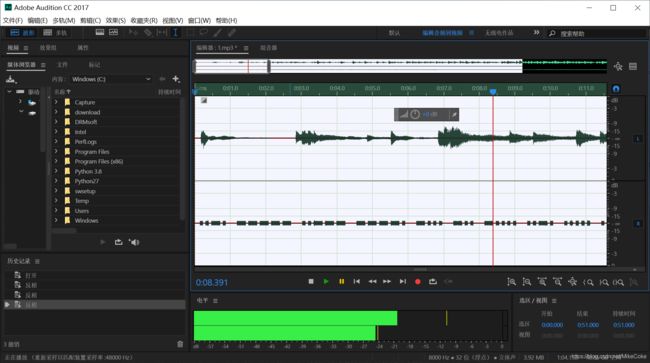

打开mp3文件就知道是摩斯电码,用AU解析,前面的一段就是flag

flag{f029bd6f551139eedeb8e45a175b0786}

4.[SWPU2019]神奇的二维码

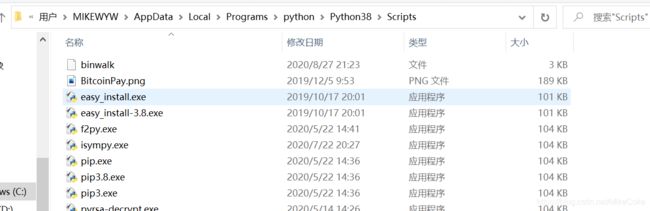

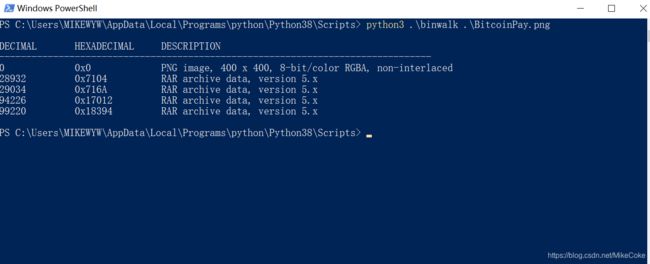

下载后得到一张二维码的PNG图片,扫码并不能得到有用的信息。用binwalk 分析一下是否有隐写的文件。

注意:这里用kali自带的binwalk并不能得到结果,不知道为什么。所以我在windows上面装载了一个binwalk。

参考文章 :binwalk for windows

github上下载好的binwalk zip

将要识别的 .Png 和 binwalk 放在同一目录下。

Scripts 文件夹下shift+右键 ,打开powershell,知道了里面有4个RAR文件

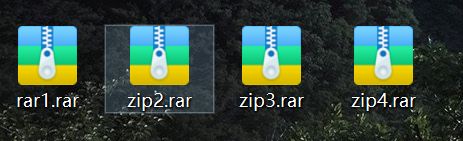

16进制查看,手动分离一下可以得到4个rar文件,分别打开

第一个rar,base64解密,解密结果为第二个RAR的密码

第三个RAR 也是base64解码,不停的解就行了。结果是第四个RAR的密码

第四个是一段摩斯密码,用AU音频分析就行了。

flag{morseisveryveryeasy}

5.秘密文件

6.被偷走的文件

7.[GXYCTF2019]佛系青年

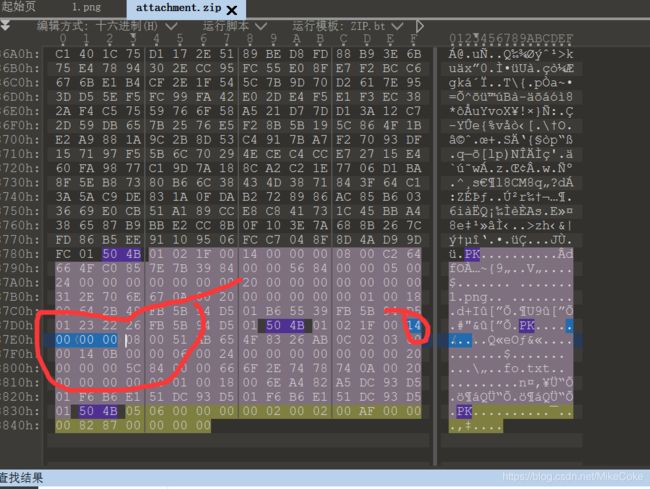

解压后,有一张png图片,和一份不能解压的txt文本。应该是伪加密,16进制打开查看,将1400 后面的奇数全改为偶数

即0900 改0000就行,这里我已经改了

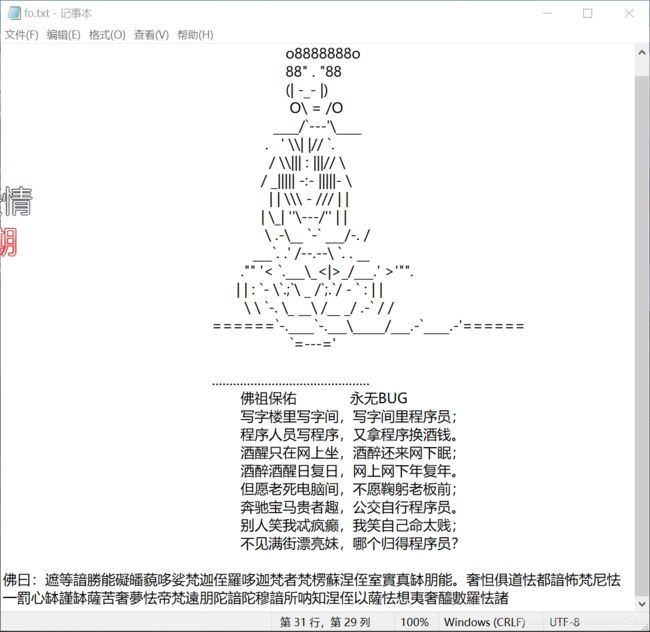

txt打开后,得到,与佛论禅加密

解密即可

8.[BJDCTF2020]认真你就输

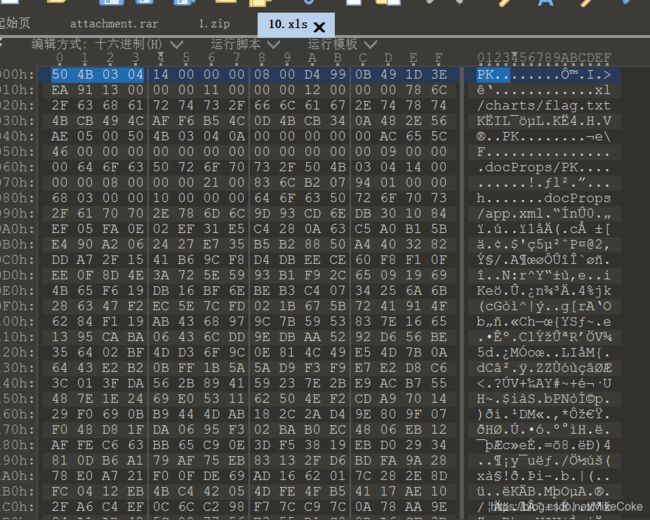

下载得到的一个压缩包,打开后是一份xls文档。打开后啥也分析不出来。

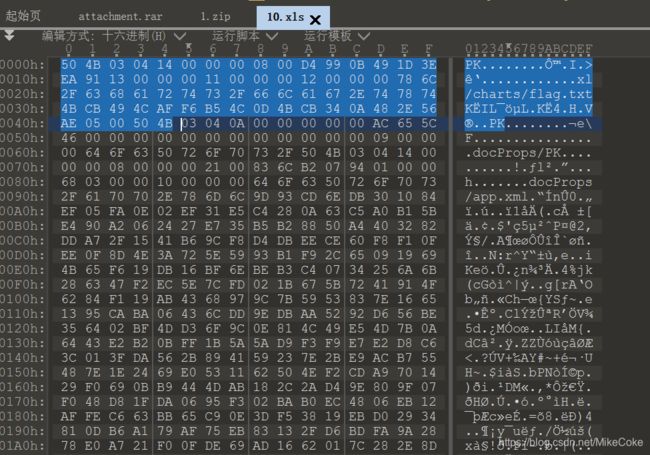

用16进制查看器打开 (010editor),我们可以看到文件头是一个zip文件头。

尝试把这段 flag.txt 的zip文件分离出来

提取后的压缩包打开就是flag了,一开始我也没有想到就是直接提取就行了。尝试了一下竟然成功了。就像题目说的,认真你就输了,有时候就是这么简单。

flag{M9eVfi2Pcs#}