2021-09-18

常用的网络命令与工具

- 1.常用的网络工具与命令

-

- ping

- ipconfig

- arp命令(地址转换协议)

- traceroute命令

- Whois

-

- Net命令

- 结合地理位置的查询

- 使用burp进行暴力破解

1.常用的网络工具与命令

ping

ipconfig

net …网络命令

whois 查询服务(linux带命令,windows需要第三方工具或者web网站)

tracert跟踪

arp

ping

ping用于检测网络是否通畅,以及网络时延情况(工作在ICMP协议上)。

ping能够以毫秒为单位显示发送请求到返回应答之间的时间量。

如果应答时间短,表示数据报不必通过太多的路由器或网络,连接速度比较快。

ping还能显示TTL(Time To Live,生存时间)值,通过TTL值可以推算数据包通过了多少个路由器。

(1)命令格式

ping 主机名

ping 域名

pingIP地址

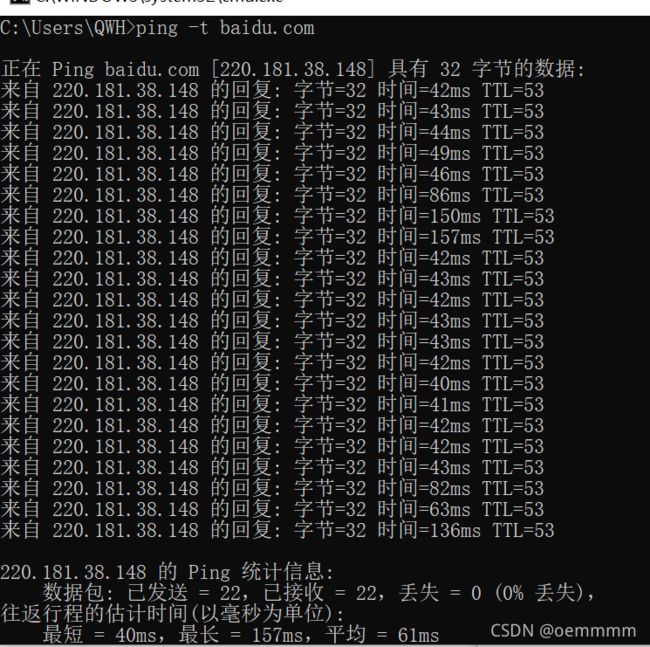

如图所示,用ping命令测试与百度服务器的连接情况

ping-t baidu.com

// 不断地测试baidu服务器的连接情况

ipconfig

ipconfig实用程序可用于显示当前的TCP/IP配置的设置值。这些信息一般用来检验人工配置的TCP/IP设置是否正确。而且,如果计算机和所在的局域网使用了动态主机配置协议DHCP,使用ipconfig命令可以了解到你的计算机是否成功地租用到了一个IP地址,如果已经租用到,则可以了解它目前得到的是什么地址,包括IP地址、子网掩码和缺省网关等网络配置信息。

下面给出最常用的选项:

(1)ipconfig:当使用不带任何参数选项ipconfig命令时,显示每个已经配置了的接口的IP地址、子网掩码和缺省网关值。

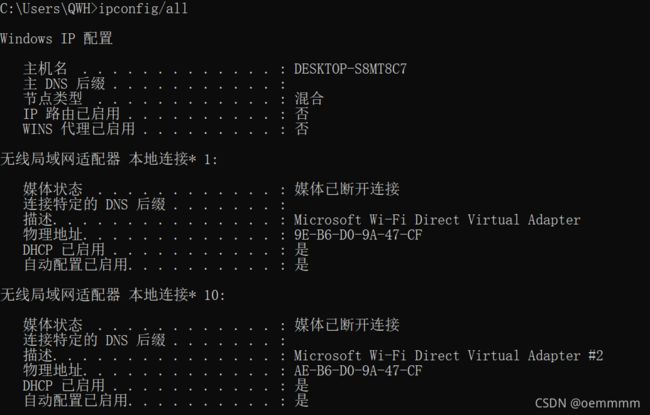

(2)ipconfig/all:当使用all选项时,ipconfig能为DNS和WINS服务器显示它已配置且所有使用的附加信息。并且能够显示内置于本地网卡中的物理地址(MAC)。如果IP地址是从DHCP服务器租用的,ipconfig将显示DHCP服务器分配的IP地址和租用地址预计失效的日期。图为运行ipconfig

/all命令的结果窗口。

(3)ipconfig/release和ipconfig

/renew:这两个附加选项,只能在向DHCP服务器租用IP地址的计算机使用。如果输入ipconfig

/release,那么所有接口的租用IP地址便重新交付给DHCP服务器(归还IP地址)。如果用户输入ipconfig/renew,那么本地计算机便设法与DHCP服务器取得联系,并租用一个IP地址。大多数情况下网卡将被重新赋予和以前所赋予的相同的IP地址。

arp命令(地址转换协议)

ARP是TCP/IP协议族中的一个重要协议,用于确定对应IP地址的网卡物理地址。使用arp命令,能够查看本地计算机或另一台计算机的ARP高速缓存中的当前内容。此外,使用arp命令可以人工方式设置静态的网卡物理地址/IP地址对,使用这种方式可以为缺省网关和本地服务器等常用主机进行本地静态配置,这有助于减少网络上的信息量。

按照缺省设置,ARP高速缓存中的项目是动态的,每当向指定地点发送数据并且此时高速缓存中不存在当前项目时,ARP便会自动添加该项目。

常用命令选项:

(1) arp –a:用于查看高速缓存中的所有项目。

(2)arp -a IP:如果有多个网卡,那么使用arp -a加上接口的IP地址,就可以只显示与该接口相关的ARP缓存项目。

(3)arp -s IP

物理地址:向ARP高速缓存中人工输入一个静态项目。该项目在计算机引导过程中将保持有效状态,或者在出现错误时,人工配置的物理地址将自动更新该项目。(4)arp -d IP:使用本命令能够人工删除一个静态项目。

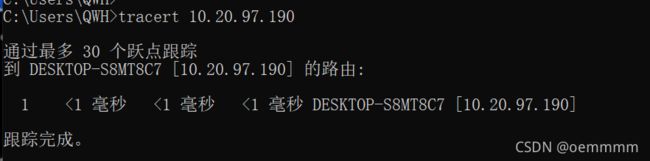

traceroute命令

掌握使用traceroute命令测量路由情况的技能,即用来显示数据包到达目的主机所经过的路径。

traceroute命令的基本用法:

(1)tracert host_name

(2)tracert ip_address 其中,tracert是traceroute在Windows操作系统上的称呼。

第一列是描述路径的第n跳的数值,即沿着该路径的路由器序号;

第二列是第一次往返时延;

第三列是第二次往返时延;

第四列是第三次往返时延;

第五列是路由器的名字及其输入端口的IP地址。

如果源从任何给定的路由器接收到的报文少于3条(由于网络中的分组丢失),traceroute在该路由器号码后面放一个星号,并报告到达那台路由器的少于3次的往返时间。

此外,tracert命令还可以用来查看网络在连接站点时经过的步骤或采取哪种路线,如果是网络出现故障,就可以通过这条命令查看出现问题的位置。

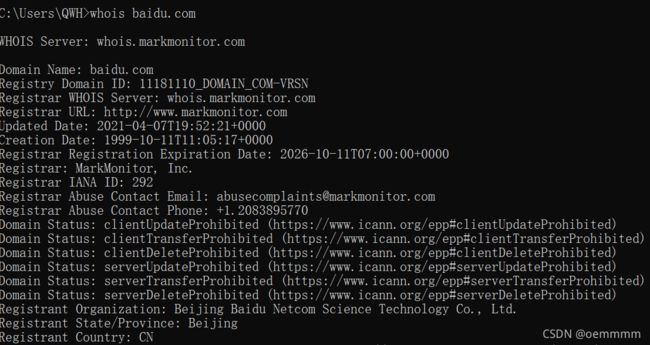

Whois

通常来说,就是一个用于查询域名是否已经被注册,以及注册域名的详细信息(如域名所有人、域名注册商、域名注册日期和过期日期等)的工具。

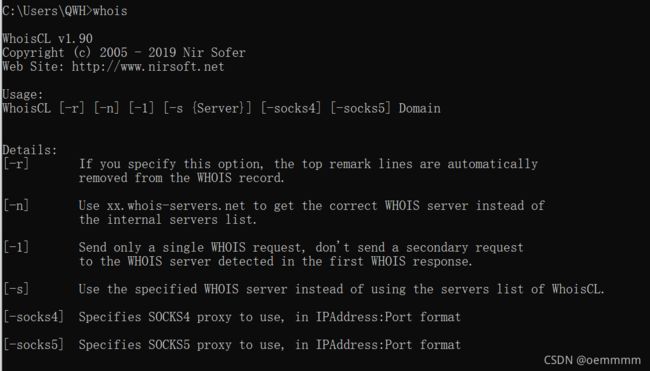

- Windows 下 whois 命令行的安装

这个工具默认支持顶级通用域名以及国别域名,但目前还有很多奇葩的新域名后缀则不支持,不过没关系,这个可以通过修改配置文件来支持的。默认 Windows 下是没有 whois 这个命令的,因此需要安装 whoiscl 这个小工具。

官方网站

下载链接

下载解压后,会看到 WhoisCL.exe 这个文件,改名为 whois.exe 并复制到 C:\Windows\System32\ 目录下即可。然后打开 cmd,输入 whois 回车后,就能看到基本用法和版本号。如下图所示:

2. Windows 下 whois 命令行的配置文件

所谓的配置文件,其实就是追加的 whois servers 列表而已。使用 whois 命令的时候,不同的后缀会向不同的 whois 服务器查询,后缀的支持或者不支持,全在于 whois servers 里有没有此 whois 服务器而已。我们知道,这个工具默认支持顶级通用域名以及国别域名,如果要查询其他后缀的域名,在需要在 whois.exe 同目录下(也就是 C:\Windows\System32\ 目录)新建一个名为 whois-servers.txt 的文件。按照一个后缀对应一个 whois server 的格式一行添加一个(中间要有个空格)。比如: - android domain-registry-whois.l.google.com

- google domain-registry-whois.l.google.com

- xyz whois.nic.xyz

- tokyo whois.nic.tokyo

然后,再查询那些原本不支持的域名后缀,就可以了。

3. Windows 下 whois 命令行使用代理查询

由于众所周知的原因,即便是在 whois-servers.txt 文件中添加了 whois server ,但某些后缀还是查询不到 whois 信息的。比如 .chrome 后缀。好在 whoiscl 这个工具支持代理,socks4 和 socks5 都支持。那么,这时候可以使用 Shadowsocks 。比如现在想查询 nic.chrome,命令如下:

whois -socks5 127.0.0.1:1080 nic.chrome

Net命令

1、Net User

作用:添加或更改用户账号或显示用户账号信息

命令格式:net user [username [password | *] [options]] [/add /del]

有关参数说明

- 键入不带参数的 net usr 查看计算机上用户账号列标配

- username 添加、删除、更改或查看用户账号

- password 为用户账号分配或更改密码

- 提示输入密码

- /domain 在计算机主域的主域控制器中执行操作

例如:net user test 查看 test 用户的信息

2、Net localgroup 命令

2、Net localgroup 命令

作用:添加或更改用户组信息

命令格式:net localgroup [name [options]]

有关参数说明

- 键入不带参数的 neu localgroup 查看计算机上的组列表

- name 添加、删除、更改或查看组名

例如:net localgroup administrators 查看管理员组的信息

**3、Net Shared 命令

**

作用:查看或者创建共享

命令格式:net share [sharename=Drive:path]

例如:

net share sen=f:\xxx # 创建显示共享

net share rec=f:\yyyy # 创建隐式共享

net share sen /del # 删除共享

访问显示共享方法:

- 运行(win + R) -> 输入 “\共享主机IP”

访问隐式共享方法:

- 运行(win + R) -> 输入 “\共享主机IP\隐式共享名”

4、Net start/Stop service 命令

作用:启动/停止服务指令

命令格式:net share [sharename=Drive:path]

例如:

net start telnet # 开启 telnet

net stop telnet # 停止 telnet

结合地理位置的查询

使用burp进行暴力破解

本次实验,需要小伙伴们完成的任务有:

1.配置burp和浏览器代理,使burp能够正常运行

2.学会使用burp中的compare模块

3.学会使用burp中的 repeat模块

4.学会使用burp中的intruder模块

5.为了使小伙伴们更好的get这些技能,我们提供了一个存在暴力破解隐患的网站,会指导小伙伴们完成此项试验。

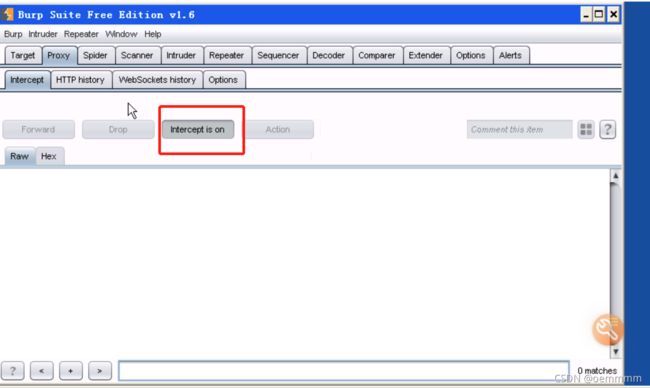

配置burp和设置ie代理

在预备知识中我们了解到,burp在浏览器(客户端)是以代理的方式存在。因此,如果想要我们发送的包被burp截断,就需要双方协商好一个监听端口。

首先,双击打开桌面的burp进入主界面。

1.设置burp监听端口:

选择proxy(代理),进入之后选择options。我们看到在Proxy listeners处burp为我们默认添加了一个本地8080端口处的监听项。

2.接下来我们需要配置浏览器的代理项。

这里以系统自带的ie为例(chrome和firefox用户可以使用代理插件进行设置)

使用win+R键打开命令窗口,输入inetcpl.cpl进入ie设置。

在连接选项卡中,选择局域网设置

这时候,我们就建立了基本配置。

3.我们来测试一下:

在burp中打开intercept is on

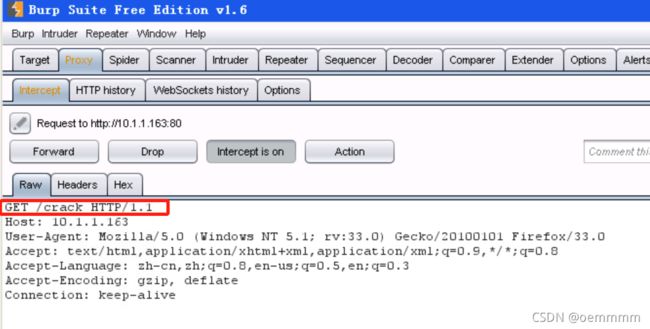

用浏览器访问:10.1.1.163/crack,我们会在burp中看到

这表明我们已经成功的截获了来自浏览器的请求。

点击forward就可以把这个请求发送给服务器,服务器会将结果返回给浏览器中,并将响应在burp中记录下来。Drop会将这个包丢掉,即不会发送到服务器端。

熟悉comparer,repeater,intruder模块。

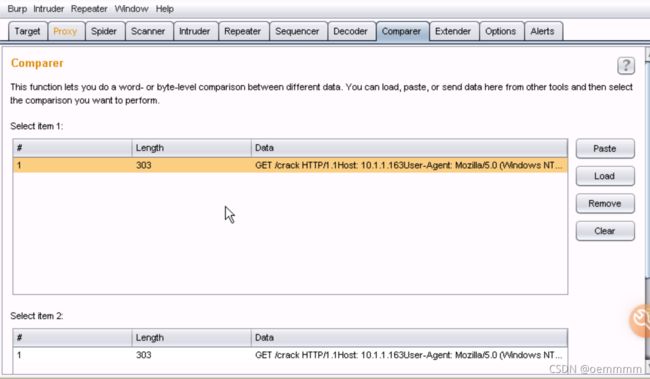

1.compare模块

compare模块可以将不同的数据包(无论是请求包还是响应包)进行比较。

首先,我们添加一条请求到compare模块去。

在已经截取的数据包上面右键,选择send to comparer

使用同样的方法,我们再为comparer模块添加另外的一条记录。

我们打算使用1和2进行对比,在两个视图中选择1和2(顺序无所谓),然后点击右下角的compare word(bytes是指文件按照字节流来进行比对)。

从图中我们可以看到,窗口标题提示了我们两个文件有多少处不同。左下角的图例告诉了我们右侧和左侧相比,哪些是添加的,哪些是修改的,哪些是删除的。非常直观。

从图中我们可以看到,窗口标题提示了我们两个文件有多少处不同。左下角的图例告诉了我们右侧和左侧相比,哪些是添加的,哪些是修改的,哪些是删除的。非常直观。

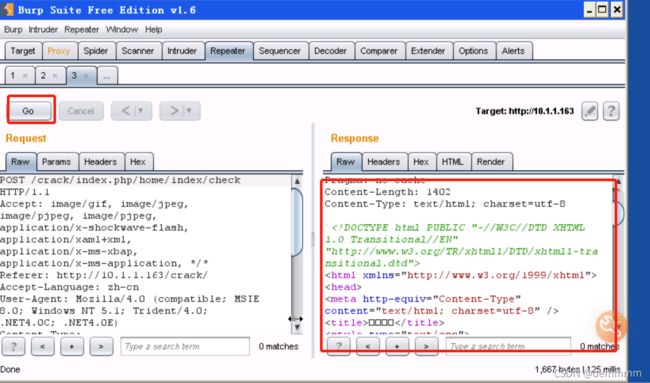

2.repeater模块

有时候我们需要向服务器发送多次相同的请求来测试服务器的响应。这里,我们只需要将burp截取到的请求通过右键send to repeater就可以在repeater中进行操作了。

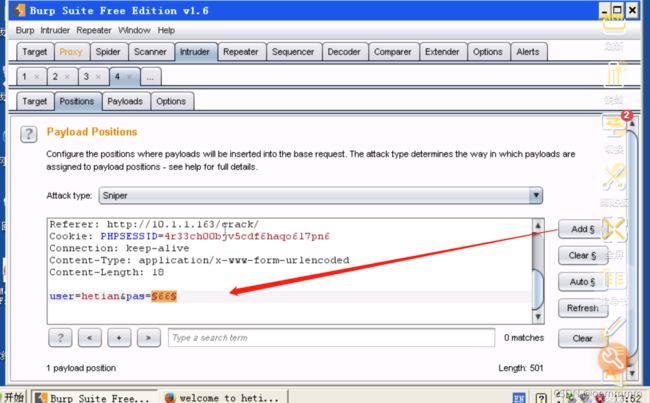

3.intruder模块

这个模块是burp非常强势的地方,也正是我们这节课中说到的暴力破解主要使用的模块。

1)同样的,在已经截获的请求页上右键,选择send to intruder

进入intruder模块。我们会看到四个选项卡,分别是target,positions,payloads,options

Target主要是设置暴力破解访问的host地址和对应的端口号

Positions设置是选择我们要暴力破解的位置。在默认情况下,burp会自动将所有的变量都勾选上。实际操作中,我们往往是针对单一点,选择clear$,此时所有默认的爆破点都已消失。

2)用鼠标选中需要暴力破解的变量的值。然后右侧选择add,这样我们就添加了一个爆破点,这个爆破点的payload位置是在两个$之间的部分。

粗心的hetian很喜欢在合天教学系统进行演练,但是他只记得自己的用户名是hetian,却忘掉了自己的密码,唯一记得的是密码是50-100之间的某个数。你能帮他找到密码吗?

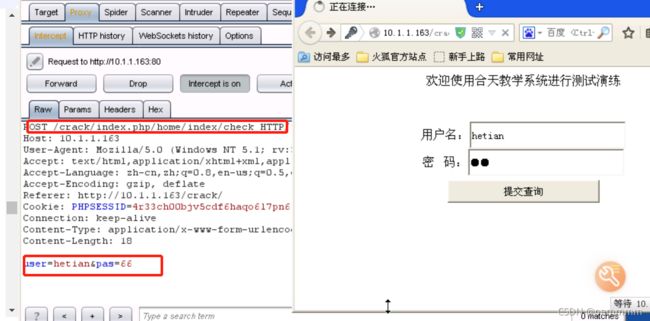

1.访问http://10.1.1.163/crack/,这是一个登录界面。

2.使用hetian登录,密码任意,完成表单后提交。这时候burp会截取我们的请求。

3.在该请求页上右键选择send to repeater,我们来进行重放测试。点击go,右侧返回服务器的响应。多次go之后发现,服务器返回的长度和内容都没有发生变化,都会提示sorry

也就是说,服务器对多次测试并没有加以限制,因此我们可以使用暴力破解了。

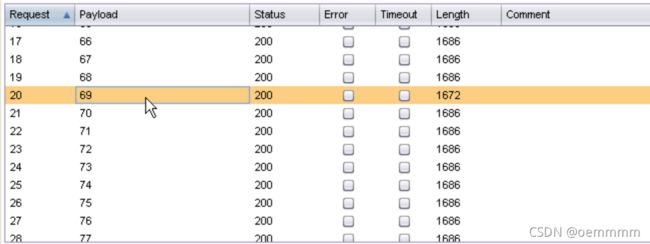

4.进入到intruder之后,先点击clear,然后选中我们刚才填写的pas字段值,点击add。这样,就确定了爆破点是pas位置。

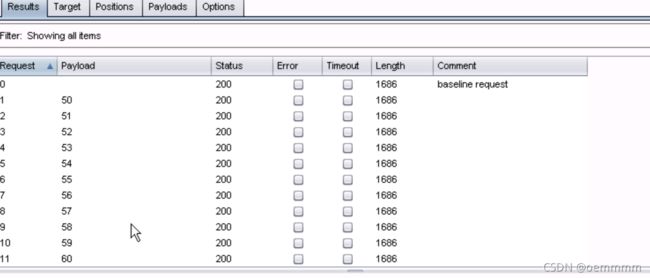

开始攻击

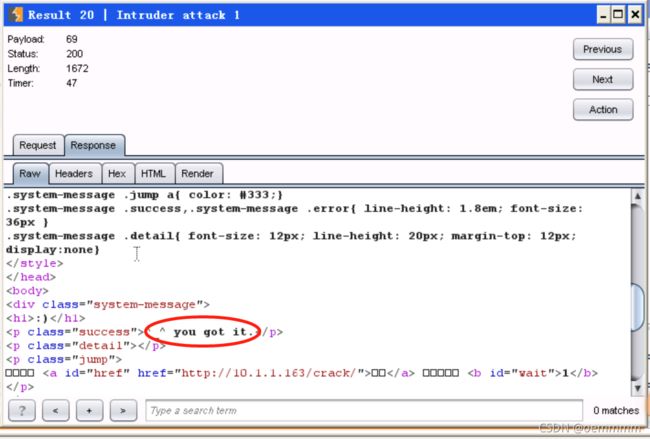

我们发现,在测试的50个payload中,payload为69的返回值不同与其他payload返回值。我们怀疑69就是答案。我们来观察一下。