- 如何解决 NPM proxy, 当我们在终端nodejs应用程序时出现代理相关报错

Thisisaproblemrelatedtonetworkconnectivity.npmERR!networkInmostcasesyouarebehindaproxyorhavebadnetworksettings.在使用npminstall下载包的时候总是报以下错误:在控制台或VisualStudioCode终端中运行以下命令:npmconfigrmproxynpmconfigrmhttp

- CentOS7环境卸载MySQL5.7

Hadoop_Liang

mysql数据库mysql

备份重要数据切记,卸载之前先备份mysql重要的数据。备份一个数据库例如:备份名为mydatabase的数据库到backup.sql的文件中mysqldump-uroot-ppassword123mydatabase>backup.sql备份所有数据库mysqldump-uroot-ppassword123--all-databases>all_databases_backup.sql注意:-p后

- php SPOF

贵哥的编程之路(热爱分享 为后来者)

PHP语言经典程序100题php开发语言

1.什么是单点故障(SPOF)?单点故障指的是系统中某个组件一旦失效,整个系统或服务就会不可用。常见的单点有:数据库、缓存、Web服务器、负载均衡、网络设备等。2.常见单点故障场景只有一台数据库服务器,宕机后所有业务不可用只有一台Redis缓存,挂掉后缓存全部失效只有一台Web服务器,挂掉后网站无法访问只有一个负载均衡节点,挂掉后流量无法分发只有一条网络链路,断开后所有服务失联3.消除单点故障的主

- centos7安装 mysql5.7(安装包)

heiPony

linuxmysqlmariadbcentosmysql

一.卸载centos7自带数据库查看系统自带的Mariadbrpm-qa|grepmariadbmariadb-libs-5.5.44-2.el7.centos.x86_64卸载rpm-e--nodepsmariadb-libs-5.5.44-2.el7.centos.x86_64删除etc目录下的my.cnfrm/etc/my.cnf二.检查mysql是否存在(有就卸载,删除相关文件)rpm-q

- npm proxy setting

kjndppl

[Node.jsJavaScriptnpmhttpsproxypassword

清理npmconfigdeletehttp-proxynpmconfigdeletehttps-proxy具体设置步骤如下:1.执行npmconfig后,将看到下一行提示信息npmconfigls-ltoshowalldefaults.2.执行npmconfigls-l后,在一大长串的settign中找出userconfig项(大概位于倒数第4项)[b]userconfig[/b]="C:\\Us

- MySQL Explain 详解:从入门到精通,让你的 SQL 飞起来

引言:为什么Explain是SQL优化的“照妖镜”?在Java开发中,我们常常会遇到数据库性能瓶颈的问题。一条看似简单的SQL语句,在数据量增长到一定规模后,可能会从毫秒级响应变成秒级甚至分钟级响应,直接拖慢整个应用的性能。此时,你是否曾困惑于:为什么这条SQL突然变慢了?索引明明建了,为什么没生效?到底是哪里出了问题?答案就藏在MySQL的EXPLAIN命令里。EXPLAIN就像一面“照妖镜”,

- Linux/Centos7离线安装并配置MySQL 5.7

有事开摆无事百杜同学

LInux/CentOS7linuxmysql运维

Linux/Centos7离线安装并配置MySQL5.7超详细教程一、环境准备1.下载MySQL5.7离线包2.使用rpm工具卸载MariaDB(避免冲突)3.创建系统级别的MySQL专用用户二、安装与配置1.解压并重命名MySQL目录2.创建数据目录和配置文件3.设置目录权限4.初始化MySQL5.配置启动脚本6.配置环境变量三、启动与验证1.启动MySQL服务2.获取初始密码3.登录并修改密码

- windows安装pnpm后报错:pnpm : 无法将“pnpm”项识别为 cmdlet、函数、脚本文件或可运行程序的名称。

Ithao2

Vuenpm前端node.js

使用npm方式安装pnpm,命令如下:npminstall-gpnpm安装完以后,执行pnpm-v查看版本号:pnpm-v执行完发现报错:pnpm:无法将“pnpm”项识别为cmdlet、函数、脚本文件或可运行程序的名称。尝试配置环境变量,重启后均不生效。解决方案:使用PowerShell进行安装1.以管理员用户打开PowerShell,执行如下命令:iwrhttps://get.pnpm.io/

- EasyCwmp源码分析与接口实现详解:深入理解源码架构,掌握核心接口

EasyCwmp源码分析与接口实现详解:深入理解源码架构,掌握核心接口去发现同类优质开源项目:https://gitcode.com/在开源项目中,寻找一款能够提升开发效率、简化流程的工具是每个开发者的追求。今天,我们要介绍的这款开源项目EasyCwmp,正是为了帮助开发者深入了解源码架构,掌握核心接口实现,从而加速项目开发进程。以下是关于EasyCwmp源码分析与接口实现详解的项目推荐文章。项目

- OpenWebUI(12)源码学习-后端constants.py常量定义文件

青苔猿猿

AI大模型openwebuiconstants常量定义

目录文件名:`constants.py`功能概述:主要功能点详解1.**MESSAGES枚举类**2.**WEBHOOK_MESSAGES枚举类**3.**ERROR_MESSAGES枚举类**✅默认错误模板✅认证与用户相关错误✅资源冲突与重复错误✅验证失败类错误✅权限限制类错误✅文件上传与格式错误✅模型与API错误✅请求频率与安全限制✅数据库与配置错误4.**TASKS枚举类**✅总结实际应用场

- 基于Python的健身数据分析工具的搭建流程day1

weixin_45677320

python开发语言数据挖掘爬虫

基于Python的健身数据分析工具的搭建流程分数据挖掘、数据存储和数据分析三个步骤。本文主要介绍利用Python实现健身数据分析工具的数据挖掘部分。第一步:加载库加载本文需要的库,如下代码所示。若库未安装,请按照python如何安装各种库(保姆级教程)_python安装库-CSDN博客https://blog.csdn.net/aobulaien001/article/details/133298

- tcpdump交叉编译

weixin_45673259

tcpdump测试工具网络

1.下载路径官网:https://www.tcpdump.org/2.编译解压:tar-xflibpcap-1.10.4.tar.xztar-xftcpdump-4.99.4.tar.xz编译libpcap./configure--host=mips-v720s229-linux--target=mips-v720s229-linuxCC=/opt/A1/mips-gcc720-uclibc229

- Spring Cloud Gateway 的执行链路详解

愤怒的代码

SpringCloudspringcloud

SpringCloudGateway的执行链路详解核心目标明确SpringCloudGateway的请求处理全过程(从接收到请求→到转发→到返回响应),方便你在合适的生命周期节点插入你的逻辑。核心执行链路图(执行顺序)┌──────────────┐│客户端请求│└────┬─────────┘↓┌────┴─────────────┐│NettyHttpServer│←→ReactorNetty

- Java 调用 HTTP 接口的 7 种方式:全网最全指南

Java调用HTTP接口的7种方式:全网最全指南在开发过程中,调用HTTP接口是最常见的需求之一。本文将详细介绍Java中7种主流的调用HTTP接口的方式,包括每种工具的优缺点和完整代码实现。1.使用RestTemplateRestTemplate是Spring提供的同步HTTP客户端,适用于传统项目。尽管从Spring5开始被标记为过时,它仍然是许多开发者的首选。示例代码importorg.sp

- rocketmq的重试队列和死信队列

还不够

MQ

原文:https://www.jianshu.com/p/1281f7fee69c消费端,一直不回传消费的结果。rocketmq认为消息没收到,consumer下一次拉取,broker依然会发送该消息。所以,任何异常都要捕获返回ConsumeConcurrentlyStatus.RECONSUME_LATERrocketmq会放到重试队列。这个重试TOPIC的名字是%RETRY%+consumer

- 无面试无offer? 你需要AI 求职co-pilot的帮助!

大家好啊,我写的开源免费求职AIco-pilot工具发布了v3.0.0,欢迎大家参与、使用!https://github.com/weicanie/prisma-ai一、项目介绍开源免费的求职co-pilot,自动化简历准备至offer到手的整个流程。优化您的项目、定制您的简历、为您匹配工作,并帮助您做好面试准备。二、核心价值prisma-ai旨在解决求职者在准备简历和寻找工作时最头疼的3个问题:

- docker0网卡没有ip一步解决

ξ流ぁ星ぷ132

tcp/ip网络服务器

正常查看ip的时候一直显示没有ip这里先删除docker0网卡iplinkdeletedocker0然后重启服务systemctlrestartdocker再次查看显示有ip了并且查看配置文件也是正常的cat/etc/docker/daemon.json{"registry-mirrors":["https://docker.m.daocloud.io","https://docker.imgdb

- OKHttp3源码分析——学习笔记

Sincerity_

源码相关Okhttp源码解析读书笔记httpclientcache

文章目录1.HttpClient与HttpUrlConnection的区别2.OKHttp源码分析使用步骤:dispatcher任务调度器,(后面有详细说明)Request请求RealCallAsyncCall3.OKHttp架构分析1.异步请求线程池,Dispather2.连接池清理线程池-ConnectionPool3.缓存整理线程池DisLruCache4.Http2异步事务线程池,http

- Rocky Linux 8.5/CentOS 8 安装Wine

chen_teacher

linux运维服务器

RockyLinux8.5/CentOS8安装Wine首先配置EPEL镜像配置方法安装Wine首先配置EPEL镜像EPEL(ExtraPackagesforEnterpriseLinux),是由FedoraSpecialInterestGroup维护的EnterpriseLinux(RHEL、CentOS)中经常用到的包。下载地址:https://mirrors.aliyun.com/epel/相

- NGS测序基础梳理01-文库构建(Library Preparation)

qq_21478261

#生物信息生物学

本文介绍Illumina测序平台文库构建(LibraryPreparation)步骤,文库结构。写作时间:2020.05。推荐阅读:10W字《Python可视化教程1.0》来了!一份由公众号「pythonic生物人」精心制作的PythonMatplotlib可视化系统教程,105页PDFhttps://mp.weixin.qq.com/s/QaSmucuVsS_DR-klfpE3-Q10W字《Rg

- OkHttp3源码解析--设计模式,android开发实习面试题

this.cache=builder.cache;}//构造者publicstaticfinalclassBuilder{Cachecache;…//构造cache属性值publicBuildercache(@NullableCachecache){this.cache=cache;returnthis;}//在build方法中真正创建OkHttpClient对象,并传入前面构造的属性值publi

- Windows平台下Android Studio搭建Flutter开发环境的正确姿势(202506)

Flutter作为Google推出的跨平台移动应用开发框架,近年来获得了广泛关注。它允许开发者使用单一代码库构建iOS和Android应用,大大提高了开发效率。本文将带你一步步在Windows系统上搭建完整的Flutter开发环境。第一步:下载并安装FlutterSDK首先,我们需要获取FlutterSDK:访问Flutter官方中文文档的安装页面:https://docs.flutter.cn/

- C++11中的std::function

文章转载自:http://www.jellythink.com/archives/771看看这段代码先来看看下面这两行代码:std::functiononKeyPressed;std::functiononKeyReleased;这两行代码是从Cocos2d-x中摘出来的,重点是这两行代码的定义啊。std::function这是什么东西?如果你对上述两行代码表示毫无压力,那就不妨再看看本文,就当温

- OkHttp3源码解析--设计模式

2401_84413396

程序员设计模式

}//在创建OkHttpClient的时候OkHttpClientclient=newOkHttpClient.Builder().cache(/创建cache对象/).build();工厂模式====直接看代码:publicinterfaceCallextendsCloneable{Requestrequest();Responseexecute()throwsIOException;voide

- 自动化运维工程师面试题解析【真题】

ZabbixAgent默认监听的端口是A.10050。以下是关键分析:选项排除:C.80是HTTP默认端口,与ZabbixAgent无关。D.5432是PostgreSQL数据库的默认端口,不涉及ZabbixAgent。B.10051是ZabbixServer的默认监听端口,用于接收Agent发送的数据,而非Agent自身的监听端口。ZabbixAgent的配置:根据官方文档,ZabbixAgen

- 什么是OA系统?使用OA系统对企业有哪些好处?

OA系统(OfficeAutomationSystem),即办公自动化系统,是将现代化办公和计算机网络功能结合起来的一种新型的办公方式。是现代企业管理中一种重要的信息化工具,它通过计算机技术、网络技术和数据库技术等手段,实现企业内部办公流程的自动化和信息化管理。使企业的信息交流更加顺畅,办公流程更加高效,从而提高企业的运营效率和管理水平。一、主要功能1.文档管理文档存储与检索:OA系统可以集中存储

- JAVA 高频八股文 Day03

Conqueror675

java开发语言

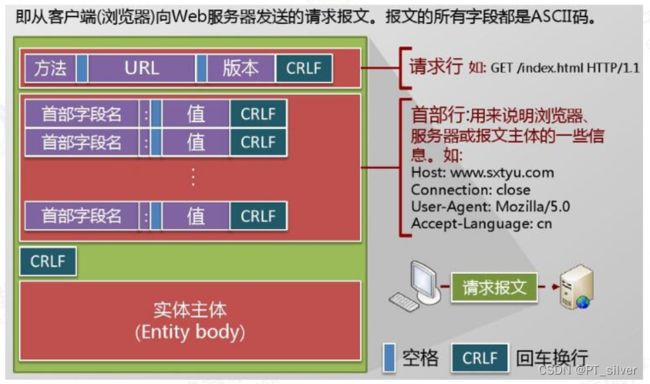

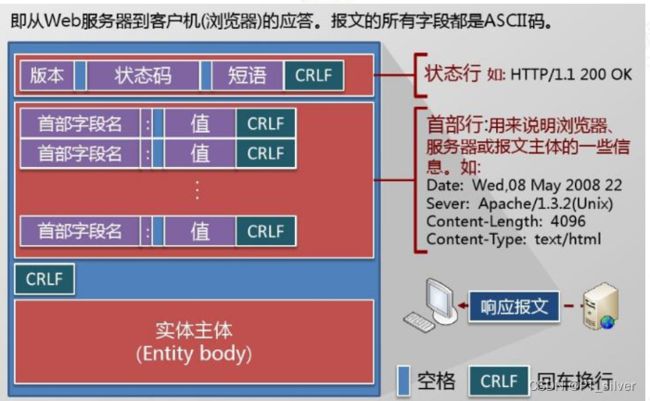

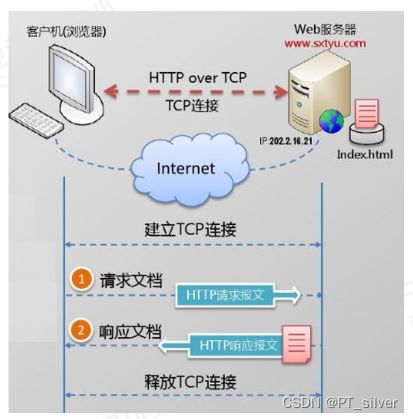

12.TCP和Http的区别是什么TCP是传输层协议,负责建立可靠的点对点连接,确保数据有序、完整地传输(如铁路轨道);HTTP是应用层协议,基于TCP构建,定义了Web服务交互的报文格式和规则(如货运订单)。TCP关注数据如何可靠送达,通过三次握手建立连接、流量控制等机制保证传输;HTTP关注传输内容的意义,提供请求/响应语义(GET/POST等)和无状态通信。补充:说一下什么是三次握手四次挥手

- LangChain中的向量数据库接口-Weaviate

洪城叮当

langchain数据库经验分享笔记交互人工智能知识图谱

文章目录前言一、原型定义二、代码解析1、add_texts方法1.1、应用样例2、from_texts方法2.1、应用样例3、similarity_search方法3.1、应用样例三、项目应用1、安装依赖2、引入依赖3、创建对象4、添加数据5、查询数据总结前言 Weaviate是一个开源的向量数据库,支持存储来自各类机器学习模型的数据对象和向量嵌入,并能无缝扩展至数十亿数据对象。它提供存储文档嵌

- 树莓派 5 - Raspberry Pi OS 新版本 Bookworm(书虫)

kuan_li_lyg

树莓派&Jetson教程机器人stm32嵌入式硬件自动驾驶ROS树莓派raspberrypi

文章目录在这里插入图片描述版本说明前言二、PipeWire三、Networking四、Firefox五、Documentation六、What’smissing? 新版本下载地址为:https://www.raspberrypi.com/software/operating-systems/版本说明 2023-10-10:基于Debianbookworm版本支持树莓派5在RaspberryPi4和

- Flutter 应用本地存储与云存储的最佳选择

Flutter应用本地存储与云存储的最佳选择视频https://youtu.be/B-5W2ZpK_GMhttps://www.bilibili.com/video/BV1oQymYUE9b/前言原文Flutter本地存储与云存储本文深入探讨Flutter应用中本地存储和云存储的选择因素,帮助开发者根据需求选择最合适的存储方案。参考https://docs.flutter.devhttps://f

- java线程Thread和Runnable区别和联系

zx_code

javajvmthread多线程Runnable

我们都晓得java实现线程2种方式,一个是继承Thread,另一个是实现Runnable。

模拟窗口买票,第一例子继承thread,代码如下

package thread;

public class ThreadTest {

public static void main(String[] args) {

Thread1 t1 = new Thread1(

- 【转】JSON与XML的区别比较

丁_新

jsonxml

1.定义介绍

(1).XML定义

扩展标记语言 (Extensible Markup Language, XML) ,用于标记电子文件使其具有结构性的标记语言,可以用来标记数据、定义数据类型,是一种允许用户对自己的标记语言进行定义的源语言。 XML使用DTD(document type definition)文档类型定义来组织数据;格式统一,跨平台和语言,早已成为业界公认的标准。

XML是标

- c++ 实现五种基础的排序算法

CrazyMizzz

C++c算法

#include<iostream>

using namespace std;

//辅助函数,交换两数之值

template<class T>

void mySwap(T &x, T &y){

T temp = x;

x = y;

y = temp;

}

const int size = 10;

//一、用直接插入排

- 我的软件

麦田的设计者

我的软件音乐类娱乐放松

这是我写的一款app软件,耗时三个月,是一个根据央视节目开门大吉改变的,提供音调,猜歌曲名。1、手机拥有者在android手机市场下载本APP,同意权限,安装到手机上。2、游客初次进入时会有引导页面提醒用户注册。(同时软件自动播放背景音乐)。3、用户登录到主页后,会有五个模块。a、点击不胫而走,用户得到开门大吉首页部分新闻,点击进入有新闻详情。b、

- linux awk命令详解

被触发

linux awk

awk是行处理器: 相比较屏幕处理的优点,在处理庞大文件时不会出现内存溢出或是处理缓慢的问题,通常用来格式化文本信息

awk处理过程: 依次对每一行进行处理,然后输出

awk命令形式:

awk [-F|-f|-v] ‘BEGIN{} //{command1; command2} END{}’ file

[-F|-f|-v]大参数,-F指定分隔符,-f调用脚本,-v定义变量 var=val

- 各种语言比较

_wy_

编程语言

Java Ruby PHP 擅长领域

- oracle 中数据类型为clob的编辑

知了ing

oracle clob

public void updateKpiStatus(String kpiStatus,String taskId){

Connection dbc=null;

Statement stmt=null;

PreparedStatement ps=null;

try {

dbc = new DBConn().getNewConnection();

//stmt = db

- 分布式服务框架 Zookeeper -- 管理分布式环境中的数据

矮蛋蛋

zookeeper

原文地址:

http://www.ibm.com/developerworks/cn/opensource/os-cn-zookeeper/

安装和配置详解

本文介绍的 Zookeeper 是以 3.2.2 这个稳定版本为基础,最新的版本可以通过官网 http://hadoop.apache.org/zookeeper/来获取,Zookeeper 的安装非常简单,下面将从单机模式和集群模式两

- tomcat数据源

alafqq

tomcat

数据库

JNDI(Java Naming and Directory Interface,Java命名和目录接口)是一组在Java应用中访问命名和目录服务的API。

没有使用JNDI时我用要这样连接数据库:

03. Class.forName("com.mysql.jdbc.Driver");

04. conn

- 遍历的方法

百合不是茶

遍历

遍历

在java的泛

- linux查看硬件信息的命令

bijian1013

linux

linux查看硬件信息的命令

一.查看CPU:

cat /proc/cpuinfo

二.查看内存:

free

三.查看硬盘:

df

linux下查看硬件信息

1、lspci 列出所有PCI 设备;

lspci - list all PCI devices:列出机器中的PCI设备(声卡、显卡、Modem、网卡、USB、主板集成设备也能

- java常见的ClassNotFoundException

bijian1013

java

1.java.lang.ClassNotFoundException: org.apache.commons.logging.LogFactory 添加包common-logging.jar2.java.lang.ClassNotFoundException: javax.transaction.Synchronization

- 【Gson五】日期对象的序列化和反序列化

bit1129

反序列化

对日期类型的数据进行序列化和反序列化时,需要考虑如下问题:

1. 序列化时,Date对象序列化的字符串日期格式如何

2. 反序列化时,把日期字符串序列化为Date对象,也需要考虑日期格式问题

3. Date A -> str -> Date B,A和B对象是否equals

默认序列化和反序列化

import com

- 【Spark八十六】Spark Streaming之DStream vs. InputDStream

bit1129

Stream

1. DStream的类说明文档:

/**

* A Discretized Stream (DStream), the basic abstraction in Spark Streaming, is a continuous

* sequence of RDDs (of the same type) representing a continuous st

- 通过nginx获取header信息

ronin47

nginx header

1. 提取整个的Cookies内容到一个变量,然后可以在需要时引用,比如记录到日志里面,

if ( $http_cookie ~* "(.*)$") {

set $all_cookie $1;

}

变量$all_cookie就获得了cookie的值,可以用于运算了

- java-65.输入数字n,按顺序输出从1最大的n位10进制数。比如输入3,则输出1、2、3一直到最大的3位数即999

bylijinnan

java

参考了网上的http://blog.csdn.net/peasking_dd/article/details/6342984

写了个java版的:

public class Print_1_To_NDigit {

/**

* Q65.输入数字n,按顺序输出从1最大的n位10进制数。比如输入3,则输出1、2、3一直到最大的3位数即999

* 1.使用字符串

- Netty源码学习-ReplayingDecoder

bylijinnan

javanetty

ReplayingDecoder是FrameDecoder的子类,不熟悉FrameDecoder的,可以先看看

http://bylijinnan.iteye.com/blog/1982618

API说,ReplayingDecoder简化了操作,比如:

FrameDecoder在decode时,需要判断数据是否接收完全:

public class IntegerH

- js特殊字符过滤

cngolon

js特殊字符js特殊字符过滤

1.js中用正则表达式 过滤特殊字符, 校验所有输入域是否含有特殊符号function stripscript(s) { var pattern = new RegExp("[`~!@#$^&*()=|{}':;',\\[\\].<>/?~!@#¥……&*()——|{}【】‘;:”“'。,、?]"

- hibernate使用sql查询

ctrain

Hibernate

import java.util.Iterator;

import java.util.List;

import java.util.Map;

import org.hibernate.Hibernate;

import org.hibernate.SQLQuery;

import org.hibernate.Session;

import org.hibernate.Transa

- linux shell脚本中切换用户执行命令方法

daizj

linuxshell命令切换用户

经常在写shell脚本时,会碰到要以另外一个用户来执行相关命令,其方法简单记下:

1、执行单个命令:su - user -c "command"

如:下面命令是以test用户在/data目录下创建test123目录

[root@slave19 /data]# su - test -c "mkdir /data/test123"

- 好的代码里只要一个 return 语句

dcj3sjt126com

return

别再这样写了:public boolean foo() { if (true) { return true; } else { return false;

- Android动画效果学习

dcj3sjt126com

android

1、透明动画效果

方法一:代码实现

public View onCreateView(LayoutInflater inflater, ViewGroup container, Bundle savedInstanceState)

{

View rootView = inflater.inflate(R.layout.fragment_main, container, fals

- linux复习笔记之bash shell (4)管道命令

eksliang

linux管道命令汇总linux管道命令linux常用管道命令

转载请出自出处:

http://eksliang.iteye.com/blog/2105461

bash命令执行的完毕以后,通常这个命令都会有返回结果,怎么对这个返回的结果做一些操作呢?那就得用管道命令‘|’。

上面那段话,简单说了下管道命令的作用,那什么事管道命令呢?

答:非常的经典的一句话,记住了,何为管

- Android系统中自定义按键的短按、双击、长按事件

gqdy365

android

在项目中碰到这样的问题:

由于系统中的按键在底层做了重新定义或者新增了按键,此时需要在APP层对按键事件(keyevent)做分解处理,模拟Android系统做法,把keyevent分解成:

1、单击事件:就是普通key的单击;

2、双击事件:500ms内同一按键单击两次;

3、长按事件:同一按键长按超过1000ms(系统中长按事件为500ms);

4、组合按键:两个以上按键同时按住;

- asp.net获取站点根目录下子目录的名称

hvt

.netC#asp.nethovertreeWeb Forms

使用Visual Studio建立一个.aspx文件(Web Forms),例如hovertree.aspx,在页面上加入一个ListBox代码如下:

<asp:ListBox runat="server" ID="lbKeleyiFolder" />

那么在页面上显示根目录子文件夹的代码如下:

string[] m_sub

- Eclipse程序员要掌握的常用快捷键

justjavac

javaeclipse快捷键ide

判断一个人的编程水平,就看他用键盘多,还是鼠标多。用键盘一是为了输入代码(当然了,也包括注释),再有就是熟练使用快捷键。 曾有人在豆瓣评

《卓有成效的程序员》:“人有多大懒,才有多大闲”。之前我整理了一个

程序员图书列表,目的也就是通过读书,让程序员变懒。 写道 程序员作为特殊的群体,有的人可以这么懒,懒到事情都交给机器去做,而有的人又可

- c++编程随记

lx.asymmetric

C++笔记

为了字体更好看,改变了格式……

&&运算符:

#include<iostream>

using namespace std;

int main(){

int a=-1,b=4,k;

k=(++a<0)&&!(b--

- linux标准IO缓冲机制研究

音频数据

linux

一、什么是缓存I/O(Buffered I/O)缓存I/O又被称作标准I/O,大多数文件系统默认I/O操作都是缓存I/O。在Linux的缓存I/O机制中,操作系统会将I/O的数据缓存在文件系统的页缓存(page cache)中,也就是说,数据会先被拷贝到操作系统内核的缓冲区中,然后才会从操作系统内核的缓冲区拷贝到应用程序的地址空间。1.缓存I/O有以下优点:A.缓存I/O使用了操作系统内核缓冲区,

- 随想 生活

暗黑小菠萝

生活

其实账户之前就申请了,但是决定要自己更新一些东西看也是最近。从毕业到现在已经一年了。没有进步是假的,但是有多大的进步可能只有我自己知道。

毕业的时候班里12个女生,真正最后做到软件开发的只要两个包括我,PS:我不是说测试不好。当时因为考研完全放弃找工作,考研失败,我想这只是我的借口。那个时候才想到为什么大学的时候不能好好的学习技术,增强自己的实战能力,以至于后来找工作比较费劲。我

- 我认为POJO是一个错误的概念

windshome

javaPOJO编程J2EE设计

这篇内容其实没有经过太多的深思熟虑,只是个人一时的感觉。从个人风格上来讲,我倾向简单质朴的设计开发理念;从方法论上,我更加倾向自顶向下的设计;从做事情的目标上来看,我追求质量优先,更愿意使用较为保守和稳妥的理念和方法。

&