本地安全策略的详解和运用

目录

一、本地安全策略

1.概述

2.打开方式--两种

二、账户策略

2.1密码策略

2.1.1密码必须符合复杂性

2.1.2要求密码长度最小值

2.1.3密码最短使用期限

2.1.4密码最长使用期限

2.1.5强制密码历史

2.1.6用可还原的加密来储存密码

2.2账户锁定策略

2.2.1账户锁定阈值

2.2.2账户锁定时间

2.2.3重置账户锁定计数器

三、本地策略

3.1审核策略

3.1.1 审核策略更改

3.1.2 审核登录事件

3.1.3 审核对象访问

3.1.4 审核进程跟踪

3.1.5 审核目录服务访问

3.1.6审核特权使用

3.1.7 审核系统事件

3.1.8 审核帐户登录事件

3.1.9 审核帐户管理

3.1.10事件查看器

3.2用户权限分配

3.2.1 更改系统时间

3.3 安全选项

3.3.1关机:允许系统在未登录的情况下关闭

一、本地安全策略

1.概述

主要是对登陆到计算机上的账号定义一些安全设置,本地管理员为计算机进行设置以确保其安全。例如,限制用户如何设置密码、通过账户策略设置账户安全性、通过锁定账户策略避免他人登陆计算机、指派用户权限等。这些安全设置分组管理,就组成了的本地安全策略!

主要影响的是本地计算机的安全设置

2.打开方式--两种

①开始->Windows管理工具-->本地安全策略

②win+R运行secpol.msc命令

二、账户策略

2.1密码策略

2.1.1密码必须符合复杂性

默认情况下window server自动开启

此安全设置确定密码是否必须符合复杂性要求。

如果启用此策略,密码必须符合下列最低要求:

- 不能包含用户的帐户名,不能包含用户姓名中超过两个连续字符的部分

- 至少有六个字符长

- 包含以下四类字符中的三类字符:

- 英文大写字母(A 到 Z)

- 英文小写字母(a 到 z)

- 10 个基本数字(0 到 9)

- 非字母字符(例如 !、$、#、%)

- 在更改或创建密码时执行复杂性要求。

2.1.2要求密码长度最小值

此安全设置确定用户帐户密码包含的最少字符数。

可以将值设置为介于 0到14 个字符之间,或者将字符数设置为 0 以确定不需要密码。

2.1.3密码最短使用期限

1. 范围(1-998天)默认0(允许立即更改密码)

2.密码最短使用期限必须小于密码最长使用期限(除非将密码最长使用期限设置为 0,则介于 0 和 998 之间的任何值)

2.1.4密码最长使用期限

1.范围(1-999天),若将天数设置为 0,指定密码永不过期

2.注意: 安全最佳操作是将密码设置为 30 到 90 天后过期,具体取决于你的环境。这样,攻击者用来破解用户密码以及访问网络资源的时间将受到限制。

2.1.5强制密码历史

1.值必须介于 0 个和 24 个密码之间

2.使管理员能够通过确保旧密码不被连续重新使用来增强安全性

2.1.6用可还原的加密来储存密码

1.此策略为某些应用程序提供支持,这些应用程序使用的协议需要用户密码来进行身份验证。使用可还原的加密储存密码与储存纯文本密码在本质上是相同的。因此,除非应用程序需求比保护密码信息更重要,否则绝不要启用此策略。

2.默认值: 禁用

2.2账户锁定策略

对管理员无效,而且管理员可以手动解锁普通用户

2.2.1账户锁定阈值

1.表示输错几次密码之后锁定该账户,就不能再登录

2.以可将登录尝试失败次数设置为介于 0 和 999 之间的值。如果将值设置为 0,则永远不会锁定帐户。

2.2.2账户锁定时间

1.此安全设置确定锁定帐户在自动解锁之前保持锁定的分钟数。可用范围从 0 到 99,999 分钟。

2.如果将帐户锁定时间设置为 0,帐户将一直被锁定直到管理员明确解除对它的锁定。

3.如果定义了帐户锁定阈值,则帐户锁定时间必须大于或等于重置时间。

2.2.3重置账户锁定计数器

1.此安全设置确定在某次登录尝试失败之后将登录尝试失败计数器重置为 0 次错误登录尝试之前需要的时间。可用范围是 1 到 99,999 分钟。

2.如果定义了帐户锁定阈值,此重置时间必须小于或等于帐户锁定时间。

三、本地策略

本地策略:本地策略用于管理计算机和用户配置的工具,包含了审核策略,用户权限分配和安全选项

意义:本地策略提供了一种集中管理计算机和用户设置的方式,可确保系统在符合组织要求的情况下正常运行,并增加系统的安全性

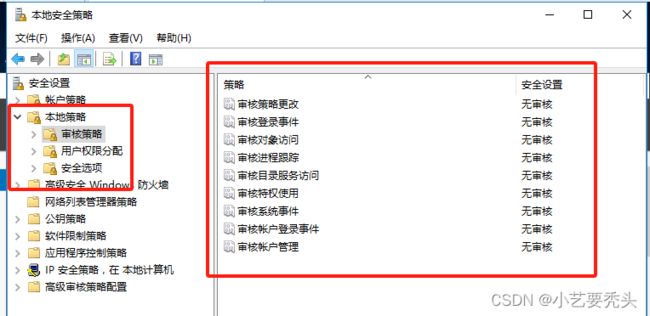

3.1审核策略

1.对Windows里面的一些时间或操作进行审核,记录到日志里面。目的是通过日志查看哪些人或程序对我们的操纵系统做了哪些操作,可以做到追踪或者溯源的一个效果。

2.默认是无审核,但是服务器和客户端还是有一部分默认开启的会被记录。如果要启动记录功能,就要勾选成功和失败选项。

3.1.1 审核策略更改

审核审核策略更改确定当对审核策略进行更改时,操作系统是否生成审核事件

3.1.2 审核登录事件

确定是审核用户登录到设备还是从设备注销的每个实例。

3.1.3 审核对象访问

确定是否审核用户访问对象(例如文件、文件夹、注册表项、打印机等)的事件,该对象具有指定的 SACL (列表) 列表。

3.1.4 审核进程跟踪

确定是否审核程序激活、进程退出、处理重复和间接对象访问等事件的详细跟踪信息。

3.1.5 审核目录服务访问

审核目录服务访问确定当访问 Active Directory 域服务或 AD DS (时,操作系统) 审核事件。

3.1.6审核特权使用

确定是否审核用户行使用户权限的每个实例。

3.1.7 审核系统事件

确定是否在用户重新启动或关闭计算机时或发生影响系统安全或安全日志的事件时进行审核。

3.1.8 审核帐户登录事件

确定是审核登录到此设备的用户的每个实例,还是从用于验证帐户的另一台设备注销。

3.1.9 审核帐户管理

确定是否审核设备上每个帐户管理事件。

帐户管理事件的示例包括:

- 创建、更改或删除用户帐户或组。

- 重命名、禁用或启用用户帐户。

- 设置或更改密码。

- 确定是否审核设备上每个帐户管理事件

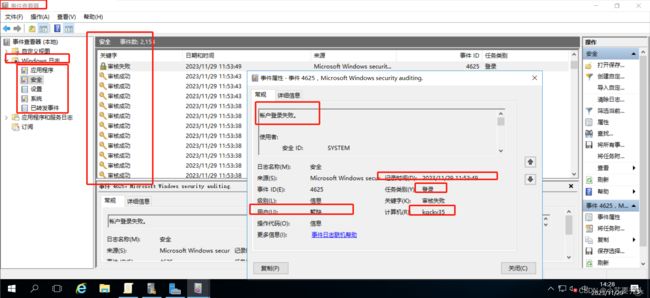

3.1.10事件查看器

事件日志用于记录计算机上发生的事件,事件查看器可用干浏览和管理事件日志。

Windows日志包括以下日志:

应用程序,安全,设置,系统,已转发事件。

其中安全性日志记录包括有效和无效的登录尝试等事件,以及与资源使用相关的事件,如创建、打开或删除文件或者其他对象等。例如,如果已启用登录审核,登录系统的尝试事件将记录在安全日志中。

安全日志是日志中比较重要的日志,主要记录用户登录和对象访问的信息。

要查看安全日志,需要单击“开始”按钮,在右侧选择“事件查看器”,在弹出的“事件查看器”窗口中展开“Window:日志”→“安全”。在安全日志中,可以看到审核成功和审核失败两种事件,双击某个事件,查看事件属性中的相关信息如图所示。

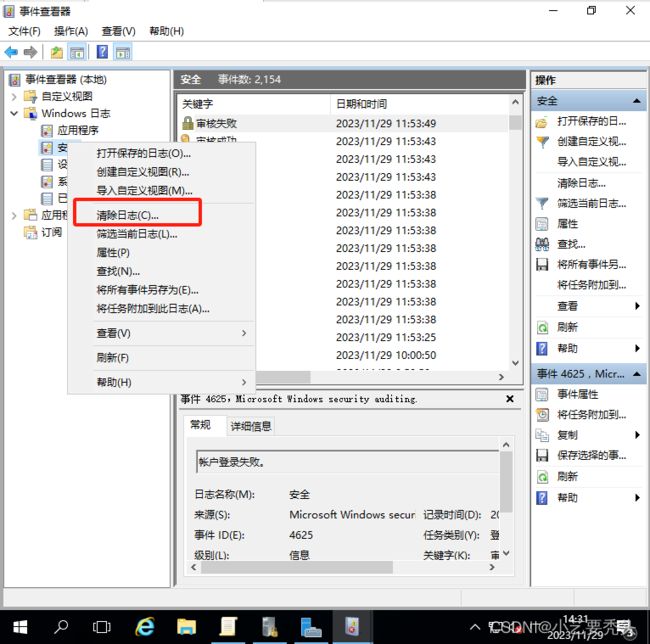

如果日志数量过多,可以利用“操作”菜单中的“清除日志”命令将日志清除,但在清除之前

可以利用“将所有事件另存为”命令将日志保存,如图所示。

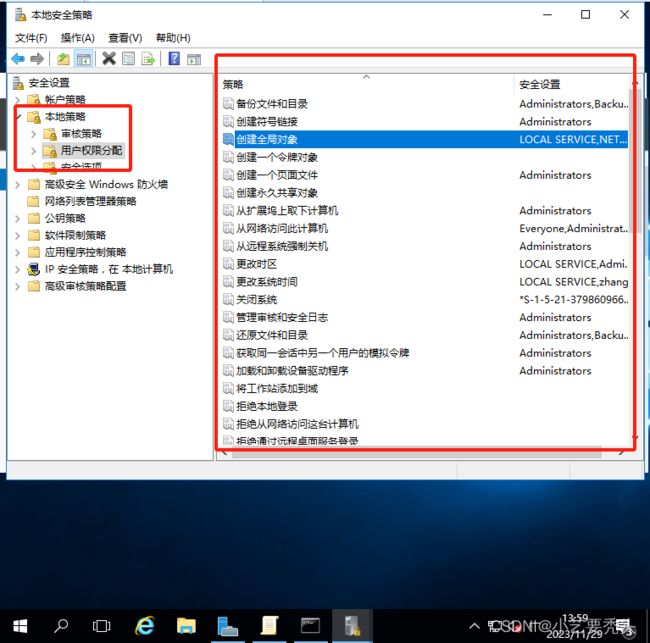

3.2用户权限分配

用户权限分配:为不同的用户账户分配特定的权限和访问级别的过程

作用:决定了用户能够执行的操作、访问的资源以及对系统的控制范围

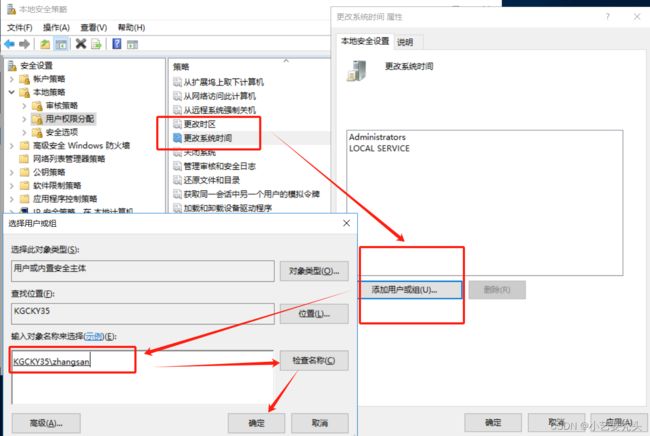

3.2.1 更改系统时间

①打开本地安全策略--用户权限分配--更改系统时间--添加用户或组--填入想要添加的用户或者组

3.3 安全选项

安全选项:一组配置设置,用于管理和控制计算机的安全性

作用:帮助管理员增强系统的防护能力,减少潜在的安全风险

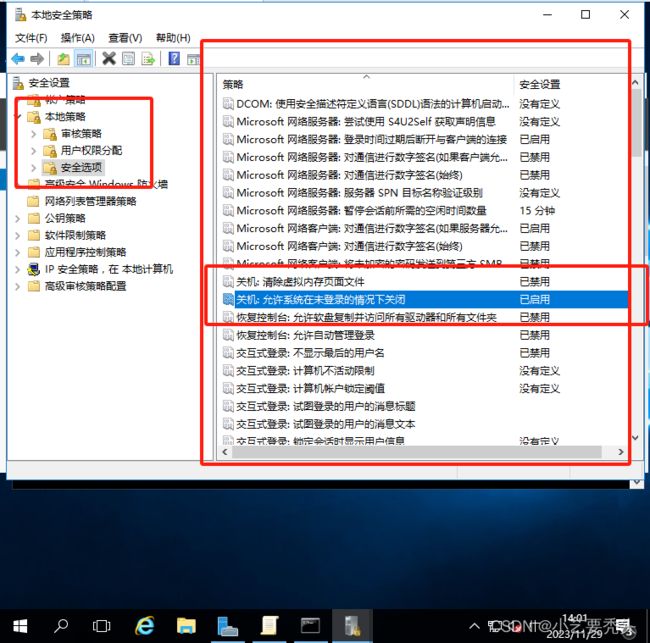

3.3.1关机:允许系统在未登录的情况下关闭

①打开本地安全策略-->本地策略-->安全选项-->关机:允许系统在未登录的情况下关闭

-->双击选择"已启用"

②回到登录页面,会发现左下角多了一个关机键,此时系统在未登录的情况可以关闭

注意:策略设置完成后需要更新策略才能生效。一般可以重启计算机,或者输入以下命令更新策略