局域网相关之交换机、VLAN、ARP、链路聚合技术

目录

- 局域网技术

-

- 1.集线器特点

- 2.交换机

-

- 2.1 特点

- 2.2 工作原理

- 2.3 vlan

-

- 为什么要划分vlan?

- vlan帧结构

- VLAN的划分方式

- PVID

- 2.4 链路类型

- 3.高级vlan特性

-

- 3.1 单臂路由

- 3.2 mux-vlan

- 3.3 super聚合vlan

- 3.4 端口隔离

- 3.5 QINQ

- 3.6 vlan-mapping

- 4.链路聚合

-

- 4.1 作用

- 4.2 原理

- 4.3 负载分担方式

- 4.4 聚合模式配置

-

- 5.GVRP(通用VLAN注册协议)

-

- 5.1 GARP消息类型

- 5.2 定时器

- 5.3 注意事项

- 6.ARP

- 7.MAC地址表

- 8. 端口安全

局域网技术

思维导图:

1.集线器特点

- 早期用来信号放大,共享介质使用

- 所有连接集线器的设备处于同一个广播域,同一个冲突域

- 广播域:所有能收到广播报文的区域称为广播域

- 冲突域:处在半双工模式下同一时间发送数据产生冲突的区域

2.交换机

2.1 特点

- 全双工模式,一个端口一个冲突域。

- 所有接口属于一个广播域

- IEEE802.3规定了在全双工环境中用PAUSE流控机制,当接受方来不及处理数据时,可以向保留组播地址0180.c200.0001发送64字节的PAUSE帧,告诉发送方暂停发送。

2.2 工作原理

- 学习动作

从某一接口收到发往某一目的的数据时,学习该数据报文的源MAC与端口绑定 - 泛洪动作

收到广播或未知单播帧时从除了接受接口之外的所有端口泛洪出去 - 转发动作

根据目的MAC查MAC地址表对应的接口转发 - 丢弃动作

但MAC地址表老化时,丢弃所学的MAC地址表项。300s老化

2.3 vlan

为什么要划分vlan?

- 减小广播域的大小

- 安全性

- 设计灵活

- 使交换机同一vlan处于同一广播域,不同vlan处于不同广播域

vlan帧结构

共4个字节。1518+4=1522最大

- DMAC(目的MAC地址)

- SMAC(源MAC地址)

- tag

tpid: 0x8100为802.1q,一种VLAN标准,16比特

priority:优先级字段,用于QOS,3bit

cfi:是否支持令牌环网络,1bit

vlan-id:vlan的编号,12bit,所以范围是0-4095,1-4094可用 - Type

- Data

- FCS

VLAN的划分方式

- 基于端口划分:固定办公

- 基于MAC划分:适用于移动办公。需要手工记录MAC然后与VLAN 进行绑定。

- 基于IP划分:基于IP子网段划分VLAN。

- 基于协议划分:基于IP、IPX、AppleTalk

- 基于策略的VLAN:使用上面进行不同组合,需要同时匹配才能加入相应的VLAN。

- 基于匹配策略>基于MAC地址和基于IP子网>基于协议>基于端口

PVID

- 默认PVID是1,说明接口属于哪一个vlan,默认所有接口属于vlan1.

- 接口默认所属的vlan,交换机有可能从对端设备收到untagged的数据帧,但交换机内部处理都是以tagged的形式处理和转发的,

因此交换机必须给收到untagged的数据帧添加一个从接受接口收到的端口默认PVID。

交换机上默认存在VLAN1,默认所有接口属于VLAN1,所有接口类型默认为hybird,trunk链路默认允许vlan1通过。

2.4 链路类型

1.access:当接口连接PC时使用,只允许一个VLAN通过

- 收:收到的都是untagged的数据帧,为其打上端口的PVID

- 发:如果发送的数据帧中的tag和端口的PVID相同则剥离tag发送,否则丢弃。

2.trunk:当接口连接交换机时使用,允许多个VLAN通过

- 收:

- 收到的如果是tagged的数据帧,查看接口的允许列表,允许则接受,否则丢弃

- 收到的如果是untagged的数据帧,打上端口的PVID,查看接口的允许列表,允许则接受,不允许丢弃。

- 发:

- 检查接口的允许列表,不允许则不发送

- 允许则

- 如果发送的数据帧的tag和端口的PVID相同则去掉tag发送

- 如果发送的数据帧的tag和端口的PVID不同则直接发送

3.hybird:什么时候都可以使用,允许多个不打tag的数据帧通过。

- 收:

- 如果收到的是tagged的数据帧,则检查允许列表,允许则发送,否则丢弃

- 如果收到的是untagged的数据帧,为其打上端口的PVID,然后检查允许列表, 允许则发送,否则丢弃

- 发:

- 首先检查端口的允许列表,不允许则不发送

- 允许则

- 发送的数据帧的tag和端口的PVID相同则去掉tag发送

- 发送的数据帧的tag和端口的PVID不同则直接发送

4.dot1q-tunnel:就是一种基于802.1q封装的隧道协议。在私网vlan tag打上外网vlan tag。双重tag。

- 收:收到的数据没有公网VLAN打上公网vlan的tag

- 发:去掉公网VLAN发送

10种配置方法:

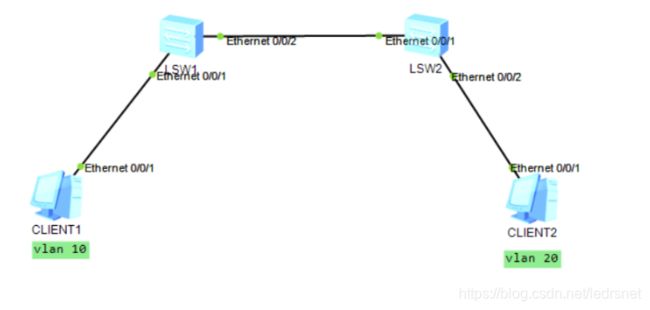

- S1的1口access,2口trunk,pvid10,允许10通过。S2的2口access,1口trunk,pvid20,允许20通过。

- 全设置trunk 口,允许相应的VLAN通过。

- 全设置hybird口,S1的1口pvid10,untagged10,20。2口trunk,pvid10,允许10通过。S2的1口trunk, pvid20,允许20通过

- 全设置成hybird端口。

- S1的1口trunk,pvid10,允许10通过。2口hybird端口,pvid10,untagged - S2的2口trunk,pvid20,允 许20通过。1口hybird端口,pvid20,untagged 20。

- S1的1口trunk,pvid10,允许10通过。2口hybird端口,pvid10,untagged 10 。S2的1口hybird端口, pvid20,untagged 20。2口trunk,pvid20,允许20通过。

- S1的1口access,2口hybird,pvid10,untagged 10。S2的2口access,1口trunk,pvid20,允许20通过。

- S1的1口access,2口hybird,pvid10,untagged 10。S2的2口access,1口hybird,pvid20,允许20通过。

- S1的1口access,2口hybird,pvid10,untagged 10。S2的2口trunk。PVID 20,允许20通过。1口trunk, pvid20,允许20通过。

- S1的1口access,2口hybird,pvid10,untagged 10。S2的2口hybird,pvid20,untagged 20,1口trunk, pvid20,允许20通过。

3.高级vlan特性

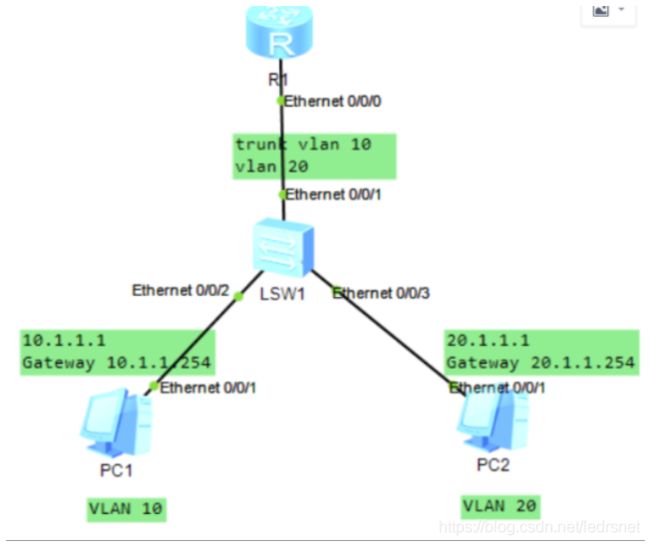

3.1 单臂路由

单个路由器实现vlan间通信

vlan间想要通信必须借助路由器,但路由器接口有限,只能通过子接口来进行解决。

还可以使用交换级vlanif接口(svi)进行vlan间通信

配置:

interface Ethernet0/0/0.10

dot1q termination vid 10 ##将该接口和vlan10关联

ip address 10.1.1.254 255.255.255.0

arp broadcast enable ##子接口默认不支持广播,开启arp广播

interface Ethernet0/0/0.20

dot1q termination vid 20

ip address 20.1.1.254 255.255.255.0

arp broadcast enable

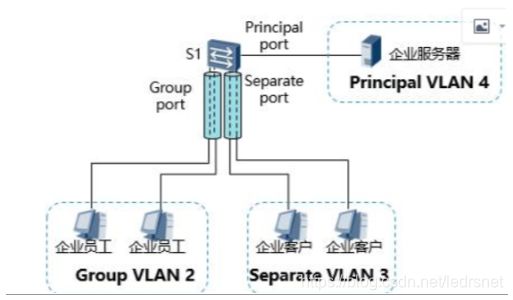

3.2 mux-vlan

场景:一个Vlan内可以相互通信,另一个Vlan内相互隔离。两个Vlan都可以与主Vlan互通。

特点:

- 主Vlan:主Vlan可以和所有从Vlan通信

- 从Vlan:①互通性Vlan ②隔离性Vlan 从Vlan之间相互隔离。

配置:

1、创建VLAN,设置相应的端口类型

2、进入主VLAN

mux-vlan 设置称为主Vlan

subordinate group 10 设置Vlan 10 为互通性从Vlan

subordinate separate 20 设置Vlan 20 为隔离性从Vlan

3、进入接口,port mux-vlan enable 开启接口的混合Vlan功能 设置端口所属vlan,自动关联到对应的互通vlan或者隔离vlan

3.3 super聚合vlan

场景:每个vlan都需要划分不同的子网满足需求,并且各自配置各自的网关。有大量的地址浪费(定向广播地址,网络号地址)。类似小区宽带场景

特点:聚合VLAN,所有不在同一VLAN内的PC可以共用一个网段。共用一个网关。相当与1个vlan负责多个vlan的数据转发。

分类:

- super vlan:可以和所有子vlan通信。不绑定物理接口,只需配置一个三层接口。绑定其他的sub-vlan

- sub-vlan:子vlan之间不能通信。通过super-vlan与外部访问。

配置:

vlan batch 10 20 100 200 ##S1上创建对应的vlan

interface e0/0/1

port default vlan 10

interface e0/0/2

port default vlan 20

interface vlanif 100

ip address 10.1.1.254 24 ##配置网关IP。PC1 10.1,PC 10.2

接口不用绑定物理接口,配置聚合vlan和关联子vlan,接口就UP了

vlan 100

aggregate-vlan ##设置成聚合VLAN

access vlan 10 20 ##关联子VLAN

子VLAN间为什么不能通信?因为在子vlan在同一网段,直接请求arp广播,交换机收到广播vlan隔绝。

如果想要子VLAN间通信在网关接口配置 代理arp

arp-proxy inter-sub-vlan-proxy enable

网关收到arp广播之后查看目的ip为本地直连的主机,网关会以自己的MAC地址告诉PC1

通过运行ospf,vlan 10可以访问外部vlan 30内的用户

3.4 端口隔离

用于控制交换机端口之间的相互访问权限。

通过将需要互相隔离的2个端口加入到同一个隔离组中实现端口隔离.

配置:port-isolate enable 开启端口隔离。默认加入group1里面。

例:PC1和PC2,PC5不通,PC2和PC5能通。

1和2一个组,1和5一个组。

port-isolate mode all 全局开启模式。

3.5 QINQ

基于802.1q封装的隧道协议。报文封装双层vlan Tag。

QinQ的优点

- 可以解决公网VLAN ID资源短缺的问题

- 用户可以规划自己的vlan

- 提供较为简单的二层VPN技术

- 使用户网络具有较高的独立性

配置方式:

1、基于端口的QinQ

只要是从该接口收到的VLAN数据都给该数据打上端口的PVID。

[SWB]interface ethernet 1/0/1

[SWB-Ethernet1/0/1]port link-type dot1q-tunnel 公网连接内网的交换机接口类型

[SWB-Ethernet1/0/1]port default vlan 3 PVID

2、灵活的QinQ

只要是在规定范围就给该数据打上相应的公网Tag。

[SWB]interface ethernet 1/0/1

[SWB-Ethernet1/0/1]port link-type hybrid

[SWB-Ethernet1/0/1]port hybrid untagged vlan 3 发出的时候去掉VLAN3的标记

[SWB-Ethernet1/0/1]port vlan-stacking vlan 200 to 300 stack-vlan 3 收到200-300范围的VLAN打上vlan3的标记。

3.6 vlan-mapping

用于将私有VLAN转换成公有VLAN。

在公网出口做vlan-mapping

在内网出口做意义不一样,内网还得建立公网的VLAN。

在e0/0/2口

qinq vlan-translation enable

port link-type trunk

port trunk allow-pass vlan 10 允许转换后的vlan 10 通过。

port vlan-mapping vlan 20 map-vlan 10 给vlan 20 打上vlan 10 的标签

为什么不是允许vlan 20通过?

因为收到之后先映射成vlan 10,在查允许列表。

4.链路聚合

4.1 作用

- 增加带宽

- 增加可靠性

- 增加负载分担机制

4.2 原理

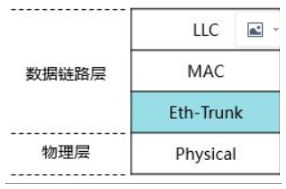

- eth-trunk属于MAC子层和物理层之间,可以认为是一个物理接口。属于数据链路层

- 将多条物理链路捆绑在一起称为一条逻辑链路

- 需要两端相连的物理数量接口、速率、双工模式、流控方式必须一致

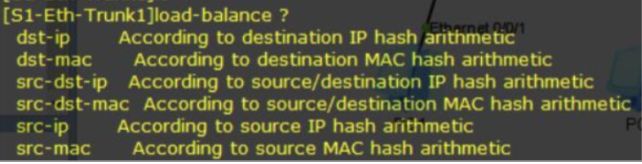

4.3 负载分担方式

普通负载分担乱序的问题

在链路聚合中,同一数据流可能分为多条链路走,有可能第二条链路的数据比第一条链路的数据先到,造成乱序, 通过HASH-Key值与端口对应关系实现逐流负载分担

不同的MAC或IP地址得出不同的HASH-Key值对应不同的接口,实现逐流的负载分担

4.4 聚合模式配置

- 手工聚合:默认,手工创建,无法检测链路故障和链路错连。

- LACP聚合:通过LACP协议自动实现链路聚合,LACP可以动态维护链路状

主动端选举规则:LACP优先级值越小优先级越高(缺省32768),当系统LACP优先级相同时,则比较MAC地址,MAC地址较小的一段作为主动端。

LAC实现原理:通过比较系统优先级和MAC地址来选出主动端,然后在主动端比较接口优先级选出接口称为活动链路端口。

LACP还可以支持抢占、抢占延迟。

配置:

在SwitchA上配置系统优先级为100,使其成为LACP主动端

[SwitchA] lacp priority 100 ##可以进接口下配置接口优先级。

在SwitchA上配置活动接口上限阈值为2,静态LACP模式

[SwitchA] interface eth-trunk 1

[SwitchA-Eth-Trunk1] mode lacp-static

[SwitchA-Eth-Trunk1] max active-linknumber 2

[SwitchA-Eth-Trunk1] quit

5.GVRP(通用VLAN注册协议)

类似与cisco的vtp协议,用来实现动态分发、注册、传播vlan属性信息。

基于GARP(通用属性注册协议), GVRP使用组播MAC地址发送报文,0180c2000021

5.1 GARP消息类型

gvrp通过声明和回收声明实现VLAN属性的注册和注销。

join消息

- joinEmpty:声明一个本身没有注册的属性

- joinin:声明一个本身已经注册的属性

leave消息 - leaveEmpty:注销一个本身没有注册的属性

- leavein:注销一个本身已经注册的属性

- leaveall消息

用来注销所有的属性

单向注册只有接收到消息的接口允许相应的vlan通过

双向注册使所有接口都能允许相应的vlan通过。

注销同样

注册模式

1、Normal模式:允许动态vlan在端口注册,同时发送静态VLAN和动态VLAN的声明消息

2、Fixed模式:不允许动态vlan在端口注册,只发送静态VLAN声明消息

3、Forbidden模式:不允许动态VLAN在端口上进行注册,只发送VLAN1的声明消息

5.2 定时器

join定时器:为了保证join消息能够可靠的传输到其他应用实体。发送join之后开启join定时器,如果在定时器内没有收到joinin消息,那么在发送一个join消息,收到了不发送。

hlod定时器:用于控制join及leave消息的发送,设备收到消息不会立刻转发消息给其他设备,而是等待一个hlod定时器,用于在定时器内收到的所有消息封装成最少数量的报文,这样可以减少报文的发送量,不然每来一个消息发送一次,造成网络上报文量太大,不利于网络的稳定。

leave定时器:收到leave消息之后不会立刻注销,只有在定时器内没有收到此属性的join消息才注销。

leaveall定时器:类似于周期刷新定时器。

5.3 注意事项

-

每个启动GVRP的端口对应一个GVRP的应用实体

-

开启GVRP的接口必须是trunk接口。

全局开启GVRP

接口下开启GVRP -

学习到的VLAN是Dynmic的VLAN,动态VLAN只能用在过渡交换机上,动态VLAN不能配置成trunk或access。

6.ARP

- 代理ARP

- 路由代理arp

- vlan内代理arp

- vlan间代理arp

- 免费ARP

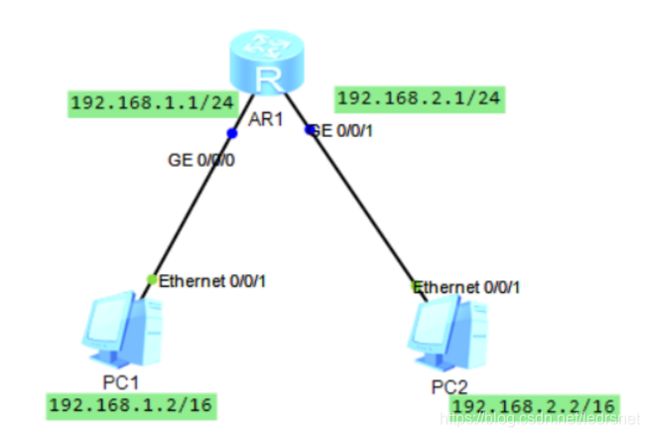

1、proxy arp

①路由式Proxy ARP

路由式Proxy ARP就是使那些在同一网段,没有配置网关的情况下使用。

一定要保证在同一网段,不然PC不发ARP广播包。如果都配置了网关则不需要开启ARP代理了。

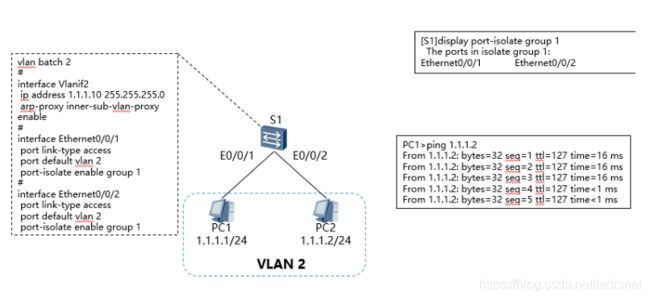

②VLAN内Proxy ARP

如果两个用户属于相同的VLAN,但VLAN内配置了端口用户隔离。此时用户间要互通,需要在关联了VLAN的接口上启动VLAN内Proxy ARP功能。

③VLAN间Proxy ARP,同一网段,不同VLAN间用户要进行三层互通,通常在super vlan中使用,使其子VLAN之间互通。

免费ARP(无故ARP):

- 用于检查重复的IP地址:正常情况下不会收到ARP回应,如果收到,则表明本网络中存在与自身IP地址重复的地址。

- 用于通告一个新的MAC地址:发送方更换了网卡,MAC地址变了,为了能够在ARP表项老化前通告所有主机,发送方可以发送一个免费ARP。

- 在VRRP备份组中用来通告主备发生变换。

00-00-5E-00-01 vrrp的主MAC

7.MAC地址表

MAC地址表

- 动态表项:通过接口学习源MAC地址,生成MAC地址表项。300s老化

- 静态表项:管理员手工配置,不老化,除非管理员删除

- 黑洞表项:用于丢弃特定源MAC或目的MAC的数据帧,管理员手动配置。不老化

单播MAC:第一个字节第8位为0,是单播MAC地址

组播MAC:第一个字节第8位为1,是组播MAC地址

广播MAC:全F

MAC地址漂移:一个接口学习到的MAC地址从同一个VLAN的另一个接口也学习到,后学习到的MAC地址覆盖原来的MAC表项。造成MAC地址表的震荡

解决方法:MAC地址漂移避免机制,通过设置接口优先级来解决。

高优先级学习到的MAC地址可以覆盖低优先级学习到的MAC地址。

低优先级学习到的MAC地址不可以覆盖高优先级学习到的MAC地址。

相同优先级接口学习到的MAC地址不允许覆盖。

配置:

接口下: mac-learning priority 2 设置优先级为2,默认为0

当SB、C、D之间没有运行STP协议,误连了网线,此时SB、C、D之间形成环路,S1从port1口收到广播报文,转发给SWB,该报文经过环路最终会从port2口转给A。A认为网络出现了MAC漂移。通过联动erro down端口或者其他动作解决。

8. 端口安全

mac地址泛洪攻击:黑客主机不断发送消息,源MAC变。交换机收到之后进行MAC地址学习,直至学满。此时交换机收到其他PC的消息之后只能泛洪发送。此时黑客主机就能收到其他主机的消息了。

开启端口安全,将交换机接口学习到的MAC地址变为安全MAC地址,阻止安全MAC和静态MAC之外的主机通过本接口和交换机通信

端口安全学习MAC地址方式:

- 安全动态MAC地址:使能端口安全之后,之前学到的动态mac会删除。再次学到的MAC成为安全动态MAC地址,不会老化。重启MAC地址丢失。

- sticky mac 地址:使能端口安全之后,有使能sticky之后学习到的MAC地址,不会老化,重启不会丢失。

配置:接口下

port-security enable 默认允许1个MAC地址通过。

port-security max-mac-num 修改最大允许几个MAC地址

保护动作: