- 《问心》赵又廷和毛晓彤竟然是兄妹

青瑶说

《问心》是由黎志导演周艺飞编剧的医疗题材的剧,这部剧主要讲述了周筱风,方筱然林逸三位心脏科医生从最开始的相互不服气和看不惯到后来的相互欣赏,一起并肩作战的故事。01作为一部医疗题材的剧这部剧更加聚焦的矛盾在于,医院的规章制度和病人生命安全之间的度量衡,不同品性医生在相互合作中意见不合的处境。最典型的就是张雨熙的案例,正在工作的她突然倒下,被紧急送往医院。当时林逸判断是A型主动脉夹层,但是还需要拍片

- 戴尔R750XS服务器Windows Server 2012 R2 管理员密码忘记,如何解决?

bug菌¹

全栈Bug调优(实战版)服务器windows运维

本文收录于《全栈Bug调优(实战版)》专栏,主要记录项目实战过程中所遇到的Bug或因后果及提供真实有效的解决方案,希望能够助你一臂之力,帮你早日登顶实现财富自由;同时,欢迎大家关注&&收藏&&订阅!持续更新中,up!up!up!!备注:部分问题/疑难杂症搜集于互联网。全文目录:问题描述解决方案(请知悉:如下方案不保证一定适配你的问题)1.**通过“安全模式”重置管理员密码**2.**使用Windo

- Node.js特训专栏-实战进阶:16. RBAC权限模型设计

爱分享的程序员

Node.jsnode.js安全算法前端

欢迎来到Node.js实战专栏!在这里,每一行代码都是解锁高性能应用的钥匙,让我们一起开启Node.js的奇妙开发之旅!Node.js特训专栏主页专栏内容规划详情我将从RBAC权限模型的基础概念、核心组件讲起,详细阐述其设计原则、数据库模型设计,还会结合代码示例展示在实际开发中的实现方式,以及探讨模型的扩展与优化。RBAC权限模型设计:从理论到实战的完整方案在现代应用系统中,权限管理是保障数据安全

- iOS如何查看电池容量?理解系统限制与开发者级能耗调试方法

2501_91590906

ios小程序uni-appiphoneandroidwebviewhttps

在很多Android设备中,查看电池的容量、温度、电压甚至充放电速度,几乎不需要任何操作。但在iOS设备上,这些信息却要么不可见,要么非常隐晦。对用户来说,“电池最大容量87%”是一句看似清晰却又缺乏上下文的信息;对开发者来说,更需要知道的是:“我的App是否在某些设备上引发了异常耗电?”这篇文章不只是告诉你如何查电池容量,更是帮助你理解iOS的能耗监测边界,和如何在苹果生态内构建安全、有效的电池

- iOS 抓包工具选择与配置指南 从零基础到高效调试的完整流程

HTTPwise

ios小程序uni-appiphoneandroidwebviewhttps

iOS抓包:复杂网络调试的必要技能随着移动端应用越来越依赖网络交互,iOS抓包作为核心调试工具之一,变得尤为重要。无论是调试App与后端的接口通信、排查HTTPS请求加密问题,还是定位网络连接超时、请求异常,抓包都能在关键时刻提供有效支持。然而,iOS系统的封闭性与安全机制,往往让开发者在调试过程中碰壁:证书无法安装:系统严格的证书信任机制使得常规抓包工具很难直接抓取HTTPS请求。无法配置代理:

- 【iOS】源码阅读(六)——方法交换

名字不要太长 像我这样就好

ioscocoamacos开发语言objective-c

文章目录方法交换什么是Method-Swizzling方法交换核心API**1.获取方法对象****2.添加/替换方法实现****3.交换方法实现****4.获取方法信息****5.修改方法实现****使用示例:完整的Method-Swizzling流程****注意事项**使用方法交换注意事项线程安全方法交换的影响范围方法交换什么是Method-Swizzling Method-Swizzlin

- 密码管理安全防御

密码管理是信息安全的核心环节,其目标是通过规范密码的生成、存储、传输、验证和生命周期管理,防止未授权访问,保护用户账号和系统资源的安全。以下从核心原则、技术实践、常见问题及解决方案等方面详细说明:一、密码管理的核心原则密码管理需遵循“安全性”与“可用性”的平衡,核心原则包括:复杂性原则密码需足够复杂以抵御暴力破解(如字典攻击、brute-force攻击)。通常要求:长度至少10-12位(越长越安全

- 博客摘录「 华为云平台-FusionSphere OpenStack 8.2.1 系统加固」2025年7月15日

编号加固项"风险等级"加固原理/Rationale审计方法/Audit期望结果/ExpectResults加固方法/Remediation1OpenSSH加固配置1.1OpenSSH加固配置1.1.1SSH使用的版本H"OpenSSHV2版本在安全性能、方便性上有所提高,默认使用V2版本。如果用户根据实际需要采用V1版本,可登录主机将数值修改为“1”。"查看/etc/ssh/sshd_config

- 【Agent的革命之路——LangGraph】人机交互中的四种决策设计模式

乔巴先生24

人机交互设计模式人工智能python

在现在强大的LLM应用程序中,最有用的无外乎就是人机交互工作流,它将人工输入集成到自动化流程中,允许在关键阶段做出决策、验证或更正,因为底层模型可能会偶尔产生不准确之处,在合规性、决策或内容生成等低容错场景中,人工参与可通过审查、更正或覆盖模型输出来确保可靠性。我么的应用程序在什么时候会使用人机交互工作流程呢?审查工具调用:人类可以在工具执行之前审查、编辑或批准LLM请求的工具调用。验证LLM输出

- 婚姻本质上讲,就是一场合作关系

一只神奇的做设计小姐姐

其实婚姻本质上讲,就是一场合作关系。就如《奇葩说》里的经济学家薛兆丰所讲:“结婚,就是双方拿出自己的资源,一起办家庭企业,签的是终身批发的期货合同。也许每个人的资源不一样,作用不一样,功效不一样,但一定是互相出力,实现双赢。”尤其对女性而言,想要靠结婚,得到一份终生依靠,得到一辈子的安全感,得到精神的依附,这是一件绝对不可能的事。有几句话很扎心,但很实在。那就是:其实你的另一半,也嫌你穷。其实男人

- 工业喷涂机器人的革新:艾利特协作机器人引领人机交互新纪元

lingling009

人工智能运维大数据

将复杂技术转化为实际价值,赋能全球产业生态在工业自动化浪潮中,喷涂作业作为关键制造环节,长期面临效率低下、质量波动和安全隐患等痛点。艾利特机器人,作为专注新一代人机交互协作场景的制造商和迅速成长的国际协作机器人龙头企业之一,致力于通过一站式解决方案,深度升级汽车、3C、新能源等行业生态。本文将基于“工业喷涂机器人”这一核心场景,剖析其痛点、转化技术参数为可感知价值,并植入真实案例,构建“基础功能→

- eVTOL分布式电推进(DEP)适航审定探究

北京航通天下科技有限公司

低空经济eVTOL测试配套分布式

从适航认证的角度来看,eVTOL动力系统采用分布式电推进(DEP)技术进行测试具有以下显著优势:一、提升系统冗余性与故障容限分布式电推进系统通过多个独立电机协同工作,即使部分电机失效,剩余电机仍能维持推力,保障飞行安全。这种冗余设计是适航认证中对关键系统可靠性要求的核心指标之一。例如,测试平台可模拟单个或多个电机故障场景,验证系统能否通过动态推力分配维持稳定飞行,从而满足适航对“故障安全”原则的要

- LangGraph教程6:LangGraph工作流人机交互

Cachel wood

LLM和AIGC人机交互java前端langchainlanggraph开发语言数据库

文章目录Human-in-the-loop(人机交互)interruptWarningHuman-in-the-loop(人机交互)人机交互(或称“在循环中”)工作流将人类输入整合到自动化过程中,在关键阶段允许决策、验证或修正。这在基于LLM的应用中尤其有用,因为基础模型可能会产生偶尔的不准确性。在合规、决策或内容生成等低误差容忍场景中,人类的参与通过允许审查、修正或覆盖模型输出来确保可靠性。使用

- 2个网卡配置相同ip 华为交换机_网络工程师必会知识点(上篇):华为交换机绑定客户端IP+MAC+端口...

882看看

2个网卡配置相同ip华为交换机

交换机绑定客户端IP+MAC+端口,主要是为了防止别人没有授权的条件下,随意加入到网络当中操作,为了防止这种不安全的行为的出现,为了我们网络的安全,可以绑定授权的IP以及MAC,这样一来就不会出现IP地址被盗用出现网络安全威胁的情况。DHCPSnooping是DHCP的一种安全特性,主要应用在交换机上,作用是屏蔽接入网络中的非法的DHCP服务器。即开启DHCPSnooping功能后,网络中的客户端

- 对象存储和文件存储之间的区别?

数据信息存储功能对于企业来说是十分重要的,企业会将业务中的数据存放在一个安全的位置,避免其受到网络攻击或损坏,给企业造成一定的经济损失,而在存储方面有文件存储、对象存储和块存储等多种方式,本文就来为大家介绍一下对象存储和文件存储之间的区别!对象存储是被称为基于对象的存储技术,主要是针对离散单元的处理和解决方式,其中对象可以是指任何形式的数据信息,比如文件信息和视频图片等,能够通过唯一ID访问数据对

- 灰度发布实战:在生产环境中安全迭代功能

荣华富贵8

程序员的知识储备2程序员的知识储备3consul服务发现算法网络wpf

摘要随着互联网服务规模的不断扩大,如何在保证系统稳定性和用户体验的前提下快速迭代新功能,已经成为大型分布式系统运维和开发团队面临的核心挑战。灰度发布(GreyRelease或CanaryRelease)作为一种渐进式发布策略,通过对少量用户或流量进行新版本试运行,实时监控关键指标、收集用户反馈,从而在生产环境中实现安全的功能迭代和风险管控。本文以某大型电商平台灰度发布实战为例,深入探讨技术原理、系

- ARM芯片的侧信道攻击防御:从理论到代码实践

引言在物联网(IoT)、智能卡和工业控制系统中,ARM芯片因其高性能和低功耗被广泛应用。然而,这些设备的安全性常常面临一个隐形威胁:侧信道攻击(Side-ChannelAttack,SCA)。攻击者无需侵入芯片内部,仅通过分析功耗、电磁辐射或执行时间等物理信号,即可窃取敏感数据(如加密密钥)。本文将深入解析侧信道攻击的原理,并结合ARM芯片特性,从理论到代码实践,提供一套可落地的防御方案。一、侧信

- Linux五大网络IO模型

Acto

一、须知对于操作系统来说,空间会分为用户空间与内核空间用户空间:用户程序的运行空间。为了安全,它们是隔离的,即使用户的程序崩溃,内核也不会受到影响。只能执行简单的运算,不能直接调用系统资源,必须通过系统接口(systemcall),才能向内核发出指令。内核空间:这是Linux内核的运行空间,可以执行任意命令,调用系统的一切资源通过用户空间访问系统空间并让其帮助我们完成我们所需要执行的操作或者任务二

- 《用上位机控制无人机:Python+MAVLink协议飞行实验》

欧振芳

python

1.实验目标-通过Python编写的上位机程序,基于MAVLink协议控制无人机(如PX4/ArduPilot固件的无人机)。-实现基础飞行指令:解锁、起飞、悬停、降落。-探索MAVLink消息的构造与解析机制。2.实验环境准备硬件-无人机硬件:支持MAVLink协议的飞控(如Pixhawk系列)。-通信链路:USB直连、数传电台(3DRRadio)或WiFi(如通过UDP)。-安全环境:空旷无干

- 经典人生语录,为了自己想过的生活,勇于放弃一些东西

然若一

为了自己想过的生活,勇于放弃一些东西。这个世界没有公正之处,你也永远得不到两全之计。若要自由,就得牺牲安全。若要闲散,就不能获得别人评价中的成就。若要愉悦,就无需计较身边人给予的态度。若要前行,就得离开你现在停留的地方。多微笑,做一个开朗热忱的女人;多打扮,做一个美丽优雅的女人;多倾听,做一个温柔善意的女人,多看书,做一个淡定内涵的女人;多思考,做一个聪慧冷静的女人。记住为自己而进步,而不是为了满

- 《Python 项目 CI/CD 实战指南:从零构建自动化部署流水线》

清水白石008

课程教程学习笔记开发语言pythonci/cd自动化

《Python项目CI/CD实战指南:从零构建自动化部署流水线》一、引言:为什么Python项目需要CI/CD?在现代软件开发中,CI/CD(持续集成/持续部署)已成为不可或缺的工程实践。它不仅提升了开发效率,还显著降低了部署风险。对于Python项目而言,CI/CD的价值尤为突出:✅自动化测试确保代码质量✅快速部署加速产品迭代✅与云平台、容器技术无缝集成✅支持多版本、多环境的灵活发布Python

- 21天【财富自由挑战赛】

南一弯弯

我理解的财富自由是什么?我理解的财富自由,并不是天天啥都不干,躺着收钱,而是做着自己热爱并喜欢的工作,赚钱养活自己,让自己和家人过上体面的生活。我为什么发起财富自由挑战赛?那你为什么还在忍受这份并不太喜欢的工作?通勤时间长、工作压力大、老板脾气暴躁……不喜欢工作,不想上班。但你之所以还没有勇气放弃,是因为“恐惧”,恐惧没有稳定的收入,恐惧没有安全感。我发觉很多人恐惧的源头都或多或少与“钱”有关系。

- 前端安全指南:防御XSS与CSRF攻击

天天进步2015

前端开发前端安全xss

引言随着互联网的快速发展,Web应用安全问题日益突出。作为前端开发者,了解常见的安全威胁及其防御措施至关重要。本文将重点介绍两种最常见的前端安全威胁:跨站脚本攻击(XSS)和跨站请求伪造(CSRF),并提供实用的防御策略。XSS攻击解析什么是XSS攻击?XSS(Cross-SiteScripting,跨站脚本)攻击是一种注入类型的攻击,攻击者通过在目标网站上注入恶意脚本代码,当用户浏览该页面时,恶

- 高效对接全球车企:知行之桥满足科伯舒特Kromberg & Schubert EDI核心需求

科博舒特(Kromberg&Schubert,K&S)是德国顶尖的汽车线束系统供应商,服务于全球各大知名车企。作为其供应商,满足K&S严苛的EDI要求是实现高效合作、进入其全球供应链的关键环节。知行之桥EDI系统专为应对此类挑战设计,本文将详细解析K&S的核心EDI需求,并展示知行之桥如何提供稳定、高效、自动化的对接方案,助力供应商轻松达标。Kromberg&SchubertEDI项目目标与K&S

- ABP VNext + GitHub Actions:CI/CD 全流程自动化

Kookoos

AbpvNext.netgithubci/cd自动化ABPvNext

ABPVNext+GitHubActions:CI/CD全流程自动化目录ABPVNext+GitHubActions:CI/CD全流程自动化TL;DR全局流程概览1️⃣准备工作与项目结构1.1️工具链与Secrets1.2项目目录示例2️⃣Build&Test(并行编译与单测)子流程图3️⃣️StaticAnalysis(SonarCloud&CodeQL)子流程图4️⃣Package&Publi

- Yarn 与 CI_CD 集成:自动化前端项目部署

前端视界

前端艺匠馆前端大数据与AI人工智能ci/cd自动化前端ai

Yarn与CI/CD集成:自动化前端项目部署关键词:Yarn、CI/CD、前端部署、自动化构建、持续集成、持续交付、DevOps摘要:本文深入探讨如何将Yarn与CI/CD流程集成,实现前端项目的自动化部署。我们将从基础概念讲起,逐步介绍配置方法、最佳实践和常见问题的解决方案,帮助开发者构建高效可靠的部署流程。背景介绍目的和范围本文旨在指导前端开发者如何利用Yarn包管理工具与CI/CD系统集成,

- 基于Python的Google Patents专利数据爬取实战:从入门到精通

Python爬虫项目

2025年爬虫实战项目python开发语言爬虫scrapyselenium

摘要本文将详细介绍如何使用Python构建一个高效的GooglePatents专利爬虫,涵盖最新技术如Playwright浏览器自动化、异步请求处理、反反爬策略等。文章包含完整的代码实现、性能优化技巧以及数据处理方法,帮助读者全面掌握专利数据采集技术。1.引言在当今知识经济时代,专利数据已成为企业技术研发、市场竞争分析的重要资源。GooglePatents作为全球最大的专利数据库之一,收录了来自全

- 现代前端开发流程:CI/CD与自动化部署实战

天天进步2015

前端开发ci/cd自动化运维

目录引言现代前端开发面临的挑战CI/CD基础概念前端CI/CD流程设计实战案例:构建前端CI/CD管道自动化部署策略监控与回滚机制最佳实践与优化建议总结引言随着前端技术的飞速发展,现代Web应用变得越来越复杂。前端项目不再只是简单的HTML、CSS和JavaScript文件的集合,而是演变成了包含众多依赖项、构建工具和框架的复杂系统。在这种情况下,持续集成和持续部署(CI/CD)流程成为了确保前端

- openGauss数据库源码解析 | openGauss简介(七)

openGauss小助手

数据库openGauss

1.5.5数据库安全1.访问控制管理用户对数据库的访问控制权限涵盖数据库系统权限和对象权限。openGauss数据库支持基于角色的访问控制机制(role-basedaccesscontrol,RBAC),将角色和权限关联起来,通过将权限赋予给对应的角色,再将角色授予给用户,可实现用户访问控制权限管理。其中登录访问控制通过用户标识和认证技术来共同实现,而对象访问控制则基于用户在对象上的权限,通过对象

- 【设计模式&C#】享元模式(用于解决多次创建对象而导致的性能问题)

大飞pkz

设计模式C#设计模式享元模式C#开发语言

一种结构型设计模式。特点是通过共享内部状态来减少对象的数量,从而降低内存使用和提高性能。优点:大幅减少对象的数量,减少了内存的使用,提高了性能;支持更多颗粒度对象,而不会导致内存溢出;可以与对象池技术结合,进一步提高对象池的复用效率。缺点:为了实现享元模式,需要将对象的状态分为内部状态和外部状态,提高了系统的复杂性;享元对象被多个线程共享,可能会导致性能安全问题;适用场景:需要管理大量颗粒度对象;

- 统一思想认识

永夜-极光

思想

1.统一思想认识的基础,才能有的放矢

原因:

总有一种描述事物的方式最贴近本质,最容易让人理解.

如何让教育更轻松,在于找到最适合学生的方式.

难点在于,如何模拟对方的思维基础选择合适的方式. &

- Joda Time使用笔记

bylijinnan

javajoda time

Joda Time的介绍可以参考这篇文章:

http://www.ibm.com/developerworks/cn/java/j-jodatime.html

工作中也常常用到Joda Time,为了避免每次使用都查API,记录一下常用的用法:

/**

* DateTime变化(增减)

*/

@Tes

- FileUtils API

eksliang

FileUtilsFileUtils API

转载请出自出处:http://eksliang.iteye.com/blog/2217374 一、概述

这是一个Java操作文件的常用库,是Apache对java的IO包的封装,这里面有两个非常核心的类FilenameUtils跟FileUtils,其中FilenameUtils是对文件名操作的封装;FileUtils是文件封装,开发中对文件的操作,几乎都可以在这个框架里面找到。 非常的好用。

- 各种新兴技术

不懂事的小屁孩

技术

1:gradle Gradle 是以 Groovy 语言为基础,面向Java应用为主。基于DSL(领域特定语言)语法的自动化构建工具。

现在构建系统常用到maven工具,现在有更容易上手的gradle,

搭建java环境:

http://www.ibm.com/developerworks/cn/opensource/os-cn-gradle/

搭建android环境:

http://m

- tomcat6的https双向认证

酷的飞上天空

tomcat6

1.生成服务器端证书

keytool -genkey -keyalg RSA -dname "cn=localhost,ou=sango,o=none,l=china,st=beijing,c=cn" -alias server -keypass password -keystore server.jks -storepass password -validity 36

- 托管虚拟桌面市场势不可挡

蓝儿唯美

用户还需要冗余的数据中心,dinCloud的高级副总裁兼首席营销官Ali Din指出。该公司转售一个MSP可以让用户登录并管理和提供服务的用于DaaS的云自动化控制台,提供服务或者MSP也可以自己来控制。

在某些情况下,MSP会在dinCloud的云服务上进行服务分层,如监控和补丁管理。

MSP的利润空间将根据其参与的程度而有所不同,Din说。

“我们有一些合作伙伴负责将我们推荐给客户作为个

- spring学习——xml文件的配置

a-john

spring

在Spring的学习中,对于其xml文件的配置是必不可少的。在Spring的多种装配Bean的方式中,采用XML配置也是最常见的。以下是一个简单的XML配置文件:

<?xml version="1.0" encoding="UTF-8"?>

<beans xmlns="http://www.springframework.or

- HDU 4342 History repeat itself 模拟

aijuans

模拟

来源:http://acm.hdu.edu.cn/showproblem.php?pid=4342

题意:首先让求第几个非平方数,然后求从1到该数之间的每个sqrt(i)的下取整的和。

思路:一个简单的模拟题目,但是由于数据范围大,需要用__int64。我们可以首先把平方数筛选出来,假如让求第n个非平方数的话,看n前面有多少个平方数,假设有x个,则第n个非平方数就是n+x。注意两种特殊情况,即

- java中最常用jar包的用途

asia007

java

java中最常用jar包的用途

jar包用途axis.jarSOAP引擎包commons-discovery-0.2.jar用来发现、查找和实现可插入式接口,提供一些一般类实例化、单件的生命周期管理的常用方法.jaxrpc.jarAxis运行所需要的组件包saaj.jar创建到端点的点到点连接的方法、创建并处理SOAP消息和附件的方法,以及接收和处理SOAP错误的方法. w

- ajax获取Struts框架中的json编码异常和Struts中的主控制器异常的解决办法

百合不是茶

jsjson编码返回异常

一:ajax获取自定义Struts框架中的json编码 出现以下 问题:

1,强制flush输出 json编码打印在首页

2, 不强制flush js会解析json 打印出来的是错误的jsp页面 却没有跳转到错误页面

3, ajax中的dataType的json 改为text 会

- JUnit使用的设计模式

bijian1013

java设计模式JUnit

JUnit源代码涉及使用了大量设计模式

1、模板方法模式(Template Method)

定义一个操作中的算法骨架,而将一些步骤延伸到子类中去,使得子类可以不改变一个算法的结构,即可重新定义该算法的某些特定步骤。这里需要复用的是算法的结构,也就是步骤,而步骤的实现可以在子类中完成。

- Linux常用命令(摘录)

sunjing

crondchkconfig

chkconfig --list 查看linux所有服务

chkconfig --add servicename 添加linux服务

netstat -apn | grep 8080 查看端口占用

env 查看所有环境变量

echo $JAVA_HOME 查看JAVA_HOME环境变量

安装编译器

yum install -y gcc

- 【Hadoop一】Hadoop伪集群环境搭建

bit1129

hadoop

结合网上多份文档,不断反复的修正hadoop启动和运行过程中出现的问题,终于把Hadoop2.5.2伪分布式安装起来,跑通了wordcount例子。Hadoop的安装复杂性的体现之一是,Hadoop的安装文档非常多,但是能一个文档走下来的少之又少,尤其是Hadoop不同版本的配置差异非常的大。Hadoop2.5.2于前两天发布,但是它的配置跟2.5.0,2.5.1没有分别。 &nb

- Anychart图表系列五之事件监听

白糖_

chart

创建图表事件监听非常简单:首先是通过addEventListener('监听类型',js监听方法)添加事件监听,然后在js监听方法中定义具体监听逻辑。

以钻取操作为例,当用户点击图表某一个point的时候弹出point的name和value,代码如下:

<script>

//创建AnyChart

var chart = new AnyChart();

//添加钻取操作&quo

- Web前端相关段子

braveCS

web前端

Web标准:结构、样式和行为分离

使用语义化标签

0)标签的语义:使用有良好语义的标签,能够很好地实现自我解释,方便搜索引擎理解网页结构,抓取重要内容。去样式后也会根据浏览器的默认样式很好的组织网页内容,具有很好的可读性,从而实现对特殊终端的兼容。

1)div和span是没有语义的:只是分别用作块级元素和行内元素的区域分隔符。当页面内标签无法满足设计需求时,才会适当添加div

- 编程之美-24点游戏

bylijinnan

编程之美

import java.util.ArrayList;

import java.util.Arrays;

import java.util.HashSet;

import java.util.List;

import java.util.Random;

import java.util.Set;

public class PointGame {

/**编程之美

- 主页面子页面传值总结

chengxuyuancsdn

总结

1、showModalDialog

returnValue是javascript中html的window对象的属性,目的是返回窗口值,当用window.showModalDialog函数打开一个IE的模式窗口时,用于返回窗口的值

主界面

var sonValue=window.showModalDialog("son.jsp");

子界面

window.retu

- [网络与经济]互联网+的含义

comsci

互联网+

互联网+后面是一个人的名字 = 网络控制系统

互联网+你的名字 = 网络个人数据库

每日提示:如果人觉得不舒服,千万不要外出到处走动,就呆在床上,玩玩手游,更不能够去开车,现在交通状况不

- oracle 创建视图 with check option

daizj

视图vieworalce

我们来看下面的例子:

create or replace view testview

as

select empno,ename from emp where ename like ‘M%’

with check option;

这里我们创建了一个视图,并使用了with check option来限制了视图。 然后我们来看一下视图包含的结果:

select * from testv

- ToastPlugin插件在cordova3.3下使用

dibov

Cordova

自己开发的Todos应用,想实现“

再按一次返回键退出程序 ”的功能,采用网上的ToastPlugins插件,发现代码或文章基本都是老版本,运行问题比较多。折腾了好久才弄好。下面吧基于cordova3.3下的ToastPlugins相关代码共享。

ToastPlugin.java

package&nbs

- C语言22个系统函数

dcj3sjt126com

cfunction

C语言系统函数一、数学函数下列函数存放在math.h头文件中Double floor(double num) 求出不大于num的最大数。Double fmod(x, y) 求整数x/y的余数。Double frexp(num, exp); double num; int *exp; 将num分为数字部分(尾数)x和 以2位的指数部分n,即num=x*2n,指数n存放在exp指向的变量中,返回x。D

- 开发一个类的流程

dcj3sjt126com

开发

本人近日根据自己的开发经验总结了一个类的开发流程。这个流程适用于单独开发的构件,并不适用于对一个项目中的系统对象开发。开发出的类可以存入私人类库,供以后复用。

以下是开发流程:

1. 明确类的功能,抽象出类的大概结构

2. 初步设想类的接口

3. 类名设计(驼峰式命名)

4. 属性设置(权限设置)

判断某些变量是否有必要作为成员属

- java 并发

shuizhaosi888

java 并发

能够写出高伸缩性的并发是一门艺术

在JAVA SE5中新增了3个包

java.util.concurrent

java.util.concurrent.atomic

java.util.concurrent.locks

在java的内存模型中,类的实例字段、静态字段和构成数组的对象元素都会被多个线程所共享,局部变量与方法参数都是线程私有的,不会被共享。

- Spring Security(11)——匿名认证

234390216

Spring SecurityROLE_ANNOYMOUS匿名

匿名认证

目录

1.1 配置

1.2 AuthenticationTrustResolver

对于匿名访问的用户,Spring Security支持为其建立一个匿名的AnonymousAuthenticat

- NODEJS项目实践0.2[ express,ajax通信...]

逐行分析JS源代码

Ajaxnodejsexpress

一、前言

通过上节学习,我们已经 ubuntu系统搭建了一个可以访问的nodejs系统,并做了nginx转发。本节原要做web端服务 及 mongodb的存取,但写着写着,web端就

- 在Struts2 的Action中怎样获取表单提交上来的多个checkbox的值

lhbthanks

javahtmlstrutscheckbox

第一种方法:获取结果String类型

在 Action 中获得的是一个 String 型数据,每一个被选中的 checkbox 的 value 被拼接在一起,每个值之间以逗号隔开(,)。

所以在 Action 中定义一个跟 checkbox 的 name 同名的属性来接收这些被选中的 checkbox 的 value 即可。

以下是实现的代码:

前台 HTML 代码:

- 003.Kafka基本概念

nweiren

hadoopkafka

Kafka基本概念:Topic、Partition、Message、Producer、Broker、Consumer。 Topic: 消息源(Message)的分类。 Partition: Topic物理上的分组,一

- Linux环境下安装JDK

roadrunners

jdklinux

1、准备工作

创建JDK的安装目录:

mkdir -p /usr/java/

下载JDK,找到适合自己系统的JDK版本进行下载:

http://www.oracle.com/technetwork/java/javase/downloads/index.html

把JDK安装包下载到/usr/java/目录,然后进行解压:

tar -zxvf jre-7

- Linux忘记root密码的解决思路

tomcat_oracle

linux

1:使用同版本的linux启动系统,chroot到忘记密码的根分区passwd改密码 2:grub启动菜单中加入init=/bin/bash进入系统,不过这时挂载的是只读分区。根据系统的分区情况进一步判断. 3: grub启动菜单中加入 single以单用户进入系统. 4:用以上方法mount到根分区把/etc/passwd中的root密码去除 例如: ro

- 跨浏览器 HTML5 postMessage 方法以及 message 事件模拟实现

xueyou

jsonpjquery框架UIhtml5

postMessage 是 HTML5 新方法,它可以实现跨域窗口之间通讯。到目前为止,只有 IE8+, Firefox 3, Opera 9, Chrome 3和 Safari 4 支持,而本篇文章主要讲述 postMessage 方法与 message 事件跨浏览器实现。postMessage 方法 JSONP 技术不一样,前者是前端擅长跨域文档数据即时通讯,后者擅长针对跨域服务端数据通讯,p

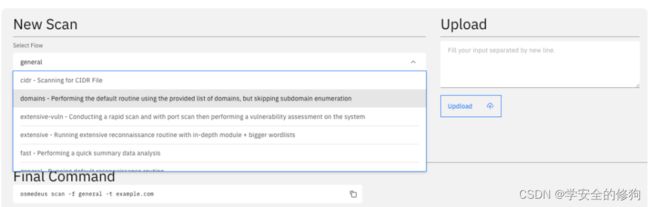

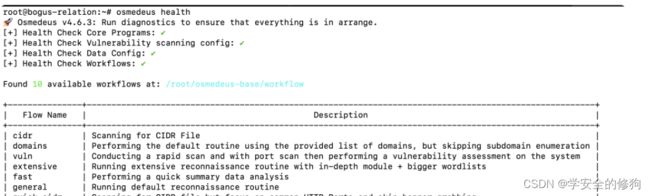

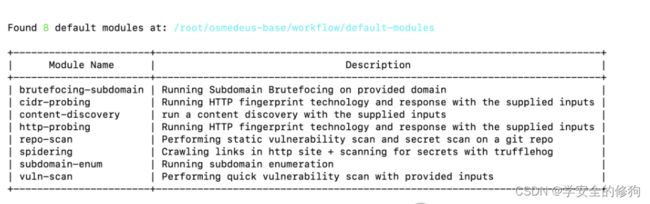

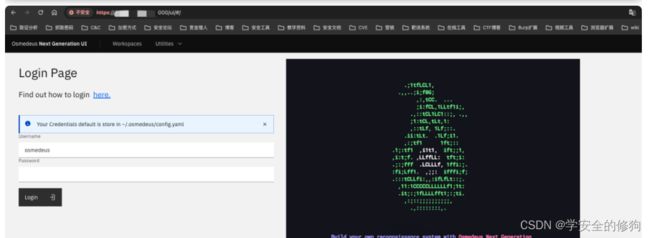

创建一个工作流,执行的工作流:

创建一个工作流,执行的工作流: