SSH隧道技术

SSH隧道

简介

SSH隧道是一种通过SSH协议在两个网络节点之间建立安全通信的技术。它可以用于多种用途,包括加密和保护敏感数据传输、绕过防火墙限制、远程访问内部服务等。

应用:

- 端口转发:SSH隧道可以将本地端口转发到远程主机上,从而实现本地服务的安全远程访问。例如,你可以将本地的MySQL数据库端口转发到远程服务器上,以便在本地使用MySQL客户端连接和管理远程数据库。

- 动态端口转发:SSH隧道还支持动态端口转发,也称为SSH SOCKS代理。通过配置本地浏览器或其他应用程序使用SSH SOCKS代理,你可以将网络流量通过SSH隧道转发到远程主机,从而实现绕过防火墙限制、访问受限网站等功能。

- 文件传输:SSH隧道可以用于安全地传输文件。你可以使用SCP或SFTP等SSH协议支持的文件传输工具,通过SSH隧道将文件从本地传输到远程主机,或者从远程主机传输到本地。

原理:

SSH隧道的原理基于SSH协议的加密和身份验证机制。当你建立一个SSH连接时,客户端和服务器之间会进行身份验证,并协商加密算法和密钥。一旦身份验证和密钥协商完成,SSH连接就建立起来了。

SSH隧道的建立是在SSH连接上创建一个加密的通道,用于在两个网络节点之间传输数据。它通过在SSH连接上进行端口转发或动态端口转发来实现。

在端口转发中,客户端将本地端口与远程主机和端口关联起来。当本地应用程序连接到本地端口时,数据会被加密并通过SSH连接发送到远程主机,然后转发到远程端口。类似地,远程主机的响应数据会通过SSH连接返回到本地应用程序。

在动态端口转发中,客户端将本地端口配置为一个SOCKS代理。当本地应用程序使用该代理发送网络请求时,请求会通过SSH连接转发到远程主机,然后由远程主机发送到目标服务器。远程主机将响应数据返回到本地应用程序,从而实现了绕过防火墙限制和访问受限网站的功能。

相关参数

-N:指定这个SSH连接只进行端口消息转发,不执行任何SSH远程命令;

-L:指定本地监听的地址和端口;

-f: 这个SSH会话放入后台运行,不加这个参数的话,当退出当前SSH -L指定的终端时,端口转发进程就结束了,端口转发送也就结束了。所以务必要加上-f参数。

-g: 启用网关功能

-R: 远程端口

-D: 动态转发

-C: 压缩传输,提高效率

-p: 指定ssh端口,当为默认端口22时,可以不添加此参数

应用场景

socks5代理 (SSH动态端口转发)

假设有如上场景,内网主机和web服务器互通,但是不通外网,而web服务器即可以访问内网主机也可以访问互联网,此时,我们可以通过web服务器的ssh服务,来搭建一个ssh socks5代理,这样内网主机就可以和互联网互通进行文件和数据传输,此时,web服务器就变成了内网主机的代理服务器。

具体操作

内网主机中执行下面命令

ssh -qTfnN -D 7070 [email protected]

此时,此时该主机的7070端口的流量就会转发到web服务,进而传输给互联网

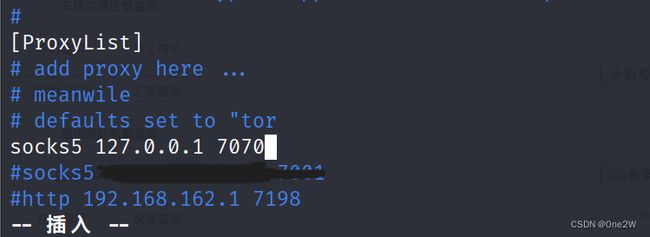

在kali中使用上面命令,输入密码之后会无回显,然后编辑/etc/proxychains4.conf为如下内容

然后执行proxychains4 curl www.baidu.com即可看出成功出网

ssh本地转发

假设有如下场景:

- 本地主机可以访问互联网,也可以访问web服务器,但是无法访问内网主机

- web服务器可以访问互联网也可以访问内网主机

- 内网主机只能访问web服务器,但是不能访问互联网

此时web服务器可以使用ssh转发将本地主机的流量转发给内网主机,本地主机只需要访问web服务器的某个端口就能访问到内网主机的某个端口上,具体端口根据操作的命令来定

在本地主机上执行下面命令

ssh -L 6666:10.10.10.2:80 [email protected] -fN

此时本机当本地主机访问本地的6666端口时,就相当于访问内网主机10.10.10.2的80端口,此外,我在博客园“骏马金龙”的一篇文章中看到一个有意思的思路,在上面的这个命令中,其实只能让本地主机192.168.162.131访问自身的6666端口,不可以让同一网段的主机访问192.168.162.131:6666 进而来实现访问10.10.10.2:80端口,只要再加一个-g 参数就可以了,具体命令如下:

ssh -L -g 192.168.162.131:6666:10.10.10.2:80 [email protected] -fN #同192.168.162.1/24网段的主机可以通过访问192.168.162.131:6666来实现对10.10.10.2:80的访问

将本地端口转发到远程主机

假设有如上场景,1.1.1.1的服务器上部署了mysql服务,但是该服务器只能运行本地连接,此时可以通过ssh端口转发,将本地端口转发给远程服务器的端口,当我们访问本地端口3307就相当于访问了服务器的mysql服务

具体操作

ssh -L 3307:localhost:3306 [email protected] -fN #将本地的3307端口转发给远程1.1.1.1的3306

这个命令的作用是在本地主机上建立一个SSH本地端口转发,将本地主机的3307端口转发到远程主机的3306端口。通过这个SSH本地端口转发,可以在本地主机上通过访问3307端口来访问远程主机的MySQL数据库服务。

将远程主机端口转发到本地

假设有如上场景,我们在内网主机上面部署一个服务,我们的本地主机是无法访问的,不过有一台公网服务器可以使用,我们可以借助这台服务器当作中间人,但是公网服务器有没办法直接访问内网主机,只能有内网主机主动访问公网服务器,所以此时就需要ssh远程转发来实现我们的目标。

内网主机执行命令:

ssh -N -R 9999:127.0.0.1:8080 [email protected] #将远程主机9999端口转发到本地8081

执行上面的命令之后,本地主机访问公网服务器的9999端口,公网服务器会将访问流量转发到内网主机的8080端口,这样就实现了由内网到内网的访问了。