- 反编译工具apktool的下载安装及使用Mac版教程

反编译工具apktool的下载安装及使用注意:运行Apktool至少需要Java8!下载下载地址:https://apktool.org/docs/install进入下载地址找到Mac栏下找到wrapperscript.对着这个链接右键选择存储为,然后命名为apktool文件,不需要加后缀名根据提示点击latestversion下载最新版本Apktool,将下载的jar重命名为apktool.ja

- Java开发:从入门到精通

目录第一部分:基石篇——筑基与心法(Java核心基础)第一章:缘起与开示——Java世界观1.1万物皆对象:面向对象思想的起源与哲学1.2Java的“前世今生”:发展史、技术体系与生态圈1.3工欲善其事:搭建你的第一个“道场”(JDK环境配置与IDE详解)1.4“Hello,World!”:从第一行代码看Java程序的结构与生命周期1.5编译与运行:JVM如何成为Java跨平台的“金刚不坏之身”第

- JAVA并发编程(四)-park-unpark

imperfectsam

java开发语言

文章目录一、简介二、编写代码三、park和unpark原理一、简介 在Java中,park和unpark是java.util.concurrent.locks包中的LockSupport类提供的两个静态方法,用于线程的阻塞和解除阻塞。1、park方法用于阻塞当前线程,使其进入等待状态。 当一个线程调用park方法时,它会被阻塞,直到发生以下几种情况之一: -另一个线程调用了相应线程的unpa

- mac装springboot_安装 Spring Boot CLI

2401DEM

mac装springboot

SpringBootCLI(CommandLineInterface)是一个命令行工具,可用于快速搭建基于Spring的原型。它支持运行Groovy脚本,这也就意味着你可以使用类似Java的语法,但不用写很多的模板代码。SpringBoot不一定非要配合CLI使用,但它绝对是让Spring应用进入状态的最快方式。手动安装你可以从Spring的软件仓库中下载SpringCLI分发包:一旦你下载完成后

- JS获取 CSS 中定义var变量值

前端 贾公子

tensorflow人工智能python

目录示例代码CSS3:root选择器CSSStyleDeclarationgetPropertyValue()方法styleSheetscssRules关键特性使用示例注意事项典型应用场景WindowgetComputedStyle()方法WindowgetComputedStyle()方法和style的异同在JavaScript中,可以通过getComputedStyle()方法结合getPro

- ThreadLocal 在 Spring 与数据库交互中的应用笔记

笑衬人心。

JAVA学习笔记数据库spring笔记

一、基本概念1.1什么是ThreadLocal?ThreadLocal是Java提供的一个线程本地存储工具类。每个线程访问ThreadLocal时,都只能看到自己线程范围内的变量副本,线程之间互不影响。常用于保存线程上下文信息,如用户登录信息、事务状态、数据库连接等。ThreadLocalthreadLocal=newThreadLocal>resources=newNamedThreadLoca

- FATAL ERROR: Reached heap limit Allocation failed - JavaScript heap out of memory node编译时的内存溢出

周不凢

nodenode.js

报错:FATALERROR:ReachedheaplimitAllocationfailed-JavaScriptheapoutofmemory原因:node编译时的内存溢出,因为打包文件过大,刚好超过内存的限制大小造成编译中断。解决方法1:通过package.json中的"build"加大内存增加--max_old_space_size参"scripts":{"dev":"nodebuild/d

- 深度对比:innerHTML vs 虚拟DOM——原理、性能与应用全解析

止观止

前端前端框架前端html5javascriptreactjsxss

引言在现代Web开发中,高效操作DOM(文档对象模型)是构建高性能应用的关键。传统方法如innerHTML和新兴的虚拟DOM(VirtualDOM)技术代表了两种截然不同的DOM更新策略。innerHTML作为浏览器原生API,直接操纵HTML字符串;虚拟DOM则是通过JavaScript对象树进行优化更新,广泛应用于React、Vue等框架。本文深入对比两者的核心原理、技术细节、应用场景及优劣,

- 空指针异常是Java中很常见的异常,如何避免?

破碎的天堂鸟

Java学习java数据库jvm

在Java编程中,空指针异常(NullPointerException)是一种常见的运行时异常,通常发生在尝试访问一个空对象的属性或调用其方法时。为了避免这种异常,可以采取以下几种方法:在使用对象之前,先判断该对象是否为null。例如:if(obj!=null){//对obj进行操作}这种方法是最直接且最常用的方法。Java8引入了Optional类,它提供了一种更优雅的方式来处理可能为空的对象。

- Java:实现朴素模式匹配算法(附带源码)

Katie。

Java算法完整教程算法javapython

1.项目背景详细介绍在文本处理、信息检索和生物序列分析等领域,“字符串模式匹配”是最基础也是最核心的操作之一。朴素模式匹配(NaiveStringMatching)算法,作为最直观的实现方式,通过逐个字符对比,查找模式串在目标文本中出现的位置。虽然现代应用中普遍采用更高效的KMP、Boyer–Moore、Sunday算法等,但理解并掌握朴素算法有助于:打牢基础:从最简单的实现入手,帮助初学者理解匹

- 在Java中String类为什么不可以修改?

目录一、语言设计与实现层面的原因二、设计目标与优势三、如何绕过限制?(异常情况)四、替代方案:可变字符串总结在Java中,String类的不可变性(Immutable)是其核心设计之一,这种设计源于多方面的技术考量和实际需求。以下从多个角度解析String为什么不可以修改:一、语言设计与实现层面的原因final修饰类:String类被声明为final,意味着它不能被继承。这避免了子类通过重写方法或

- java并发编程LockSupport之park/unpark

jmysql

javajava

【尚学堂】Java300集零基础适合初学者视频教程_Java300集零基础教程_Java初学入门视频基础巩固教程_Java语言入门到精通_哔哩哔哩_bilibili一、简介1.1主要方法Park/UnPark方法是LockSupport当中的方法。其常用方法有如下:park():暂停当前线程。park(Objectblocker):暂停当前线程,并指定负责此线程停放的同步对像。parkNanos(

- Java反射获取Class的三种方式

喵星人ZC

packagecom.sou.reflection.classpkg;importorg.junit.Test;importjava.lang.reflect.Method;/***反射获取Class的三种方式*1)Class.forName()*2)obj.getClass*3)class.class*/publicclassReflectionApp{//Class.forName()@Tes

- linux安装Node.js 环境,Docker 环境,Ruby 环境,MongoDB 环境,PostgreSQL 数据库,Go 开发环境,Python 虚拟环境

2401_87017622

数据库linuxnode.js

在Linux上安装其他常见的开发环境可以根据具体需求而定,以下是一些常见的安装步骤:1.Node.js环境Node.js是一个基于ChromeV8引擎的JavaScript运行环境,适用于服务器端开发。安装Node.js:通过包管理器安装:sudoyuminstall-ygcc-c++makecurl-sLhttps://rpm.nodesource.com/setup_14.x|sudo-Eba

- 详解NIO Channel类

沧澜sincerely

Java高并发nio

目录什么是NIOChannel?为什么要学习NIOChannel?FileChannelSocketChannelDatagramChannel本篇文章内容的前置知识为NIOBuffer类,如果不了解,可点击链接学习详解NIOBuffer类及其属性和方法-CSDN博客什么是NIOChannel?在JavaNIO中,Channel(通道)是一种广义的I/O抽象,用于表示与数据源或数据目的地之间的连接

- 常用的折叠展开过渡动画效果css

如何实现优雅的折叠展开动画效果在现代Web设计中,折叠展开动画是一种常见且实用的交互方式,它可以帮助用户在保持界面简洁的同时,灵活控制内容的显示与隐藏。本文将分享如何使用HTML、CSS和JavaScript实现一个平滑流畅的折叠展开动画效果。基本原理折叠展开动画的核心原理是通过CSS过渡(transition)来控制元素的高度、内边距和其他样式属性的变化。当用户点击触发按钮时,JavaScrip

- Redux架构解析:状态管理的核心原理

止观止

架构前端react.jsredux

Redux作为JavaScript应用的状态管理库,其技术架构与核心原理围绕可预测的状态管理设计,通过严格的单向数据流和函数式编程理念实现复杂应用的状态控制。以下从设计理念、核心架构、工作流程、源码实现等角度进行系统性剖析:一、设计理念与原则单一数据源(SingleSourceofTruth)整个应用的状态存储在一个全局Store对象中,形成唯一的状态树(StateTree)。优势:简化状态共享和

- 一天学会超级玛丽小游戏_手把手教学_Java小游戏

62f5ecb72f71

超级玛丽是任天堂制作的一款小游戏,在的童年里一起玩这个游戏,大胡子,背带裤的马里奥,每关以马里奥在走到重点的前提下尽可能地收集金币。他在闯关过程中,会遇到怪物,可以通过踩死或者跳过。也会遇到深坑。给游戏增加了一定的难度。今天带大家用java制作制作这款小游戏,下面是课程介绍.课程介绍:在你的童年记忆里,是否有一个会蹦跳,会吃蘑菇的小人?超级玛丽是一款经典并且流行的小游戏,通过键盘来控制马里奥的移动

- java LockSupport park() unpark() 的用法&和wait() notify()的区别

javaLockSupportpark()unpark()的用法ockSupport类是Java并发包中的一个工具类,提供了一些基本的线程阻塞和唤醒操作。其中,unpark(Threadthread)方法是用来唤醒指定线程的关键方法。下面详细解释一下unpark方法:unpark方法的作用:唤醒线程:unpark方法可以解除指定线程的阻塞状态,使其有机会继续执行。如果线程在调用park()之前被u

- 3步搞定Java漏洞修复?别再让黑客当“家”!

关注墨瑾轩,带你探索编程的奥秘!超萌技术攻略,轻松晋级编程高手技术宝库已备好,就等你来挖掘订阅墨瑾轩,智趣学习不孤单即刻启航,编程之旅更有趣Java城堡的“裂缝”与程序员的救赎想象一下:你的Java应用是一座巍峨的城堡,而安全漏洞就是那些悄悄蔓延的裂缝。SQL注入:像是小偷从窗户溜进来,偷偷改写数据库的账本。XSS攻击:像在城堡里偷偷放了一张带毒的地毯,路过的人会被“刺”伤。SSRF漏洞:像让城堡

- 5大核心技术+3大交互革命!Java如何让虚拟世界‘活过来’?——附代码实战+防坑指南!

墨瑾轩

Java乐园交互java开发语言

关注墨瑾轩,带你探索编程的奥秘!超萌技术攻略,轻松晋级编程高手技术宝库已备好,就等你来挖掘订阅墨瑾轩,智趣学习不孤单即刻启航,编程之旅更有趣从“木头人”到“交互大师”的Java魔法之旅一、Java的“五大核心技术”——虚拟世界的“五感开关”1.1核心技术1:JOGL渲染引擎——“视觉中枢”作用:用OpenGL实现3D场景渲染代码示例://JOGL渲染循环:画一个旋转的立方体importjavax.

- Java多线程、锁、线程池详解

Java多线程、锁、线程池详解在现代软件开发中,多线程编程是提高程序性能和响应能力的重要手段。Java提供了丰富的多线程支持,包括线程的创建、同步、通信以及线程池管理等。本文将深入探讨Java中的多线程、锁机制、线程池的原理和应用,并涵盖成员方法、并行、调度、同步、死锁、睡眠、唤醒以及线程状态等知识。一、多线程基础1.多线程的概念多线程允许程序同时执行多个任务,从而提高程序的执行效率。2.多线程的

- A*算法详解

A*算法详解一、A*算法基础概念1.1算法定位1.2核心评估函数1.3关键数据结构二、A*算法的核心步骤三、启发函数设计3.1网格地图中的启发函数3.2启发函数的选择原则三、Java代码实现四、启发函数的设计与优化4.1启发函数的可采纳性4.2启发函数的效率影响4.3常见启发函数对比五、A*算法的应用场景与拓展5.1典型应用5.2算法拓展六、A*算法的优缺点优点缺点从游戏中的角色寻路到机器人导航,

- 分层图最短路径算法详解

GG不是gg

数据结构与算法分析#算法分析与设计图搜索算法

分层图最短路径算法详解一、分层图算法的核心思想1.1问题引入:带约束的最短路径1.2分层图的核心思路二、分层图的构建方法2.1分层图的结构定义2.2构建步骤(以“最多k次边权改为0”为例)三、分层图最短路径的求解3.1算法步骤3.2Java代码实现(以Dijkstra为例)四、分层图算法的关键细节4.1状态表示与空间优化4.2边的处理4.3复杂度分析五、典型应用场景5.1带次数约束的路径优化5.2

- Tomcat生命周期原理深度剖析

Tomcat生命周期原理深度剖析本文围绕Tomcat生命周期机制,结合架构图、源码精讲、设计思想、实际案例、调优技巧等全方位解读,帮助读者系统掌握Tomcat生命周期的本质与应用。一、Tomcat生命周期概述Tomcat作为JavaWeb服务器的代表,其架构中每个核心组件(如Server、Service、Engine、Host、Context、Wrapper等)都拥有独立的生命周期。Tomcat通

- Java使用Langchai4j接入AI大模型的简单使用(四)--整合Springboot

moxiaoran5753

javaspringbootspring

一、在Maven中引入依赖核心配置如下,这里使用的是Springboog3,jdk17,注意版本,如果启动不起来很有可能是版本冲突:17UTF-8UTF-83.4.31.0.0-beta1dev.langchain4jlangchain4j-community-dashscope-spring-boot-starterorg.springframework.bootspring-boot-star

- 互联网大厂Java求职面试:基于Spring AI与云原生架构的RAG系统设计与实现

在未来等你

Java场景面试宝典JavaSpringAiRAG系统云原生

互联网大厂Java求职面试:基于SpringAI与云原生架构的RAG系统设计与实现场景背景郑薪苦,一位自称“代码界的段子手”的程序员,正在参加某互联网大厂的技术总监面试。面试官是技术总监李总,拥有丰富的架构设计经验,尤其擅长AI与大模型技术、云原生架构等领域。今天的面试主题围绕企业知识库与AI大模型的深度融合架构展开,重点探讨如何设计一个高性能、可扩展的RAG(Retrieval-Augmente

- 重学Java并发编程(LockSupport的使用)

豌豆日记

Java多线程JAVA多线程并发编程

前言:本文中的代码基于JDK1.8LockSupport是什么?LockSupport定义了一组公共的静态方法,这些方法提供了最基本的线程阻塞和唤醒功能,LockSupport是成为构建同步工具的基础工具。LockSupport定义了一组以park开头的方法来阻塞当前线程,以及unpark(Threadthread)方法来唤醒一个被阻塞的线程。Park有停车的意思,假设线程为车辆,那么park方法

- java多线程-锁的介绍

多线程中常用锁一、锁的概念二、锁的类型2.1互斥锁(也称排它锁)2.1.1Synchronized和Lock2.1.2ReentrantLock(可重入锁)2.1.3公平锁2.1.4非公平锁2.1.5中断锁2.2共享锁2.3读写锁三、悲观锁和乐观锁3.1悲观锁3.2乐观锁3.3CAS算法四、锁竞争一、锁的概念在多线程中,有乐观锁、悲观锁等很多锁的概念,在了解锁的概念之前我们需要先知道线程和进程以及

- Spring Ioc Bean 到底是什么

Bean到底是什么?简单来说,SpringBean就是一个由SpringIoC容器负责创建、管理和装配的Java对象。它不是一种新的技术,它本质上还是一个普普通通的Java对象(POJO-PlainOldJavaObject),但它的“户口”被注册到了Spring容器中,从此它就不再是一个“野生”的对象,而是一个受容器管理的“公民”。最核心的区别:Beanvs.普通的Java对象为了彻底理解Bea

- Js函数返回值

_wy_

jsreturn

一、返回控制与函数结果,语法为:return 表达式;作用: 结束函数执行,返回调用函数,而且把表达式的值作为函数的结果 二、返回控制语法为:return;作用: 结束函数执行,返回调用函数,而且把undefined作为函数的结果 在大多数情况下,为事件处理函数返回false,可以防止默认的事件行为.例如,默认情况下点击一个<a>元素,页面会跳转到该元素href属性

- MySQL 的 char 与 varchar

bylijinnan

mysql

今天发现,create table 时,MySQL 4.1有时会把 char 自动转换成 varchar

测试举例:

CREATE TABLE `varcharLessThan4` (

`lastName` varchar(3)

) ;

mysql> desc varcharLessThan4;

+----------+---------+------+-

- Quartz——TriggerListener和JobListener

eksliang

TriggerListenerJobListenerquartz

转载请出自出处:http://eksliang.iteye.com/blog/2208624 一.概述

listener是一个监听器对象,用于监听scheduler中发生的事件,然后执行相应的操作;你可能已经猜到了,TriggerListeners接受与trigger相关的事件,JobListeners接受与jobs相关的事件。

二.JobListener监听器

j

- oracle层次查询

18289753290

oracle;层次查询;树查询

.oracle层次查询(connect by)

oracle的emp表中包含了一列mgr指出谁是雇员的经理,由于经理也是雇员,所以经理的信息也存储在emp表中。这样emp表就是一个自引用表,表中的mgr列是一个自引用列,它指向emp表中的empno列,mgr表示一个员工的管理者,

select empno,mgr,ename,sal from e

- 通过反射把map中的属性赋值到实体类bean对象中

酷的飞上天空

javaee泛型类型转换

使用过struts2后感觉最方便的就是这个框架能自动把表单的参数赋值到action里面的对象中

但现在主要使用Spring框架的MVC,虽然也有@ModelAttribute可以使用但是明显感觉不方便。

好吧,那就自己再造一个轮子吧。

原理都知道,就是利用反射进行字段的赋值,下面贴代码

主要类如下:

import java.lang.reflect.Field;

imp

- SAP HANA数据存储:传统硬盘的瓶颈问题

蓝儿唯美

HANA

SAPHANA平台有各种各样的应用场景,这也意味着客户的实施方法有许多种选择,关键是如何挑选最适合他们需求的实施方案。

在 《Implementing SAP HANA》这本书中,介绍了SAP平台在现实场景中的运作原理,并给出了实施建议和成功案例供参考。本系列文章节选自《Implementing SAP HANA》,介绍了行存储和列存储的各自特点,以及SAP HANA的数据存储方式如何提升空间压

- Java Socket 多线程实现文件传输

随便小屋

javasocket

高级操作系统作业,让用Socket实现文件传输,有些代码也是在网上找的,写的不好,如果大家能用就用上。

客户端类:

package edu.logic.client;

import java.io.BufferedInputStream;

import java.io.Buffered

- java初学者路径

aijuans

java

学习Java有没有什么捷径?要想学好Java,首先要知道Java的大致分类。自从Sun推出Java以来,就力图使之无所不包,所以Java发展到现在,按应用来分主要分为三大块:J2SE,J2ME和J2EE,这也就是Sun ONE(Open Net Environment)体系。J2SE就是Java2的标准版,主要用于桌面应用软件的编程;J2ME主要应用于嵌入是系统开发,如手机和PDA的编程;J2EE

- APP推广

aoyouzi

APP推广

一,免费篇

1,APP推荐类网站自主推荐

最美应用、酷安网、DEMO8、木蚂蚁发现频道等,如果产品独特新颖,还能获取最美应用的评测推荐。PS:推荐简单。只要产品有趣好玩,用户会自主分享传播。例如足迹APP在最美应用推荐一次,几天用户暴增将服务器击垮。

2,各大应用商店首发合作

老实盯着排期,多给应用市场官方负责人献殷勤。

3,论坛贴吧推广

百度知道,百度贴吧,猫扑论坛,天涯社区,豆瓣(

- JSP转发与重定向

百合不是茶

jspservletJava Webjsp转发

在servlet和jsp中我们经常需要请求,这时就需要用到转发和重定向;

转发包括;forward和include

例子;forwrad转发; 将请求装法给reg.html页面

关键代码;

req.getRequestDispatcher("reg.html

- web.xml之jsp-config

bijian1013

javaweb.xmlservletjsp-config

1.作用:主要用于设定JSP页面的相关配置。

2.常见定义:

<jsp-config>

<taglib>

<taglib-uri>URI(定义TLD文件的URI,JSP页面的tablib命令可以经由此URI获取到TLD文件)</tablib-uri>

<taglib-location>

TLD文件所在的位置

- JSF2.2 ViewScoped Using CDI

sunjing

CDIJSF 2.2ViewScoped

JSF 2.0 introduced annotation @ViewScoped; A bean annotated with this scope maintained its state as long as the user stays on the same view(reloads or navigation - no intervening views). One problem w

- 【分布式数据一致性二】Zookeeper数据读写一致性

bit1129

zookeeper

很多文档说Zookeeper是强一致性保证,事实不然。关于一致性模型请参考http://bit1129.iteye.com/blog/2155336

Zookeeper的数据同步协议

Zookeeper采用称为Quorum Based Protocol的数据同步协议。假如Zookeeper集群有N台Zookeeper服务器(N通常取奇数,3台能够满足数据可靠性同时

- Java开发笔记

白糖_

java开发

1、Map<key,value>的remove方法只能识别相同类型的key值

Map<Integer,String> map = new HashMap<Integer,String>();

map.put(1,"a");

map.put(2,"b");

map.put(3,"c"

- 图片黑色阴影

bozch

图片

.event{ padding:0; width:460px; min-width: 460px; border:0px solid #e4e4e4; height: 350px; min-heig

- 编程之美-饮料供货-动态规划

bylijinnan

动态规划

import java.util.Arrays;

import java.util.Random;

public class BeverageSupply {

/**

* 编程之美 饮料供货

* 设Opt(V’,i)表示从i到n-1种饮料中,总容量为V’的方案中,满意度之和的最大值。

* 那么递归式就应该是:Opt(V’,i)=max{ k * Hi+Op

- ajax大参数(大数据)提交性能分析

chenbowen00

WebAjax框架浏览器prototype

近期在项目中发现如下一个问题

项目中有个提交现场事件的功能,该功能主要是在web客户端保存现场数据(主要有截屏,终端日志等信息)然后提交到服务器上方便我们分析定位问题。客户在使用该功能的过程中反应点击提交后反应很慢,大概要等10到20秒的时间浏览器才能操作,期间页面不响应事件。

根据客户描述分析了下的代码流程,很简单,主要通过OCX控件截屏,在将前端的日志等文件使用OCX控件打包,在将之转换为

- [宇宙与天文]在太空采矿,在太空建造

comsci

我们在太空进行工业活动...但是不太可能把太空工业产品又运回到地面上进行加工,而一般是在哪里开采,就在哪里加工,太空的微重力环境,可能会使我们的工业产品的制造尺度非常巨大....

地球上制造的最大工业机器是超级油轮和航空母舰,再大些就会遇到困难了,但是在空间船坞中,制造的最大工业机器,可能就没

- ORACLE中CONSTRAINT的四对属性

daizj

oracleCONSTRAINT

ORACLE中CONSTRAINT的四对属性

summary:在data migrate时,某些表的约束总是困扰着我们,让我们的migratet举步维艰,如何利用约束本身的属性来处理这些问题呢?本文详细介绍了约束的四对属性: Deferrable/not deferrable, Deferred/immediate, enalbe/disable, validate/novalidate,以及如

- Gradle入门教程

dengkane

gradle

一、寻找gradle的历程

一开始的时候,我们只有一个工程,所有要用到的jar包都放到工程目录下面,时间长了,工程越来越大,使用到的jar包也越来越多,难以理解jar之间的依赖关系。再后来我们把旧的工程拆分到不同的工程里,靠ide来管理工程之间的依赖关系,各工程下的jar包依赖是杂乱的。一段时间后,我们发现用ide来管理项程很不方便,比如不方便脱离ide自动构建,于是我们写自己的ant脚本。再后

- C语言简单循环示例

dcj3sjt126com

c

# include <stdio.h>

int main(void)

{

int i;

int count = 0;

int sum = 0;

float avg;

for (i=1; i<=100; i++)

{

if (i%2==0)

{

count++;

sum += i;

}

}

avg

- presentModalViewController 的动画效果

dcj3sjt126com

controller

系统自带(四种效果):

presentModalViewController模态的动画效果设置:

[cpp]

view plain

copy

UIViewController *detailViewController = [[UIViewController al

- java 二分查找

shuizhaosi888

二分查找java二分查找

需求:在排好顺序的一串数字中,找到数字T

一般解法:从左到右扫描数据,其运行花费线性时间O(N)。然而这个算法并没有用到该表已经排序的事实。

/**

*

* @param array

* 顺序数组

* @param t

* 要查找对象

* @return

*/

public stati

- Spring Security(07)——缓存UserDetails

234390216

ehcache缓存Spring Security

Spring Security提供了一个实现了可以缓存UserDetails的UserDetailsService实现类,CachingUserDetailsService。该类的构造接收一个用于真正加载UserDetails的UserDetailsService实现类。当需要加载UserDetails时,其首先会从缓存中获取,如果缓存中没

- Dozer 深层次复制

jayluns

VOmavenpo

最近在做项目上遇到了一些小问题,因为架构在做设计的时候web前段展示用到了vo层,而在后台进行与数据库层操作的时候用到的是Po层。这样在业务层返回vo到控制层,每一次都需要从po-->转化到vo层,用到BeanUtils.copyProperties(source, target)只能复制简单的属性,因为实体类都配置了hibernate那些关联关系,所以它满足不了现在的需求,但后发现还有个很

- CSS规范整理(摘自懒人图库)

a409435341

htmlUIcss浏览器

刚没事闲着在网上瞎逛,找了一篇CSS规范整理,粗略看了一下后还蛮有一定的道理,并自问是否有这样的规范,这也是初入前端开发的人一个很好的规范吧。

一、文件规范

1、文件均归档至约定的目录中。

具体要求通过豆瓣的CSS规范进行讲解:

所有的CSS分为两大类:通用类和业务类。通用的CSS文件,放在如下目录中:

基本样式库 /css/core

- C++动态链接库创建与使用

你不认识的休道人

C++dll

一、创建动态链接库

1.新建工程test中选择”MFC [dll]”dll类型选择第二项"Regular DLL With MFC shared linked",完成

2.在test.h中添加

extern “C” 返回类型 _declspec(dllexport)函数名(参数列表);

3.在test.cpp中最后写

extern “C” 返回类型 _decls

- Android代码混淆之ProGuard

rensanning

ProGuard

Android应用的Java代码,通过反编译apk文件(dex2jar、apktool)很容易得到源代码,所以在release版本的apk中一定要混淆一下一些关键的Java源码。

ProGuard是一个开源的Java代码混淆器(obfuscation)。ADT r8开始它被默认集成到了Android SDK中。

官网:

http://proguard.sourceforge.net/

- 程序员在编程中遇到的奇葩弱智问题

tomcat_oracle

jquery编程ide

现在收集一下:

排名不分先后,按照发言顺序来的。

1、Jquery插件一个通用函数一直报错,尤其是很明显是存在的函数,很有可能就是你没有引入jquery。。。或者版本不对

2、调试半天没变化:不在同一个文件中调试。这个很可怕,我们很多时候会备份好几个项目,改完发现改错了。有个群友说的好: 在汤匙

- 解决maven-dependency-plugin (goals "copy-dependencies","unpack") is not supported

xp9802

dependency

解决办法:在plugins之前添加如下pluginManagement,二者前后顺序如下:

[html]

view plain

copy

<build>

<pluginManagement

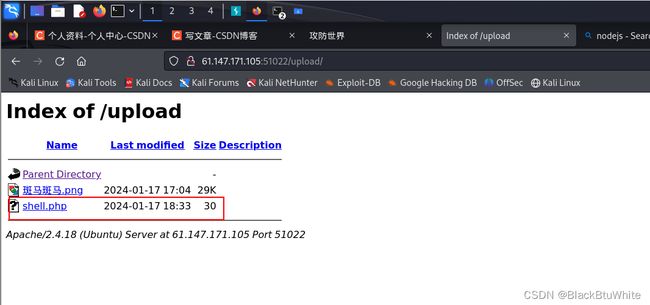

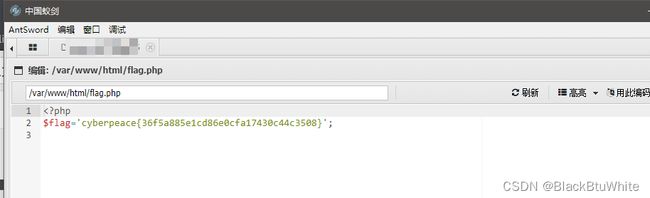

只有一个upload前端标签元素,并且上传任意文件都会跳转到upload.php页面,判定是一个apache容器,开始扫描web目录,查看是否有机可乘

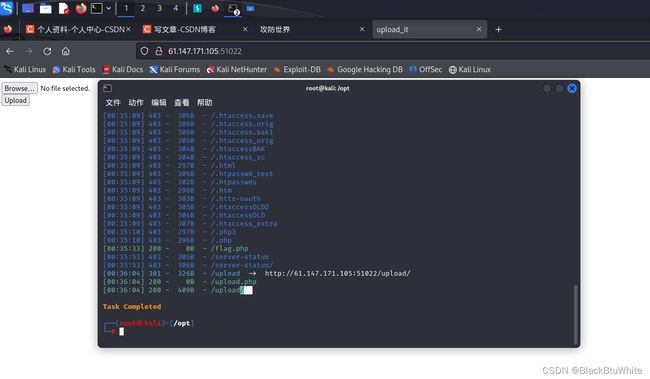

只有一个upload前端标签元素,并且上传任意文件都会跳转到upload.php页面,判定是一个apache容器,开始扫描web目录,查看是否有机可乘 扫描得知有关键的flag.php页面和upload文件根路径和upload.php页面,php文件查看了都没有渲染有用的信息…但是upload文根重定向到文件上传的页面

扫描得知有关键的flag.php页面和upload文件根路径和upload.php页面,php文件查看了都没有渲染有用的信息…但是upload文根重定向到文件上传的页面 并且上传的php木马等都会被过滤,判断源码中有校验白名单,联想到文件上传的条件竞争

并且上传的php木马等都会被过滤,判断源码中有校验白名单,联想到文件上传的条件竞争