网络安全--防御保护02

第二天重要的一个点是区域这个概念

防火墙的主要职责在于控制和防护---安全策略---防火墙可以根据安全策略来抓取流量之后做出对应的动作

防火墙的分类:

单一主机防火墙:专门有设备作为防火墙

路由集成:核心设备,可流量转发

分布式防火墙:部署多个

吞吐量 --- 防火墙同一时间处理的数据量

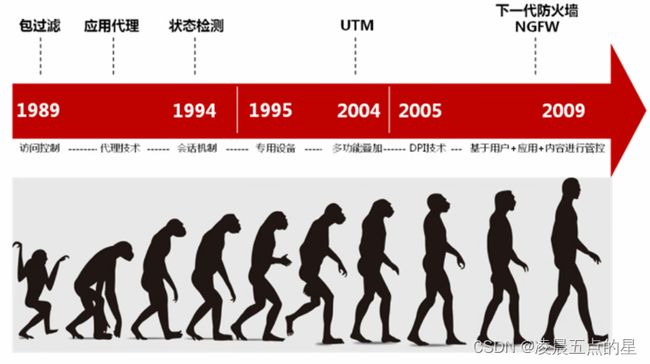

防火墙发展历史:

说白了就是ACL

五元组是用来标识一条数据流的(协议类型是网络层)

缺点:

1.很多安全风险集中在应用层,所以仅关注三四层的数据无法做到完全隔离安全风险

2.逐包进行包过滤检测,将导致防火墙的转发效率过低,成为网络中的瓶颈

在ACL列表中,华为体系下,末尾是没有隐含规则的,即就是如果匹配不到ACL列表,则认为ACl列表不存在,之前可以通过,则还可以通过;但是在防火墙的安全策略中,为了保证安全,末尾会隐含一条拒绝所有的规则,即就是只要没有放通的流量,都是不能通过的

1.因为需要防火墙进行先一步安全识别,所以,转发效率会降低(原来的三次握手会变成六次握手)

2.可伸缩性差:每一种应用程序需要代理的话,都需要开发对应的代理功能,如果没有开发,则无法代理

“会话包技术” ---首包检测

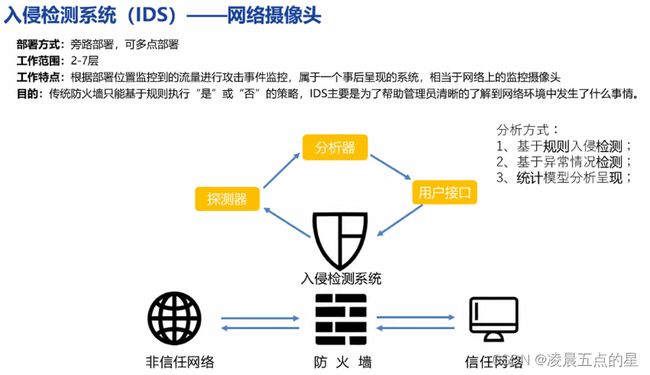

入侵检测设备为独立的设备(检测日志的)

IDS---一种侧重于风险管理的安全机制---滞后性

旁路部署为电路思想中的并联部署

旁路:不影响本来的情况

针对主题为流量

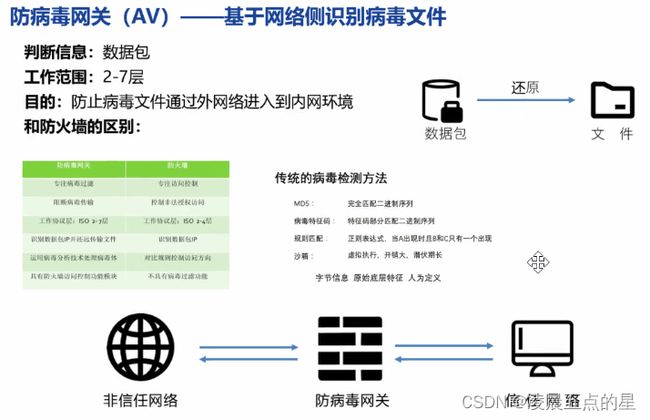

针对主体为文件

因为众多的专用设备导致企业在部署安全防护时,需要同时部署大量的设备进行防护,则设备维护成本大大提高,所有设备都需要对流量进行检测,所以,效率很低

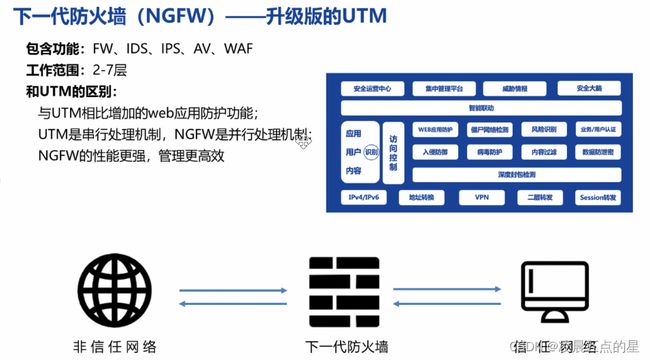

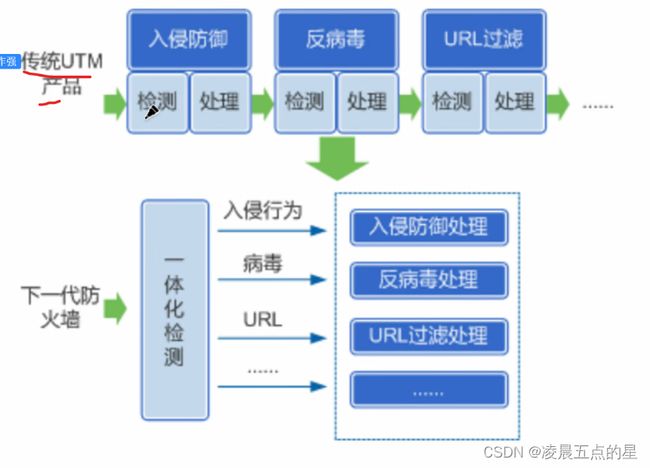

在UTM中,各功能模块是串联工作的,所以检测效率并没有得到提升,但是因为集成在一台设备中,所以维护成本得到了降低

改进点核心:相较于之前UTM中各模块的串联部署变为了并联部署,仅需要一次检测,所有功能板块都可以做出相应的处理,大大提高了工作效率

多点部署:范围问题,性能问题

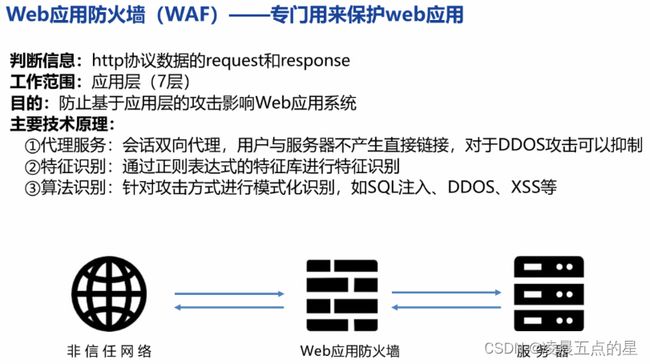

防火墙的其他功能

网络环境支持:三层交换机特点---像路由器也像交换机

二层口:只能解封装二层不能配ip

三层口:能配ip

防火墙的控制

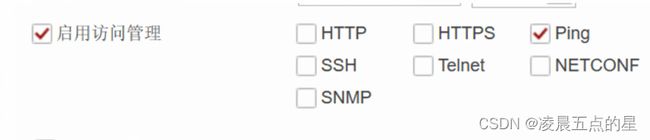

带内管理---通过网络环境对设备进行控制---telnet,ssh,web---登录设备和被登录设备需要联通

带外管理---console线连接,mini usb线(备用)

华为防火墙的MGMT接口也就是G0/0/0接口默认出厂时,默认配置有ip地址192.168.0.1/24,并且该接口默认开启了DHCP和Web登录的功能,方便进行web管理

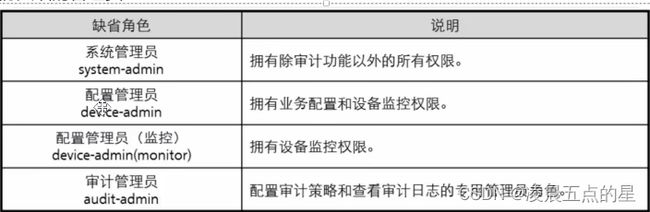

防火墙管理员

用户权限等级

本地认证 --- 用户信息存储在防火墙上,登录时防火墙根据输入的用户名和密码进行判断,如果通过认证,则成功登录

服务器认证 --- 和第三方的认证服务器对接,登录时,防火墙将登录信息发送给第三方服务器之后由第三方服务器来进行验证,通过则反馈给防火墙,防火墙放行。

一般适用于企业本身使用第三方服务器来存储用户信息,则用户信息不需要重复创建。

服务器/本地认证---优先使用服务器认证,如果服务器认证失败,则也不进行本地认证。只有在服务器对接不上的时候,才用本地认证

信任主机:添加一个ip或一个网段,则其含义是只有在该地址或者地址段内可以登录管理设备---最多可以添加10个信任主机

防火墙的组网

物理接口

二层口---不能配IP

普通的二层口

接口对---”透明网线“(深信服)---可以将两个接口绑定成为接口对,如果流量从一个接口进入,则必定从另一个接口出去,不需要查看MAC地址表。---其实一个接口也可以做接口对,从该接口进再从该接口出

旁路检测接口---主要用于防火墙的旁路部署,用于接收防火墙的镜像流量

三层口---可以配IP

虚拟接口

环回接口

子接口

链路聚合

telnet接口

VLAN接口

Bypass --- 4个千兆口其实是两队bypass口(容错机制,内部直通)---如果设备故障,则两个接口直通,保证流量不中断

虚拟系统 --- VRF技术,相当于逻辑上将一台设备分割为多太设备,平行工作,互不影响。需要通过接口区分虚拟系统的范围

管理口和其余物理接口默认不在同一个虚拟接口中

高于安全策略

接口队默认为truck

不同的虚拟空间之间通信使用的虚拟接口,只需要配置IP地址即可,新创建一个虚拟系统会自动生成一个虚拟的接口

安全区域

Trust --- 一般企业内网会被规划在Trust区域中

Untrust --- 一般公网区域被规划在untrust区域中

我们将一个接口规划到某一个区域,则代表该接口所连接的所有网络都被规划到该区域

Local---指设备本身。凡是由设备构造并主动发出的报文均可以认为是从local区域发出的,凡是需要设备响应并处理的报文,均可以认为是有Local区接收。我们无法修改Local区的配置,并且我们无法将接口划入该区域。接口本身属于该区域。

Dmz---非军事化管理区域--这个区域主要是为内网的服务器所设定的区域。这些服务器本身在内网,但是需要对外提供服务。他们相当于处于内网和外网之间的区域。所以,这个区域就代表的是严格管理和松散管理之间的部分管理区域

优先级--- 1-100 --- 取值是越大越优 ---流量从优先级高的区域到优先级低的区域 --- 出方向(outbound)

流量从优先级低的区域到优先级高的区域 --- 入方向 (inbound)

路由模式---

1,接口,区域配置完成

2,内网配置回包路由

3,是否需要配置服务器映射

4,配置内网访问外网的NAT

5、针对内外网的安全策略

透明模式---

旁路模式---

混合模式---