网络抓包之TCP三次握手

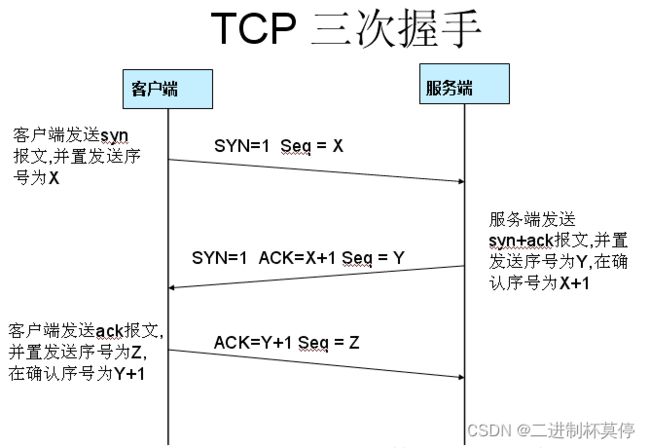

1.TCP连接建立(三次握手)

过程

客户端A,服务器B,初始序号seq,确认号ack

初始状态:B处于监听状态,A处于打开状态

- A -> B : seq = x (A向B发送连接请求报文段,A进入同步发送状态SYN-SENT)

- B -> A : ack = x + 1,seq = y (B收到报文段,向A发送确认,B进入同步收到状态SYN-RCVD)

- A -> B : ack = y+1 (A收到B的确认后,再次确认,A进入连接状态ESTABLISHED)

连接后的状态:B收到A的确认后,进入连接状态ESTABLISHED

为什么要握手要三次

答:

防止失效的连接请求突然传到服务器端,让服务器端误认为要建立连接。

2.TCP连接释放(四次挥手)

过程

A -> B : seq = u (A发出连接释放报文段,进入终止等待1状态FIN-WAIT-1)

B -> A : ack = u + 1,seq = v (B收到报文段,发出确认,TCP处于半关闭,B还可向A发数据,B进入关闭等待状态WAIT)

B -> A : ack = u + 1,seq = w (B重复发送确认号,进入最后确认状态LAST-ACK)

A -> B : ack = w + 1,seq = u + 1 (A发出确认,进入时间等待状态TIME-WAIT)

经过时间等待计时器设置的时间2MSL后,A才进入CLOSED状态

为什么A进入TIME-WAIT后必须等待2MSL?

答:

保证A发送的最后一个ACK报文段能达到B

防止失效的报文段出现在连接中

3.需要思考的问题

问题1: 请详细描述三次握手和四次挥手的过程

要求熟悉三次握手和四次挥手的机制,要求画出状态图。

问题2: 四次挥手中TIME_WAIT状态存在的目的是什么?

这个问题是画出四次挥手状态图,会引申问你。不排除还会问为什么四次挥手是四次不是二次等问题。最好是把相关问题均掌握。

问题3: TCP是通过什么机制保障可靠性的?

从四个方面进行回答,ACK确认机制、超时重传、滑动窗口以及流量控制,深入的话要求详细讲出流量控制的机制。

4.tcpdump使用

tcpdump是对网络上的数据包进行截获的包分析工具,它支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来去掉无用的信息。

监视指定主机的数据包

tcpdump host:截获该IP的主机收到的和发出的所有的数据包

tcpdump host and:截获两个IP对应主机之间的通信

监视指定端口的数据包

tcpdump port <端口号>:截获本机80端口的数据包

4.0 三次握手示意图

4.1 tcpdump抓包分析

以curl普通http服务为例,使用一下命令抓取TCP报文:

tcpdump host ${目的ip} -nn -S -e -c 3

Tips:其中 host ${目的ip} 表示使用

BFP过滤语法抓取和host相关的报文数据。-c 3表示抓取次数为 3,-S表示 信息以绝对序列号替代相对序列号,-nn

如下图所示:

4.2 tcpdump报文分析

- 第一次:SYN

18:22:40.697581 fa:27:00:00:12:dc > fa:27:00:00:1b:03, ethertype IPv4 (0x0800), length 74: 192.168.0.4.56264 > 192.168.0.5.80: Flags [S], seq 4293116363, win 29200, options [mss 1460,sackOK,TS val 614202234 ecr 0,nop,wscale 7], length 0

Tips:其中

seq的值为4293116363。

- 第二次:SYN/ACK

18:22:40.697608 fa:27:00:00:1b:03 > fa:27:00:00:12:dc, ethertype IPv4 (0x0800), length 74: 192.168.0.5.80 > 192.168.0.4.56264: Flags [S.], seq 230671164, ack 4293116364, win 28960, options [mss 1460,sackOK,TS val 543186468 ecr 614202234,nop,wscale 7], length 0

Tips:其中

seq的值为230671164,ack的值为4293116364,比第一次的seq大1。

- 第三次:ACK

18:22:40.697836 fa:27:00:00:12:dc > fa:27:00:00:1b:03, ethertype IPv4 (0x0800), length 66: 192.168.0.4.56264 > 192.168.0.5.80: Flags [.], ack 230671165, win 229, options [nop,nop,TS val 614202235 ecr 543186468], length 0

Tips:其中

ack的值为230671165,比第二次的seq大1。