沉浸式学习ACL基本原理与配置(下)

实验四:使用基本ACL限制Telnet登录

实验目的

学会配置路由器VTY密码,以及使用telnet程序,并且掌握基本ACL限制Telnet登录方法。

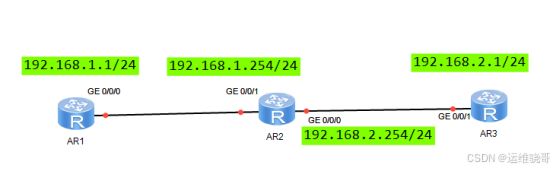

实验拓扑

实验步骤

R1设置

[Huawei]undo info-center enable

[Huawei]sysname R1

[R1]interface GigabitEthernet 0/0/0

[R1-GigabitEthernet0/0/0]ip address 192.168.1.1 24

R2设置

[Huawei]undo info-center enable

[Huawei]sysname R2

R2]interface GigabitEthernet 0/0/1

[R2-GigabitEthernet0/0/1]ip address 192.168.1.254 24

[R2-GigabitEthernet0/0/1]quit

[R2]interface GigabitEthernet 0/0/0

[R2-GigabitEthernet0/0/0]ip address 192.168.2.254 24

[R2-GigabitEthernet0/0/0]quit

[R2]user-interface vty 0 4 //进入VTY界面,同时允许5条链路

[R2-ui-vty0-4]authentication-mode password //认证模式为密码认证

Please configure the login password (maximum length 16):huawei //设置密码

[R2-ui-vty0-4]user privilege level 15 //设置用户权限级别为15

[R2-ui-vty0-4]quit

[R2]acl 2000

[R2-acl-basic-2000]rule 1 deny source 192.168.2.1 0.0.0.0

[R2-acl-basic-2000]rule 2 permit //因为不是应用在接口,所以ACL拒绝所有链路。

[R2-acl-basic-2000]quit

[R2]user-interface vty 0 4

[R2-ui-vty0-4]acl 2000 inbound

[R2-ui-vty0-4]quit

R3设置

[Huawei]undo info-center enable

[Huawei]sysname R3

[R3]interface GigabitEthernet 0/0/1

[R3-GigabitEthernet0/0/1]ip address 192.168.2.1 24

测试

首先在R1测试,通过一下输出可以发现,R1是可以通过密码telnet登录R2的。

Press CTRL_] to quit telnet mode

Trying 192.168.1.254 ...

Connected to 192.168.1.254 ...

Login authentication

Password timeout expired

Password: huawei

Login authentication

最后在R3上测试,发现不能通过telnet登录R2。

Press CTRL_] to quit telnet mode

Trying 192.168.2.254 ...

实验五:自反ACL

实验目的

掌握高级自反ACL的配置方法。

实验拓扑

实验步骤

PC的设置参考其他实验配置,这里不再赘述。

R1设置

[Huawei]undo info-center enable

[Huawei]sysname R1

[R1]interface GigabitEthernet 0/0/0

[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24

[R1-GigabitEthernet0/0/0]undo shutdown

[R1-GigabitEthernet0/0/0]quit

[R1]interface GigabitEthernet 0/0/1

[R1-GigabitEthernet0/0/1]ip address 192.168.2.254 24

[R1-GigabitEthernet0/0/1]undo shutdown

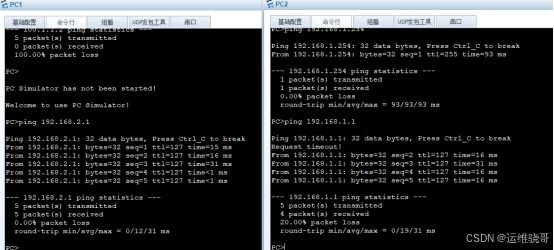

测试

发现P1和PC2是可以相互访问的。

使用高级ACL实现单向访问控制

[R1]acl 3000

[R1-acl-adv-3000]rule 1 permit tcp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 tcp-flag syn ack //允许

[R1-acl-adv-3000]rule 2 deny tcp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 tcp-flag syn

[R1-acl-adv-3000]rule 3 deny icmp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 icmp-type echo

[R1]interface GigabitEthernet 0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter inbound acl 3000

测试

通过上图可以发现,PC1访问PC2正常,PC2访问PC1失败,ACL策略生效。

关注+点赞+评论+收藏,分享更多网工实验小技巧