一、简介

1、cas是有耶鲁大学研发的单点登录服务器

2、本教材所用环境

- Tomcat7.2

- JDK6

- CAS Service 版本 cas-server-3.4.8-release

- CAS Client版本 cas-client-3.2.1-release

二、生成证书

证书对于实现此单点登录非常之重要,证书是服务器端和客户端安全通信的凭证,本教程只是演示,所有用了

JDK自带的证书生成工具keytool。当然在实际项目中你可以到专门的证书认证中心购买证书。

中文官方网站:http://www.verisign.com/cn/

1、用JDK自带的keytool生成证书

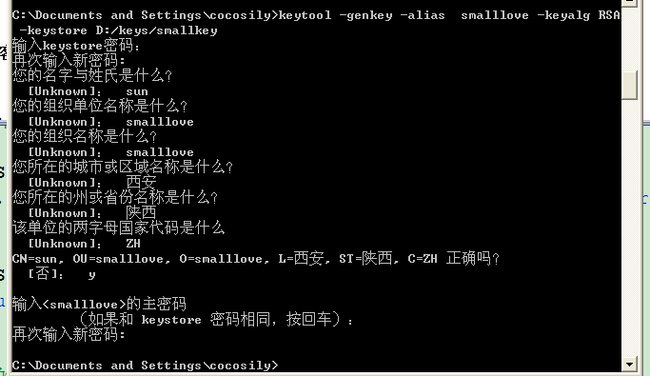

- 命令:keytool -genkey -alias smalllove -keyalg RSA -keystore D:/keys/smallkey

此命令是生成一个证书,其中 smalllove 是证书别名【注:这里的d盘下的keys文件夹需手动建立,而这个smallkey,则是生成为文件,也可加上后缀,即smallkey.keystore】

此命令的执行如图所示:

其中名字与姓氏这一最好写你的 域名,如果在单击测试你可以在C:\Windows\System32\drivers\etc\hosts文件中映射一个虚拟域名。注意不要写IP。

当然,如果觉得麻烦,默认使用localhost也可以。

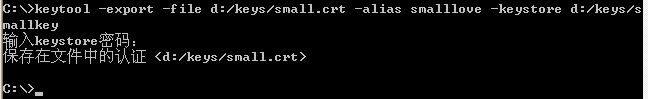

2、导出证书

- 命令:C:\>keytool -export -file d:/keys/small.crt -alias smalllove -keystore d:/keys/smallkey

如图:

密码为上步设置的密码。作用是把上面的keystore生成为.crt文件。

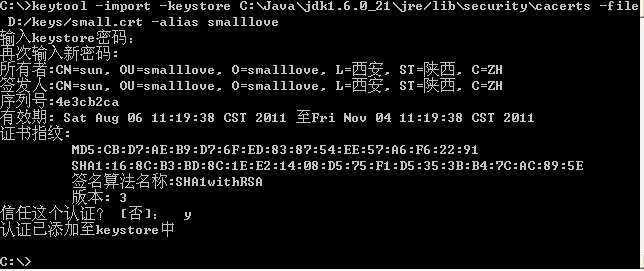

3、把证书导入到客户端JDK中。

- 命令:keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

此命令是把证书导入到JDK中。【注:jdk的安装路径不能有空格,比如jdk安装在c:/Program Files/java/.....或者别的有空格的路径的文件夹下】

如图:

到此证书导入成功。

注意:在此步有可能出现如下错误

- C:\>keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

- 输入keystore密码:

- keytool错误: java.io.IOException: Keystore was tampered with, or password was incorrect

该错误的解决方法是,把%JAVA_HOME%\lib\security下的cacerts文件删除掉,在执行。或者执行changeit命令。

三、配置服务端

1、 下载CAS的服务端,解压,把解压后的文件中modules文件夹中的cas-server-webapp-3.4.8.war文件拷贝的%TOMCAT_HOME%\webapps

下,并修改文件名为:cas.war。

2、修改%TOMCAT_HOME%\conf\server.xml文件

去掉此文件83到93行之间的注释,修改为:【注:行数可能各不固定,这里是笔者所在的8443端口所在的被注释行数】

- <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true"

- maxThreads="150" scheme="https" secure="true"

- clientAuth="false" sslProtocol="TLS"

- keystoreFile="D:/keys/smallkey" <!--在2.1中生成的证书的位置-->

- keystorePass="smalllove"/> <!--在2.1中设置的密码-->

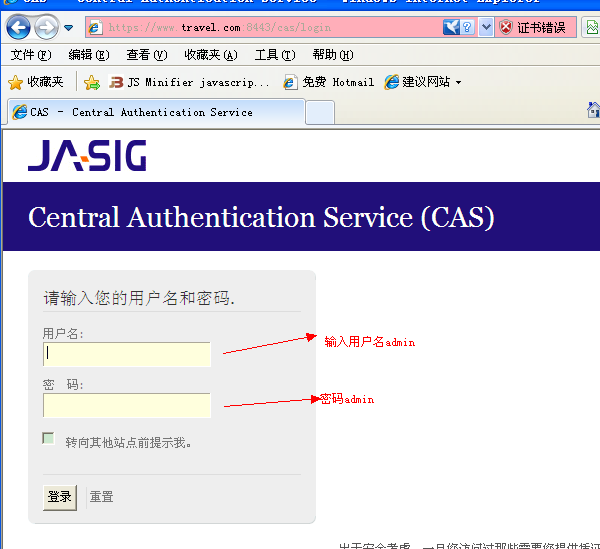

3、以上配置完成访问http://yourhost:8443/cas出现一下页面【注:假使在部署时即报错,报错内容大致为找不到可验证的证书文件或者证书所在文件夹不可访问,不可验证之类的,则需要把上面配置的8443端口中的protocol="HTTP/1.1"改为protocol="org.apache.coyote.http11.Http11Protocol",tomcat6下,修改后重新部署即可解决报错,然后启动服务,即出现下面界面】

点击继续浏览会出现

输入用户名admin和密码admin登录则会出现

登录成功。

至此,说明服务端配置成功。

四、配置客户端

1、添加客户端到你的项目中【注:此时已配置好 的环境有,tomcat下的8443端口(可以访问https,且配置好证书的文件路径和密码),cas-server-3.4.8-release解压 缩之后,modules下的cas-server-webapp-3.4.8.war已被成功部署运行。即上面第三步成功。下面则可以开始配置客户端,这 里我们使用当前tomcat下weapps里的examples这个web项目模拟作为客户端,examples应该与你的cas服务端项目在同级目录 下。】

·手动下载下载cas-client,地址:http://www.ja-sig.org/downloads/cas-clients/,然后解压cas-client-3.1.12.zip,在modules文件夹中有需要的jar包, 请根据自己的项目情况选择使用,把相应的jar包放到examples这个web项目的WEB-INF/lib下。一般全部加进去就可以了。

·使用maven

- <!-- cas -->

- <dependency>

- <groupId>org.jasig.cas.client</groupId>

- <artifactId>cas-client-core</artifactId>

- <version>3.1.12</version>

- </dependency>

2、打开examples项目的web.xml,即客户端项目的web.xml,并配置过滤器。【注:配置完后,webapps下,服务器则是我们上面 第三步配置的cas的war包那个项目,而客户端,则是这个example项目。以上配置完成之后,部署启动tomcat】

- <!-- ======================== 单点登录开始 ======================== -->

- <!-- 用于单点退出,该过滤器用于实现单点登出功能,可选配置 -->

- <listener>

- <listener-class>org.jasig.cas.client.session.SingleSignOutHttpSessionListener</listener-class>

- </listener>

- <!-- 该过滤器用于实现单点登出功能,可选配置。 -->

- <filter>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责用户的认证工作,必须启用它 -->

- <filter>

- <filter-name>CASFilter</filter-name>

- <filter-class>org.jasig.cas.client.authentication.AuthenticationFilter</filter-class>

- <init-param>

- <param-name>casServerLoginUrl</param-name>

- <param-value>https://www.travel.com:8443/cas/login</param-value> <!--这里是配置你自己的地址 -->

- <!--这里的server是服务端的IP -->

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value><span style="color:#FF0000;"> ①</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CASFilter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责对Ticket的校验工作,必须启用它 -->

- <filter>

- <filter-name>CAS Validation Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter</filter-class>

- <init-param>

- <param-name>casServerUrlPrefix</param-name>

- <param-value>https://www.travel.com:8443/cas</param-value> <!--这里是配置你自己的地址 -->

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value> <span style="color:#FF0000;">②</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CAS Validation Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责实现HttpServletRequest请求的包裹, 比如允许开发者通过HttpServletRequest的getRemoteUser()方法获得SSO登录用户的登录名,可选配置。 -->

- <filter>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.util.HttpServletRequestWrapperFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该 过滤器使得开发者可以通过org.jasig.cas.client.util.AssertionHolder来获取用户的登录名。 比如 AssertionHolder.getAssertion().getPrincipal().getName()。 -->

- <filter>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- ======================== 单点登录结束 ======================== -->

启动tomcat,此时上面配置的两个项目,一个服务器一个客户端,都会被部署,下面我们访问客户端,在浏览器输入地址 http://localhost:8080/examples/servlets/servlet/HelloWorldExample,此时浏览器会 提示不信任的站点(火狐下)或者证书错误(ie下),选择继续访问之后,请求的这个servlet会重定向到配置的cas的登录页面,输入相同的用户名/ 密码,如admin/admin。则进入hello world页面,细心的朋友会发现请求的servlet后会追加一个http://localhost:8080/examples/servlets /servlet/HelloWorldExample?ticket=ST-2-qTcfDrdFb0bWndWgaqZD的参数。此时,则是服务端 cas项目,已经通过了examples这个客户端项目的验证请求,到此JA-SIG(CAS)服务器的初步SSO部署就成功了。

五、常见问题说明

错误一、

若出现以上错原因是:你在客户端的web.xml中①,②的配置有误。

错误二、

- javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException:

- PKIX path building failed: sun.security.provider.certpath.SunCertPathBuilderException:

- unable to find valid certification path to requested target

若出现次错误是有与你客户端的证书有问题。重新导入你证书。