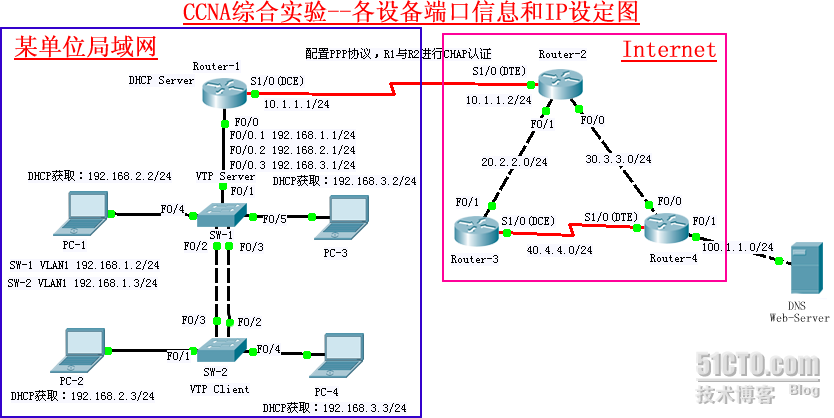

不容错过---CCNA实际应用综合实验

我们通过一个综合实验,来加强对路由和交换的基本设置,远程管理,划分VLAN,VTP协议,STP协议,动态和静态路由协议的配置,以及DHCP,NAT,PPP,ACL的配置。各种技术及知识的综合运用,有利于提高我们的知识和技术水平。

实验环境:

设备较多较复杂,采用模拟器完成实验。

实验拓扑图:

实验要求:

1.绘制如图的拓扑图,注意设备间线缆的选择,不要搞错。

2.为每个设备设定IP地址,连接接口为UP.

3.配置路由和交换的远程登陆,密码自行指定,密码加密。

4.配置SW-1为VTP Server,SW-2为 VTP Client。

5.在SW-1上配置VLAN,SW-2采用VTP协议从SW-1同步VLAN信息

6.配置Router-1 F0/0子接口(单臂路由),让其支持VLAN间路由。

7.配置STP(生成树)协议,SW-1为根交换机。

8.在Router-1上配置DHCP Server,4台PC的IP,网关,DNS由它分配,DNS服务器IP为:100.1.1.2/24(可自行指定)

9.配置Router-1,使其能访问Internet。R2,R3,R4运行OSPF协议,4台设备可互通。

10.R1和R2之间封装PPP协议,用CHAP认证,密码自定。

11.在Router-1上配置动态PAT,4台PC能过R1访问外网。同时设定静态PAT,使外网可通过Router-1的TCP 2323口Telnet到SW-1.

12.在Router-1上配置ACL,拒绝VLAN 2中主机访问Web服务器的WWW服务,其他服务正常使用。

实验配置:

1.配置IP地址(初始设置省略)

R1--->

Router>en

Router#conf t

Router(config)#ho Router-1

Router-1(config)#int s1/0

Router-1(config-if)#ip add 10.1.1.1 255.255.255.0

Router-1(config-if)#clock rate 64000

Router-1(config-if)#no sh

Router-1(config-if)#int f0/0

Router-1(config-if)#no sh

Router-1(config-if)#exit

R2--->

Router>en

Router#conf t

Router(config)#ho Router-2

Router-2(config)#int s1/0

Router-2(config-if)#ip add 10.1.1.2 255.255.255.0

Router-2(config-if)#no sh

Router-2(config-if)#int f0/1

Router-2(config-if)#ip add 20.2.2.1 255.255.255.0

Router-2(config-if)#no sh

Router-2(config-if)#int f0/0

Router-2(config-if)#ip add 30.3.3.1 255.255.255.0

Router-2(config-if)#no sh

Router-2(config-if)#exit

R3--->

Router#conf t

Router(config)#ho Router-3

Router-3(config)#int s1/0

Router-3(config-if)#ip add 40.4.4.1 255.255.255.0

Router-3(config-if)#clock rate 64000

Router-3(config-if)#no sh

Router-3(config-if)#int f0/1

Router-3(config-if)#ip add 20.2.2.2 255.255.255.0

Router-3(config-if)#no sh

R4--->

Router#conf t

Router(config)#ho Router-4

Router-4(config)#int s1/0

Router-4(config-if)#ip add 40.4.4.2 255.255.255.0

Router-4(config-if)#no sh

Router-4(config-if)#int f0/0

Router-4(config-if)#ip add 30.3.3.2 255.255.255.0

Router-4(config-if)#int f0/1

Router-4(config-if)#ip add 100.1.1.1 255.255.255.0

SW-1--->

Switch>en

Switch#conf t

Switch(config)#ho SW-1

SW-1(config)#int vlan 1

SW-1(config-if)#ip add 192.168.1.2 255.255.255.0

SW-1(config-if)#no sh

SW-1(config-if)#exit

SW-1(config)#ip default-gateway 192.168.1.1

SW-2--->

Switch>en

Switch#conf t

Switch(config)#ho SW-2

SW-2(config)#int vlan 1

SW-2(config-if)#ip add 192.168.1.3 255.255.255.0

SW-2(config-if)#no sh

SW-2(config-if)#exit

SW-2(config)#ip default-gateway 192.168.1.1

WEB服务器配置-->

IP地址:100.1.1.2

掩码:255.255.255.0

默认网关:100.1.1.1

测试R1与Internet直连设备R2的连通性:

Router-1>ping 10.1.1.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 15/28/32 ms

Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 15/28/32 ms

测试OK!可以连通。

配置路由和交换设备的远程登录和密码保护:

各设备的配置都是相同的,这里只演示一台设备的,其他的可复制命令进行粘贴。

R1--->

R1(config)#lin vty 0 4

R1(config-line)#login local

R1(config-line)#username

admin password

cisco

R1(config-line)#exit

R1(config)#enable secret

cisco

R1(config)#service password-encrption --加密所有口令

远程登录R1测试:

Router-2#telnet 10.1.1.1

Trying 10.1.1.1 ...Open

Trying 10.1.1.1 ...Open

User Access Verification

Username:

admin --输入之前设定的用户名

Password: --输入之前设定的密码

Password: --输入之前设定的密码

Router-2>en

Password:

Router-2#

Password:

Router-2#

成功完成测试!

在R1上查看密码显示情况:

Router-1#show running-config

..............................省略部分输出

line vty 0 4

login local

login local

username Router-2 password 7 0822455D0A16 ---密码已加密

username admin password 7 0822455D0A16

username admin password 7 0822455D0A16

配置交换机VTP协议:(设备默认就是VTP Server模式)

SW-1--->

SW-1(config)#vtp domain cisco --VTP域名设为cisco

SW-1(config)#int f0/2

SW-1(config-if)#switchport mode trunk --将端口设为trunk

SW-1(config-if)#int f0/3

SW-1(config-if)#switchport mode trunk --将端口设为trunk

SW-1(config-if)#exit

SW-2--->

SW-2(config)#vtp domain cisco --VTP域名设为cisco

SW-2(config)#vtp mode client --将交换机设为Client模式

SW-2(config)#int f0/2

SW-2(config-if)#switchport mode trunk --将端口设为trunk

SW-2(config-if)#int f0/3

SW-2(config-if)#switchport mode trunk --将端口设为trunk

SW-2(config-if)#exit

配置VLAN设定:

在SW-1上划分VLAN,将相应端口加入其中。

SW-1(config)#vlan 2 ---创建VLAN 2

SW-1(config-vlan)#vlan 3 ---创建VLAN 3

SW-1(config-vlan)#int f0/4

SW-1(config-if)#swi mode acc

SW-1(config-if)#swi acc vlan 2

SW-1(config-if)#int f0/5

SW-1(config-if)#swi mode acc

SW-1(config-if)#swi acc vlan 3

SW-1(config-if)#exit

查看SW-1上的VTP信息:

sw-1#sh vtp status

VTP Version : 2

Configuration Revision : 2 --配置修正号变为2了

Maximum VLANs supported locally : 255

Number of existing VLANs : 7 --存在的VLAN数变为7了

VTP Operating Mode : Server --VTPServer模式

VTP Domain Name : cisco --VTP域名为cisco

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0x31 0x26 0xE0 0x77 0xB2 0xAA 0x88 0x3C

Configuration last modified by 192.168.1.2 at 3-1-93 00:51:51

Local updater ID is 192.168.1.2 on interface Vl1 (lowest numbered VLAN interface found)

VTP Version : 2

Configuration Revision : 2 --配置修正号变为2了

Maximum VLANs supported locally : 255

Number of existing VLANs : 7 --存在的VLAN数变为7了

VTP Operating Mode : Server --VTPServer模式

VTP Domain Name : cisco --VTP域名为cisco

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0x31 0x26 0xE0 0x77 0xB2 0xAA 0x88 0x3C

Configuration last modified by 192.168.1.2 at 3-1-93 00:51:51

Local updater ID is 192.168.1.2 on interface Vl1 (lowest numbered VLAN interface found)

查看SW-2上的VTP信息,看是否与SW-1同步:

SW-2#sh vtp status

VTP Version : 2

Configuration Revision : 2

Maximum VLANs supported locally : 255

Number of existing VLANs : 7

VTP Operating Mode : Client --VTP Client模式

VTP Domain Name : cisco

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0x31 0x26 0xE0 0x77 0xB2 0xAA 0x88 0x3C

Configuration last modified by 192.168.1.2 at 3-1-93 00:51:51

VTP Version : 2

Configuration Revision : 2

Maximum VLANs supported locally : 255

Number of existing VLANs : 7

VTP Operating Mode : Client --VTP Client模式

VTP Domain Name : cisco

VTP Pruning Mode : Disabled

VTP V2 Mode : Disabled

VTP Traps Generation : Disabled

MD5 digest : 0x31 0x26 0xE0 0x77 0xB2 0xAA 0x88 0x3C

Configuration last modified by 192.168.1.2 at 3-1-93 00:51:51

很明显,SW-2与SW-1的VTP信息已完全同步。

但仅仅是同步信息而已,VLAN中包含的端口还要另外指定,如下:

SW-2(config)#int f0/1

SW-2(config-if)#swi mode acc

SW-2(config-if)#swi acc vlan 2

SW-2(config-if)#int f0/4

SW-2(config-if)#swi mode acc

SW-2(config-if)#swi acc vlan 3

SW-2(config-if)#exit

配置单臂路由,实现VLAN1,2,3之间的互访:

SW-1-->

SW-1(config)#int f0/1

SW-1(config)#swi mode trunk --设定为主干链路

Router-1-->

Router-1(config)#int f0/0.1

Router-1(config)#encapsulation dot1q 1 --进行封装,1指VLAN1

Router-1(config)#ip add 192.168.1.1 255.255.255.0

Router-1(config)#int f0/0.2

Router-1(config)#enca dot1q 2

Router-1(config)#ip add 192.168.2.1 255.255.255.0

Router-1(config)#enca dot1q 3

Router-1(config)#ip add 192.168.3.1 255.255.255.0

配置STP协议:

SW-1(config)#spanning-tree vlan 1,2,3 priority 4096

----将SW-1配置为所有VLAN的根交换机。

配置DHCP服务器:(在Router-1上 )

Router-1(config)#ip dhcp excluded-address 192.168.2.1 --将网关地址192.168.2.1排除在地址池之外

Router-1(config)#ip dhcp pool

vlan2 --配置DHCP地址池,名字为VLAN2

Router-1(dhcp-config)#network 192.168.2.0 255.255.255.0 --指定分配地址的网段

Router-1(dhcp-config)#default-router 192.168.2.1 --指定网关

Router-1(dhcp-config)#dns-server 100.1.1.2 --指定DNS

Router-1(dhcp-config)#exit

Router-1(config)#ip dhcp excluded-address 192.168.3.1

Router-1(config)#ip dhcp pool vlan3

Router-1(dhcp-config)#network 192.168.3.0 255.255.255.0

Router-1(dhcp-config)#default-router 192.168.3.1

Router-1(dhcp-config)#dns-server 100.1.1.2

Router-1(dhcp-config)#exit

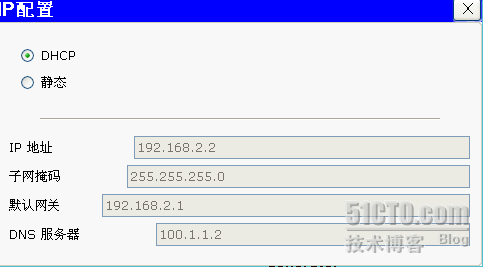

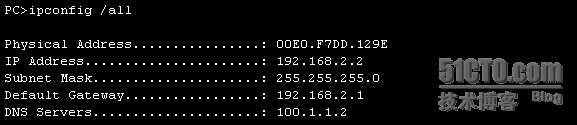

查看PC机IP地址的获取情况:

OK!成功获取!

同样方法,可查看到PC-2的IP地址是:192.168.2.3 PC-3的IP地址是:192.168.3.2 PC-4的IP地址是:192.168.3.3。

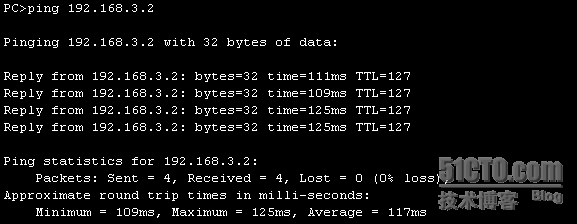

在PC-1上Ping PC-3,结果如下:

不同VLAN间的PC能ping通,表明前面配置的VLAN间路由是正确的。试试其他的,都是可以ping的!

在Router-1上配置默认路由:

所有未知流量通通送给Interner

Router-1(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.2

R2-R3-R4运行OSPF协议,配置如下:

R2--->

Router-2(config)#router ospf 100

Router-2(config-router)#network 10.1.1.0 0.0.0.255 area 0

Router-2(config-router)#network 20.2.2.0 0.0.0.255 area 0

Router-2(config-router)#network 30.3.3.0 0.0.0.255 area 0

R3--->

Router-3(config)#router ospf 100

Router-3(config-router)#network 40.4.4.0 0.0.0.255 area 0

Router-3(config-router)#network 20.2.2.0 0.0.0.255 area 0

R4--->

Router-4(config)#router ospf 100

Router-4(config-router)#network 100.1.1.0 0.0.0.255 area 0

Router-4(config-router)#network 30.3.3.0 0.0.0.255 area 0

Router-4(config-router)#network 40.4.4.0 0.0.0.255 area 0

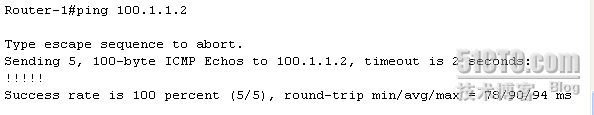

全网互通测试:

在R1上依次ping拓扑图中Internet部分的地址,都是可以通的。比如,R1来ping Web服务器:

还可以测试ping各处的IP,应该都是通的。

配置R1和R2之间的PPP协议:

R1---->

Router-1(config)#user Router-2 pass

cisco --指定认证对象及认证密码

Router-1(config)#int s1/0

Router-1(config-if)#encapsulation ppp --采用PPP封装类型

Router-1(config-if)#ppp authentication chap ---指定认证方式

R2---->

Router-2(config)#user Router-1 pass

cisco

Router-2(config)#int s1/0

Router-2(config-if)#encapsulation ppp

Router-2(config-if)#ppp authentication chap

验证PPP的CHAP认证:

Router-2(config)#int s1/0

Router-2(config-if)#shut ---关闭接口

%LINK-5-CHANGED: Interface Serial1/0, changed state to administratively down

%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial1/0, changed state to down

Router-2(config-if)#no sh ---重启接口

%LINK-5-CHANGED: Interface Serial1/0, changed state to up

再次ping测试:

Router-2#ping 10.1.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 ms

Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 31/31/32 ms

成功pimg通R1,PPP的CHAP认证成功!

配置NAT:

在路由器Router-1上配置

动态PAT,让4台PC都能通过R1访问外网。

Router-1(config)#int f0/0.1

Router-1(config-subif)#ip nat inside --指定为入口

Router-1(config-subif)#int f0/0.2

Router-1(config-subif)#ip nat inside

Router-1(config-subif)#int f0/0.3

Router-1(config-subif)#ip nat inside

Router-1(config-subif)#int s1/0

Router-1(config-if)#ip nat outside

Router-1(config-if)#exit

Router-1(config)#access-list 1 permit 192.168.2.0 0.0.0.255

Router-1(config)#access-list 1 permit 192.168.3.0 0.0.0.255

Router-1(config)#ip nat inside source list 1 int s1/0 overload

在路由器Router-1上配置

静态PAT,让Internet能通过R1的TCP 2323口访问SW-1.

Router-1(config)#int f0/0.1

Router-1(config-subif)#ip nat inside

Router-1(config-subif)#exit

Router-1(config)#ip nat inside source static tcp 192.168.1.2 23 10.1.1.1 2323 --允许外网地址通过路由的TCP 2323口Telnet到SW-1。

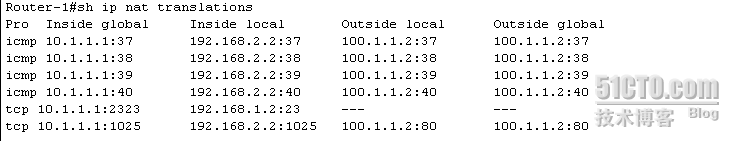

PC1 ping Web服务器,查看IP地址转换条目;

可以看到,PC-1的私有地址192.168.2.2,被转换成10.1.1.1,然后成功到达公网地址100.1.1.2且成功返回。动态PAT成功。

配置ACL:

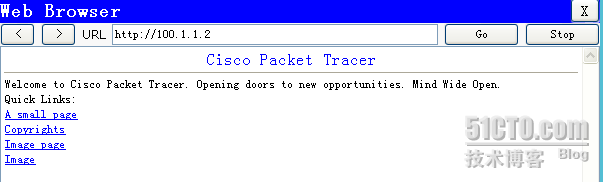

在配置之前,我们在PC-1上访问 http://100.1.1.2,结果如下图.

成功浏览Web服务器!

开始配置ACL-->

Router-1(config)#access-list 100 deny tcp 192.168.2.0 0.0.0.255 host 100.1.1.2 eq 80 --拒绝192.168.2.0网段的地址通过TCP 80端口访问Web服务器

Router-1(config)#access-list 100 permit ip any any -其他都允许

Router-1(config)#int f0/0.2

Router-1(config-subif)#ip access-group 100 in --将ACL应用到此接口

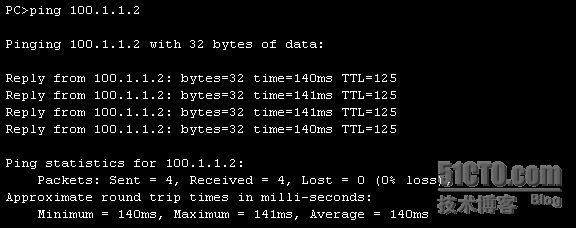

配置之后,我们在PC-1上访问 http://100.1.1.2,结果如下图.

PC-1还是可以ping通Web 服务器的,请看:

到此,实验全部完成!!