ASA防火墙实现URL过滤

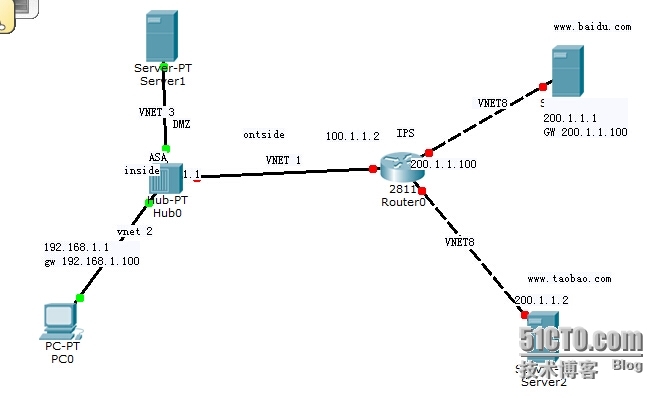

环境图如下

1应用nat转换

实现内网192.168.1.1主机能访问IPS网络,

2,实现RUL过滤。

要求,内网不能访问www.taobao.com,但可以

访问www.baidu.com,

实现通信

ASA 配置 设置ip地址,默认路由

hostname ciscoasa

enable password PLBb27eKLE1o9FTB encrypted

names

!

interface Ethernet0/0

nameif outside

security-level 0

ip address 100.1.1.1 255.255.255.0

!

interface Ethernet0/1

nameif inside

security-level 100

ip address 192.168.1.100 255.255.255.0

route outside 0.0.0.0 0.0.0.0 100.1.1.2 默认路路由

!

ASA 动态NAT转换实现访问IPS网络

nat (inside) 10 192.168.1.0 255.255.255.0

global(outside) 10 interface

ASA 实现RUL 过滤www.tao.bao.com

实施方案

(1)创建class-map (类映射),识别传输流量。

(2)创建policy-map (策略映射),关联class-map。

(3)应用policy-map 到接口,

配置如下,

1.(1)定义访问控制列表,源地址到目标地址使用的协议,根据本实验环境如下配置{(访问控制列表名称是(tcp)}

ciscoasa(config) access-list tcp permit tcp 192.168.1.0 255.255.255.0 any eq www

##(any)代表所有网络地址,匹配的协议是http协议。

(2)创建class-map ,识别传输流量(class-map名称)

ciscoasa(config)class-map c1

match access-list tcp

exit

#定义允许的流量是上个访问控制列变

(3)定义名字为URL的正则表达式,表示URL的后缀名是".taobao.com".

ciscoasa(config) regex u1 "\.taobao\.com"

## regex u1 设置网络名称 taobao.com是目标地址。

(4) 以下创建名字为u2 的class-map,类型为regex。

ciscoasa(config)class-map type regex match-any u2

#match-any 表示匹配任何一个

match regex u1

exit

应用 u1 URL的正则表达式

(5)ciscoasa(config) class-map type inspect http p1

match request header host regex class u2

exit

## 创建名称为P1 在http请求报文头中的host域中的URL后缀命如果是“taobao.com"调用名字为u2的calss-map,将被丢弃。

2, 创建policy-map 关联class-map

(1)创建名称为P2,policy-map,类型为inspect http 检查http流量

ciscoasa(config)policy-map type inspect http p2

class p1 //调用前的class-map (P2)

drop-connection log //drop 数据包关闭连接,并发送系统日志

exit

exit

(2)创建名字为P3 的policy-map,

ciscoasa(config)policy-map p3

class c1 //调用之前class-map (源地址)

inspect http p2 //调用P2的policy-map 的策略

exit

exit

3,应用policy-map 到接口

service-policy p3 interface inside

注意(一个接口只能应用一个policy-map)

过滤URL淘宝完成

欢迎光临break工作室 不好之处请大家赐教!

作者:--新