OSSIM中主动与被动探测工具(arpwatch+p0f+pads)组合应用

OSSIM中主动与被动探测工具(pads+pf0+arpwatch)组合应用

OSSIM不仅降低了大家涉足IDS的门槛,让监控技术“平民化”,而且还为各种复杂的应用提供了一种快捷的平台,其中核心技术之一就是基于插件的事件提取,系统内置的180插件,几乎囊括了各大硬件设备厂商和各种网络应用。下面对OSSIM3 下把一些不起眼的小工具组合起来,就能为你解决大问题。下面就对pads+p0f+arpwatch的使用进行简单说明。

工具介绍

对于下面介绍的这些开源工具,在OSSIM中无需安装配置,你只要懂得如何应用就OK。

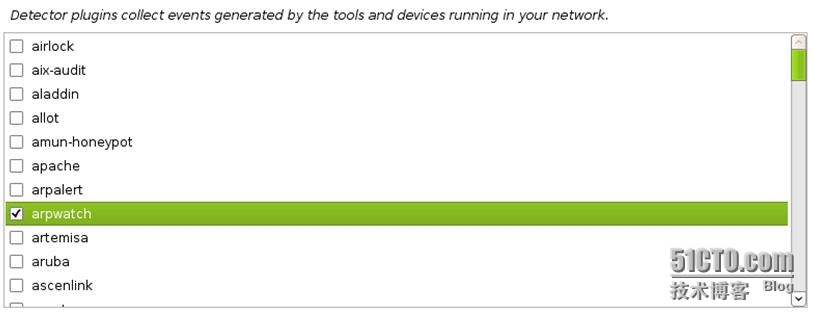

Arpwatch:这款工具主要功能是监听网络中的ARP记录,它可用来监控Linux上的以太网地址解析(MAC和IP地址的变化)。它在一段时间内,持续监控以太网活动并输出IP和MAC地址配对变动的日志。对地址配对的增改发出警告,这对于检测网络上的ARP攻击非常有用,对于有时候临时上线服务器的检测也能及时发现。OSSIM中启用arpwatch插件实现主动检测,这样非常方便,只需要在检测插件中选择arpwatch即可,系统同就会为您自动安装并配置完毕,如下图所示。

p0f:它是一款被动式的指纹识别工具,它通过分析网络通信识别远端的操作系统。

ossim31:~# p0f

p0f - passive os fingerprinting utility, version 2.0.8

(C) M. Zalewski <[email protected]>, W. Stearns <[email protected]>

p0f: listening (SYN) on 'eth0', 262 sigs (14 generic, cksum 0F1F5CA2), rule: 'all'.

192.168.11.2:51579 - UNKNOWN [8192:64:1:52:M1460,N,W2,N,N,S:.:?:?]

-> 192.168.11.127:443 (link: ethernet/modem)

192.168.11.1:3538 - Linux 2.6, seldom 2.4 (older, 2) (up: 3221 hrs)

-> 192.168.11.21:21 (distance 0, link: ethernet/modem)

192.168.11.2:51586 - UNKNOWN [8192:64:1:52:M1460,N,W2,N,N,S:.:?:?]

-> 61.135.189.216:80 (link: ethernet/modem)

192.168.11.1:3896 - Linux 2.6, seldom 2.4 (older, 2) (up: 3221 hrs)

-> 192.168.11.248:3389 (distance 0, link: ethernet/modem)

192.168.11.2:51588 - UNKNOWN [8192:64:1:52:M1460,N,W2,N,N,S:.:?:?]

-> 192.229.145.200:443 (link: ethernet/modem)

192.168.11.2:51587 - UNKNOWN [8192:64:1:52:M1460,N,W2,N,N,S:.:?:?]

-> 192.229.145.200:443 (link: ethernet/modem)

192.168.11.2:51589 - UNKNOWN [8192:64:1:52:M1460,N,W2,N,N,S:.:?:?]

-> 61.240.129.78:80 (link: ethernet/modem)

... ...

Pads:它属于被动资产检测系统,它的目的是检测资产的异常,比如服务异常。

ossim31:~#pads

pads - Passive Asset Detection System

v1.2- 06/17/05

Matt Shelton <[email protected]>

[-] Processing Existing assets.csv

[-]Filter: (null)

Warning: Kernel filter failed: Socket operation onnon-socket

[-] Listening on interface eth0

[*] Asset Found: Port - 443 / Host - 192.168.11.128 / Service - ssl / Application -Generic TLS 1.0 SSL

[*] Asset Found: Port - 443 / Host - 192.168.11.127 / Service - ssl / Application -Generic TLS 1.0 SSL

[*] Asset Found: Port - 80 / Host - 111.206.80.97 / Service - www / Application - nginx

[*] Asset Found: IP Address - 192.168.11.5 / MAC Address - 0:D0:B7:E0:99:AE (IntelCorporation)

[*] Asset Found: Port - 80 / Host - 111.206.80.103 / Service - www / Application - nginx

[*] Asset Found: IP Address - 192.168.11.127 / MAC Address - 0:0C:29:CA:18:10

[*] Asset Found: Port - 80 / Host - 111.206.80.96 / Service - www / Application - nginx

[*] Asset Found: Port - 49993 / Host - 192.168.11.1 / Service - www / Application -HTTP/1.1)

[*] Asset Found: Port - 2869 / Host - 192.168.11.5 / Service - www / Application -Microsoft-HTTPAPI/2.0

[*] Asset Found: Port - 80 / Host - 111.206.80.101 / Service - www / Application - nginx

[*] Asset Found: Port - 80 / Host - 111.206.37.178 / Service - www / Application -HTTP/1.1)

[*] Asset Found: Port - 80 / Host - 123.125.80.77 / Service - www / Application - nginx

[*] Asset Found: Port - 80 / Host - 61.135.186.213 / Service - www / Application -HTTP/1.1)

[*] Asset Found: Port - 80 / Host - 111.206.80.99 / Service - www / Application - nginx

[*] Asset Found: IP Address - 192.168.11.129 / MAC Address - 0:0C:29:16:E8:82

[*] Asset Found: Port - 443 / Host - 192.168.11.129 / Service - ssl / Application -Generic TLS 1.0 SSL

[*] Asset Found: Port - 80 / Host - 111.206.80.102 / Service - www / Application - nginx

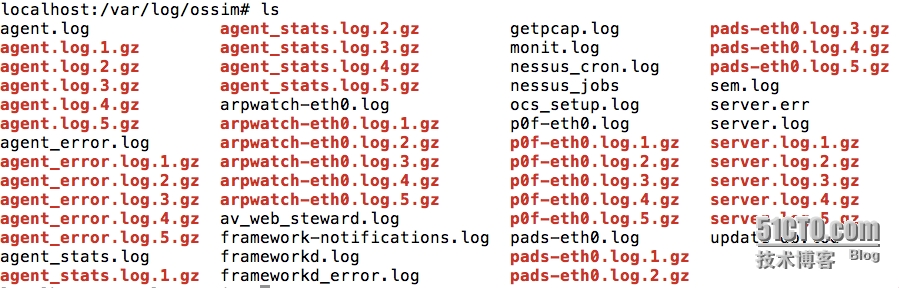

普通用户在通过这三款工具来解决问题时,总需要查阅大量命令输出和繁杂的日志,即便是这样还是免不了出现纰漏,

除了查看上图中得日志文件,还有更好的解决方案?下面就让OSSIM来解决这些问题。

2.应 用

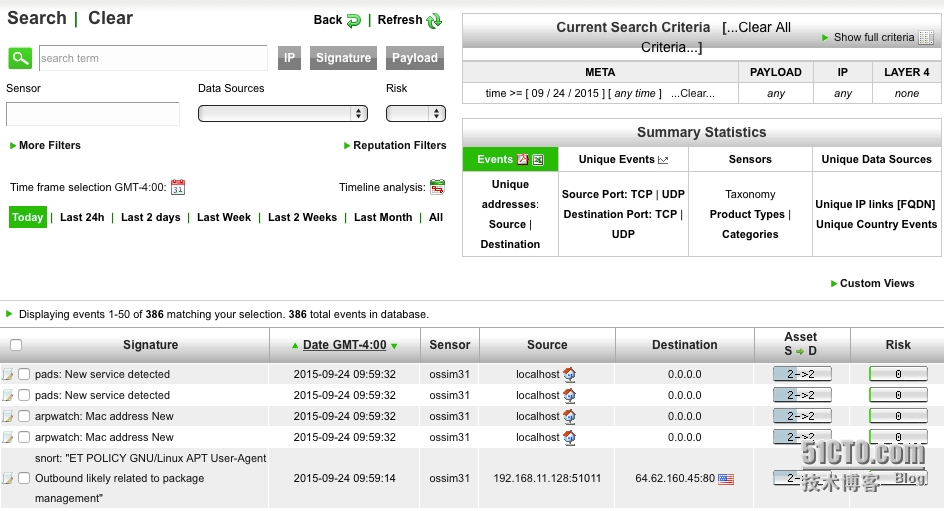

实验环境:OSSIM Server: ossim31

监控网段: 192.168.11.0/24

安装完OSSIM,打开WebUI,进入SIEM控制台,这时出现如下图所示的SIEM事件报警。

图 基于 Web 的动态图形异常分析

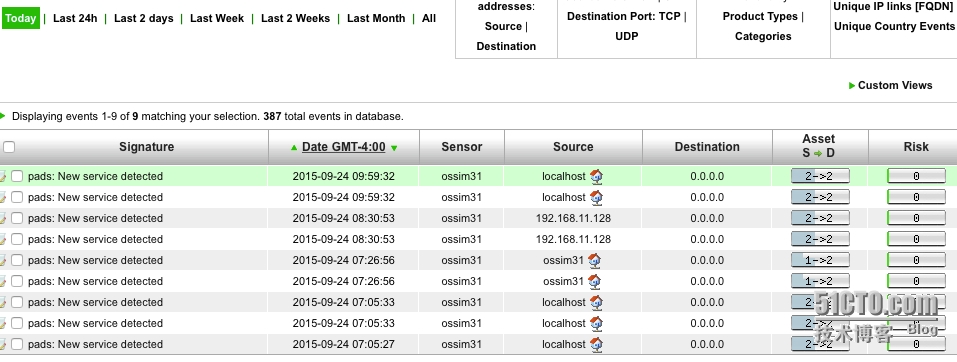

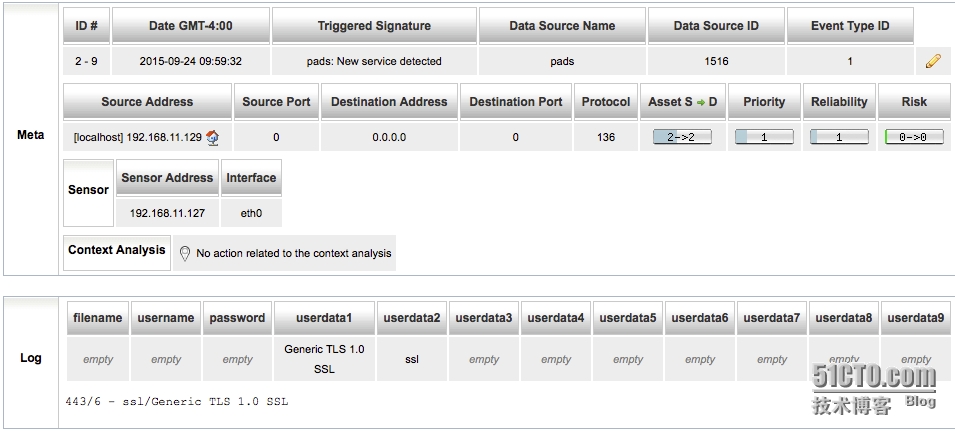

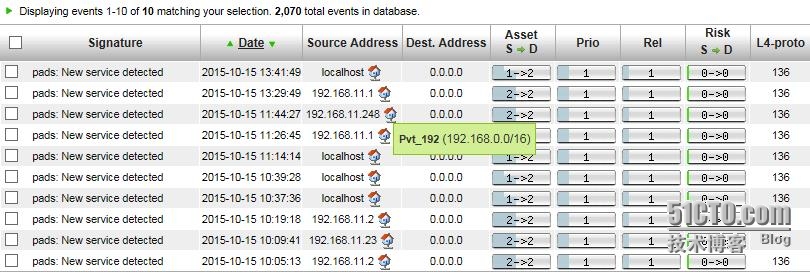

点击第一条报警,查看pads详情,如下图所示:

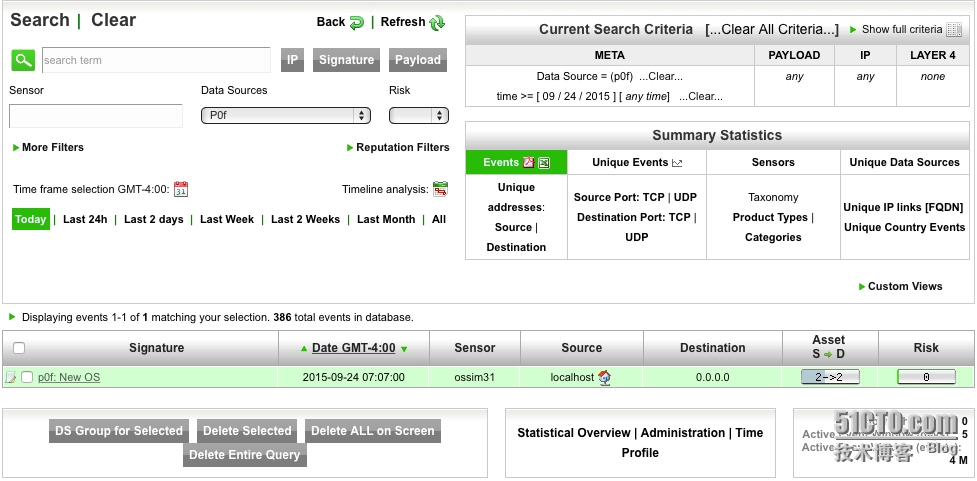

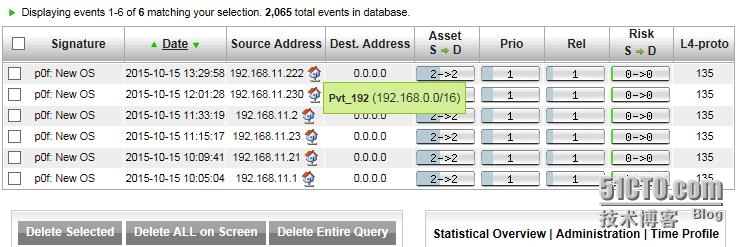

一条发现新的OS报警,如下图所示。

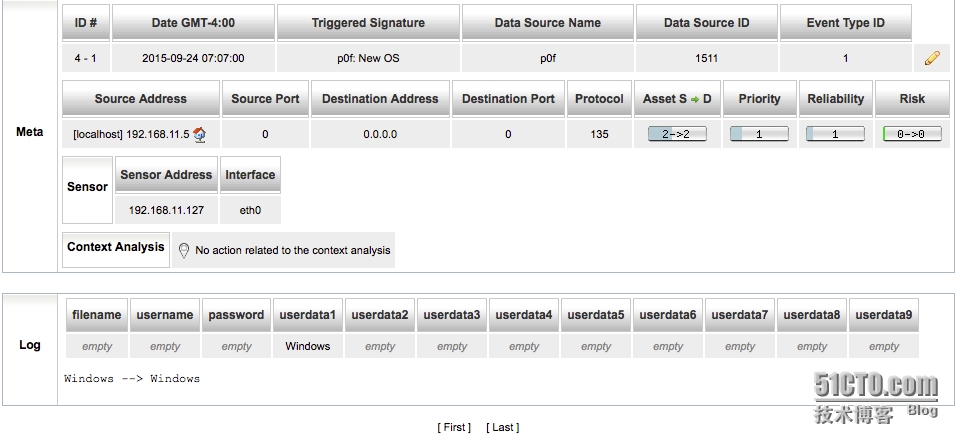

点击这条记录,查看详情,如下图所示。

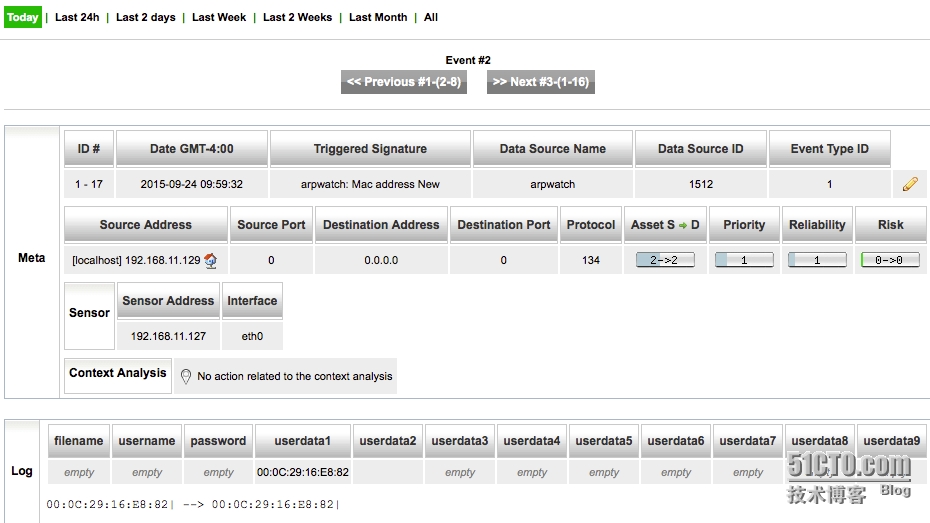

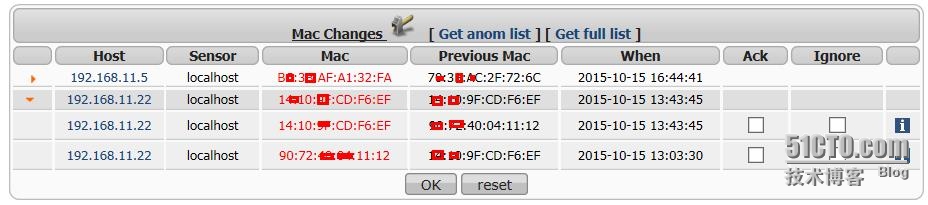

对于arpwatch的报警,如下图所示。

下面看看有关ARP异常的报警

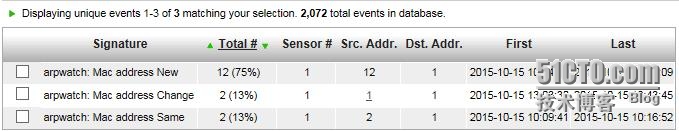

3.事件分类

如果有成千上万条arpwatch,p0f以及pads事件,你怎么分析?先看一下OSSIM中的效果:

像这样分类之后,就可以从整体上分析这几类报警的类别及来源,点击每天事件,同样能查看到事件详情。

看过这些表格,也许会觉得,比以前使用tcpdump、wireshark来获取ARP变换好用多啦!以后还会介绍更牛的工具。OSSIM3提供的这点功能,的确能为我们解决大问题,可这仅是个已过时的版本,目前已经发展到OSSIM5.2,我在新书还会为大家介绍更佳实用的功能。