- 【python】Python中常见的KeyError报错分析

景天科技苑

python开发语言python报错KeyError

✨✨欢迎大家来到景天科技苑✨✨养成好习惯,先赞后看哦~作者简介:景天科技苑《头衔》:大厂架构师,华为云开发者社区专家博主,阿里云开发者社区专家博主,CSDN全栈领域优质创作者,掘金优秀博主,51CTO博客专家等。《博客》:Python全栈,前后端开发,小程序开发,人工智能,js逆向,App逆向,网络系统安全,数据分析,Django,fastapi,flask等框架,linux,shell脚本等实操

- 【操作系统安全】任务5:Windows 文件与文件系统

不羁。。

#操作系统安全windows

目录一、引言二、文件系统信息查看2.1磁盘与分区信息2.1.1diskpart工具2.1.2wmic查询2.2文件系统类型检查2.3文件属性查看2.3.1dir命令2.3.2attrib命令三、文件系统权限配置3.1NTFS权限管理3.1.1icacls命令3.1.2特殊权限设置3.2所有权管理四、文件基本操作4.1文件创建4.1.1文本文件4.1.2空文件4.2文件删除4.3文件复制与移动4.3

- 【操作系统安全】任务6:Linux 系统文件与文件系统安全 学习指南

不羁。。

#操作系统安全运维linux服务器

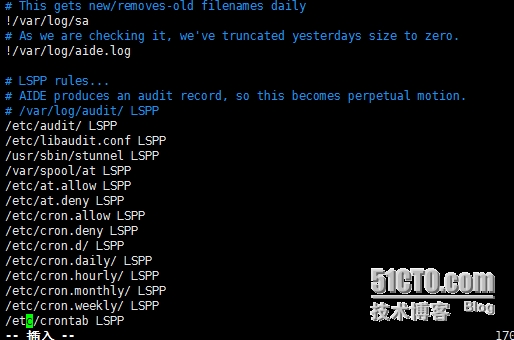

目录一、文件系统基础概念二、查看文件系统信息2.1磁盘空间查看2.2分区与挂载管理2.3文件系统类型操作三、文件系统权限配置3.1基础权限管理3.2所有权管理3.3特殊权限设置四、文件操作基础4.1文件创建4.2文件删除4.3文件复制与移动4.4文件编辑五、高级文件管理5.1链接管理5.2查找与搜索5.3压缩与归档六、权限管理进阶6.1ACL访问控制列表6.2权限掩码设置6.3安全增强配置七、实战

- 2024电力网络安全事件应急预案

安全方案

安全

一、总则\n\n(一)编制目的\n\n完善电力网络安全事件应对工作机制,有效预防、及时控制和最大限度消除电力网络安全事件带来的危害和影响,保障电力系统安全稳定运行和电力可靠供应。\n\n(二)编制依据\n\n《中华人民共和国突发事件应对法》(中华人民共和国主席令第六十九号)、《中华人民共和国网络安全法》(中华人民共和国主席令第五十三号)、《关键信息基础设施安全保护条例》(中华人民共和国国务院令第7

- 安全巡检

Redmaple925

渗透测试网络安全渗透测试安全巡检

安全巡检目的识别信息系统存在的安全脆弱性、分析信息系统存在的风险,并及时采取措施予以整改,保障信息系统安全稳定运行巡检收益1、通过专业、严谨的安全巡检服务,确保客户IT环境的安全性和稳定性2、大大降低客户的运维风险和运维成本3、专业的安全技术和专业的人员及时、全面的掌握客户IT环境的安全现状和面临的风险,并提出改进建议,降低风险4、客户从反锁的IT运维中解脱出来,更加的关注核心业务,提高工作效率5

- 树莓派搭php,Raspberry Pi 树莓派搭LAMP服务器

平平无奇的美女

树莓派搭php

目录:为什么要用树莓派?DebianLinux安全性操作系统性能优化配置网络开启sshMakingtheserveravailableontheInternetDNS安装apache安全MySQL安装PHP配置完成本文将会介绍如何把树莓派配置为一台LAMP服务器.这和把XUbuntu配成LAMP服务器有些相似,但是针对树莓派有些需要特殊处理的地方.下面是LAMP服务器的最通用配置:Linux–操作

- linux系统安全

IT小饕餮

linux基础linux系统安全运维

管理终端登录[root@localhost~]#grep"/sbin/nologin$"/etc/passwd表示禁止终端登录,应确保不被人改动输出结果:bin:x:1:1:bin:/bin:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinadm:x:3:4:adm:/var/adm:/sbin/nologinlp:x:4:7:lp:/var

- CE 451/551 Computer-Aided Research

后端

CE451/551–Computer-AidedResearchintheChemicalandMaterialsSciences:Homework#11(Graded#3)(Due:Tuesday,11MarchTuesday2025,5:00pm)Thegoalofthisassignmentistopracticetheuseofcookbooks,templates,andcodesnip

- linux变量TMOUT

小黑要上天

linux小常识linux运维服务器TMOUT

在linux中,TMOUT变量用于设置shell的超时时间。如果用户在指定的时间内没有任何操作,shell会自动注销或终止。工作原理:1.当设置了TMOUT,如何用户在指定的时间内没有任何输入,shell会自动退出,终端会话结束。2.TMOUT适用于交互式shell,也就是说,它在用户与shell进行交互时有效。适用场景:1.主要用户增强系统安全性,防止长期无人操作的会话占用资源。2.对于远程登录

- 【网络通信安全】子专栏链接及简介

不羁。。

网络通信安全安全

目录操作系统安全:筑牢网络安全根基网络协议安全:守护数据传输通道Web站点安全开发:打造安全的网络交互平台在数字化浪潮席卷的当下,网络通信已深度融入生活与工作的方方面面,从日常的线上购物、社交互动,到企业间关键业务数据的传输,无一能脱离网络通信的支持。然而,网络空间并非一片净土,随着网络应用的日益复杂多样,网络通信安全面临着前所未有的严峻挑战。恶意软件肆虐、网络攻击手段层出不穷,数据泄露事件时有发

- Linux安全与密钥登录指南

gkfkfhk

linux安全运维

目录Linux安全概述密钥登录的配置生成密钥对配置SSH密钥登录查看登录日志限制IP访问设置IP封禁允许特定IP访问查看系统可登录的账号1.Linux安全概述Linux系统安全主要依赖于控制访问权限、监控异常行为以及进行安全配置。通过适当的登录方式和访问限制,可以有效避免未经授权的访问。密钥登录是一种更安全的认证方式,避免了明文密码的风险。而登录日志和IP限制则可以帮助我们识别和防御潜在的入侵。2

- KVM安全模块生产环境配置与优化指南

TechStack 创行者

#服务器容器Linux服务器运维安全kvmSELinux

KVM安全模块生产环境配置与优化指南一、引言在当今复杂多变的网络安全环境下,生产环境中KVM(Kernel-basedVirtualMachine)的安全配置显得尤为重要。本指南旨在详细阐述KVM安全模块的配置方法,结合强制访问控制(MAC)、硬件隔离及合规性要求,为您提供全面且深入的操作建议,确保KVM环境的安全性和稳定性。二、SELinux安全模块配置1.基础策略配置SELinux(Secur

- 全国产飞腾+FPGA架构,支持B码+12网口+多串电力通讯管理机解决方案

深圳信迈科技DSP+ARM+FPGA

飞腾+FPGA电力新能源fpga开发架构电力通讯管理机全国产

行业痛点:中国的电力网络已经成为当今世界覆盖范围最广、结构最为复杂的人造科技系统。随着国家和各部委颁布了一系列法律法规,如国家颁布的《中华人民共和国网络安全法》、工信部颁布的《工业控制系统信息安全防护指南》、发改委颁布的14号令《电力监控系统安全防护规定》、国家能源局颁布的《关于印发电力监控系统安全防护总体方案等安全防护方案和评估规范的通知》,凸显了电力行业的网络安全防护工作的重要性。基于电力行业

- 《信息系统安全》课后习题答案(陈萍)

1ce0range

系统安全安全

第一章一、填空题1、机密性、完整性、可用性2、主动3、设备安全、数据安全、内容安全、行为安全4、通信保密、信息安全、信息安全保障5、保护、检测、响应、恢复二、选择题1、D2、C3、B4、A5、D6、A7、C8、B9、A10、B第二章一、填空题1、《保密系统的信息理论》,DES,RSA2、相同、存在确定的转换关系3、单向、机密性、不可否认性4、混淆、扩散5、完整性6、流密码7、密钥8、穷举法、分析法

- 零基础转行学网络安全怎么样?能找到什么样的工作?

网络安全苏柒

web安全安全计算机网络网络安全转行黑客工作

网络安全对于现代社会来说变得越来越重要,但是很多人对于网络安全的知识却知之甚少。那么,零基础小白可以学网络安全吗?答案是肯定的。零基础转行学习网络安全是完全可行的,但需要明确的是,网络安全是一个既广泛又深入的领域,包含了网络协议、系统安全、应用安全、密码学、渗透测试、漏洞挖掘、安全编程、安全运维等多个方面。。网络安全是一个快速发展的领域,对专业人才的需求不断增长。以下是一些关于零基础转行学习网络安

- 防火墙和系统安全防护和优化

赵雯柯

防火墙和系统安全防护和优化

防火墙和系统安全防护和优化防火墙和系统安全防护和优化1.防火墙是什么2.防火墙策略优化有什么用3.防火墙的功能4.基于linux系统如何进行优化及安全防护呢?1)服务器操作建议2)Linux优化步骤防火墙是什么防火墙技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术。防火墙技术的功能主要在于及时发

- 高级Linux系统 知识梳理

-TOXNO-

LinuxLinux

第一章Linux系统初步了解Linux系统应用领域:Linux服务器;嵌入式Linux系统;软件开发平台;桌面应用Linux系统的特点:开放性;多用户;多任务;良好的用户界面;设备独立性;丰富的网络功能;可靠的系统安全;良好的可移植性Linux系统的组成:内核;shell;文件系统;应用程序1内核内核是操作系统的核心,具有很多最基本的功能,如虚拟内存、多任务、共享库、需求加载、可执行程序和TCP/

- 属于网络安全规划重安全性需求

黑客Jack

web安全php安全

点击文末小卡片,免费获取网络安全全套资料,资料在手,涨薪更快1.网络安全基本内容安全包括哪些方面操作系统内部的安全包括:数据存储安全、应用程序安全、操作系统安全。此外还有网络安全、物理安全、用户安全教育。网络安全:网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。网络安全由于不同的环境和应用而产生了不

- 排序算法动画网站

齊 天 大 聖

排序算法算法

排序算法动画网站(1)https://visualgo.net/zh(2)http://tools.jb51.net/aideddesign/paixu_ys(3)https://www.toptal.com/developers/sorting-algorithms(4)https://www.webhek.com/post/comparison-sort/(<-简单明了)

- Ubuntu 服务器初始化、系统安全加固、系统内核参数优化以及常用软件安装脚本分享...

全栈工程师修炼指南

网络安全攻防等保实践linuxcentosdockerjava运维

描述:该加固脚本符合等级保护要求,后续将会持续扩充。Github下载地址:https://github.com/WeiyiGeek/SecOpsDev/blob/master/OS-%E6%93%8D%E4%BD%9C%E7%B3%BB%E7%BB%9F/Linux/Ubuntu/Ubuntu-InitializeSecurity.shUbuntu服务器初始化、系统安全加固脚本,内容包含了,网络初

- 用户认证与登录机制:原理与实践

thankgoodneww

网络javaspringspringboot

内测之家一款功能强大且全面的应用内测与管理平台、分发平台,专为iOS和Android开发者打造,旨在为用户提供便捷高效、安全可靠的一站式服务。无论是从资源安全到传输安全,还是从数据保护到应用管理、统计分析,内测之家都展现出卓越的能力与优势。引言在数字化时代,用户认证是系统安全的基石。无论是社交应用、企业系统还是电商平台,都需要通过高效且安全的认证机制来验证用户身份并保护数据隐私。本文将从基础原理出

- 后端开发如何提高项目系统的性能

云计算课代表

日常运维问题合集运维服务器centoslinux

引言提高后端PHP开发系统的性能可以从多个维度进行,例如通过代码优化、缓存优化、数据库优化、异步处理和消息队列、服务器优化、内容分发网络(CDN)的应用以及系统安全性的强化。本文主要介绍如何通过以上方法对系统进行优化,提高项目的性能。代码优化主要涉及代码重构、算法优化、代码维护和更新。代码重构主要是指在原有代码的基础上,对代码的结构和逻辑进行简化,以提高代码的可读性、可维护性和执行效率。在这个过程

- 年末网络安全检查的清单

网络安全King

web安全网络安全

点击文末小卡片,免费获取网络安全全套资料,资料在手,涨薪更快《网络空间安全导论》第4、7(2)章第4章系统安全4.1操作系统概述计算机操作系统的功能包括:进程管理、内存管理、设备管理、文件管理、用户接口。4.2操作系统安全4.2.1操作系统的安全威胁与脆弱性操作系统的安全威胁包括:非法用户或假冒用户入侵系统、数据被非法破坏或者数据丢失、不明病毒的破坏和黑客入侵、操作系统运行不正常。操作系统的脆弱性

- 网络安全主动防御技术与应用

坚持可信

信息安全web安全php安全

入侵阻断技术(IntrusionPreventionTechnologies)是指通过检测并阻止网络和系统中的恶意活动,防止攻击者利用系统漏洞或其他手段进行破坏或未经授权访问的技术和方法。这些技术通常结合入侵检测(IntrusionDetection)功能,通过实时监控和响应机制,有效防御各种类型的网络攻击。以下是入侵阻断技术的详细介绍及其应用。一、入侵阻断技术入侵检测和防御系统(IDS/IPS)

- 深入探索 Linux 权限维持之 SSH 后门与公私钥技术

阿贾克斯的黎明

网络安全linuxssh运维

目录深入探索Linux权限维持之SSH后门与公私钥技术SSH后门:开启隐藏访问通道利用软链接创建SSH后门SSHServerRapper方法公私钥:实现免密登录与权限维持生成与部署公私钥隐藏公私钥操作痕迹其他相关技巧与注意事项SSH键盘记录器SSH隐身登录总结在Linux系统安全领域,权限维持是攻击者在获取初始访问权限后,为长期控制目标系统所采用的关键技术手段。其中,SSH后门的建立以及公私钥的巧

- Java 大视界 -- Java 大数据在智能安防入侵检测与行为分析中的应用(108)

青云交

大数据新视界Java大视界java大数据智能安防入侵检测实时流处理LSTM联邦学习

亲爱的朋友们,热烈欢迎来到青云交的博客!能与诸位在此相逢,我倍感荣幸。在这飞速更迭的时代,我们都渴望一方心灵净土,而我的博客正是这样温暖的所在。这里为你呈上趣味与实用兼具的知识,也期待你毫无保留地分享独特见解,愿我们于此携手成长,共赴新程!一、欢迎加入【福利社群】点击快速加入:青云交灵犀技韵交响盛汇福利社群点击快速加入2:2024CSDN博客之星创作交流营(NEW)二、本博客的精华专栏:大数据新视

- 金融合规测试:金融系统稳健运行的“定海神针“

软件测试金融合规测试

一、什么是金融合规测试?金融行业是受监管最严格的领域之一,各国政府和监管机构(如中国人民银行、银保监会、证监会、美国SEC、欧盟ESMA等)都制定了严格的法律法规,要求金融机构确保系统安全、交易透明、公平竞争,并防范金融风险。金融合规测试就是指针对金融系统进行的专项测试,以验证其是否符合各类合规性要求。金融合规测试不仅涉及传统的软件功能测试,还包括数据安全、交易透明度、隐私保护、反洗钱(AML)、

- [系统安全] 五十七.恶意软件分析 (9)利用MS Defender实现恶意样本家族批量标注(含学术探讨)

Eastmount

系统安全与恶意代码分析系统安全恶意样本分析恶意家族标注Defender病毒分析

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列。因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全、逆向分析和恶意代码检测,“系统安全”系列文章会更加聚焦,更加系统,更加深入,也是作者的慢慢成长史。换专业确实挺难的,逆向分析也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向

- ARM—V7架构与ARM常用汇编指令

学而恕己,宽而谅

arm开发架构汇编

ARM—V7ARM—V7ARM—V7架构一、运行模式ARMv7架构的运行模式反映了不同的CPU执行状态,每种模式都适用于不同的任务处理场景,以确保系统安全、稳定、高效地运行。下面是对每种模式的详细解释,并补充一些背景和作用:1.User(USR)模式:用户模式作用:这是普通用户程序运行的模式,所有非特权代码都在此模式下执行。用户模式下的进程只能访问有限的系统资源,不能直接操作硬件。特点:只能通过系

- 安全渗透测试的全面解析与实践

软件测试web安全

引言随着网络安全威胁的日益增加,企业和组织对自身系统的安全性提出了更高的要求。安全渗透测试(PenetrationTesting,简称渗透测试)作为主动发现和修复系统安全漏洞的重要手段,已成为安全防护体系中的关键环节。本文将深入探讨安全渗透测试的概念、流程、方法、工具及最佳实践,帮助读者全面理解渗透测试的价值与应用。一、安全渗透测试概述1.什么是安全渗透测试?安全渗透测试是一种模拟黑客攻击的安全评

- 分享100个最新免费的高匿HTTP代理IP

mcj8089

代理IP代理服务器匿名代理免费代理IP最新代理IP

推荐两个代理IP网站:

1. 全网代理IP:http://proxy.goubanjia.com/

2. 敲代码免费IP:http://ip.qiaodm.com/

120.198.243.130:80,中国/广东省

58.251.78.71:8088,中国/广东省

183.207.228.22:83,中国/

- mysql高级特性之数据分区

annan211

java数据结构mongodb分区mysql

mysql高级特性

1 以存储引擎的角度分析,分区表和物理表没有区别。是按照一定的规则将数据分别存储的逻辑设计。器底层是由多个物理字表组成。

2 分区的原理

分区表由多个相关的底层表实现,这些底层表也是由句柄对象表示,所以我们可以直接访问各个分区。存储引擎管理分区的各个底层

表和管理普通表一样(所有底层表都必须使用相同的存储引擎),分区表的索引只是

- JS采用正则表达式简单获取URL地址栏参数

chiangfai

js地址栏参数获取

GetUrlParam:function GetUrlParam(param){

var reg = new RegExp("(^|&)"+ param +"=([^&]*)(&|$)");

var r = window.location.search.substr(1).match(reg);

if(r!=null

- 怎样将数据表拷贝到powerdesigner (本地数据库表)

Array_06

powerDesigner

==================================================

1、打开PowerDesigner12,在菜单中按照如下方式进行操作

file->Reverse Engineer->DataBase

点击后,弹出 New Physical Data Model 的对话框

2、在General选项卡中

Model name:模板名字,自

- logbackのhelloworld

飞翔的马甲

日志logback

一、概述

1.日志是啥?

当我是个逗比的时候我是这么理解的:log.debug()代替了system.out.print();

当我项目工作时,以为是一堆得.log文件。

这两天项目发布新版本,比较轻松,决定好好地研究下日志以及logback。

传送门1:日志的作用与方法:

http://www.infoq.com/cn/articles/why-and-how-log

上面的作

- 新浪微博爬虫模拟登陆

随意而生

新浪微博

转载自:http://hi.baidu.com/erliang20088/item/251db4b040b8ce58ba0e1235

近来由于毕设需要,重新修改了新浪微博爬虫废了不少劲,希望下边的总结能够帮助后来的同学们。

现行版的模拟登陆与以前相比,最大的改动在于cookie获取时候的模拟url的请求

- synchronized

香水浓

javathread

Java语言的关键字,可用来给对象和方法或者代码块加锁,当它锁定一个方法或者一个代码块的时候,同一时刻最多只有一个线程执行这段代码。当两个并发线程访问同一个对象object中的这个加锁同步代码块时,一个时间内只能有一个线程得到执行。另一个线程必须等待当前线程执行完这个代码块以后才能执行该代码块。然而,当一个线程访问object的一个加锁代码块时,另一个线程仍然

- maven 简单实用教程

AdyZhang

maven

1. Maven介绍 1.1. 简介 java编写的用于构建系统的自动化工具。目前版本是2.0.9,注意maven2和maven1有很大区别,阅读第三方文档时需要区分版本。 1.2. Maven资源 见官方网站;The 5 minute test,官方简易入门文档;Getting Started Tutorial,官方入门文档;Build Coo

- Android 通过 intent传值获得null

aijuans

android

我在通过intent 获得传递兑现过的时候报错,空指针,我是getMap方法进行传值,代码如下 1 2 3 4 5 6 7 8 9

public

void

getMap(View view){

Intent i =

- apache 做代理 报如下错误:The proxy server received an invalid response from an upstream

baalwolf

response

网站配置是apache+tomcat,tomcat没有报错,apache报错是:

The proxy server received an invalid response from an upstream server. The proxy server could not handle the request GET /. Reason: Error reading fr

- Tomcat6 内存和线程配置

BigBird2012

tomcat6

1、修改启动时内存参数、并指定JVM时区 (在windows server 2008 下时间少了8个小时)

在Tomcat上运行j2ee项目代码时,经常会出现内存溢出的情况,解决办法是在系统参数中增加系统参数:

window下, 在catalina.bat最前面

set JAVA_OPTS=-XX:PermSize=64M -XX:MaxPermSize=128m -Xms5

- Karam与TDD

bijian1013

KaramTDD

一.TDD

测试驱动开发(Test-Driven Development,TDD)是一种敏捷(AGILE)开发方法论,它把开发流程倒转了过来,在进行代码实现之前,首先保证编写测试用例,从而用测试来驱动开发(而不是把测试作为一项验证工具来使用)。

TDD的原则很简单:

a.只有当某个

- [Zookeeper学习笔记之七]Zookeeper源代码分析之Zookeeper.States

bit1129

zookeeper

public enum States {

CONNECTING, //Zookeeper服务器不可用,客户端处于尝试链接状态

ASSOCIATING, //???

CONNECTED, //链接建立,可以与Zookeeper服务器正常通信

CONNECTEDREADONLY, //处于只读状态的链接状态,只读模式可以在

- 【Scala十四】Scala核心八:闭包

bit1129

scala

Free variable A free variable of an expression is a variable that’s used inside the expression but not defined inside the expression. For instance, in the function literal expression (x: Int) => (x

- android发送json并解析返回json

ronin47

android

package com.http.test;

import org.apache.http.HttpResponse;

import org.apache.http.HttpStatus;

import org.apache.http.client.HttpClient;

import org.apache.http.client.methods.HttpGet;

import

- 一份IT实习生的总结

brotherlamp

PHPphp资料php教程php培训php视频

今天突然发现在不知不觉中自己已经实习了 3 个月了,现在可能不算是真正意义上的实习吧,因为现在自己才大三,在这边撸代码的同时还要考虑到学校的功课跟期末考试。让我震惊的是,我完全想不到在这 3 个月里我到底学到了什么,这是一件多么悲催的事情啊。同时我对我应该 get 到什么新技能也很迷茫。所以今晚还是总结下把,让自己在接下来的实习生活有更加明确的方向。最后感谢工作室给我们几个人这个机会让我们提前出来

- 据说是2012年10月人人网校招的一道笔试题-给出一个重物重量为X,另外提供的小砝码重量分别为1,3,9。。。3^N。 将重物放到天平左侧,问在两边如何添加砝码

bylijinnan

java

public class ScalesBalance {

/**

* 题目:

* 给出一个重物重量为X,另外提供的小砝码重量分别为1,3,9。。。3^N。 (假设N无限大,但一种重量的砝码只有一个)

* 将重物放到天平左侧,问在两边如何添加砝码使两边平衡

*

* 分析:

* 三进制

* 我们约定括号表示里面的数是三进制,例如 47=(1202

- dom4j最常用最简单的方法

chiangfai

dom4j

要使用dom4j读写XML文档,需要先下载dom4j包,dom4j官方网站在 http://www.dom4j.org/目前最新dom4j包下载地址:http://nchc.dl.sourceforge.net/sourceforge/dom4j/dom4j-1.6.1.zip

解开后有两个包,仅操作XML文档的话把dom4j-1.6.1.jar加入工程就可以了,如果需要使用XPath的话还需要

- 简单HBase笔记

chenchao051

hbase

一、Client-side write buffer 客户端缓存请求 描述:可以缓存客户端的请求,以此来减少RPC的次数,但是缓存只是被存在一个ArrayList中,所以多线程访问时不安全的。 可以使用getWriteBuffer()方法来取得客户端缓存中的数据。 默认关闭。 二、Scan的Caching 描述: next( )方法请求一行就要使用一次RPC,即使

- mysqldump导出时出现when doing LOCK TABLES

daizj

mysqlmysqdump导数据

执行 mysqldump -uxxx -pxxx -hxxx -Pxxxx database tablename > tablename.sql

导出表时,会报

mysqldump: Got error: 1044: Access denied for user 'xxx'@'xxx' to database 'xxx' when doing LOCK TABLES

解决

- CSS渲染原理

dcj3sjt126com

Web

从事Web前端开发的人都与CSS打交道很多,有的人也许不知道css是怎么去工作的,写出来的css浏览器是怎么样去解析的呢?当这个成为我们提高css水平的一个瓶颈时,是否应该多了解一下呢?

一、浏览器的发展与CSS

- 《阿甘正传》台词

dcj3sjt126com

Part Ⅰ:

《阿甘正传》Forrest Gump经典中英文对白

Forrest: Hello! My names Forrest. Forrest Gump. You wanna Chocolate? I could eat about a million and a half othese. My momma always said life was like a box ochocol

- Java处理JSON

dyy_gusi

json

Json在数据传输中很好用,原因是JSON 比 XML 更小、更快,更易解析。

在Java程序中,如何使用处理JSON,现在有很多工具可以处理,比较流行常用的是google的gson和alibaba的fastjson,具体使用如下:

1、读取json然后处理

class ReadJSON

{

public static void main(String[] args)

- win7下nginx和php的配置

geeksun

nginx

1. 安装包准备

nginx : 从nginx.org下载nginx-1.8.0.zip

php: 从php.net下载php-5.6.10-Win32-VC11-x64.zip, php是免安装文件。

RunHiddenConsole: 用于隐藏命令行窗口

2. 配置

# java用8080端口做应用服务器,nginx反向代理到这个端口即可

p

- 基于2.8版本redis配置文件中文解释

hongtoushizi

redis

转载自: http://wangwei007.blog.51cto.com/68019/1548167

在Redis中直接启动redis-server服务时, 采用的是默认的配置文件。采用redis-server xxx.conf 这样的方式可以按照指定的配置文件来运行Redis服务。下面是Redis2.8.9的配置文

- 第五章 常用Lua开发库3-模板渲染

jinnianshilongnian

nginxlua

动态web网页开发是Web开发中一个常见的场景,比如像京东商品详情页,其页面逻辑是非常复杂的,需要使用模板技术来实现。而Lua中也有许多模板引擎,如目前我在使用的lua-resty-template,可以渲染很复杂的页面,借助LuaJIT其性能也是可以接受的。

如果学习过JavaEE中的servlet和JSP的话,应该知道JSP模板最终会被翻译成Servlet来执行;而lua-r

- JZSearch大数据搜索引擎

颠覆者

JavaScript

系统简介:

大数据的特点有四个层面:第一,数据体量巨大。从TB级别,跃升到PB级别;第二,数据类型繁多。网络日志、视频、图片、地理位置信息等等。第三,价值密度低。以视频为例,连续不间断监控过程中,可能有用的数据仅仅有一两秒。第四,处理速度快。最后这一点也是和传统的数据挖掘技术有着本质的不同。业界将其归纳为4个“V”——Volume,Variety,Value,Velocity。大数据搜索引

- 10招让你成为杰出的Java程序员

pda158

java编程框架

如果你是一个热衷于技术的

Java 程序员, 那么下面的 10 个要点可以让你在众多 Java 开发人员中脱颖而出。

1. 拥有扎实的基础和深刻理解 OO 原则 对于 Java 程序员,深刻理解 Object Oriented Programming(面向对象编程)这一概念是必须的。没有 OOPS 的坚实基础,就领会不了像 Java 这些面向对象编程语言

- tomcat之oracle连接池配置

小网客

oracle

tomcat版本7.0

配置oracle连接池方式:

修改tomcat的server.xml配置文件:

<GlobalNamingResources>

<Resource name="utermdatasource" auth="Container"

type="javax.sql.DataSou

- Oracle 分页算法汇总

vipbooks

oraclesql算法.net

这是我找到的一些关于Oracle分页的算法,大家那里还有没有其他好的算法没?我们大家一起分享一下!

-- Oracle 分页算法一

select * from (

select page.*,rownum rn from (select * from help) page

-- 20 = (currentPag