交换安全:MAC、dhcp、DAI、IP源防护

一、MAC洪泛

原理:由于交换机具备自动学习能力,将数据帧中的源MAC与进入的端口形成映射形成MAC地址表,存放在内存中;若攻击者发送大量伪造的源MAC数据帧给交换机,那么交换机会产生大量的错误对应一个MAC;

将这个端口对应的MAC静态绑定;

1、//进入交换机接口接口MAC条目,最终导致内存溢出。

2、防御方法:限制一个端口下能进入主机的数量――学习MAC地址的数量;

在接入层开启特性,默认一个交换机

Switch(config)#int 接口

//将这个端口对应的MAC静态绑定

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security mac-address ?

H.H.H 48 bit mac address

//动态学习数据帧的MAC地址,然后自动安全绑定为静态

Switch(config-if)#switchport port-security mac-address sticky

//限定最大对应MAC地址数量

Switch(config-if)#switchport port-security maximum 2

//若违反了定义的规则,那么默认实施的规则是自动关闭这个接口

Switch(config-if)#switchport port-security violation ?

protect Security violation protect mode

restrict Security violation restrict mode

shutdown Security violation shutdown mode

Protect:当违反规则,那么将丢弃违反规则的数据,并 且保持端口是开启的

restrict:若违反规则,将会发送一个trap陷阱消息到SNMP服务器,同时丢弃违反规则的数据,保持端口开启

查看验证:

Switch#show port-security address

Secure Mac Address Table

-------------------------------------------------------------------------------

VlanMac AddressTypePortsRemaining Age

(mins)

-------------------------------------

------------------------------------------------------------------------------

Total Addresses in System (excluding one mac per port) : 0

Max Addresses limit in System (excluding one mac per port) : 1024

Switch#show port-security interface f0/1

Port Security : Enabled

Port Status : Secure-down

Violation Mode : Shutdown

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 2

Total MAC Addresses : 0

Configured MAC Addresses : 0

Sticky MAC Addresses : 0

Last Source Address:Vlan : 0000.0000.0000:0

Security Violation Count : 0

二、基于VLAN的跳跃攻击

1、VLAN跳跃攻击

攻击原理:默认情况下交换机的端口模式是出于动态协商模式的,要么是auto,或者是desirable 模式,这样就有可能导致,主机和交换之间链路形成TRUNK;

当然了这个前提,交换机的那个端口要么是没有被定义到access模式;要么是这端口就是默认没有任何的配置;交换机将会把其他VLAN的洪泛流量发送到这个攻击主机;

解决的办法:不使用的接口全都关闭;将接口模式改变为access;

2、双重标记的802.1Q数据帧跳跃攻击

攻击原理:通过在发送数据时候,优先增加一个攻击目标 VLAN的标签,同时攻击者原有所有的VLAN是交换与交换相连TRUNK上的指定native VLAN,那么在这个优先被加上标签的数据转发到第一个交换的时候,这个交换将不会对数据进行再次的打标签,原因----这个数据就是native VLAN的数据;而当到达其他的交换的时候,那些交换将会检查tag,就查看到了内层标签--攻击目标 VLAN的标签;接着转发这个数据进入攻击目标VLAN之内;

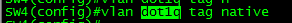

解决办法:第一将native VLAN设定为没有用户的VLAN;

第二对native VLAN也进行打标签;

三、DHCP监听、DAI动态ARP截取、IP源防护

1、以上的方法,是被用于企业网络内部;

2、DHCP 的欺骗

攻击原理:因为DHCP在获取地址的时候,总共分为了4个过程

client发送DHCP 发现消息------广播发送;找dhcp server

DHCP server 发送offer响应------广播发送;告知了dhcpserver是谁,并且描述能分配的地址有哪些

Client------发送request-------广播发送;请求得到那个地址;

server发送 ACK---广播发送;

如果一个攻击者充当DHCP server,而响应的速度比正常的server 快,那么client将会选择攻击者分配的IP地址和网关等信息;

防御原理:通过设定上行连接dhcpserver的接口为信任接口,从信任接口进入的dhcp消息都是可以的;剩余的接口都是不信任接口,不能进入dhcp的offer消息;从而避免下方的接入层主机发送offer;通过监听从那些接口进入了dhcp offer;

部署:

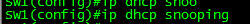

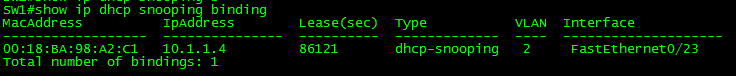

开启dhcp的监听

设定监听的VLAN

设定dhcp snooping 信任接口

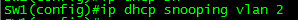

验证办法,在开启dhcp snooping的交换上验证

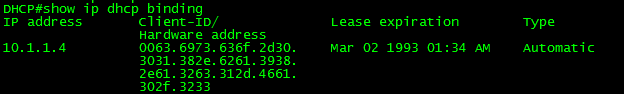

也可以在DHCp server上查看DHCP下发地址绑定信息

3、DAI:动态ARP截取

ARP欺骗的原理:实际上是用攻击者的MAC地址来替代网关的(目标)MAC地址;arp条目是动态;后来的ARP信息会覆盖原有;

DAI防御原理:在做DAI的时候,必须优先开启dhcp snooping,通过dhcp的snooping将会在交换上留下一个绑定的信息表----IP和MAC的信息表;

设定上行接口为DAI的信任接口,而其他的接口为不信任接口,那么从不信任接口进入的ARP信息,将会被DAI进行审查,若发现IP和MAC是不匹配的,那么这个数据就被丢弃;

部署

第一步--开启dhcp snooping;

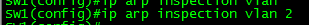

第二步,开启arp的DAI功能

第三步,设定DAI的信任端口-----uplink的上行接口;

4、IP源防护特性

ip欺骗:攻击原理,通过伪造源IP地址,而源MAC地址是正确的或者也是伪造,那么将这种数据发送给其他的主机,而本身这个源IP地址是存在的;就会为DDOS或者DOS攻击能够形成机会;

防御原理:在交换上通过已经存在dhcp snooping绑定信息,检查,从这个端口进入的数据的源IP地址和MAC地址是否是匹配的,以及这个数据是否应该从这个端口进入;若不一致,那么就丢弃这个数据;源防护在不信任的端口开启;