- 中乌医学交流新篇:乌克兰专家探访北京积水潭医院,共研心磁图技术创新

MilieStone

技术创新生活科技

2025年5月13日,乌克兰资深麻醉科专家莎莱博士到访北京积水潭医院新龙泽院区及回龙观院区,开展为期两天的学术交流活动。访问期间,莎莱博士与医院心内科主任刘巍教授团队深入探讨心血管疾病诊疗技术,并就心磁图仪(MCG)的临床应用成果展开深度交流。莎莱博士先后参观了医院各科门诊及介入治疗中心。受刘巍主任邀请观摩TAVI,并与麻醉科专家就围手术期麻醉管理进行了深入交流。期间,刘巍主任团队现场演示了国产自

- 爆火的YU7,3小时卖了20万台

l550725541

互联网资讯小米汽车

在SU7席卷中国轿车市场15个月后,小米正式发布了第二款新车小米YU7,这一次,小米将目光锁定在中国车市竞争最为激烈的SUV领域。6月26日,小米在人车家发布会上公布了YU7的售价,新车全系推出3款车型,售价25.35万—32.99万元。相较于SU7近半年的预热周期,今年5月进行技术发布,次月就上市的小米YU7,在上市节奏上明显要更加激进。小米汽车官方发布的最新战报显示,YU7上市仅3分钟大定便突

- 谁来定义未来座舱?新一代车载显示「C位」之战开启

高工智能汽车

c语言人工智能开发语言

在汽车智能网联化转型过程中,车载显示屏幕作为人车交互的重要载体,已经站上了迅猛发展的新起点。一方面,伴随着汽车智能化的加速渗透与发展,传统中控屏与仪表显示屏的单一显示模式已经难以匹配智能化交互需求,车载显示屏正在朝着大屏化、多屏化,以及更灵活的放置方式发展。在此背景下,HUD、副驾显示屏、后排娱乐显示屏等创新产品的出现,正加速获得市场青睐。高工智能汽车研究院监测数据显示,2024年1-12月,中国

- 【软考高项论文】论信息系统项目的质量管理

_Richard_

软考高项论文软考高项软考高级信息系统项目管理师

摘要在信息系统项目管理中,质量管理是保障项目成果符合预期、满足用户需求与业务目标的关键。本文以2024年6月启动的一个典型信息系统项目为例,详细阐述了信息系统项目质量管理的过程,包括质量规划、质量控制和质量保证三个核心活动及其目的、涉及角色与主要工作成果。同时,介绍了质量保证的实施步骤,如建立质量政策、制定质量保证计划等。此外,还为QA制定了质量核对单,涵盖需求文档、设计文档等多个方面,以确保项目

- 2024年03月CCF-GESP编程能力等级认证C++编程五级真题解析

码农StayUp

c++青少年编程CCFGESP

本文收录于专栏《C++等级认证CCF-GESP真题解析》,专栏总目录:点这里。订阅后可阅读专栏内所有文章。一、单选题(每题2分,共30分)第1题唯一分解定理描述的内容是()?A.任意整数都可以分解为素数的乘积B.每个合数都可以唯一分解为一系列素数的乘积C.两个不同的整数可以分解为相同的素数乘积D.以上都不对答案:B【考纲知识点】唯一分解定理【解析】任何一个大于1的整数n都可以分解成若干个素因数的连

- 推动视觉AI边界,智象未来HiDream荣登全球技术先锋榜单

雷焰财经

人工智能AIGC计算机视觉

近日,世界经济论坛“全球技术先锋”荣誉榜单正式揭晓,智象未来HiDream凭借尖端技术成就入选。智象未来HiDream成立于2023年3月,是一家专注于多模态AIGC技术应用的公司,由加拿大工程院外籍院士IEEE/IAPR/CAAIFellow梅涛博士创立。回顾过往,众多知名企业,如Airbnb、Google、Twitter和Spotify等,都曾获得世界经济论坛的“全球技术先锋”称号。然而,今年

- 大模型商用格局雏形初现:Tokens用量决高下,火山引擎问鼎2024

QbitAl

火山引擎人工智能

明敏发自凹非寺量子位|公众号QbitAI大模型应用落地元年,谁家业务更值得关注?Tokens使用量,正在成为最关键的衡量指标。量子位结合市场数据观察,2024下半年国内大模型商用落地日均Tokens消耗量翻了近10倍,从1000亿级规模到10000亿规模,只用了6个月,月复合增长率达到45%。其中,10-12月增长进一步提速。其中,只有1家云厂商商用Tokens日均消耗量的月均复合增长率超过60%

- 2025学年湖北省职业院校技能大赛 “信息安全管理与评估”赛项 样题卷(二)

落寞的魚丶

网络空间安全(职业技能大赛)#信息安全管理与评估赛项2025湖北职业技能大赛高职组信息安全评估赛项样题赛题网络加固

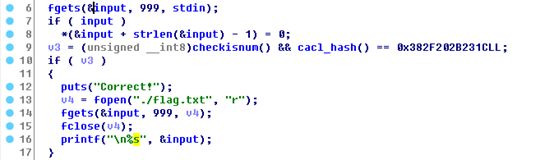

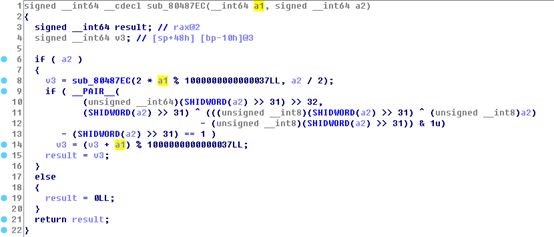

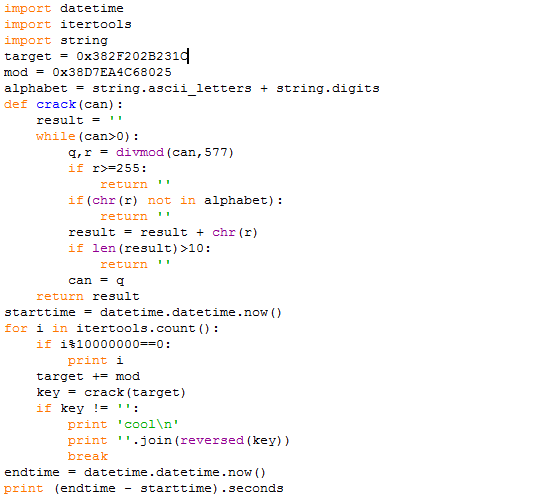

2025学年湖北省职业院校技能大赛“信息安全管理与评估”赛项样题卷(二)第一部分:第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书任务1:应急响应(可以培训有答案)任务2:通信数据分析取证(40分)任务3:基于Windows计算机单机取证(120分)第三部分应用程序安全任务4:HP代码审计(40分)第三部分:网络安全渗透、理论技能与职业素养任务一:人力资源管理系统(60分)可以培训任务

- 2025学年湖北省职业院校技能大赛 “信息安全管理与评估”赛项 样题卷(四)

落寞的魚丶

网络空间安全(职业技能大赛)#信息安全管理与评估赛项2025职业湖北职业技能大赛职业技能大赛省赛高职组信息安全评估与管理赛项

2025学年湖北省职业院校技能大赛“信息安全管理与评估”赛项样题卷(四)第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书任务1:应急响应(可以培训有答案)任务2:通信数据分析取证(40分)任务3:基于Windows计算机单机取证(120分)任务4:PHP代码审计(40分)第三部分:网络安全渗透、理论技能与职业素养任务一:商城购物系统(60分)可以培训任务二:办公系统(60分)任务三:F

- 【高频考点精讲】前端动画库对比:GSAP、Anime.js和Motion One选型

全栈老李技术面试

前端高频考点精讲前端javascripthtmlcss面试题reactvue

前端动画库三剑客:GSAP、Anime.js和MotionOne选型指南作者:全栈老李更新时间:2025年5月适合人群:前端初学者、进阶开发者版权:本文由全栈老李原创,转载请注明出处。今天咱们聊聊前端动画库这个事儿。作为"全栈老李",我在项目里用过不少动画库,踩过坑也尝过甜头。现在市面上动画库五花八门,但真正能打的就那几个。今天重点说说GSAP、Anime.js和MotionOne这三个,帮你

- gem5-gpu教程 DSENT (Design Space Exploration of Networks Tool) 配合gem5

事橙1999

gem5-gpu硬件架构

概述DSENT是一种建模工具,旨在快速探索电子和新兴的片上光电网络(NoC)的设计空间。它为各种网络组件提供分析和参数化模型,并可在一系列技术假设下移植。给定架构级参数,DSENT从电气和光学构建块分层构建指定的模型,并输出详细的功率和面积估计。版本当前:0.91(2012年6月26日)最新版本或其他信息可在以下网址找到https://sites.google.com/site/mitdsent系

- AI+实时计算如何赋能金融系统?DolphinDB 在国泰君安期货年度中期策略会的演讲

6月25日,国泰君安期货2025年度中期策略会在上海顺利开幕。本次策略会以“观势明变,本固枝荣”为主题,特邀15位重量级行业嘉宾和52位明星分析师发表精彩观点,DolphinDB受邀出席会议并作主题演讲。实时计算如何赋能量化投研交易下午13:30分,AI投资主题分论坛正式启幕,DolphinDB创始人周小华博士在随后登台发言,带来了题为《AI+实时计算赋能量化金融》的精彩发言。演讲中,周小华博士首

- DeLorean联手Sui网络推出最新区块链订车,XBIT平台xaut今日价格行情飙升引热议

caijingshiye

区块链

币界网6月24日讯,全球豪华汽车领域迎来颠覆性变革!DeLorean汽车公司今日宣布,基于SuiNetwork打造的全球首个区块链汽车预订市场正式上线,用户可通过加密货币直接预订其旗舰电动跑车Alpha5,并在等待交付期间通过质押资产赚取收益。这一创新模式不仅解决了传统汽车预订的退款难、周期长等痛点,更将区块链技术的透明性与金融属性深度融合。受此消息刺激,去中心化交易所XBIT平台上的黄金稳定币x

- 端侧开发详解 初赛收官盛宴 | 2025高通边缘智能创新应用大赛第九场公开课来袭!

阿加犀智能

人工智能智能硬件

各位开发者、技术爱好者,2025高通边缘智能创新应用大赛即将迎来初赛阶段的最后一堂重磅公开课!诚邀大家于7月3日(星期四)晚8点,准时收看由瑞莎的嵌入式开发工程师张子烽(Morgan)带来的专题分享,共同探索端侧智能应用开发的创新技术路径。聚焦前沿平台掌握端侧智能开发流程本次课程将聚焦基于瑞莎DragonQ6A开发板的端侧人工智能应用开发。该开发板搭载高通跃龙™QCS6490平台(由阿加犀提供开发

- ACM ICPC 2017 Warmup Contest 7(CTU Open Contest 2016)

Owen_Q

水题搜索数组stlacm

ccsp与区域赛都越来越近了,模拟与区域赛题并进,还有一堆作业,有点累,想玩耍,感觉自己有点迷失,算了,还是就这样吧,努力向前练习赛7,打两个签到题走人,继续刷csp去B.HotAirBallooning思路:统计不同人用过的气球的方案数,又是个去重问题,又想往set上放,后来发现气球数很少,完全可以数组统计,而气球总组合有限,虽然不大,但强搜可能会感觉tle,加个状压好了,感觉现在自己特别喜欢做

- 直播分享|TinyVue 组件库主题适配原理与实战

OpenTiny社区

Vue.js前端开源OpenTinyVue

在前端开发过程中,不同的项目可能需要不同的设计风格。而了解组件库的主题适配功能,也可以帮助开发者轻松定制独特的主题风格,从而满足各种设计需求。因此6月27日晚19点,体验技术团队TinyVue项目成员岑灌铭老师将为大家带来以《TinyVue组件库主题适配原理与实战》为主题的分享,届时将与大家共同探讨主题适配的内容概述及方案详解。直播详情直播主题TinyVue组件库主题适配原理与实战直播亮点一、主题

- [M数学] lc2829. k-avoiding 数组的最小总和(推公式+贪心模拟+好题)

Ypuyu

LeetCode算法

文章目录1.题目来源2.题目解析1.题目来源链接:2829.k-avoiding数组的最小总和参考:灵神题解前置题:xxx题单:待补充2.题目解析2025年03月27日00:01:32方法一:贪心模拟依据两数之和的思想,从i=1开始填,总共需要填n个数。如果当前的i不可用,那就一直i++,找到一个可用的i如果k0{form[i]{i++}ifk>i{m[k-i]=true}res+=ii++n--

- Swift × Android:官方工作组成立意味着什么?

依旧风轻

Swift才是未来swiftandroidSQIiOS

发布:2025年6月28日作者:侯仕奇(HouShiqi)1分钟速览SwiftAndroidWorkgroup成立,目标是让Android成为官方支持平台。Swift继macOS/iOS→Linux→Windows之后,再次扩张生态版图,迈向全球最大移动平台。工作组已公开Charter、成员名单与例会制度,并启动CI、SDK打包、架构/API级别规划等工作。这不仅是语言可用性升级,更是跨端研发模式

- 一站式AI创作引擎:LiblibAI如何重塑中国图像生成生态

Liudef06小白

人工智能AI作画

一站式AI创作引擎:LiblibAI如何重塑中国图像生成生态无需显卡,每日免费200张图——这个本土AI平台正在让专业级图像生成变得像发微信一样简单。在StableDiffusion掀起全球AI艺术浪潮的2023年,中国设计师们面临着一个尴尬的困境:动辄数万元的高性能显卡将大多数人挡在了创作门槛之外。正是这一年5月,北京奇点星宇科技推出LiblibAI(哩布哩布AI),以**“云端StableDi

- 阿里云魔搭社区AIGC专区:中国AI创作的革命性平台

Liudef06小白

阿里云AIGC人工智能

在生成式人工智能重塑全球数字创作版图的浪潮中,中国首个一站式AIGC开发平台——阿里云魔搭社区AIGC专区于2024年9月杭州云栖大会正式亮相。这一突破性进展不仅填补了国内全流程AI创作工具的空白,更以157款多模态开源模型和全免费GPU算力的开放姿态,为超过690万开发者提供了从模型调用到应用落地的完整生态支持。一、魔搭社区:中国AI模型生态的奠基者魔搭社区(ModelScope)作为阿里云在2

- 直播预告!探讨生成模型中的极简概念擦除

青稞社区.

青稞Talk人工智能图像处理

主页:http://qingkeai.online/原文:https://mp.weixin.qq.com/s/yc4whKbnVY8ho1w7rgFVGg6月16日20:00,青稞Talk第55期,新加坡国立大学博士生张扬,将直播分享《生成模型中的极简概念擦除》。分享嘉宾张扬,慕尼黑工业大学计算机专业硕士,新加坡国立大学人工智能专业博士。曾于牛津大学进行学术访问,并在微软亚洲研究院及美国运通新加

- BTC官网关注巨鲸12亿美元平仓,XBIT去中心化交易平台表现稳定

在全球加密货币市场波动加剧的背景下,2025年5月25日传出重磅消息。据今日最新国际报道,知名巨鲸JamesWynn完全平仓价值12亿美元的BTC多头仓位,整体盈利约845万美元,此举引发市场广泛关注。与此同时,收益型稳定币市场迎来爆发式增长,去中心化交易所平台在市场动荡中展现出卓越的稳定性和抗风险能力。巨鲸大举平仓,市场信号值得关注今日中午,币界网监控显示,加密货币市场出现重要变化。知名巨鲸投资

- “2025制造业数字化博览会” 成功举办,商派亮相并赋能制造业数字化转型!

徐礼昭|商派软件市场负责人

MRO电商MRO工业品商城家居出海商派

6月17日,备受瞩目的“2025制造业数字化博览会”暨WOD世界制造业数字化大会在上海新国际博览中心盛大启幕。作为全球首个专注于制造业数字化全场景的专业展会,此次盛会以“数智破局・生态共生:重构全球制造新引擎”为主题,汇聚了来自10个国家和地区的200余家领军企业,吸引约2万名专业观众纷至沓来,共同打造了一个制造业数字化转型、智能化改造的供需精准链接枢纽,为推动全球制造业高质量发展注入强大动力。展

- 世赛背景下,中职物联网应用与服务赛项实训解决方案

武汉唯众智创

物联网世赛物联网应用与服务世界职业院校技能大赛技能大赛物联网应用

一、世赛背景与物联网应用赛项概述1.1世赛发展历程及对中职教育的影响世界技能大赛(WorldSkillsCompetition,简称世赛)自1950年创立以来,已经成为全球范围内展示职业技能水平的重要赛事。截至2024年,世赛已成功举办46届,参赛国家和地区数量不断增加,从最初的20多个发展到如今的80多个,参赛选手超过1000名。世赛涵盖了从传统制造业到现代信息技术等众多领域,其中物联网应用与服

- 潜入思维的海洋:SoftCoT++如何让语言模型更聪明

步子哥

智能涌现语言模型人工智能自然语言处理

在人工智能的浩瀚星空下,大型语言模型(LLMs)如同一颗颗璀璨的恒星,照亮了从文本生成到复杂推理的广阔领域。然而,这些模型在推理任务中往往像是在迷雾中航行——尽管它们能抵达目的地,却常常因为固定的思维路径而错过更优的航线。2025年5月,一篇题为《SoftCoT++:Test-TimeScalingwithSoftChain-of-ThoughtReasoning》的论文如同一盏明灯,照亮了如何让

- Spring AI Alibaba 支持国产大模型的Spring ai框架

程序员老陈头

面试学习路线阿里巴巴spring人工智能java

总计30万奖金,SpringAIAlibaba应用框架挑战赛开赛点此了解SpringAI:java做ai应用的最好选择过去,Java在AI应用开发方面缺乏一个高效且易于集成的框架,这限制了开发者快速构建和部署智能应用程序的能力。SpringAI正是为解决这一问题而生,它提供了一套统一的接口,使得AI功能能够以一种标准化的方式被集成到现有的Java项目中。此外,SpringAI与原有的Spring生

- 【数据交易】全国数据交易所的发展现状

暴躁小师兄数据学院

数据治理区块链

全国数据交易所概述数据交易所是专门为数据资产(如数据集、数据产品)提供交易、流通和服务的平台,类似于传统金融交易所,但针对数据要素市场。在中国,随着数据被列为生产要素,国家积极推动数据交易所建设,以促进数据资源的高效配置和市场化流通。以下是中国主要的数据交易所及其现状。主要数据交易所列表上海数据交易所成立时间:2021年11月定位:中国首个国家级数据交易所,由上海市政府主导,旨在打造全球数据要素配

- Solidity/Rust 实战 —— Web3 开发者免费训练营(第23期)

moonshotcommons

共学营rustweb3开发语言

HackQuest第23期Solidity/Rust共学营即将开营!Solidity/Rust共学营信息清单8月13日-8月22日免费(成功结营的小伙伴还将获得专属周边)全程线上(会议具体时间入营后通知)️头部公链官方签发的学习证书主办社区:HackQuestHackQuest是一个充满活力的Web3开发者教育社区,我们的目标是培养下一代Web3开发者。目前,HackQuest组织的共学营已达22

- Solidity/Rust 实战 —— Web3 开发者免费训练营(第16期)

moonshotcommons

共学营rustweb3开发语言

HackQuest第16期Solidity/Rust共学营即将开营!Solidity/Rust共学营信息清单6月11日-6月20日免费(成功结营的小伙伴还将获得专属周边)全程线上(会议具体时间入营后通知)️头部公链官方签发的学习证书关于HackQuestHackQuest是一个充满活力的Web3开发者教育社区,我们的目标是培养下一代Web3开发者。目前我们的产品仍处于内测阶段,我们计划招募小伙伴们

- Node.js到底是什么

浪裡遊

杂文node.jsphp开发语言前端javascriptvue.js

我想像是npm、vite这些名词大家都很熟悉,对它们的作用也有大致印象,但是可能都像我一样不明白Node.js到底是什么,这里给大家带来一个简单介绍。Node.js详解:历史发展、生态构建与底层原理一、Node.js的起源与历史发展诞生背景2009年5月:Node.js由RyanDahl开发并首次发布。其核心目标是解决JavaScript仅限于浏览器端运行的局限性,通过ChromeV8引擎(Jav

- Spring4.1新特性——综述

jinnianshilongnian

spring 4.1

目录

Spring4.1新特性——综述

Spring4.1新特性——Spring核心部分及其他

Spring4.1新特性——Spring缓存框架增强

Spring4.1新特性——异步调用和事件机制的异常处理

Spring4.1新特性——数据库集成测试脚本初始化

Spring4.1新特性——Spring MVC增强

Spring4.1新特性——页面自动化测试框架Spring MVC T

- Schema与数据类型优化

annan211

数据结构mysql

目前商城的数据库设计真是一塌糊涂,表堆叠让人不忍直视,无脑的架构师,说了也不听。

在数据库设计之初,就应该仔细揣摩可能会有哪些查询,有没有更复杂的查询,而不是仅仅突出

很表面的业务需求,这样做会让你的数据库性能成倍提高,当然,丑陋的架构师是不会这样去考虑问题的。

选择优化的数据类型

1 更小的通常更好

更小的数据类型通常更快,因为他们占用更少的磁盘、内存和cpu缓存,

- 第一节 HTML概要学习

chenke

htmlWebcss

第一节 HTML概要学习

1. 什么是HTML

HTML是英文Hyper Text Mark-up Language(超文本标记语言)的缩写,它规定了自己的语法规则,用来表示比“文本”更丰富的意义,比如图片,表格,链接等。浏览器(IE,FireFox等)软件知道HTML语言的语法,可以用来查看HTML文档。目前互联网上的绝大部分网页都是使用HTML编写的。

打开记事本 输入一下内

- MyEclipse里部分习惯的更改

Array_06

eclipse

继续补充中----------------------

1.更改自己合适快捷键windows-->prefences-->java-->editor-->Content Assist-->

Activation triggers for java的右侧“.”就可以改变常用的快捷键

选中 Text

- 近一个月的面试总结

cugfy

面试

本文是在学习中的总结,欢迎转载但请注明出处:http://blog.csdn.net/pistolove/article/details/46753275

前言

打算换个工作,近一个月面试了不少的公司,下面将一些面试经验和思考分享给大家。另外校招也快要开始了,为在校的学生提供一些经验供参考,希望都能找到满意的工作。

- HTML5一个小迷宫游戏

357029540

html5

通过《HTML5游戏开发》摘抄了一个小迷宫游戏,感觉还不错,可以画画,写字,把摘抄的代码放上来分享下,喜欢的同学可以拿来玩玩!

<html>

<head>

<title>创建运行迷宫</title>

<script type="text/javascript"

- 10步教你上传githib数据

张亚雄

git

官方的教学还有其他博客里教的都是给懂的人说得,对已我们这样对我大菜鸟只能这么来锻炼,下面先不玩什么深奥的,先暂时用着10步干净利索。等玩顺溜了再用其他的方法。

操作过程(查看本目录下有哪些文件NO.1)ls

(跳转到子目录NO.2)cd+空格+目录

(继续NO.3)ls

(匹配到子目录NO.4)cd+ 目录首写字母+tab键+(首写字母“直到你所用文件根就不再按TAB键了”)

(查看文件

- MongoDB常用操作命令大全

adminjun

mongodb操作命令

成功启动MongoDB后,再打开一个命令行窗口输入mongo,就可以进行数据库的一些操作。输入help可以看到基本操作命令,只是MongoDB没有创建数据库的命令,但有类似的命令 如:如果你想创建一个“myTest”的数据库,先运行use myTest命令,之后就做一些操作(如:db.createCollection('user')),这样就可以创建一个名叫“myTest”的数据库。

一

- bat调用jar包并传入多个参数

aijuans

下面的主程序是通过eclipse写的:

1.在Main函数接收bat文件传递的参数(String[] args)

如: String ip =args[0]; String user=args[1]; &nbs

- Java中对类的主动引用和被动引用

ayaoxinchao

java主动引用对类的引用被动引用类初始化

在Java代码中,有些类看上去初始化了,但其实没有。例如定义一定长度某一类型的数组,看上去数组中所有的元素已经被初始化,实际上一个都没有。对于类的初始化,虚拟机规范严格规定了只有对该类进行主动引用时,才会触发。而除此之外的所有引用方式称之为对类的被动引用,不会触发类的初始化。虚拟机规范严格地规定了有且仅有四种情况是对类的主动引用,即必须立即对类进行初始化。四种情况如下:1.遇到ne

- 导出数据库 提示 outfile disabled

BigBird2012

mysql

在windows控制台下,登陆mysql,备份数据库:

mysql>mysqldump -u root -p test test > D:\test.sql

使用命令 mysqldump 格式如下: mysqldump -u root -p *** DBNAME > E:\\test.sql。

注意:执行该命令的时候不要进入mysql的控制台再使用,这样会报

- Javascript 中的 && 和 ||

bijian1013

JavaScript&&||

准备两个对象用于下面的讨论

var alice = {

name: "alice",

toString: function () {

return this.name;

}

}

var smith = {

name: "smith",

- [Zookeeper学习笔记之四]Zookeeper Client Library会话重建

bit1129

zookeeper

为了说明问题,先来看个简单的示例代码:

package com.tom.zookeeper.book;

import com.tom.Host;

import org.apache.zookeeper.WatchedEvent;

import org.apache.zookeeper.ZooKeeper;

import org.apache.zookeeper.Wat

- 【Scala十一】Scala核心五:case模式匹配

bit1129

scala

package spark.examples.scala.grammars.caseclasses

object CaseClass_Test00 {

def simpleMatch(arg: Any) = arg match {

case v: Int => "This is an Int"

case v: (Int, String)

- 运维的一些面试题

yuxianhua

linux

1、Linux挂载Winodws共享文件夹

mount -t cifs //1.1.1.254/ok /var/tmp/share/ -o username=administrator,password=yourpass

或

mount -t cifs -o username=xxx,password=xxxx //1.1.1.1/a /win

- Java lang包-Boolean

BrokenDreams

boolean

Boolean类是Java中基本类型boolean的包装类。这个类比较简单,直接看源代码吧。

public final class Boolean implements java.io.Serializable,

- 读《研磨设计模式》-代码笔记-命令模式-Command

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

import java.util.ArrayList;

import java.util.Collection;

import java.util.List;

/**

* GOF 在《设计模式》一书中阐述命令模式的意图:“将一个请求封装

- matlab下GPU编程笔记

cherishLC

matlab

不多说,直接上代码

gpuDevice % 查看系统中的gpu,,其中的DeviceSupported会给出matlab支持的GPU个数。

g=gpuDevice(1); %会清空 GPU 1中的所有数据,,将GPU1 设为当前GPU

reset(g) %也可以清空GPU中数据。

a=1;

a=gpuArray(a); %将a从CPU移到GPU中

onGP

- SVN安装过程

crabdave

SVN

SVN安装过程

subversion-1.6.12

./configure --prefix=/usr/local/subversion --with-apxs=/usr/local/apache2/bin/apxs --with-apr=/usr/local/apr --with-apr-util=/usr/local/apr --with-openssl=/

- sql 行列转换

daizj

sql行列转换行转列列转行

行转列的思想是通过case when 来实现

列转行的思想是通过union all 来实现

下面具体例子:

假设有张学生成绩表(tb)如下:

Name Subject Result

张三 语文 74

张三 数学 83

张三 物理 93

李四 语文 74

李四 数学 84

李四 物理 94

*/

/*

想变成

姓名 &

- MySQL--主从配置

dcj3sjt126com

mysql

linux下的mysql主从配置: 说明:由于MySQL不同版本之间的(二进制日志)binlog格式可能会不一样,因此最好的搭配组合是Master的MySQL版本和Slave的版本相同或者更低, Master的版本肯定不能高于Slave版本。(版本向下兼容)

mysql1 : 192.168.100.1 //master mysq

- 关于yii 数据库添加新字段之后model类的修改

dcj3sjt126com

Model

rules:

array('新字段','safe','on'=>'search')

1、array('新字段', 'safe')//这个如果是要用户输入的话,要加一下,

2、array('新字段', 'numerical'),//如果是数字的话

3、array('新字段', 'length', 'max'=>100),//如果是文本

1、2、3适当的最少要加一条,新字段才会被

- sublime text3 中文乱码解决

dyy_gusi

Sublime Text

sublime text3中文乱码解决

原因:缺少转换为UTF-8的插件

目的:安装ConvertToUTF8插件包

第一步:安装能自动安装插件的插件,百度“Codecs33”,然后按照步骤可以得到以下一段代码:

import urllib.request,os,hashlib; h = 'eb2297e1a458f27d836c04bb0cbaf282' + 'd0e7a30980927

- 概念了解:CGI,FastCGI,PHP-CGI与PHP-FPM

geeksun

PHP

CGI

CGI全称是“公共网关接口”(Common Gateway Interface),HTTP服务器与你的或其它机器上的程序进行“交谈”的一种工具,其程序须运行在网络服务器上。

CGI可以用任何一种语言编写,只要这种语言具有标准输入、输出和环境变量。如php,perl,tcl等。 FastCGI

FastCGI像是一个常驻(long-live)型的CGI,它可以一直执行着,只要激活后,不

- Git push 报错 "error: failed to push some refs to " 解决

hongtoushizi

git

Git push 报错 "error: failed to push some refs to " .

此问题出现的原因是:由于远程仓库中代码版本与本地不一致冲突导致的。

由于我在第一次git pull --rebase 代码后,准备push的时候,有别人往线上又提交了代码。所以出现此问题。

解决方案:

1: git pull

2:

- 第四章 Lua模块开发

jinnianshilongnian

nginxlua

在实际开发中,不可能把所有代码写到一个大而全的lua文件中,需要进行分模块开发;而且模块化是高性能Lua应用的关键。使用require第一次导入模块后,所有Nginx 进程全局共享模块的数据和代码,每个Worker进程需要时会得到此模块的一个副本(Copy-On-Write),即模块可以认为是每Worker进程共享而不是每Nginx Server共享;另外注意之前我们使用init_by_lua中初

- java.lang.reflect.Proxy

liyonghui160com

1.简介

Proxy 提供用于创建动态代理类和实例的静态方法

(1)动态代理类的属性

代理类是公共的、最终的,而不是抽象的

未指定代理类的非限定名称。但是,以字符串 "$Proxy" 开头的类名空间应该为代理类保留

代理类扩展 java.lang.reflect.Proxy

代理类会按同一顺序准确地实现其创建时指定的接口

- Java中getResourceAsStream的用法

pda158

java

1.Java中的getResourceAsStream有以下几种: 1. Class.getResourceAsStream(String path) : path 不以’/'开头时默认是从此类所在的包下取资源,以’/'开头则是从ClassPath根下获取。其只是通过path构造一个绝对路径,最终还是由ClassLoader获取资源。 2. Class.getClassLoader.get

- spring 包官方下载地址(非maven)

sinnk

spring

SPRING官方网站改版后,建议都是通过 Maven和Gradle下载,对不使用Maven和Gradle开发项目的,下载就非常麻烦,下给出Spring Framework jar官方直接下载路径:

http://repo.springsource.org/libs-release-local/org/springframework/spring/

s

- Oracle学习笔记(7) 开发PLSQL子程序和包

vipbooks

oraclesql编程

哈哈,清明节放假回去了一下,真是太好了,回家的感觉真好啊!现在又开始出差之旅了,又好久没有来了,今天继续Oracle的学习!

这是第七章的学习笔记,学习完第六章的动态SQL之后,开始要学习子程序和包的使用了……,希望大家能多给俺一些支持啊!

编程时使用的工具是PLSQL

![]()