CTF-RE-文件数据修复

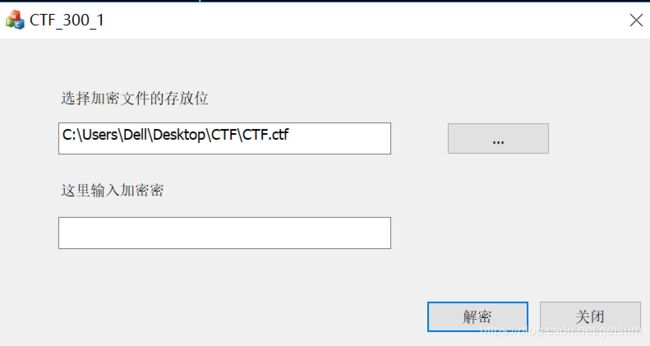

题目大致意图是:解密CTF.ctf文件,然后再从中找到flag。

由于.ctf文件损坏,并且解密程序可以判断.ctf文件损坏,因此首先选择逆向这个判断条件。

由于有打开文件的操作,所以可以ollydbg打开,找到CreateFile函数下断点

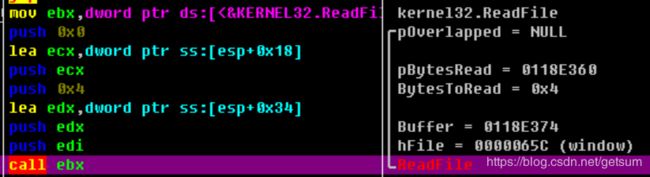

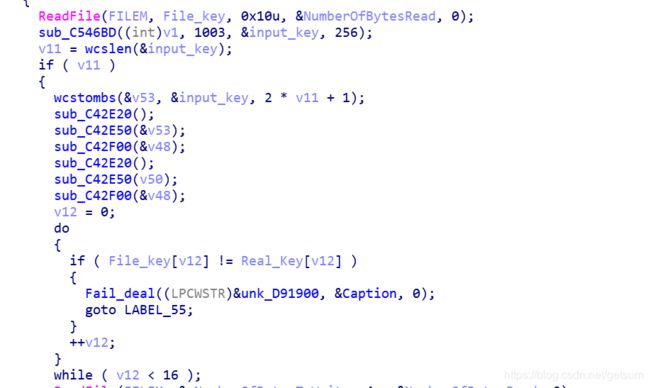

F9在CreateFile函数停止,发现下面有一串Readfile函数,这个函数被多次调用。显然是在读取文件中的信息。

找到离我们最近的一个ReadFile函数进行查看。

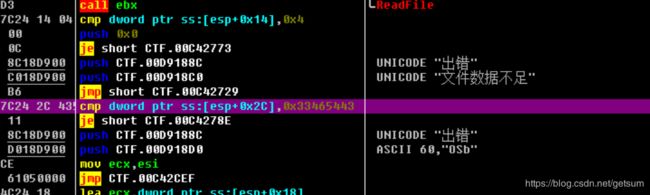

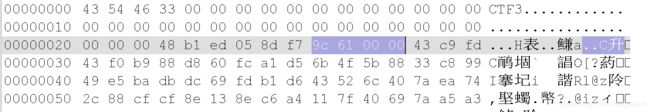

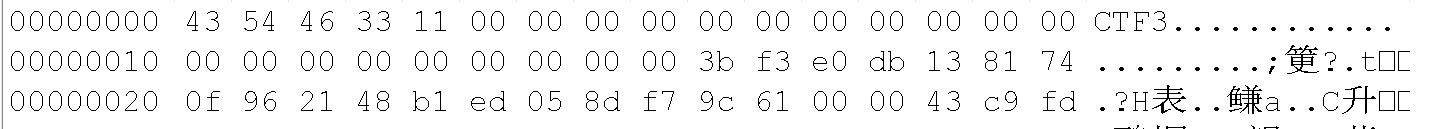

读完这个文件的头四个数据之后就直接开始判断文件是否符合条件了。从上图很容易看到解密程序判断.ctf文件的条件是看前4个字节是否为0x33465443,所以我们把这四个字节补进文件头部即可。注意一下小端序

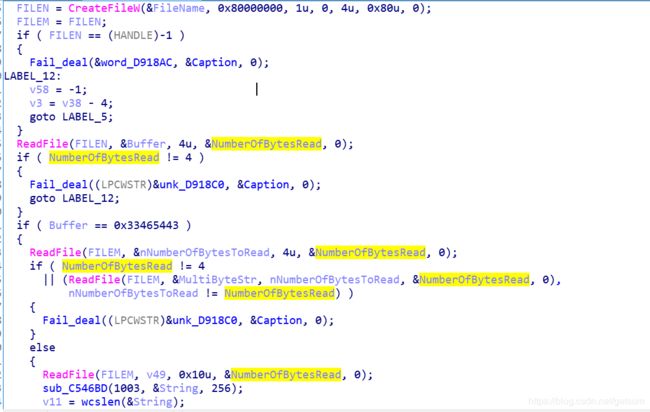

补全文件头之后,用ida打开找到相应的地方。发现一共有这几个ReadFile函数

大致流程是:

1.读4个字节,这四个字节当作文件头(即刚才我们补进去的四个字节)

2.读4个字节,得到一个数a。

3.读a个字节,得到一串东西不知道干嘛的。

4.读16个字节,作为key进行校验。

5.读4个字节,当作读取文件数据的字节数b。

6.读b个字节,为文件数据,猜测和对文件的解密有关。

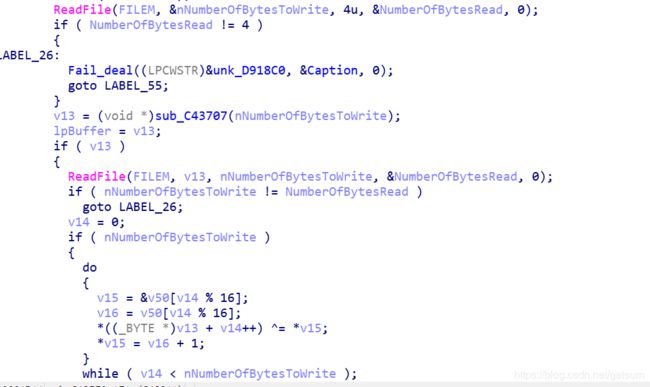

16进制编辑器将.ctf文件打开

知道数据总长度为0x61C0,而上图中有一个0x619C很接近数据的总长度,比较可疑。

计算发现0x619C之后的文件数据长度刚好为0x619C字节,因此可以知道0x619C为读取的文件字节数b。

那么说明0x619C前面6个字节的就是16个字节的key的后六位,我们查看一下和校验有关的函数

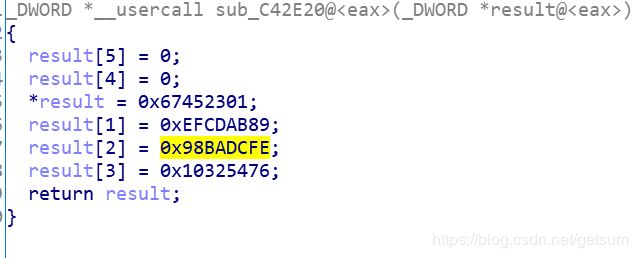

可以搜常数,发现是一个md5,并且对我们输入的加密密码执行了md5加密两次,然后再和.ctf文件中的key进行逐位验证。

题目中说明了是8位纯数字,因此我们跑脚本即可,算出来解密密码为20160610,然后我们把文件补全。

注意从文件开始的第5个字节,因为后面的长度都已知,因此可以推断出第二次Readfile得到的值为0x11

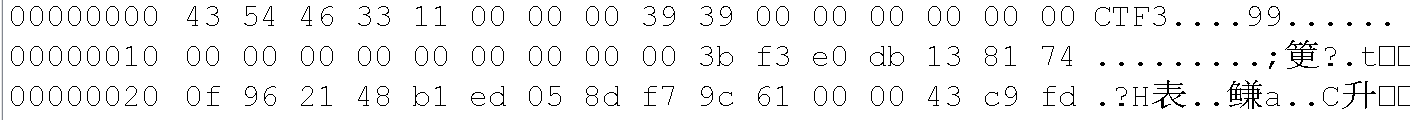

输入正确的key之后可以进行解密文件了,但是会弹出错误窗口,仔细看发现CTF\之后的路径没有名字,而我们文件的头部正好还有一块是没填充的,所以有理由相信这一块是解密后文件的名称,所以我们再修改一下文件头。

比如我在后面填上99,那么文件就会被解密到名为99的文件中,查看发现99文件是PK,所以加后缀名.rar,打开之后某个文件夹中会有一个图片格式的文件,点开就能有flag