iptables 防火墙

netfilter

位于Linux内核中的包过滤功能体系

称为Linux防火墙的“内核态”

iptables

位于/sbin/iptables,用来管理防火墙规则的工具

称为Linux防火墙的“用户态”

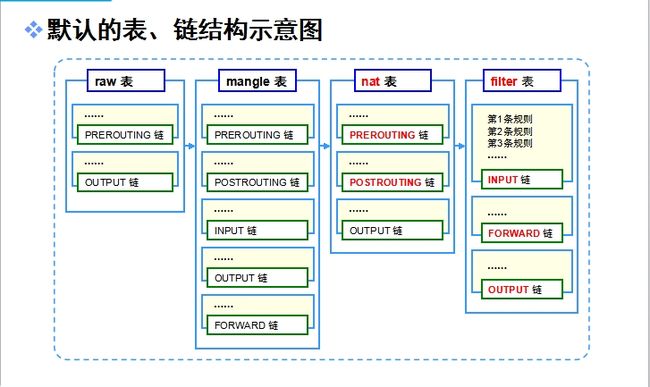

默认包括4个规则表

raw表:确定是否对该数据包进行状态跟踪

mangle表:为数据包设置标记

nat表:修改数据包中的源、目标IP地址或端口

filter表:确定是否放行该数据包(过滤)

默认包括5种规则链

INPUT:处理入站数据包

OUTPUT:处理出站数据包

FORWARD:处理转发数据包

POSTROUTING链:在进行路由选择后处理数据包

PREROUTING链:在进行路由选择前处理数据包

规则表之间的顺序

rawàmangleànatàfilter

规则链之间的顺序

入站:PREROUTINGàINPUT

出站:OUTPUTàPOSTROUTING

转发:PREROUTINGàFORWARDàPOSTROUTING

规则链内的匹配顺序

按顺序依次检查,匹配即停止(LOG策略例外)

若找不到相匹配的规则,则按该链的默认策略处理

几个注意事项

不指定表名时,默认指filter表

不指定链名时,默认指表内的所有链

除非设置链的默认策略,否则必须指定匹配条件

选项、链名、控制类型使用大写字母,其余均为小写

语法构成

iptables [-t 表名] 选项 [链名] [条件] [-j 控制类型]

例:iptables -t filter -I INPUT -p icmp -j REJECT //拒绝入站icmp

数据包的常见控制类型

ACCEPT:允许通过

DROP:直接丢弃,不给出任何回应

REJECT:拒绝通过,必要时会给出提示

LOG:记录日志信息,然后传给下一条规则继续匹配

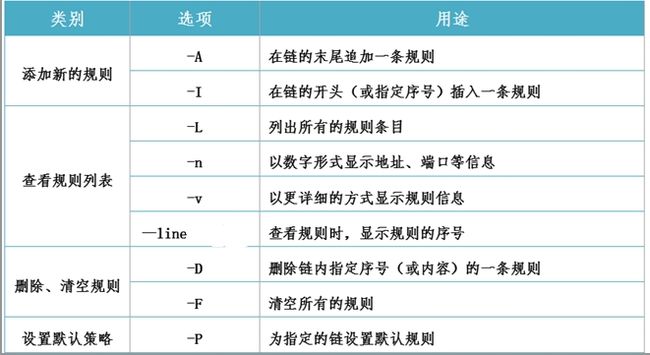

添加新的规则

-A:在链的末尾追加一条规则

-I:在链的开头(或指定序号)插入一条规则

例:iptables -I INPUT -p udp -j ACCEPT //允许入站udp

删除、清空规则

-D:删除链内指定序号(或内容)的一条规则

-F:清空所有的规则

例:iptables -D INPUT 1 //删除filter表INPUT链编号为1的规则

iptables -F //删除filter表的所有链

设置默认策略

默认策略要么是ACCEPT、要么是DROP

-P:为指定的链设置默认规则

例:iptables -P INPUT DROP

常用管理选项汇总

常见匹配条件汇总

规则匹配条件

一.通用匹配

1.协议匹配:-p 协议名

例:iptables -I INPUT -p icmp -j REJECT

2.地址匹配:-s 源地址、-d 目的地址

例:iptables -I INPUT -s 192.168.1.10 -j DROP

3.接口匹配:-i 入站网卡、-o 出站网卡

例: iptables -A INPUT -i eth0 -s 192.168.1.0/24 -j DROP

二.隐含匹配

1.端口匹配:--sport 源端口、--dport 目的端口

例:iptables -I INPUT -p tcp --sport 80 -j ACCEPT

2.TCP标记匹配:--tcp-flags 检查范围 被设置的标记

例:

iptables -I INPUT -i eth1 -p tcp --tcp-flags SYN,RST,ACK SYN -j DROP

iptables -I INPUT -i eth1 -p tcp --tcp-flags ! --syn -j ACCEPT

3.ICMP类型匹配:--icmp-type ICMP类型

8 请求,0 回显,3 不可达

例:

iptables -A INPUT -p icmp --icmp-type 8 -j DROP

iptables -A INPUT -p icmp --icmp-type 0 -j ACCEPT

iptables -A INPUT -p icmp --icmp-type 3 -j ACCEPT

三.显式匹配

要求以“-m 扩展模块”的形式明确指出类型

1.多端口匹配:-m multiport --sports 源端口列表 -m multiport --dports 目的端口列表

例:iptables -A INPUT -p tcp -m multiport --dport 25,80,110,143 -j ACCEPT

2.IP范围匹配:-m iprange --src-range IP范围

例:iptables -A INPUT -p tcp -m iprange --src-range 192.168.4.21-192.168.4.28 -j ACCEPT

3.MAC地址匹配:-m mac --mac-source MAC地址

例:iptables -A INPUT -m mac --mac-source 00:0c:29:c0:55:3f -j DROP

4.状态匹配:-m state --state 连接状态

例:iptables -I INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT

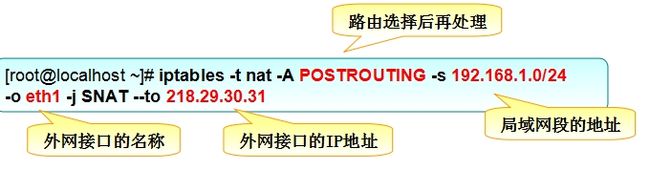

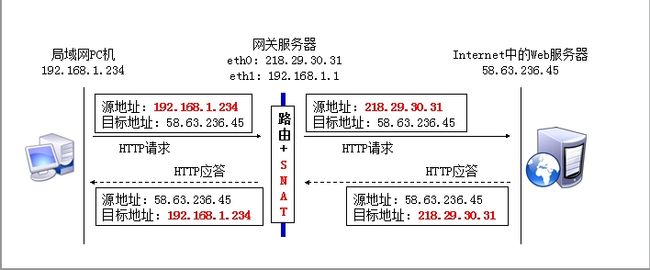

SNAT策略的原理

源地址转换,Source Network Address Translation

修改数据包的源地址

SNAT策略的典型应用环境

局域网主机共享单个公网IP地址接入Internet

前提条件

局域网各主机正确设置IP地址/子网掩码

局域网各主机正确设置默认网关地址

Linux网关支持IP路由转发

编写SNAT转换规则

进行SNAT转换后的情况

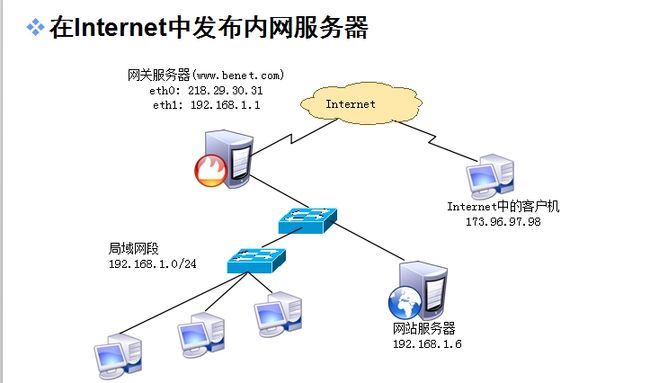

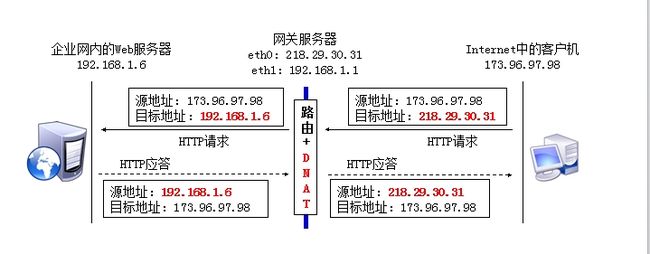

DNAT策略的原理

目标地址转换,Destination Network Address Translation

修改数据包的目标地址

DNAT策略的典型应用环境

进行DNAT转换后的情况

前提条件

局域网的Web服务器能够访问Internet

网关的外网IP地址有正确的DNS解析记录

Linux网关支持IP路由转发

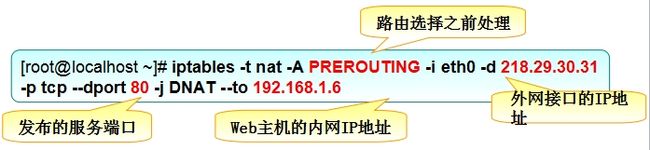

编写DNAT转换规则

iptables导出规则

iptables-save -t nat > /opt/nat

iptables导入规则

iptables-restore < /opt/nat

注!

1.不加-t选项默认是导出filter表

2.重启后,防火墙规则会初始化,只能重新导入规则,或加入开机自动运行配置文件

3.导入规则时,不能加-t选项,系统会自动识别导入的是哪个表

4.iptables使用的规则文件位于/etc/sysconfig/iptables