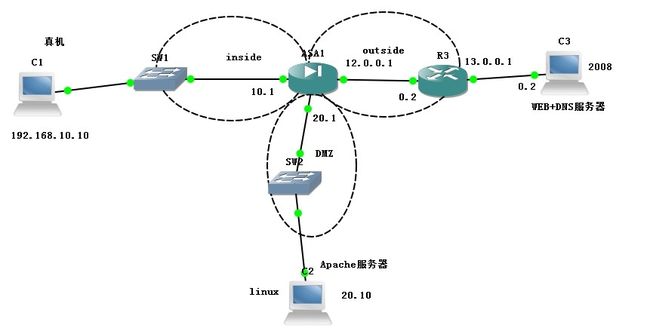

实验拓扑图:

实验环境:

在虚拟机上搭建一台2008服务器和一台linux服务器:

实验要求:

一,在ASA防火墙上配置inside,outside,dmz区域,配置ACL实现ICMP流量可以穿越防火墙。

二,通过配置ACL禁止DMZ区域访问outside区域,但可以访问inside区域。

三,将内网的10.0网段通过动态PAT转换成公网outside接口地址访问WEB网页。

四,创建静态PAT将DMZ区域的Apache服务器内网地址映射成公网地址。

五,配置SSH,在inside方向接入,实现对防火墙的管理。

实验步骤:

一,在ASA防火墙上配置inside,outside,dmz区域,配置ACL实现ICMP流量可以穿越防火墙。

R2上的配置:

配置各接口IP地址:

R2(config)#int f0/1

R2(config-if)#ip add 12.0.0.2 255.255.255.0

R2(config-if)#no shut

R2(config-if)#int f0/0

R2(config-if)#ip add 13.0.0.1 255.255.255.0

R2(config-if)#no shut

做一条默认路由通向内网:

R2(config-if)#ex

R2(config)#ip route 0.0.0.0 0.0.0.0 12.0.0.1

防火墙的配置:

配置各接口区域名称和安全级别:

asa(config)# int e0/0

asa(config-if)# ip add 192.168.10.1 255.255.255.0

asa(config-if)# nameif inside

asa(config-if)# no shut

asa(config-if)# int e0/1

asa(config-if)# ip add 12.0.0.1 255.255.255.0

asa(config-if)# no shut

asa(config-if)# nameif outside

asa(config-if)# int e0/2

asa(config-if)# ip add 192.168.20.1 255.255.255.0

asa(config-if)# no shut

asa(config-if)# nameif dmz

asa(config-if)# security-level 50

做一条默认路由指定outsie区域为出口路由与外网通信:

asa(config)# route outside 0 0 12.0.0.2

配置ACL:

asa(config)# access-list 1 permit icmp any any

asa(config)# access-group 1 in int outside

asa(config)# access-group 1 in int dmz

测试全网互通:

真机ping两个服务器地址:

交换机作为二层设备不做任何配置:

二,通过配置ACL禁止DMZ区域访问outside区域,但可以访问inside区域。

配置如下:

asa(config)# access-list 2 deny icmp host 192.168.20.10 host 13.0.0.2

asa(config)# access-list 2 permit icmp any any

asa(config)# access-group 2 in int dmz

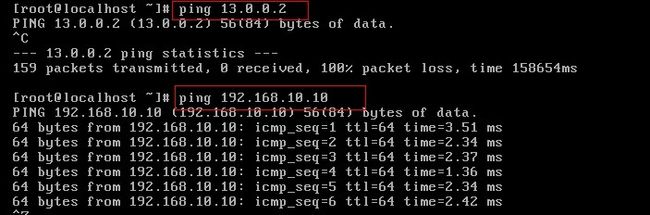

测试apache服务器与另两台PC通信:

发现ping外网的服务器ping不通:

三,将内网的10.0网段通过动态PAT转换成公网outside接口地址访问WEB网页。

动态PAT配置如下:

asa(config)# nat (inside) 1 192.168.10.0 255.255.255.0 //定义要转换的内网网段,1代表ID号。

asa(config)# global (outside) 1 interface //定义转换的公网为出口接口IP地址,ID号要相同。

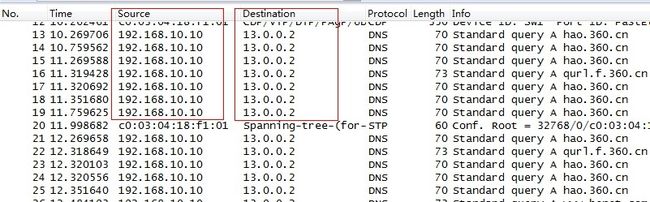

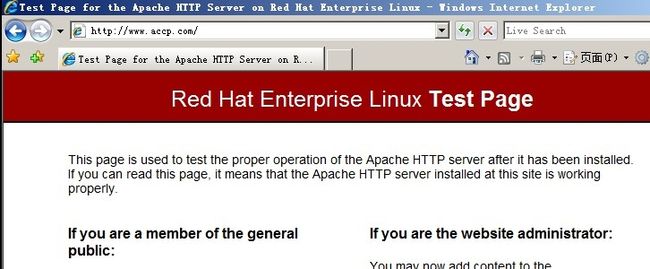

测试使用真机访问WEB网站:

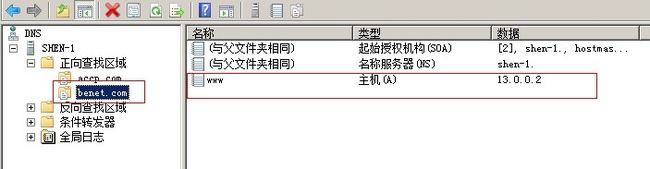

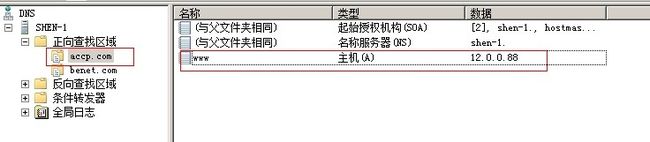

基于域名访问需要搭建DNS服务,并做主机A记录:

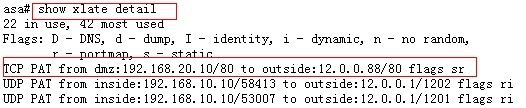

使用抓包软件查看PAT转换过程:

四,创建静态PAT将DMZ区域的Apache服务器内网地址映射成公网地址。

静态PAT配置如下:

asa(config)# static (dmz,outside) tcp 12.0.0.88 http 192.168.20.10 http //定义将apache服务器地址转换成公网地址。

asa(config)# access-list out_to_dmz permit ip host 13.0.0.2 host 12.0.0.88 //ACL配置的要访问的服务器地址是转换后的公网地址。

asa(config)# access-group out_to_dmz in int outside

DNS的A记录:

测试使用外网服务器访问Apache网站:

查看转换后的xlate表

五,配置SSH,在inside方向接入,实现对防火墙的管理:

配置如下:

asa(config)# domain-name asa.com //配置域名

asa(config)# crypto key generate rsa modulus 1024 //生成密钥长度

asa(config)# ssh 192.168.10.0 255.255.255.0 inside //定义允许哪段网段可以从哪个区域接入

asa(config)# ssh timeout 5 //定义多少时间未接入自动断开,单位分钟

asa(config)# ssh version 2 //定义版本号

asa(config)# passwd 123123 //配置登陆密码

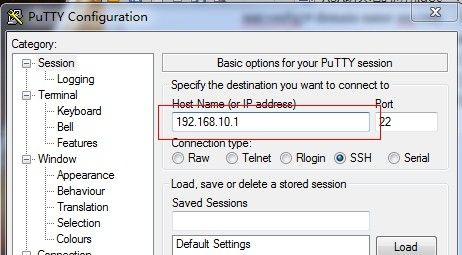

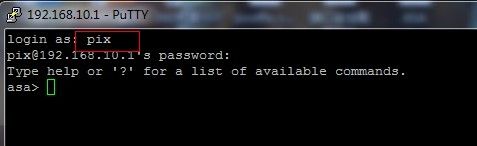

测试使用putty软件登陆:

ASA的默认使用用户名为pix。

实验完成