由于自己只是酱油君,所以十分任性的只做自己想做的,不想做的都丢给参赛的人2333,只做了不久,因为下午还要复现自己的漏洞。wp用来总结一下这次做题新学到的东西。

Misc 50pt

Base64——base32——base16

出flag

Re 60pt

UPX脱壳

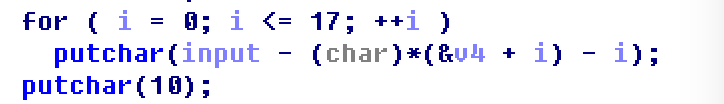

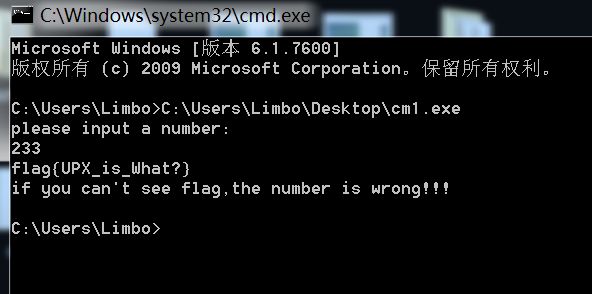

丢进ida,看到如图所示:

前面还有一个数组来着,但是实际操作没什么用。关键语句就是putchar(input…),根据题目要求,答案是flag{…},程序输入固定,所以只推出你要输入什么数字就ok,f的ascii码是102,所以推出要输入233。出结果

Re 70pt

本题知识点:

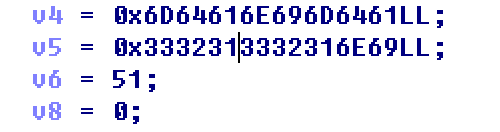

ida会将一串数组解释成int64,比如:

这个数组的实际内容是[0x61,0x64,0x6D,0x69,0x6E,0x61,0x64,0x6D,0x69,0x6E,0x31,0x32,0x33,0x31,0x32,0x33,0x33]

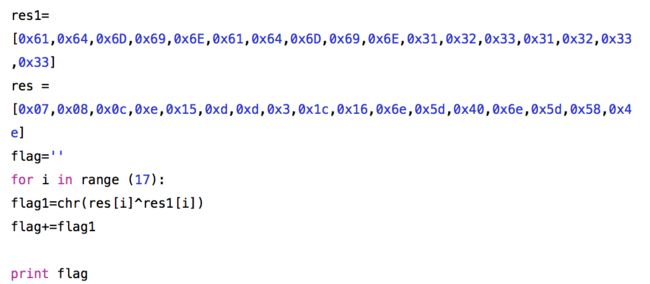

题目没什么难度,简单异或,下面是脚本:

不过有一个地方有bug,我也没改

出结果