- hackcon ctf 2018 | pwn wp

fantasy_learner

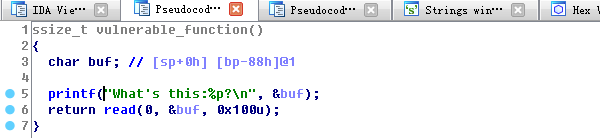

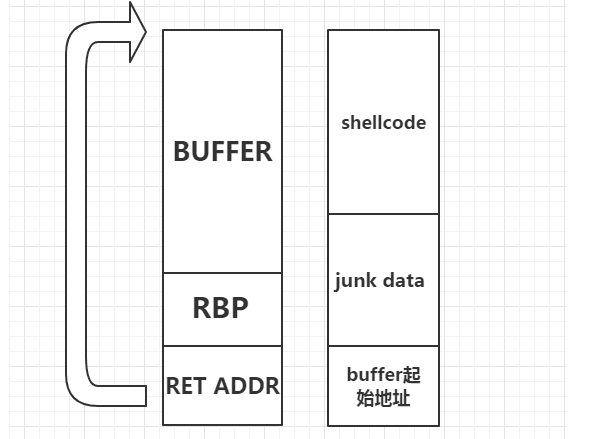

BOF漏洞点:栈溢出利用过程栈溢出跳转callMeMaybe函数获得flagexpSheSellsSeaShells90流程分析:给出了输入的栈地址有一个栈溢出点没有nx利用过程:根据以上三点,得出可以使用ret2shellcode使用shellcraft生成shellcode利用栈溢出,输入并跳转到shellcodeexpSimpleYetElegent150这道题目做了最久,卡在了能否根据_d

- 打印出ntdll.dll中所有函数名字和地址

codesailor

网络安全实验

0x01打印出ntdll.dll中所有函数名字和地址0x02在任何进程中都可以找到ntdll.dll和kernel32.dll这个动态链接库的基地址,另外每一个动态链接库基地址实际上都存放在一个双向链表的节点上,只要找到这个双向链表,就可以找到所需要的动态链接库基地址,然后就可以调用乱七八糟的函数,将shellcode放在一个精妙的地方。0x03代码如下://GetKernel32FuncAddr

- 第1天:基础入门-操作系统&名词&文件下载&反弹Shell&防火墙绕过-小迪安全学习

慘綠青年627

网络安全

名词概念前后端,POC/EXP,Payload/Shellcode,后门/Webshell,木马/病毒,反弹,回显,跳板,黑白盒测试,暴力破解,社会工程学,撞库,ATT&CK等https://www.cnblogs.com/sunny11/p/13583083.html基础案例1:操作系统-用途&命令&权限&用户&防火墙个人计算机&服务器用机Windows&Linux常见命令https://blo

- pwn学习笔记(2)ret_2_text_or_shellcode

晓幂

学习笔记

pwn学习笔记(2)1.三种常见的寄存器:ax寄存器:通用寄存器,可用于存放多种数据bp寄存器:存放的是栈帧的栈底地址sp寄存器:存放的是栈顶的地址2.栈帧与栈工作的简介:栈帧是存储函数的一些信息的地方,栈帧存储有函数的局部变量,传递给子函数的实际参数,父函数的地址以及上一个栈帧栈底的地址,大致情况如下:在函数调用的过程中,首先会讲bp寄存器的值进行压栈,以方便在恢复的时候恢复栈底寄存器的值,再之

- Linux x64下编写shellcode - execve(/bin/sh)

静析机言

1、将下述汇编代码存储为sh.ssection.textglobal_start_start:pushraxxorrdx,rdxxorrsi,rsimovrbx,'/bin//sh'pushrbxpushrsppoprdimoval,59syscall2、用nasm编译执行nasm-felf64sh.s-osh.oldsh.o-osh3、显示汇编代码objdump--disassemble./sh

- 【Web】小白友好的Java内存马基础学习笔记

Z3r4y

java内存马webshellwebctfweb安全木马

目录简介文件马与内存马的比较文件马原理内存马原理内存马使用场景内存马分类内存马注入方式这篇文章主要是概念性的,具体技术细节不做探究,重点在祛魅。简介内存马(MemoryShellcode)是一种恶意攻击技术,旨在通过利用程序或操作系统的漏洞,将恶意代码注入到系统内存中并执行。与传统的攻击方式不同,内存马不需要将恶意代码写入磁盘上的文件,而是直接在内存中进行操作,从而避开传统的安全防护措施。内存马的

- Python常见的免杀方式

Lyx-0607

笔记

10.1节介绍了通过msfvenom生成shellcode,并通过Python程序加载执行,又介绍了如何将Python的.py文件生成为exe文件。使用pyinstaller生成的可执行文件本身就具有一定的免杀能力,但是在与杀毒软件对抗时,部分杀毒软件也可以通过分析可执行文件的内容来判断文件是否为恶意程序,导致这些代码仍然具有被杀的可能。对于用msfvenom生成的shellcode,在生成时可以

- shellcode

Lyx-0607

笔记

生成shellcode在漏洞利用中,shellcode是不可或缺的部分,所以在网上有许多公开分享的shellcode,在不同平台上并不通用,需要选择适合的shellcode。这里推荐两个常见公开的安全平台:一个为公开的漏洞库exploit-db(见公众号链接10-1),一个为公开的Shell-strom库(见公众号链接10-2),如图10-1和图10-2所示。图10-1exploit-db公开漏洞

- 渗透测试常用术语总结

沫风港

web安全安全

渗透测试常用术语总结题记人的一生会遇到两个人,一个惊艳了时光,一个温柔了岁月。——苏剧《经年》正文我是会把我遇到很晦涩或者难以理解的词语分享到这的。相信大家和我一样,搞不清这些专业名词的区别,所以我来整理一下。1.POC、EXP、Payload与ShellcodePOC:全称'ProofofConcept',中文'概念验证',常指一段漏洞证明的代码。EXP:全称'Exploit',中文'利用',指

- 【ctf题目系列】ctfwiki pwn类型

安安csdn

安全ctfwikipwn

categories:ctfret2shellcode[root@ninganret2shellcode]#./ret2shellcodeNosystemforyouthistime!!!123byebye~[root@ninganret2shellcode]#checksec检查[root@ninganret2shellcode]#checksecret2shellcode[!]Couldnot

- 从网上下载的安全研究工具,别乱点

熊猫正正

安全网络安全系统安全安全威胁分析

前言前天笔者微信群里有个朋友发了一段聊天记录,说是有一个ShellCodeLoader工具好像是CS木马,如下:笔者本来想从GitHub下载样本研究一下,发现链接已经失效了,于是找群里的朋友要了样本,就给大家简单分析一下,对一些好玩的样本,笔者一直本着“不放过”的研究态度,就当好玩吧,其实做安全也就是好玩。分析拿到样本之后,发现包含两个程序:LoaderMaker.exe和ShellcodeLoa

- 01-操作系统_名词_文件下载_反弹

月亮今天也很亮

小迪安全学习web安全网络网络安全

操作系统_名词_文件下载_反弹一、渗透测试1.1、POC、EXP、Payload与Shellcode1.2、后门1.3、木马1.4、反弹1.5、回显1.6、跳板1.7、黑白盒测试1.8、暴力破解1.9、社会工程学1.10、撞库1.11、ATT&CK二、案例演示2.1、基础案例1:操作系统-用途&命令&权限&用户&防火墙2.1.1、Linux常见命令2.1.2、windows常见命令2.1.3、文件

- ubuntu18 安装k8s、openyurt

mpb

docker容器kubernetes

参考链接ubuntu部署k8shttps://blog.csdn.net/SHELLCODE_8BIT/article/details/122192034ubuntu永久关闭swaphttps://blog.csdn.net/Marco_90/article/details/121491195虚拟机组网https://www.jianshu.com/p/e6684182471bhttps://ww

- ARM汇编之TCP Bind Shell

Dr. 熊

bindshell作为一个bindshell,也就是在服务器上运行的shellcode,等待hacker去主动连接,所以它的主要工作就是监听固定端口,等待外部连接即可C代码(Linux,都是使用man命令查询的命令介绍)指令介绍socketintsocket(intdomain,inttype,intprotocol);创建通信端点并返回描述符bindintbind(intsockfd,const

- pwn学习笔记(1)

晓幂

学习笔记

pwn学习笔记(1)(1)pwn简介:以下来自于百度百科:”Pwn”是一个黑客语法的俚语词,是指攻破设备或者系统发音类似“砰”,对黑客而言,这就是成功实施黑客攻击的声音——砰的一声,被“黑”的电脑或手机就被你操纵了。(2)几个简单的名词:exploit:用于攻击的脚本与方案payload:攻击载荷,是对目标进程劫持控制流的数据shellcode:调用攻击目标的shell代码,常见的有bash和sh

- 2、安全开发-Python-Socket编程&端口探针&域名爆破&反弹Shell&编码免杀

++

Pythonpython网络安全

用途:个人学习笔记,欢迎指正!目录主要内容:一、端口扫描(未开防火墙情况)1、Python关键代码:2、完整代码:多线程配合Queue进行全端口扫描二、子域名扫描三、客户端,服务端Socket编程通信cmd命令执行1、客户端:2、服务端:四、python代码shellCode编码免杀&后门上线1、CS生成shellcode2、python未编码:二进制shellcode执行,CS上线代码3、将sh

- 【二进制漏洞】缓冲区溢出漏洞

星盾网安

安全

天命:好像复现成功了,又好像没有完全成功学习视频:抓住漏洞!缓冲区溢出漏洞利用实例,如何利用溢出执行ShellCode_哔哩哔哩_bilibili漏洞复现实验环境:kali(其实啥都试过,windows,ubuntu16,云服务器,效果都是一样)先写一个.c文件,里面写一个不会被调用的函数gcca.c#编译成可执行文件gdba.out#进入调式查看main函数的反汇编代码这一行应该就是缓冲区了,1

- V8 沙箱绕过

XiaozaYa

V8V8沙箱绕过

文章目录前言指针压缩v8沙箱沙箱绕过利用立即数写shellcode利用WasmInstance的全局变量前言本文完全参考Jay1n和_sky123_大佬文章:V8沙箱绕过和Chromev8pwn,因此仅仅做记录方便日后查看,如果读者想更详细地了解该技术,请移步至上述参考文章这里是以DiceCTF2022memoryhole题目为例展开的,出题者已经给了编译好的d8,这里就直接用了,就是调试不是很方

- ctf-wiki之ret2shellcode学习笔记

hope_9382

shellcode是3用于完成某个功能的汇编代码。通常用于获得目标系统的shell。查看下程序的保护没有开启任何保护在IDA中看到gets函数明显的栈溢出漏洞gets中获取的输入还会被复制到buf2中,且buf2存在于.bss段中buf2存在与.bss段.bss段通常时用来存放程序中未初始化的或者初始化为0的全局变量和静态变量的一块内存区域。特点是可读写,在程序执行之前.bss段会自动清0。因此我

- 驱动ShellCode注入

虚构之人

操作系统二进制win内核驱动开发安全web安全系统安全安全架构

文章目录驱动ShellCode注入提权简述驱动ShellCode注入提权简述常见的ShellCode加载器都是在R3层进行的如果有同学想在R0实现RootkitC2并实现ShellCode注入或者是,ShellCode加载器那么可以参考如下代码,该代码主要使用KeStackAttachProcess附件目标进程切换堆栈实现,ShellCode加载效果。#include#include//Shell

- 二进制安全虚拟机Protostar靶场(4)写入shellcode,ret to libc,构造ROP链 Stack Five,Stack Six,Stack Seven

Ba1_Ma0

pwn安全pwn二进制安全ctflinux

前言这是一个系列文章,之前已经介绍过一些二进制安全的基础知识,这里就不过多重复提及,不熟悉的同学可以去看看我之前写的文章二进制安全虚拟机Protostar靶场安装,基础知识讲解,破解STACKZEROhttps://blog.csdn.net/qq_45894840/article/details/129490504?spm=1001.2014.3001.5501二进制安全虚拟机Protostar

- mrctf2020_shellcode_revenge

z1r0.

pwn

mrctf2020_shellcode_revenge查看保护只能看汇编,那就看一下吧,这个函数意思其实就是输入的长度大于0则中转到11ac。看一下11ac给rbp-4的地方赋值为0,接着进123a这个函数其实就是如果输入字符串长度大于0则跳转到11b8,否则call。这里放shellcode不在0x60-0x7a跳转0x40-0x5a0x2f-0x5a可以看到当0x60-0x70时不会跳转,0x

- BUUCTF pwn——mrctf2020_shellcode

Captain杰派罗

[个人向]做题练习WP网络安全

checksec运行直接输入就行idamain函数read限制了长度,没有超过buf的大小,不存在溢出由题,可以直接放shellcode试试反编译报错:Decompilationfailure:11DDcallanalysisfailed如图1.跳转到地址2.Patchprogram(修补程序)→Changebyte(单字节修改)将前两对十六进制改成9090之类然后,可以F5了可以自己在原汇编和f

- [BUUCTF]PWN——mrctf2020_shellcode_revenge(可见字符shellcode)

Angel~Yan

BUUCTF刷题记录PWN

mrctf2020_shellcode_revenge例行检查,64位程序,开启了RELRO和PIE本地运行看一下大概的情况64位ida载入,没法f5,直接看汇编jg大于则跳转,jl小于则跳转,jump无条件跳转要让程序继续执行下去,肯定是跳转loc_11ACloc_123Aloc_11B8cdqe使用eax的最高位拓展rax高32位的所有位movzx则是按无符号数传送+扩展(16-32)EAX是

- [BUUCTF-pwn]——mrctf2020_shellcode_revenge(可见字符shellcode)(内涵peak小知识)

Y-peak

#BUUCTF

[BUUCTF-pwn]——mrctf2020_shellcode_revenge(可见字符shellcode)检查了下保护发现NX没有开,肯定要自己写shellcode呀。不过这道题,刷新了我的认知。众所周知,手写的shellcode里面肯定有很多不可见字符。第一次碰到可见的shellcode。看下IDA,不能反汇编不过问题不大,没事.个人建议,看汇编的时候,建议看流程图,更加直观将shellc

- BUUCTF--mrctf2020_shellcode1

call就不要ret

pwnCTFc++开发语言

这是一题64位的shellocde题,没啥花招入门题。看下保护:有可执行的段。接着我们看看IDA:主函数中无法反汇编,那么我们直接看汇编代码。其实很简单,通过系统调用执行puts函数,然后执行read函数。正在我想如何覆盖返回地址的时候,发现题目直接帮你搞好了。取buf的的地址(栈上)然后跳转到buf位置执行代码。那么我们直接通过read函数构造shellcode就完成了:frompwnimpor

- 从零开始做题:逆向 ret2shellcode orw

网络安全我来了

服务器linux网络安全安全系统安全

1.题目信息BUUCTF在线评测下载orw时防病毒要关闭2.题目分析orw是open、read、write的简写。有时候binary会通过prctl、seccomp进行沙箱保护,并不能getshell。只能通过orw的方式拿到flag。fd=open(‘./flag’);#打开flag文件,得到fdread(fd,buf,0x30);#通过fd将flag的内容读到内存中write(1,buf,0x

- 一、名词概念(新补充)

金灰

网络安全安全网络安全开发语言后端前端

目录1.前后端2.POC/EXP3.payload/shellcode4.后门/webshell5.木马/病毒6.反弹7.回显8.跳板9.黑白盒测试10.暴力破解11.社会工程学12.撞库13.ATT&CK(红蓝对抗框架)二.操作系统----用途&命令&权限&用户&防火墙1.windows/Linux常见命令2.权限(用户~/文件~/服务~)3.用户4.防火墙--自带防火墙入站&出战-规则-策略-

- CTF密码学-编码基础知识点总结

꧁꫞焉有得�焉有失꫞꧂

p2p安全c#

CTF密码学-编码基础知识点总结0x01目录常见编码:1.ASCII编码2.Base64/32/16编码3.shellcode编码4.Quoted-printable编码5.XXencode编码6.UUencode编码7.URL编码8.Unicode编码9.Escape/Unescape编码10.HTML实体编码11.UTF-8编码12.Hash算法&加盐Hash算法13.MD5算法14.敲击码(

- ret2shellcode 学习

她送的苦茶子

学习安全

文章目录ret2shellcoderet2shellcodeshellcode之前提了,ret2shellcode是指攻击者需要自己将调用shell的机器码(也称shellcode)注入至内存中,随后利用栈溢出复写return_address,进而使程序跳转至shellcode所在内存。向stack段中注入shellcode能向栈中注入shellcode的情况非常少见,这是因为目前的操作系统及程序

- 矩阵求逆(JAVA)利用伴随矩阵

qiuwanchi

利用伴随矩阵求逆矩阵

package gaodai.matrix;

import gaodai.determinant.DeterminantCalculation;

import java.util.ArrayList;

import java.util.List;

import java.util.Scanner;

/**

* 矩阵求逆(利用伴随矩阵)

* @author 邱万迟

- 单例(Singleton)模式

aoyouzi

单例模式Singleton

3.1 概述 如果要保证系统里一个类最多只能存在一个实例时,我们就需要单例模式。这种情况在我们应用中经常碰到,例如缓存池,数据库连接池,线程池,一些应用服务实例等。在多线程环境中,为了保证实例的唯一性其实并不简单,这章将和读者一起探讨如何实现单例模式。 3.2

- [开源与自主研发]就算可以轻易获得外部技术支持,自己也必须研发

comsci

开源

现在国内有大量的信息技术产品,都是通过盗版,免费下载,开源,附送等方式从国外的开发者那里获得的。。。。。。

虽然这种情况带来了国内信息产业的短暂繁荣,也促进了电子商务和互联网产业的快速发展,但是实际上,我们应该清醒的看到,这些产业的核心力量是被国外的

- 页面有两个frame,怎样点击一个的链接改变另一个的内容

Array_06

UIXHTML

<a src="地址" targets="这里写你要操作的Frame的名字" />搜索

然后你点击连接以后你的新页面就会显示在你设置的Frame名字的框那里

targerts="",就是你要填写目标的显示页面位置

=====================

例如:

<frame src=&

- Struts2实现单个/多个文件上传和下载

oloz

文件上传struts

struts2单文件上传:

步骤01:jsp页面

<!--在进行文件上传时,表单提交方式一定要是post的方式,因为文件上传时二进制文件可能会很大,还有就是enctype属性,这个属性一定要写成multipart/form-data,不然就会以二进制文本上传到服务器端-->

<form action="fileUplo

- 推荐10个在线logo设计网站

362217990

logo

在线设计Logo网站。

1、http://flickr.nosv.org(这个太简单)

2、http://www.logomaker.com/?source=1.5770.1

3、http://www.simwebsol.com/ImageTool

4、http://www.logogenerator.com/logo.php?nal=1&tpl_catlist[]=2

5、ht

- jsp上传文件

香水浓

jspfileupload

1. jsp上传

Notice:

1. form表单 method 属性必须设置为 POST 方法 ,不能使用 GET 方法

2. form表单 enctype 属性需要设置为 multipart/form-data

3. form表单 action 属性需要设置为提交到后台处理文件上传的jsp文件地址或者servlet地址。例如 uploadFile.jsp 程序文件用来处理上传的文

- 我的架构经验系列文章 - 前端架构

agevs

JavaScriptWeb框架UIjQuer

框架层面:近几年前端发展很快,前端之所以叫前端因为前端是已经可以独立成为一种职业了,js也不再是十年前的玩具了,以前富客户端RIA的应用可能会用flash/flex或是silverlight,现在可以使用js来完成大部分的功能,因此js作为一门前端的支撑语言也不仅仅是进行的简单的编码,越来越多框架性的东西出现了。越来越多的开发模式转变为后端只是吐json的数据源,而前端做所有UI的事情。MVCMV

- android ksoap2 中把XML(DataSet) 当做参数传递

aijuans

android

我的android app中需要发送webservice ,于是我使用了 ksop2 进行发送,在测试过程中不是很顺利,不能正常工作.我的web service 请求格式如下

[html]

view plain

copy

<Envelope xmlns="http://schemas.

- 使用Spring进行统一日志管理 + 统一异常管理

baalwolf

spring

统一日志和异常管理配置好后,SSH项目中,代码以往散落的log.info() 和 try..catch..finally 再也不见踪影!

统一日志异常实现类:

[java]

view plain

copy

package com.pilelot.web.util;

impor

- Android SDK 国内镜像

BigBird2012

android sdk

一、镜像地址:

1、东软信息学院的 Android SDK 镜像,比配置代理下载快多了。

配置地址, http://mirrors.neusoft.edu.cn/configurations.we#android

2、北京化工大学的:

IPV4:ubuntu.buct.edu.cn

IPV4:ubuntu.buct.cn

IPV6:ubuntu.buct6.edu.cn

- HTML无害化和Sanitize模块

bijian1013

JavaScriptAngularJSLinkySanitize

一.ng-bind-html、ng-bind-html-unsafe

AngularJS非常注重安全方面的问题,它会尽一切可能把大多数攻击手段最小化。其中一个攻击手段是向你的web页面里注入不安全的HTML,然后利用它触发跨站攻击或者注入攻击。

考虑这样一个例子,假设我们有一个变量存

- [Maven学习笔记二]Maven命令

bit1129

maven

mvn compile

compile编译命令将src/main/java和src/main/resources中的代码和配置文件编译到target/classes中,不会对src/test/java中的测试类进行编译

MVN编译使用

maven-resources-plugin:2.6:resources

maven-compiler-plugin:2.5.1:compile

&nbs

- 【Java命令二】jhat

bit1129

Java命令

jhat用于分析使用jmap dump的文件,,可以将堆中的对象以html的形式显示出来,包括对象的数量,大小等等,并支持对象查询语言。 jhat默认开启监听端口7000的HTTP服务,jhat是Java Heap Analysis Tool的缩写

1. 用法:

[hadoop@hadoop bin]$ jhat -help

Usage: jhat [-stack <bool&g

- JBoss 5.1.0 GA:Error installing to Instantiated: name=AttachmentStore state=Desc

ronin47

进到类似目录 server/default/conf/bootstrap,打开文件 profile.xml找到: Xml代码<bean

name="AttachmentStore"

class="org.jboss.system.server.profileservice.repository.AbstractAtta

- 写给初学者的6条网页设计安全配色指南

brotherlamp

UIui自学ui视频ui教程ui资料

网页设计中最基本的原则之一是,不管你花多长时间创造一个华丽的设计,其最终的角色都是这场秀中真正的明星——内容的衬托

我仍然清楚地记得我最早的一次美术课,那时我还是一个小小的、对凡事都充满渴望的孩子,我摆放出一大堆漂亮的彩色颜料。我仍然记得当我第一次看到原色与另一种颜色混合变成第二种颜色时的那种兴奋,并且我想,既然两种颜色能创造出一种全新的美丽色彩,那所有颜色

- 有一个数组,每次从中间随机取一个,然后放回去,当所有的元素都被取过,返回总共的取的次数。写一个函数实现。复杂度是什么。

bylijinnan

java算法面试

import java.util.Random;

import java.util.Set;

import java.util.TreeSet;

/**

* http://weibo.com/1915548291/z7HtOF4sx

* #面试题#有一个数组,每次从中间随机取一个,然后放回去,当所有的元素都被取过,返回总共的取的次数。

* 写一个函数实现。复杂度是什么

- struts2获得request、session、application方式

chiangfai

application

1、与Servlet API解耦的访问方式。

a.Struts2对HttpServletRequest、HttpSession、ServletContext进行了封装,构造了三个Map对象来替代这三种对象要获取这三个Map对象,使用ActionContext类。

----->

package pro.action;

import java.util.Map;

imp

- 改变python的默认语言设置

chenchao051

python

import sys

sys.getdefaultencoding()

可以测试出默认语言,要改变的话,需要在python lib的site-packages文件夹下新建:

sitecustomize.py, 这个文件比较特殊,会在python启动时来加载,所以就可以在里面写上:

import sys

sys.setdefaultencoding('utf-8')

&n

- mysql导入数据load data infile用法

daizj

mysql导入数据

我们常常导入数据!mysql有一个高效导入方法,那就是load data infile 下面来看案例说明

基本语法:

load data [low_priority] [local] infile 'file_name txt' [replace | ignore]

into table tbl_name

[fields

[terminated by't']

[OPTI

- phpexcel导入excel表到数据库简单入门示例

dcj3sjt126com

PHPExcel

跟导出相对应的,同一个数据表,也是将phpexcel类放在class目录下,将Excel表格中的内容读取出来放到数据库中

<?php

error_reporting(E_ALL);

set_time_limit(0);

?>

<html>

<head>

<meta http-equiv="Content-Type"

- 22岁到72岁的男人对女人的要求

dcj3sjt126com

22岁男人对女人的要求是:一,美丽,二,性感,三,有份具品味的职业,四,极有耐性,善解人意,五,该聪明的时候聪明,六,作小鸟依人状时尽量自然,七,怎样穿都好看,八,懂得适当地撒娇,九,虽作惊喜反应,但看起来自然,十,上了床就是个无条件荡妇。 32岁的男人对女人的要求,略作修定,是:一,入得厨房,进得睡房,二,不必服侍皇太后,三,不介意浪漫蜡烛配盒饭,四,听多过说,五,不再傻笑,六,懂得独

- Spring和HIbernate对DDM设计的支持

e200702084

DAO设计模式springHibernate领域模型

A:数据访问对象

DAO和资源库在领域驱动设计中都很重要。DAO是关系型数据库和应用之间的契约。它封装了Web应用中的数据库CRUD操作细节。另一方面,资源库是一个独立的抽象,它与DAO进行交互,并提供到领域模型的“业务接口”。

资源库使用领域的通用语言,处理所有必要的DAO,并使用领域理解的语言提供对领域模型的数据访问服务。

- NoSql 数据库的特性比较

geeksun

NoSQL

Redis 是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。目前由VMware主持开发工作。

1. 数据模型

作为Key-value型数据库,Redis也提供了键(Key)和值(Value)的映射关系。除了常规的数值或字符串,Redis的键值还可以是以下形式之一:

Lists (列表)

Sets

- 使用 Nginx Upload Module 实现上传文件功能

hongtoushizi

nginx

转载自: http://www.tuicool.com/wx/aUrAzm

普通网站在实现文件上传功能的时候,一般是使用Python,Java等后端程序实现,比较麻烦。Nginx有一个Upload模块,可以非常简单的实现文件上传功能。此模块的原理是先把用户上传的文件保存到临时文件,然后在交由后台页面处理,并且把文件的原名,上传后的名称,文件类型,文件大小set到页面。下

- spring-boot-web-ui及thymeleaf基本使用

jishiweili

springthymeleaf

视图控制层代码demo如下:

@Controller

@RequestMapping("/")

public class MessageController {

private final MessageRepository messageRepository;

@Autowired

public MessageController(Mes

- 数据源架构模式之活动记录

home198979

PHP架构活动记录数据映射

hello!架构

一、概念

活动记录(Active Record):一个对象,它包装数据库表或视图中某一行,封装数据库访问,并在这些数据上增加了领域逻辑。

对象既有数据又有行为。活动记录使用直截了当的方法,把数据访问逻辑置于领域对象中。

二、实现简单活动记录

活动记录在php许多框架中都有应用,如cakephp。

<?php

/**

* 行数据入口类

*

- Linux Shell脚本之自动修改IP

pda158

linuxcentosDebian脚本

作为一名

Linux SA,日常运维中很多地方都会用到脚本,而服务器的ip一般采用静态ip或者MAC绑定,当然后者比较操作起来相对繁琐,而前者我们可以设置主机名、ip信息、网关等配置。修改成特定的主机名在维护和管理方面也比较方便。如下脚本用途为:修改ip和主机名等相关信息,可以根据实际需求修改,举一反三!

#!/bin/sh

#auto Change ip netmask ga

- 开发环境搭建

独浮云

eclipsejdktomcat

最近在开发过程中,经常出现MyEclipse内存溢出等错误,需要重启的情况,好麻烦。对于一般的JAVA+TOMCAT项目开发,其实没有必要使用重量级的MyEclipse,使用eclipse就足够了。尤其是开发机器硬件配置一般的人。

&n

- 操作日期和时间的工具类

vipbooks

工具类

大家好啊,好久没有来这里发文章了,今天来逛逛,分享一篇刚写不久的操作日期和时间的工具类,希望对大家有所帮助。

/*

* @(#)DataFormatUtils.java 2010-10-10

*

* Copyright 2010 BianJing,All rights reserved.

*/

package test;

impor