《开机弹出“今日看点”和屏幕右下角弹出小广告的解决方法!》

最近几天,我家电脑屏幕右下角经常弹出广告窗口。《腾讯QQ》和《迅雷看看》弹出来的广告咨询都已经被我用特殊方法屏蔽了,而且我也没有安装什么其它的媒体娱乐软件,那出现这种情况就有可能是中毒了。可是当我用《360安全卫士》扫描一番后,均没有发现“广告***”和“广告插件”,显示“0威胁”。于是,我就又在QQ群里咨询了一下网友们,一个网友说可能是当地电信运营商的DNS劫持弹出来的广告,杀毒软件是无法处理的,只能通过手动修改DNS地址来绕过劫持。因此,我也没太在意。

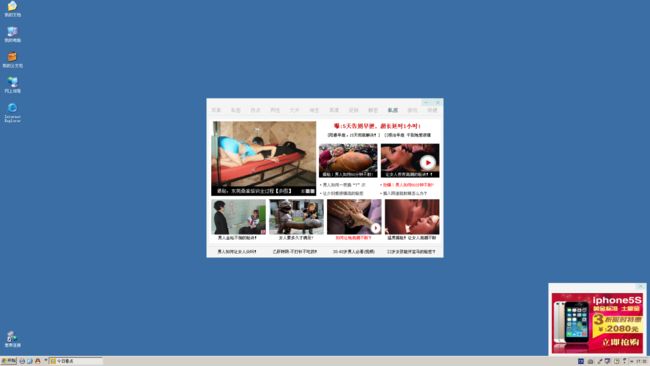

之前一直是屏幕右下角弹出小广告;直到昨天晚上,一个名为“今日看点”的大型广告窗口突然闪现在了屏幕中央,这才彻底让我醒目了!

这个大型广告弹窗类似于“腾讯QQ”的“我的资讯”,但是与“腾讯网迷你版”不同的是其版面内容淫秽至极,主要以传播“黄毒”为主!其次,就是推广某家淘宝网站和宣传一些骗钱卖假药的广告……

由于广告窗口的框架颜色与《360安全浏览器》的窗体框架颜色基本相同,所以我最初怀疑是《360安全浏览器》在耍流氓,或是有流氓广告程序绑架《360安全浏览器》的窗体控件,可是我卸载《360安全浏览器》后问题依旧……而且在此时一个新的问题也出现了,那就是我家安装的是双系统,一个XP和一个Win7,如果真的像那个网友所说的那样是被电信劫持了DNS的话,那为什么登录“Windows 7”系统后就没有弹窗呢?

我马上意识到了这个问题的严重性了,那就是我家电脑里绝对存在着病毒实体,而且还有可能是个杀毒软件无法识别的新型病毒!我上网查了下,发现许多求助网友也出现了与我相同的状况,共同特征点就是开机屏幕右下角弹出小广告和屏幕正中间弹出“今日看点”,启动项里找不出任何可疑的启动项,杀毒软件也查不出任何威胁,病毒就好像跟一个幽灵似的附着在电脑里若隐若现。

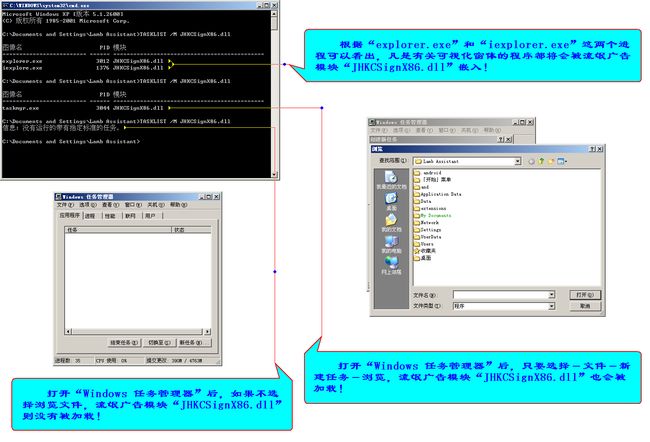

打开“Windows 任务管理器”,在“应用程序”里面选中“今日看点”,单击鼠标右键再选择“转到进程(G)”;想不到转到的进程居然是“explorer.exe”。当我结束系统进程“explorer.exe”之后,这一大一小的“广告弹窗”也就随之消失了,看来问题确实出现在了系统程序“explorer.exe”的身上。我检测了一下“explorer.exe”的MD5,结果是正常的,也就是说系统程序“explorer.exe”没有被恶意篡改替换,而是被“广告***”嵌入了流氓广告模块(DLL文件)!

我仔细回忆了一下,这个问题好像是在我几天前在某个小网站下载安装了军事游戏《战地风云2》后不久出现的。我检查了一下游戏安装文件夹“BF2”的创建日期是2013年11月14日,于是我就按“F3”键调出了搜索。

点击“所有文件和文件夹(L)”,选定“本地磁盘(C:)”后再点击“什么时候修改的?”,指定日期的下拉菜单中选择“创建日期”,时间段调制到“2013-11-14”,开始“搜索(R)”。

等那个小黄狗搜索完成后,在2013年11月14日那天创建的所有文件中确实发现了几个可疑文件。

在“搜索结果”里,有一个名为“JHKCSignX86.dll”的动态链接库文件最为可疑,它在“C:\Program Files\Common Files\JHKCSign”的目录下。而且我在“C:\Documents and Settings\Administrator\Local Settings\Temp”的目录下还发现了两个名为“desktopicon.exe”和“desktopicon.zip”的文件也非常可疑,最大的嫌疑就是程序“desktopicon.exe”的文件名称与可疑文件“JHKCSignX86.dll”的文件描述基本相同。它出现在当前用户的临时文件夹目录下,那么它就很有可能是这个“广告***”的释放程序(即安装程序);而压缩包文件“desktopicon.zip”很有可能就是“广告***”下载下来的更新变种。

开始菜单(Win键+R键)——运行 输入:“cmd.exe”(引号去掉),调出“命令提示符”,在黑色窗口里面输入DOS命令:“TASKLIST /M”或者“TASKLIST /M JHKCSignX86.dll”(引号去掉) 。

通过DOS命令查询的结果,在“explorer.exe”加载的所有动态链接库里可以找到可疑程序“JHKCSignX86.dll”也被加载在其中。 打开压缩包文件“desktopicon.zip”后,可以看到里面有三个程序,分别是“desktopicon.exe”、“JHKCSignX64.dll”、“JHKCSignX86.dll”,其中那个动态链接库文件“JHKCSignX86.dll”无论名称、大小、描述信息都与共享文件夹“C:\Program Files\Common Files\JHKCSign”目录下的那个可疑程序“JHKCSignX86.dll”完全一致。

转到这个“广告***”的所在目录,可以看到该目录下有两个文件和一个文件夹,分别是可疑程序“JHKCSignX86.dll”、配置文件“deskIcon.ini”、临时文件夹“temp”。

用程序资源编辑软件《eXeScope》可以查看到“JHKCSignX86.dll”所包含的程序图标(ICO),这个图标与流氓广告弹窗“今日看点”在“Windows 任务管理器”里所显示的图标是一样的。现在可疑程序“JHKCSignX86.dll”是不是“广告***”的主程序,我想大家看到这心里都有了自己的答案了,那么与它同处在一个目录下的“deskIcon.ini”毫无疑问就是***的配置文件了,里面的命令应该是***运行后弹出广告窗口的时间间隔,设置为一个小时弹出一次。

我又将“C:\ProgramFiles\Common Files\JHKCSign\JHKCSignX86.dll”重命名后重启了计算机,在下次登录系统之后桌面就再也没有弹出广告。由此可见,“JHKCSignX86.dll”就是“广告***”的主程序!

虽然问题很快被我解决了,但是留下了好多疑点,比如这个没有任何启动项的“广告***”是如何随机启动的?还有为什么杀毒软件升级那么多次病毒库后依然查不到这个它的威胁呢?等等……要想了解并杀掉一个病毒,就要先知道它的安装过程与运行方式,这才是人工杀毒的关键!所以我不惜牺牲自家电脑,就让这个“广告***”再次感染了一次刚被我杀完毒后的操作系统。

首先将“desktopicon.zip”里面的三个“广告***”程序全部解压缩,然后运行“广告***”的释放器“desktopicon.exe”。***释放器“desktopicon.exe”运行后会将它的两个模块“JHKCSignX64.dll”和“JHKCSignX86.dll”连带自己一同复制到当前用户的临时文件夹“C:\Documents and Settings\Administrator\Local Settings\Temp”的目录下。

注意两个***模块“JhkCSignX……”后面的数字分别是“64”和“86”,经常手动下载安装系统补丁的朋友看到这都应该懂这两个文件是什么意思了;就是说这两个***动态链接库一个(JHKCSignX86.dll)是在32位操作系统上运行的,另一个(JHKCSignX64.dll)则是在64位操作系统上运行的,这就说明该“广告***”除了能感染32位操作系统之外还能感染64位操作系统。

“desktopicon.exe”会检测并判断受害者的操作系统是32位还是64位,然后会对号入座将相应的“广告***”动态链接库复制到“C:\Program Files\Common Files\JHKCSign”的最终目录下。因为我家是32位操作系统,所以“广告***”在创建它的文件夹“JHKCSign”后复制的是“JHKCSignX86.dll”。

“desktopicon.exe”虽然在注册表里写入了多个项值,但是它最后在注册表中创建的那个项值对***整体来说才是最为关键的。这个项值就是***释放器在“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers”分支下创建的一个名称为“__JHKCSign”的子项。

“广告***”的子项“__JHKCSign”除了默认值指向的是一个CLSID“{13F2CBB7-8754-4dc2-98E4-BF42423EF9A3}”之外,下面就再也没有什么配置信息了。但是不要小看这个默认值,它可是整个“广告***”运作的引擎!

在此大家先要了解一下项值“Explorer”下面这个子项“ShellIconOverlayIdentifiers”的功能以及工作方式,“ShellIconOverlayIdentifiers”翻译过来的大致意思就是叠加图标。

什么是叠加图标?也就是说一款软件在进入下一个状态的时候(如:已更新)就会在它原有图标(如:快捷方式)上附加一个新的图标来显示自己的最新状态。假如某款软件存在这样的设置,那就要通过“explorer.exe”来执行处理了。

因为桌面的图标以及一切窗口都是由“explorer.exe”运行后显示的,所以能改变桌面图形样式的只有“explorer.exe”能做到。因此想要在自己程序图标上叠加图标,就只有将自身拥有这样功能的一个模块提前嵌入到“explorer.exe”进程中去执行这样的命令。

为此 Windows 注册表早就提供了一个这样强大的功能,那就是项值“Explorer”分支下的子项“ShellIconOverlayIdentifiers”,它里面所包含的一切设置在系统进入桌面后都会被“Explorer.exe”读取并加载!

比如“广告***”项值“__JHKCSign”下面那个名称为“360UDiskGuard Icon Overlay”的子项就是《360 U盘保镖》的相关项值,它默认值指向《360 U盘保镖》的CLSID“{CC00F81D-5262-450A-B1FA-D6BEE3406263}”,而“{CC00F81D-5262-450A-B1FA-D6BEE3406263}”下面的子项“InprocServer32”的默认值指向的则是《360 U盘保镖》的动态链接库“D:\Program Files\360\360safe\safemon\360UDiskGuard.dll”。

因为电脑启动“explorer.exe”后,“explorer.exe”会读取并加载项值“Explorer”下面所有子项中的配置,“360UDiskGuard.dll”不例外也就被加载到“explorer.exe”中去运行了。《360 U盘保镖》动态链接库“360UDiskGuard.dll”的功能是在《360安全卫士》运行的过程中,当监测到用户插入U盘后会在屏幕右上角显示“360 U盘小助手”的透明窗体。如果“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers”分支下的项值“360UDiskGuard Icon Overlay”被破坏(删除),那么下次重启计算机后再插入U盘时,“360 U盘小助手”的透明窗体将不会显示。

看完我对《360 U盘保镖》的项值“360UDiskGuard Icon Overlay”的介绍之后,我想大家此时也应该能明白“广告***”的工作原理了。“HKEY_CLASSES_ROOT\CLSID”分支下的子项{13F2CBB7-8754-4dc2-98E4-BF42423EF9A3}就是“广告***”的CLSID,其子项“InprocServer32”默认值的链接位置正是“广告***”的主体程序“JHKCSignX86.dll”。

“广告***”就是通过这种方法,在电脑登录桌面时就将自身模块“JHKCSignX86.dll”嵌入到系统可视化进程“explorer.exe”中去运行的,从而做到了无启动项、服务项也能随之启动的效果。

***释放器还会在“HKEY_CLASSES_ROOT\TypeLib”的分支下创建一个名为“{88D5328E-895E-4391-A3F9-DF15EC9F343B}”的子项。项值“TypeLib”是类型库,下面记录的多为应用软件的版本信息,比如安装某款大型软件时需要某些更高版本的系统组件,那么它在安装的过程中就会检查这个项值下控件版本的信息,如果达不到版本要求就会停止安装。一般的***病毒是不会在项值“TypeLib”下面写入信息的,因为走这一步根本就是多此一举。所以我怀疑这个“广告***”的前身很可能是靠着某款应用软件改写的,或者是这个“广告***”的编写者知道那款软件的源码。

注意“{88D5328E-895E-4391-A3F9-DF15EC9F343B}”的默认值,从中可以看到这样的数据:IUUSeeContextMenu

看到这条数值数据,不由得就让人想起了《UUSee网络电视》这款媒体娱乐软件。“广告***”的注册表中有《UUSee网络电视》的信息,貌似两者间存在着什么关系。

***释放器“desktopicon.exe”在安装完“广告***”之后,便结束自身进程。当计算机下次启动之后,随系统启动的“explorer.exe”就会读取“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer”这一分支下面的所有配置,其子项“ShellIconOverlayIdentifiers”下面的“广告***”注册项“__JHKCSign”的信息配置也就随之被读取、加载了。

之后,成功加载***模块“JHKCSignX86.dll”的“explorer.exe”会先在***的安装目录下创建一个名为“deskIcon.ini”的文件和一个名为“temp”的***临时文件夹,均为“广告***”的配置文件。其中***配置文件“deskIcon.ini”里面的配置信息是“initime=3600”,这个设置是“广告***”弹出广告窗口的时间间隔,意为每60分钟弹出一次广告窗口,也就是1小时一次。

接着,被“广告***”劫持的“explorer.exe”会检测网络是否可用,如可用,就会连接指定的服务器开始广告弹窗了。一般是屏幕右下角先弹出小广告来,几分钟后“今日看点”才会弹出。

“广告***”每弹出一次广告窗口之后,就会刷新一次“deskIcon.ini”文件的访问记录,然后根据***配置文件“deskIcon.ini”的最后修改时间来计时。如果期间内“explorer.exe”不被结束,那么在这60分钟的时间里是不会再弹出第二次的。

而且,“explorer.exe”也未必都是以一个进程运行的,凡是在“文件夹选项”里设置了“在单独的进程中打开文件夹窗口”的受害者很可能会被这个“广告***”烦的更多!

因为勾选了这项设置之后,每打开一个文件夹都会启动一个“explorer.exe”,每启动一个“explorer.exe”就意味着多运行一次这个“广告***”,从而也就导致了***的广告弹窗会被多弹出来一次。频繁打开文件夹窗口,就会频繁弹出!所以,在“文件夹选项”里没有在这个选项上打上“√”的人中毒症状可能会不明显。

除此之外,许多程序在显示可视化界面时也都是需要加载注册表项“Explorer”下面的配置的,不光“explorer.exe”一个,所以“JHKCSignX86.dll”还有可能被其它的程序加载运行着。被其它进程加载,就意味着广告弹窗次数会更多,系统会更卡。例如刚打开“Windows 任务管理器”时“JHKCSignX86.dll”是不被加载的,但是点击“浏览( B )...”文件之后,“JHKCSignX86.dll”也就被加载到“Windows 任务管理器”的进程“taskmgr.exe”中去了。

如此看来,结束“explorer.exe”后再通过“Windows 任务管理器”的浏览文件夹目录的功能也是无法删除***动态链接库“JHKCSignX86.dll”的。

就这样,每增加一个运行着***程序“JHKCSignX86.dll”的进程之后,就会多弹出一次广告窗口,最后弹出***广告窗口的那个进程就会更新一次***配置文件“deskIcon.ini”的修改时间,之后所有加载***模块“JHKCSignX86.dll”的进程就会以该文件的最后一次修改时间为准重新开始计时。

通过《eXeScope》这款软件我们再次看到了***程序“JHKCSignX86.dll”内包含着有关《UUSee网络电视》信息,其中“UUSeeContextMenu”分开成英语单词翻译过来就是“悠视网精读文本菜单”。

右侧窗口中是《Delphi》的COM编程信息,这些资源信息是“广告***”程序与***广告服务器相互通信的一些接口配置,我们从中可以看到识别接口的唯一标识(GUID)信息和***在注册表中的唯一标识(CLSID)信息是一样的:{13F2CBB7-8754-4dc2-98E4-BF42423EF9A3}

整个窗口的源码中布满了“UUSee”的字样,分析到这一步不得不让我对这个“广告***”产生怀疑了,它是不是和《UUSee网络电视》有着什么样的关系?于是,我就在虚拟机里下载安装了一个《UUSee网络电视》与该***对比了一下。

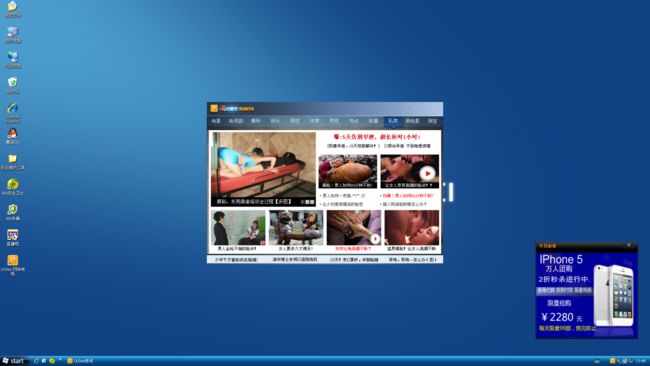

《UUSee网络电视》安装完成之后,《UUSee网络电视》就启动了,我们可以看到它的整个程序界面布满了广告窗体,就连自带的一些插件都是广告插件。

接着,电脑屏幕中间和屏幕右下角首先会弹出“UUSee资讯”和一个名为“今日必看”的小广告来。下图是“UUSee资讯”的截屏,与“广告***”弹出来的广告窗口“今日看点”对比一下(参考本帖第一张图),我们可以看到除了两者的广告窗体不一样之外,加载的整个广告页面是完全一致的。后台查看了一下,两者的广告弹窗所指向的网站均是悠视网的广告网站“uusee.adsame.com”,例如其中两个×××广告页面的链接地址分别是:

http://uusee.adsame.com/s?z=uusee&c=267&op=1

http://uusee.adsame.com/s?z=uusee&c=271&op=4

退出关闭《UUSee网络电视》之后,屏幕右下角还是不断地弹出小广告“今日必看”来;很显然,《UUSee网络电视》只是界面程序退出了,而后台依然是有程序在运行。

不管一款软件的功能有多好,当它弹出×××、诈骗、钓鱼等广告时,就已经可以被列为“流氓软件”了!

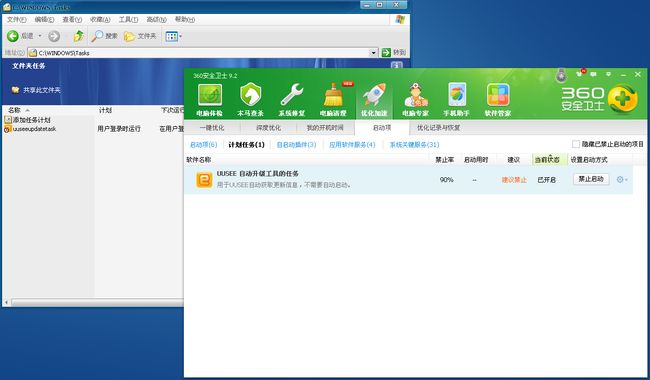

虚拟机重启系统之后,进入桌面时会很慢。在虚拟机联网的情况下,《UUSee网络电视》的“UUSee资讯”和“今日必看”的广告窗口会先在桌面上弹出来,就跟“广告***”开机弹出“今日看点”等广告窗口一样。我记得我已经在《UUSee网络电视》的设置中把其设置为不随机启动了,怎么它还会跟“广告***”一样开机弹出广告呢?

原来,《UUSee网络电视》除了常规的启动项之外,还有一个“任务计划”,这个“任务计划”会在用户登录时运行。虽说《UUSee网络电视》不像“广告***”那样利用“explorer.exe”的加载漏洞随机启动,但是不能被禁止,也足以证明它的流氓性!

《UUSee网络电视》的“任务计划”描述是自动获取更新信息,其实是这样吗?更新,更新的是什么?是软件升级?还是更新广告弹窗?

“任务计划”对应的程序是“UUUpgrade.exe”,所在目录是“C:\ProgramFiles\Common Files\uusee”,和“广告***”的安装目录( C:\Program Files\Common Files \JHKCSign)是同一个目录。

《UUSee网络电视》在用户第一次重启计算机运行后,会下载一些组件到“C:\Program Files\Common Files\uusee”目录下,其中会有“desktopicon.exe”、“desktopiconX64.dll”、“desktopiconX86.dll”这三个程序。看到其中的“desktopicon.exe”,不由的能让人想起“广告***”的释放器“desktopicon.exe”。那么“desktopiconX64.dll”和“desktopiconX86.dll”这两个程序是否也和“广告***”的“JHKCSignX64.dll”和“JHKCSignX86.dll”一样呢?就让我们对比一下吧。

这是“广告***”程序“JHKCSignX86.dll”与《UUSee网络电视》程序“desktopiconX86.dll”的版本信息对比,可见“产品名称”都是一样的。

通过“广告***”程序“JHKCSignX86.dll”的源文件名“desktopicon.DLL”就能看出它原属于《UUSee网络电视》的程序。

不同的是“广告***”程序“JHKCSignX86.dll”与《UUSee网络电视》程序“desktopiconX86.dll”的文件大小不一样。“JHKCSignX86.dll”的文件大小是“475 KB (486,960 字节)”,而“desktopiconX86.dll”的文件大小是“414 KB (424,312 字节)”,***程序比《UUSee网络电视》的程序多出了“61 KB (62,648字节)”,这可能是因为“desktopiconX86.dll”在被编译成“JHKCSignX86.dll”后嵌入了恶意代码,所以程序大小才会比原文件更大。

经过测试,如果单单把虚拟机系统“C:\Program Files\Common Files”目录下的“uusee”放到实机系统“C:\Program Files\Common Files”目录下的话,被加载***程序“JHKCSignX86.dll”的“explorer.exe”还会执行“uusee”目录下的“UUSeeMediaCenter.exe”,这是《UUSee网络电视》的媒体中心程序,被执行后会弹出“UUSee资讯”和“今日必看”(我实机中可是从来都没有安装过《UUSee网络电视》的),这说明“广告***”程序“JHKCSignX86.dll”还保留着软件程序“desktopiconX86.dll”的功能!

最后得出结论,“JHKCSignX86.dll”就是由《UUSee网络电视》的组件“desktopiconX86.dll”改编而成“广告***”程序的。

但是,为什么含有恶意代码的流氓广告程序“JHKCSignX86.dll”感染计算机后,杀毒软件就查不出它的威胁来呢?鼠标右键“广告***”模块“JHKCSignX86.dll”菜单中选择“使用 360杀毒 扫描”对其进行扫描,扫描结果竟然显示无威胁!

不光《360杀毒》无法识别它,就连各大主流杀毒软件《卡巴斯基》、《金山毒霸》等都无法识别这个“广告***”。下图是将流氓广告模块“JHKCSignX86.dll”上传至《VirSCAN.org》多引擎在线病毒扫描网后37款杀毒软件的在线扫描结果。

可见,37款杀毒软件没有一款能识别出它的威胁。就是因为杀毒软件查不到它,所以众多受害者们就只能继续忍受着这个幽灵般的“广告***”的流氓行为!

几乎所有主流杀毒软件对这个“广告***”都不感冒,这是为什么?不知大家在查看***程序“JHKCSignX86.dll”的文件属性时有没有注意到这样一个瑕疵,那就是“JHKCSignX86.dll”和《UUSee网络电视》的“desktopiconX86.dll”一样都有一个“数字签名”的选项卡,这可是大部分病毒***程序都不具备的。

想给程序添加有效的数字签名,只有在“CA数字证书认证中心”申请后才能做到,而且还需要购买数字证书,价钱不菲。自签的假证书基本都能被杀毒软件的HIPS防火墙所识别,因此一般为个人制作***的人都不会为了盗个号而花重金的;就算申请了也不会被通过,想想谁也不会这么傻吧。所以能给***程序添加有效数字签名的,也只有软件公司或特殊机构才能做到。

众多杀毒软件没有识别到***程序“JHKCSignX86.dll”的威胁,就说明它所携带的数字证书是真的,和《UUSee网络电视》的程序“desktopiconX86.dll”的数字证书一样都是被“CA数字证书认证中心”安全认证的。所以该“广告***”感染受害者的电脑之后,靠着这个被认证的数字证书就被所有的杀毒软件给放行了,这样它才得以在受害者的电脑上畅行无阻的运作。

UUSee隐形广告

病毒名称:UUSee隐形广告;

病毒类型:广告***;

危害等级:★★

影响平台:32位操作系统/64位操作系统;

病毒样本:

附上“UUSee隐形广告”***的广告程序样本,请在下载后24小时内删除。广告程序样本仅供学习参考使用,禁止破坏他人计算机等非法用途,如有后果请自负,本人不承担任何法律责任!

“UUSee隐形广告”***主要通过捆绑软件安装包(.EXE)传播。被恶意捆绑的软件安装程序在安装软件的过程中会连接悠视网的下载地址“download.uusee.com”来下载自身的压缩包“desktopicon.zip”,并在系统后台解压缩后将自身模块插入到系统进程“explorer.exe”中去运行。

之后会模仿《360安全浏览器》的窗体弹出大型广告窗口“今日看点”和一些小广告的窗口。为了不近一步引起受害者们的警觉和恐慌,“UUSee隐形广告”***在频繁弹出几日广告之后会消停几天甚至数天,过后会继续再弹窗……广告弹窗的爆发日应该是由服务器控制的。

该“广告***”对受害者计算机的危害并不是很大,因为它***电脑的目的主要是为了做广告。除了严重影响了受害者的电脑使用之外,更让受害者们头疼的问题就是无论杀毒软件更新/升级多少次,都无法查出这个“广告***”的存在。没有明显的可疑进程,也没有明显的可疑启动项,明知自己家的电脑已中毒,却束手无策,这让一些喜欢手动杀毒的人也无计可施了。

为什么查不出病毒来,这是由于“UUSee隐形广告”***的模块“JHKCSignX64.dll”和“JHKCSignX86.dll”同它上面的合法软件《UUSee网络电视》一样启用了有效的的数字签名证书,所以各大杀毒软件都不会视其为病毒程序。“UUSee隐形广告”***就是通过这种方法实现了“免杀”效果!顺利突破所有杀毒软件的防护层后便在受害者的电脑上肆意耍流氓做广告,这才是“UUSee隐形广告”***一直都能“隐形”于系统中的主要原因!

谈到《UUSee网络电视》,在早些年的时候它还能算是一款不错的网络电视;但是现在,它完全就是一款打着网络电视的名义提供用户下载的广告软件,简直是越做越流氓!眼看都快到2014年了,可是《UUSee网络电视》内部的信息还是2011年的。

现在《UUSee网络电视》除了界面还是网络电视的样式之外,开发者们早就已经把它的所有视频软件功能(如下载、解码)都全部去掉了,就连播放器的功能也去掉了,作为一款网络电视软件竟然连本地视频都不能播放,就更不要提下载、解码、播放这样的一个流程了。

不过《UUSEe网络电视》还依然能够看电影、看电视剧,因为它播放电影或者电视剧时播放的全是在线视频,均是一些优酷网、土豆网等网友上传的电影视频,根本没有自己的播放功能。说白了就是把各大网页视频网站的网址链接收集在一起分类后提供给用户们观看,换句话说打开《UUSee网络电视》看电影就是打开IE浏览器看在线视频……它每次的程序升级,也只是在背后升级它的广告组件来更新它的广告信息而已,什么显示的那些软件版本号全是扯淡。

而且“UUSee资讯”中的某个广告链接“1-50万下卡快 无利息 易申请”还是一个欺诈网站,在开启《360网盾》的全部功能下会对该网站进行拦截!下面是《360网盾》对该网站的拦截视频。

Array

既然杀毒软件只***不认病毒,那咱们就要手动把它从电脑中清除掉。若要删除“UUSee隐形广告”的主程序“JHKCSignX86.dll”,就先要把加载它的所有进程全部结束。这些进程主要是一些需要使用Windows 可视化图形界面运行的进程,如“explorer.exe”和“iexplore.exe”,甚至《VMware Workstation》的图形程序“vmware.exe”也要用到。

在***的安装目录“C:\ProgramFiles\Common Files\JHKCSign”下将***程序“JHKCSignX86.dll”重命名,例如重命名为“JHKCSignX86.[dll]”。注意,64位操作系统上的***程序是“JHKCSignX64.dll”。

按“Ctrl + Alt+ Del”三个键调出“Windows 任务管理器”,在进程列表中结束掉被加载***程序“JHKCSignX86.dll”的进程(已知加载程序有“explorer.exe”)。具体还有哪些程序加载它可以通过DOS命令“TASKLIST /M JHKCSignX86.dll”在“命令提示符”中查看。

在“Windows 任务管理器”中结束掉“explorer.exe”等进程后,再将“explorer.exe”重启,然后到“C:\Program Files\CommonFiles”目录下将***文件夹“JHKCSign”整个删除!

***程序被删除了,接下来我们就要删除“UUSee隐形广告”的注册表项值。

开始菜单——运行 输入“regedit.exe”(引号去掉),调出“注册表编辑器”,删除如下注册表项。

删除:HKEY_CLASSES_ROOT\CLSID\{13F2CBB7-8754-4dc2-98E4-BF42423EF9A3}

删除:HKEY_CLASSES_ROOT\ConMenu.ConMenu

删除:HKEY_CLASSES_ROOT\Interface\{28BAA3FB-E763-4CD8-8EDB-0AE875079802}

删除:HKEY_CLASSES_ROOT\TypeLib\{88D5328E-895E-4391-A3F9-DF15EC9F343B}

删除:HKEY_LOCAL_MACHINE\SOFTWARE\JHKCSign

删除:HKEY_LOCAL_MACHINE\SOFTWARE\JHKCSign-SETUP

删除:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers\__JHKCSign

删除:HKEY_LOCAL_MACHINE\SOFTWARE\uusee_config

留意一眼最后删除的那条***注册表项值,我们又看到《UUSee网络电视》的注册表信息了,看来开发者们再把正常软件程序“desktopiconX86.dll”修改成流氓广告程序“JHKCSignX86.dll”时没有把这些能曝光自己的软件信息去掉,不知是大意了还是怎么的……

上面我加粗加红的注册表项均是“UUSee隐形广告”的注册表项,删除时将其整个删除!

做完以上各个步骤之后,“UUSee隐形广告”***就已经被彻底清除了,重启计算机即可。不过如果你的电脑上还装有《UUSee网络电视》的话,可以选择继续欣赏×××广告,也可以选择对它说拜拜。

其实这个***本身还是很弱的,它除了持有一个有效的数字证书能伪装成合法软件绕过杀毒软件的安全监控的特征之外,并不像其它的一些病毒***那样拥有自我修复功能。所以我们在第一步给***主程序“JHKCSignX86.dll”改名之后,这个***就已经废了。

360求助中心反病毒专家羊羔助手(Lamb Assistant)

——你可以做你的流氓软件,但是你不要影响我。如果你敢流氓我,我就要曝光你!