【工具-DVWA】DVWA渗透系列五:File Upload

前言

DVWA安装使用介绍,见:【工具-DVWA】DVWA的安装和使用

本渗透系列包含最新DVWA的14个渗透测试样例:

1.Brute Force(暴力破解)

2.Command Injection(命令注入)

3.CSRF(跨站请求伪造)

4.File Inclusion(文件包含)

5.File Upload(文件上传)

6.Insecure CAPTCHA(不安全的验证码)

7.SQL Injection(SQL注入)

8.SQL Injection(Blind)(SQL盲注)

9.Weak Session IDs(有问题的会话ID)

10.XSS(DOM)(DOM型xss)

11.XSS(ref)(反射型xss)

12.XSS(Stored)(存储型xss)

13.CSP Bypass(Content Security Policy内容安全策略,旁路/绕过)

14.JavaScript

安全级别分低、中、高、安全四个级别来分析File Upload的渗透测试过程。

1 基础知识

- File Upload-文件上传漏洞

由于对上传文件的类型、内容、上传路径没有进行严格的过滤、检查,从而导致恶意文件进去服务器,或者导致服务器原本文件被覆盖。

- Webshell

以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。

- 中国菜刀

江湖传言,功夫再高也怕菜刀!只要往目标网站加入一句话木马,然后你在本地,通过中国菜刀即可获取和控制整个服务器目录。

下载地址:https://download.csdn.net/download/qqchaozai/11904276

2 Low

2.1 渗透测试

- 准备一句话Webshell:

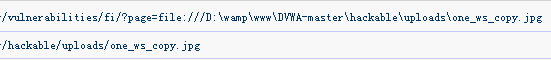

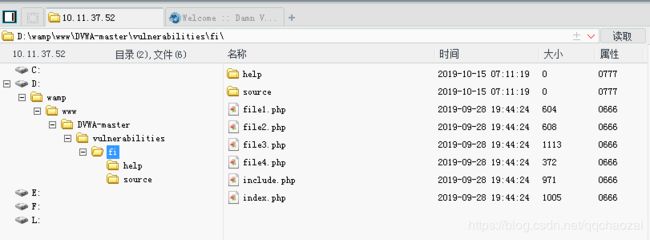

- 上传Webshell:居然把上传路径地址也返回了,两个【../】得知,文件在网站跟路径的【hackable/uploads】下面

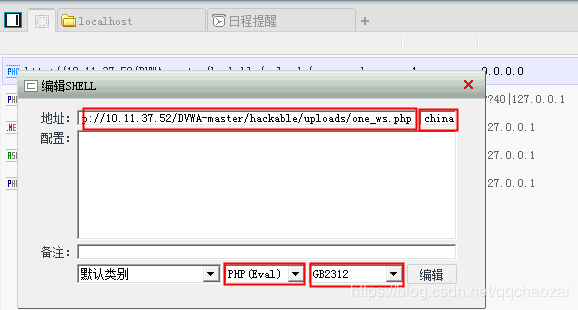

- 运行菜刀,右键添加Webshell访问地址【..one_ws.php】,访问关键字【china】,脚本类型【PHP】,编码【GB2312】

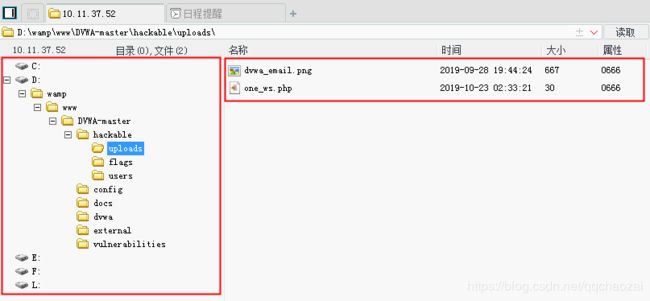

- 掌控服务器:可以增删改查,可以下载上传。

2.2 源码分析

分析:没有任何效验,还把网站路径返回给前端,但是它采用了basename函数,返回路径中的文件名部分,所以无法采用【../】来实现将文件上传到其他路径下。

if( isset( $_POST[ 'Upload' ] ) ) {

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );

// Can we move the file to the upload folder?

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) {

// No

$html .= 'Your image was not uploaded.

';

}

else {

// Yes!

$html .= "{$target_path} succesfully uploaded!";

}

}3 Medium

3.1 渗透测试

- 按之前的步骤,上传webshell,发现:对文件格式做了限制,不需是JPEG或者PNG文件

- 将one_ws.php改名为one_ws.png,提交后,使用burpsuite拦截请求,重新把文件名修改为one_ws.php

- 再次上传成功

3.2 源码分析

分析:限制了上传类型必须是image/jpeg或image/png,同时限制了上传文件大小,避免大马的传输。

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_type = $_FILES[ 'uploaded' ][ 'type' ];

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

// Is it an image?

if( ( $uploaded_type == "image/jpeg" || $uploaded_type == "image/png" ) &&

( $uploaded_size < 100000 ) ) {4 High

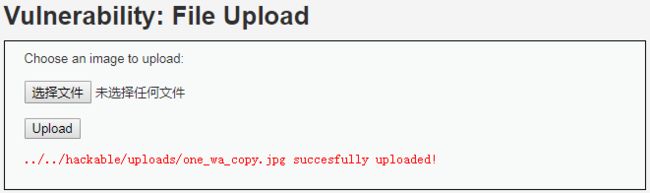

4.1 渗透测试

- 按Medium方式修改文件名的方式,发现返回错误

- 创建一个jpg文件,copy合并jpg文件和PHP文件

- 上传成功

- 通过两种方式访问,发现全部失败

1、利用文件包含漏洞(可以当代码执行,为啥失败呢?)

2、直接访问jpg文件(无法把它当代码执行,必然失败)

- 细品之下,觉悟了,文件包含接口,只能在登陆情况下调用,OK,那就用菜刀登陆一下!点击上方的加号!

- OK,成功!

4.2 源码分析

新增了些图片验证手段:

1、验证了文件后缀,必须是jpg,jpeg,png(不区分大小写);

2、用getimagesize() 来获取图像信息,如果不是图像返回False。

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_ext = substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

$uploaded_tmp = $_FILES[ 'uploaded' ][ 'tmp_name' ];

// Is it an image?

if( ( strtolower( $uploaded_ext ) == "jpg" || strtolower( $uploaded_ext ) == "jpeg" || strtolower( $uploaded_ext ) == "png" ) &&

( $uploaded_size < 100000 ) &&

getimagesize( $uploaded_tmp ) ) {5 Impossible

核心思想:将图片重新生成一次,把原本上传的文件进行销毁。当然,他还对文件名进行了md5加密,避免了用户在文件名上面做手脚。

$target_file = md5( uniqid() . $uploaded_name ) . '.' . $uploaded_ext;

// Strip any metadata, by re-encoding image (Note, using php-Imagick is recommended over php-GD)

if( $uploaded_type == 'image/jpeg' ) {

$img = imagecreatefromjpeg( $uploaded_tmp );

imagejpeg( $img, $temp_file, 100);

}

else {

$img = imagecreatefrompng( $uploaded_tmp );

imagepng( $img, $temp_file, 9);

}

imagedestroy( $img );PS:后台把重新生成的图片文件打开看看,发现已经没有了代码的痕迹,文本格式变成二进制格式,完美。

6 总结

利用:

- 拦截请求修改上传文件名或者修改上传文件流格式

- copy将webshell与图片文件进行合并

预防:

- 上传文件,一定要对大小,内容进行严格效验,图片压缩包等。

- 采用白名单效验,以及对文件重构,是比较不错的方案

爱家人,爱生活,爱设计,爱编程,拥抱精彩人生!