Wireshark-数据包过滤和分析

[ 使用版本:Version 1.10.2 (SVN Rev 51934 from/trunk-1.10) ]

过滤器可以帮助我们在庞杂的结果中迅速找到我们需要的信息。

Wireshark中主要有两种过滤器,捕捉过滤器和显示过滤器。

捕捉过滤器:用于决定将什么样的信息记录在捕捉结果中。需要在开始捕捉前设置。

显示过滤器:在捕捉结果中进行详细查找。他们可以在得到捕捉结果后随意修改。

两种过滤器的目的是不同的。

1.捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

2.显示过滤器是一种更为强大(复杂)的过滤器。它允许您在日志文件中迅速准确地找到所需要的记录。

1.捕捉过滤器以及过滤表达式

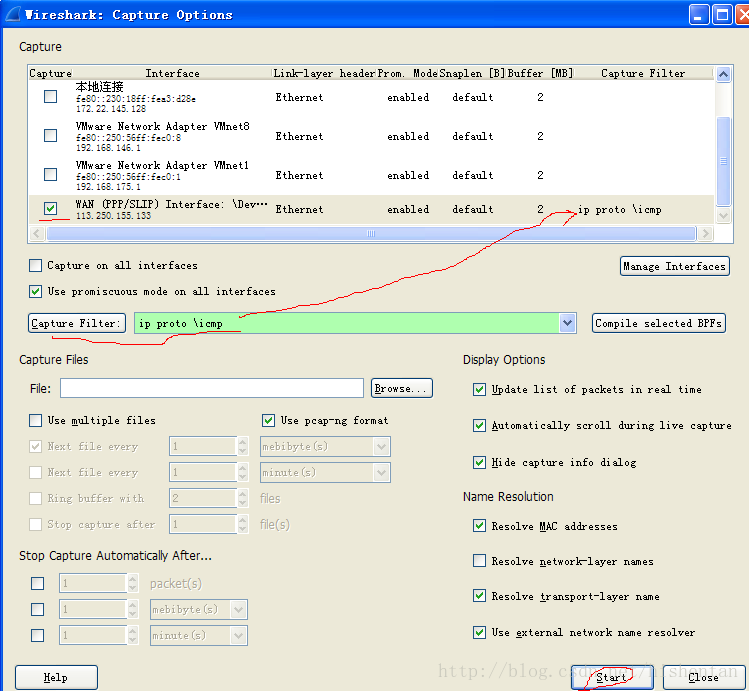

设置捕捉过滤器的步骤是:

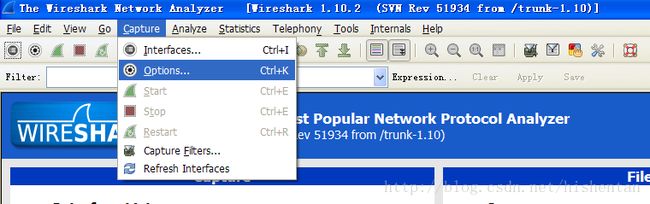

- 选择 capture -> options。

- 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。

- 点击开始(Start)进行捕捉。

下例是在网络接口WAN上捕捉ICMP数据包及其测试和分析过程:

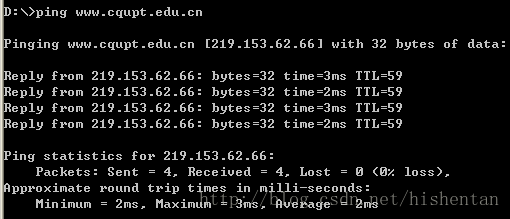

然后我们在DOS下ping www.cqupt.edu.cn

结果显示本机向www.cqupt.edu.cn(219.153.62.66)发送(Sent)了4个ICMP请求包, 接受(Received)了4个ICMP响应包

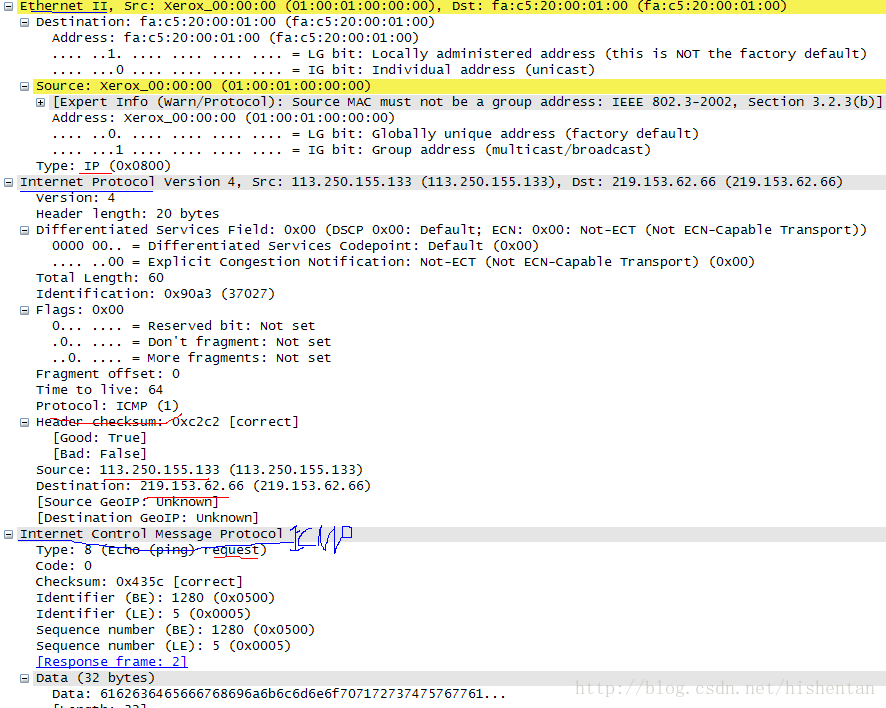

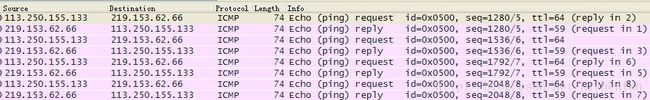

观察捕获的数据包结果:

113.250.155.133向219.153.62.66发送了4个ICMP请求包(Request)

219.153.62.66向113.250.155.133发送4个ICMP响应包(Reply)

双击第一行看到第一个ICMP请求包的详细信息:

过滤表达式语法:

| 语法: |

|

Protocol |

|

Direction |

|

Host(s) |

|

Value |

|

Logical Operations |

|

Other expression_r |

Protocol(协议):

可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcpand udp.

如果没有特别指明是什么协议,则默认使用所有支持的协议。

Direction(方向):

可能的值: src, dst, src and dst, src or dst

如果没有特别指明来源或目的地,则默认使用"src or dst"作为关键字。

例如,"host 10.2.2.2"与"src ordst host 10.2.2.2"是一样的。

Host(s):

可能的值:net, port, host, portrange.

如果没有指定此值,则默认使用"host"关键字。

例如,"src 10.1.1.1"与"src host10.1.1.1"相同。

Logical Operations(逻辑运算):

可能的值:not, and, or.

否("not")具有最高的优先级。或("or")和与("and")具有相同的优先级,运算时从左至右进行。

例如,

"not tcp port 3128 and tcp port23"与"(not tcp port 3128) and tcp port 23"相同。

"not tcp port 3128 and tcp port23"与"not (tcp port 3128 and tcp port 23)"不同。

例子:

tcp dst port 3128

显示目的TCP端口为3128的封包。

ip src host 10.1.1.1

显示来源IP地址为10.1.1.1的封包。

host 10.1.2.3

显示目的或来源IP地址为10.1.2.3的封包。

src portrange 2000-2500

显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

not imcp

显示除了icmp以外的所有封包。(icmp通常被ping工具使用)

src host 10.7.2.12 and not dst net 10.200.0.0/16

显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

(src host 10.4.1.12 or src net 10.6.0.0/16)and tcp dst portrange 200-10000 and dst net 10.0.0.0/8

显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

tcp srcport 80 and tcp dst port 3128 and ip src host 10.1.1.1 and ip dst host 10.2.2.2

过滤源和目的IP地址,源和目的端口

arp and ether dst00:30:18:A3:D2:8E and src host 172.22.147.225

过滤条件ARP数据包,目的主机MAC地址 ,源主机IP地址

注意事项:

当使用关键字作为值时,需使用反斜杠“\”。

"ether proto \ip" (与关键字"ip"相同).

这样写将会以IP协议作为目标。

"ip proto \icmp" (与关键字"icmp"相同). 【前面的例子中使用的该表达式】

这样写将会以ping工具常用的icmp作为目标。

可以在"ip"或"ether"后面使用"multicast"及"broadcast"关键字。

当您想排除广播请求时,"not broadcast"就会非常有用。

2. 显示过滤器

通常经过捕捉过滤器过滤后的数据还是很复杂。此时您可以使用显示过滤器进行更加细致的查找。

它的功能比捕捉过滤器更为强大,而且在您想修改过滤器条件时,并不需要重新捕捉一次。

| 语法: |

|

Protocol |

. |

String 1 |

. |

String 2 |

|

Comparison |

|

Value |

|

Logical |

|

Other |

| 例子: |

|

ftp |

|

passive |

|

ip |

|

== |

|

10.2.3.4 |

|

xor |

|

icmp.type |

Protocol(协议):

您可以使用大量位于OSI模型第2至7层的协议。点击"Expression..."按钮后,您可以看到它们。

比如:IP,TCP,DNS,SSH

String1, String2(可选项):

协议的子类。

点击相关父类旁的+号,然后选择其子类。

Comparison operators (比较运算符):

可以使用6种比较运算符:

| 英文写法: |

C语言写法: |

含义: |

| eq |

== |

等于 |

| ne |

!= |

不等于 |

| gt |

> |

大于 |

| lt |

< |

小于 |

| ge |

>= |

大于等于 |

| le |

<= |

小于等于 |

Logical expression_rs(逻辑运算符):

| 英文写法: |

C语言写法: |

含义: |

| and |

&& |

逻辑与 |

| or |

|| |

逻辑或 |

| xor |

^^ |

逻辑异或 |

| not |

! |

逻辑非 |

(xor貌似不能使用)

例子:

| snmp || dns || icmp |

显示SNMP或DNS或ICMP封包。 |

| ip.addr == 10.1.1.1 |

显示来源或目的IP地址为10.1.1.1的封包。

| ip.src != 10.1.2.3 or ip.dst != 10.4.5.6 |

显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。

| tcp.port == 25 |

显示来源或目的TCP端口号为25的封包。 |

| tcp.dstport == 25 |

显示目的TCP端口号为25的封包。 |

| tcp.flags |

显示包含TCP标志的封包。 |

| tcp.flags.syn == 0x02 |

显示包含TCP SYN标志的封包。 |

如果过滤器的语法是正确的,表达式的背景呈绿色。如果呈红色,说明表达式有误。

3.Follow TCP Stream

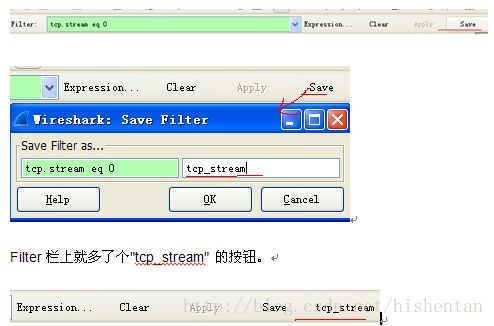

1.Follow TCPStream-->tcp.stream eq 0

过滤第1个完整协议

右键菜单选择Follow TCP Stream ,则显示过滤器自动变为tcp.stream eq 0(标识一个完整协议的编号)

tcp.stream eq 0

在选择Follow TCP Stream之后弹出的一个对话框中选择Filter out this stream

Filter out this stream应用一个显示过滤,在显示中排除当前选择的TCP流,即!(tcp.stream eq 0)

2. 保存过滤

在Filter栏上,填好Filter的表达式后,点击Save按钮, 取个名字。比如"tcp_stream",