六种常用的网络流量特征提取工具

六种常用的网络流量特征提取工具

在互联网用户行为分析和异常行为检测的相关研究中,协议识别和特征提取是网络流量特征分析的重要技术手段。下面,本文为大家介绍几款常用的网络流量特征提取的工具。

一、WireShark

WireShark是一款常见的网络数据包分析工具。该软件可以在线截取各种网络封包,显示网络封包的详细信息,也可分析已有的报文数据,如由 tcpdump/Win Dump、WireShark 等采集的报文数据。WireShark 提供多种过滤规则,进行报文过滤。使用者可借助该工具的分析功能,获取多种网络数据特征。

下载地址:https://www.wireshark.org/

二、Tcptrace

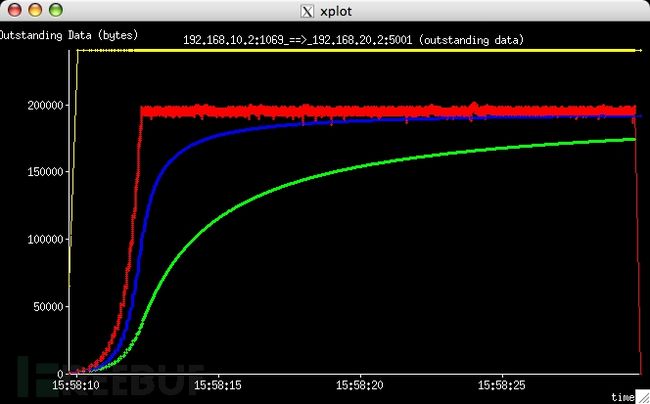

Tcptrace是一款分析TCP流量数据文件的工具,它的输入包括多种的基于报文采集程序输出的文件,如tcpdump,snoop,etherpeek,HPNet Metrix和WinDump。使用Tcptrace可以获得每个通信连接的各种信息,包括:持续时间,字节数,发送和接收的片段,重传,往返时间等,也可以生成许多图形,用于使用者的后续分析。

下载地址:http://www.tcptrace.org/index.shtml

三、QPA

QPA是一款开源的基于进程抓包的实时流量分析软件。其基于进程抓包的优势,能够实时准确判定每个包所属进程,基于正则表达式书写规则,能提取IP、端口、报文长度与内容等维度特征;QPA按流量类型自动归类,分析简便,优于基于一条条会话的分析模式。

下载地址:http://git.oschina.net/qielige/openQPA

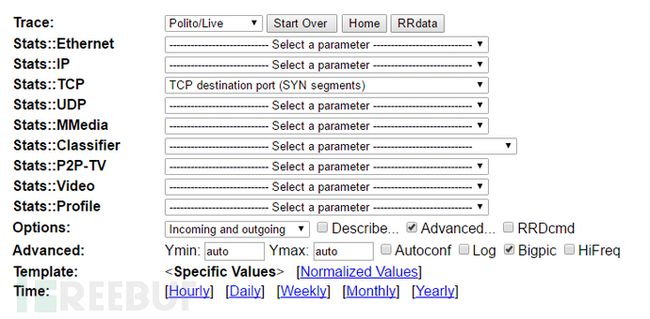

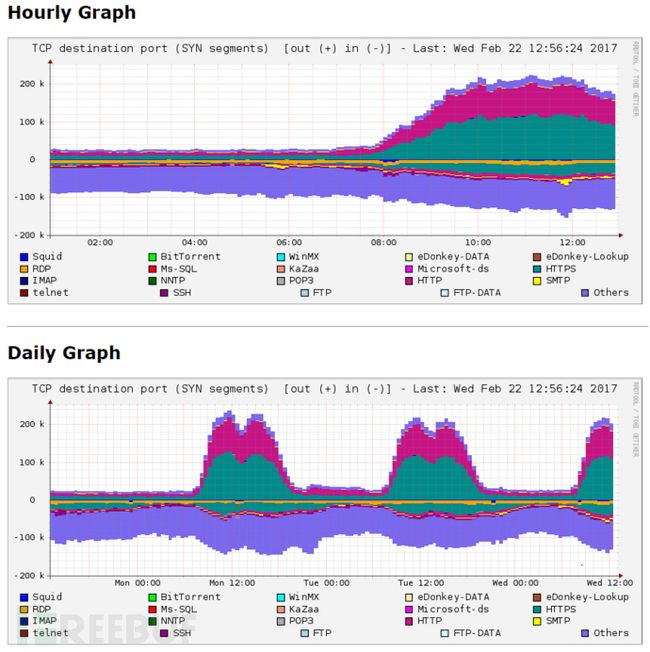

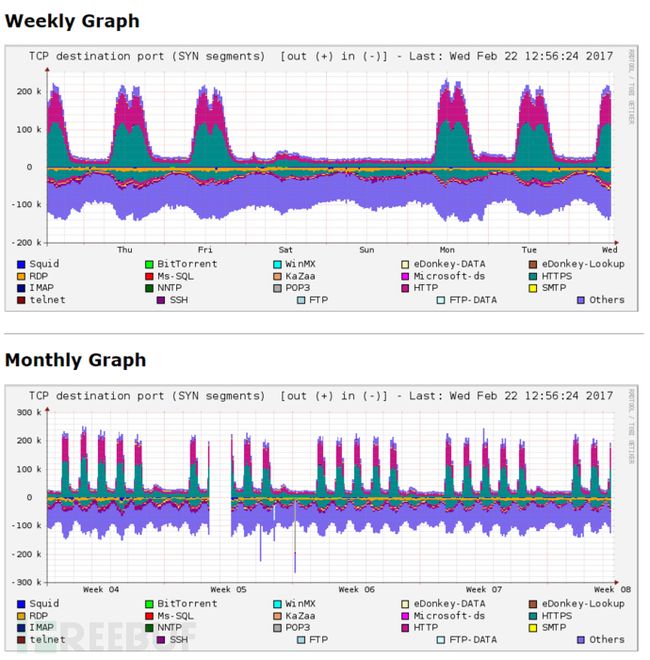

四、Tstat

Tstat是在第三款软件Tcptrace的基础上进一步开发而来,可以在普通 PC 硬件或者数据采集卡进行在线的报文数据采集。除此之外,Tstat 还可分析已有的数据报文,支持各种dump格式,如 libpcap 库支持的格式等。双向的 TCP 流分析可得到新的统计特征,如阻塞窗口大小、乱序片段等,这些信息在服务器和客户端有所区分,还可区分内网主机和外网主机。

Tstat分析网络流量并生成三种不同类型的测量集合:直方图,轮循调度数据库和日志文件。

Tstat支持在Linux系统(目前为Ubuntu,Debian,RedHat和CentOS)和Mac OS X(从10.6 Snow Leopard到目前的10.11 El Capitan)上测试。

下载网址:http://tstat.tlc.polito.it/

五、 CapAnalysis

CapAnalysis是一款有效的网络流量分析工具,适用于信息安全专家,系统管理员和其他需要分析大量已捕获网络流量的人员。CapAnalysis通过索引PCAP文件的数据集,执行并将其内容以多种形式转化,从包含TCP,UDP或ESP流的列表,到将其连接以地理图形的方式表示出来。可安装部署到debian32/64位,Ubuntu32/64位系统。

下载地址: http://www.capanalysis.net/ca/

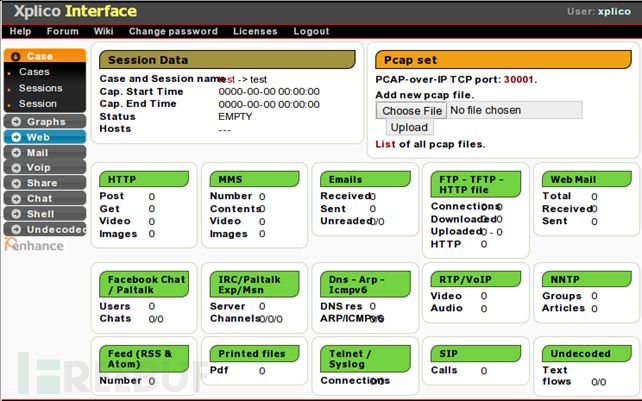

六、Xplico

Xplico的目标是提取互联网流量并捕获应用数据中包含的信息。解码控制器,IP/网络解码器,程序集和可视化系统构成了一个完整的Xplico系统。该系统支持对HTTP,SIP,IMAP,POP,SMTP,TCP,UDP,IPv6等协议的分析。

下载地址:http://www.xplico.org/archives/14

如下是这七种工具在功能和使用方面的比较,大家可根据工具的特点,将这些工具应用于实际分析中。

| 功能对比 | WireShark | Tcptrace | QPA | Tstat | CapAnalysis | Xplico |

|---|---|---|---|---|---|---|

| 可分析离线报文 | √ | √ | √ | √ | √ | √ |

| 支持实时数据处理 | √ | × | √ | √ | × | √ |

| 流量可视分析 | √ | √ | × | √ | √ | √ |

| 可查看内容特征 | √ | √ | √ | √ | √ | √ |

| 可标识目标IP的地理位置 | × | × | × | × | √ | √ |

| 监控特定媒体流量 | × | × | √ | √ | × | √ |

| 过滤报文功能 | √ | √ | √ | √ | √ | √ |

| 界面风格 | 窗口应用 | 命令行界面 | 窗口应用 | Web | Web | Web |

| 实时数据采集源 | PC 硬件或者数据采集卡 | × | 基于进程 | PC 硬件或者数据采集卡 | × | PC 硬件或者数据采集卡 |

| 运行环境 | Windows/Linux | Linux | Windows | Linux/Mac OS/Android | Linux | Linux |

参考文献

[1] http://www.capanalysis.net/ca/

[2] http://www.xplico.org/archives/1472

[3] http://www.doc88.com/p-4971548572002.html

[4] http://git.oschina.net/qielige/openQPA