2019-3-8 dvwa学习(9)--Brute Force暴力破解(利用Burp suite)

Brute Force,意译就是暴力破解。

dvwa中的界面如下

有过前面sql注入的经验,显然这里是可以尝试用sql代码注入绕过密码的。

不过这里要学的是暴力破解。

暴力破解可以利用Burp suite工具。

low

先用最简单的试验

打开Burp后拦截,界面如下,这个前面介绍过了。

然后在action中选择“Send to Intruder”,Burp会把拦截到的信息发送到Intruder模块。

【攻击目标】

Host和Port信息是根据http数据包自动填入的。

【破解位置Postions】

这里是定义破解位置的。

选中位置,然后点击"Add$",可以新建一个标记。

假设我知道用户名是"Admin",那么就只需要破解密码就行了。

界面中新建的就是密码位置的标记。而在这个位置,Burp会不停尝试填入预设的字符串字典,直到预设的字符串全部遍历完毕。

破解位置可以设置多个,同时尝试破解。

“Clear $”,表示清楚标记。

“Auto $”,Burp会自动帮你设置好所有标记

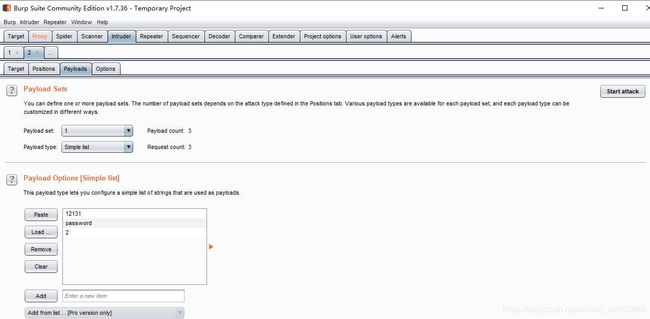

【有效载荷Payload】

注入方式payload。即暴力破解获取字典方式。

我这里就用最简单的Simple list。

字典可以自己导入,或者拷贝。我就手工输入了3条。

Payload Processing,这里可以定义规则对payload进行调整,比如:加前缀,后缀,编码等。

Payload Encoding,配置哪些有效载荷中的字符应该是URL编码的HTTP请求中的安全传输。

点击"start attact",开始破解

注意:密码成功和失败后返回的数据的长度不一样。

可以看到,字典中有一个字符串的返回字节长度不一样,也就是红圈部分。它对应的password也就是真正的密码。

Meduim

看源码

' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . 'Welcome to the password protected area {$user}

"; echo ""; } ((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res); } ?>

Username and/or password incorrect.

增加了mysqli_real_escape_string函数,转义id参数内的特殊字符,可以防止部分sql注入,不过还有有办法注入的,例如:

id=1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

mysqli_real_escape_string函数对于暴力破解,猜密码的方式是没有用的。

完全可以采用和low一样的方法破解。

high

查看源码

' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . 'Welcome to the password protected area {$user}

"; echo ""; } ((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res); } // Generate Anti-CSRF token generateSessionToken(); ?>

Username and/or password incorrect.

这里增加了一个函数 stripslashes,除去反斜杠。

同时增加了Check Anti-CSRF token,这个在《sql注入的impossible》中出现过,生成方法不再重复。整个页面安全机制中加入了Token,它可以防止重复提交,暴力破解显然就是要反复提交的。

vulnerabilities/brute/?username=admin&password=password&Login=Login&user_token=5f945bf050b44f508c9aee79d64576#

观察登录提交的http信息包,一共有4个参数,最后就是Token。

关于带Token的暴力破解,网上有人利用Burp实现成功(https://blog.csdn.net/he_and/article/details/80063315 )。不过也是很小成功概率,没有什么实际意义。

多数都是推荐用python的。

impossible

查看源码

prepare( 'SELECT failed_login, last_login FROM users WHERE user = (:user) LIMIT 1;' );

$data->bindParam( ':user', $user, PDO::PARAM_STR );

$data->execute();

$row = $data->fetch();

// Check to see if the user has been locked out.

if( ( $data->rowCount() == 1 ) && ( $row[ 'failed_login' ] >= $total_failed_login ) ) {

// User locked out. Note, using this method would allow for user enumeration!

//echo "

This account has been locked due to too many incorrect logins.

";

// Calculate when the user would be allowed to login again

$last_login = strtotime( $row[ 'last_login' ] );

$timeout = $last_login + ($lockout_time * 60);

$timenow = time();

/*

print "The last login was: " . date ("h:i:s", $last_login) . "

";

print "The timenow is: " . date ("h:i:s", $timenow) . "

";

print "The timeout is: " . date ("h:i:s", $timeout) . "

";

*/

// Check to see if enough time has passed, if it hasn't locked the account

if( $timenow < $timeout ) {

$account_locked = true;

// print "The account is locked

";

}

}

// Check the database (if username matches the password)

$data = $db->prepare( 'SELECT * FROM users WHERE user = (:user) AND password = (:password) LIMIT 1;' );

$data->bindParam( ':user', $user, PDO::PARAM_STR);

$data->bindParam( ':password', $pass, PDO::PARAM_STR );

$data->execute();

$row = $data->fetch();

// If its a valid login...

if( ( $data->rowCount() == 1 ) && ( $account_locked == false ) ) {

// Get users details

$avatar = $row[ 'avatar' ];

$failed_login = $row[ 'failed_login' ];

$last_login = $row[ 'last_login' ];

// Login successful

echo "Welcome to the password protected area {$user}

";

echo " ";

// Had the account been locked out since last login?

if( $failed_login >= $total_failed_login ) {

echo "

";

// Had the account been locked out since last login?

if( $failed_login >= $total_failed_login ) {

echo "Warning: Someone might of been brute forcing your account.

";

echo "Number of login attempts: {$failed_login}.

Last login attempt was at: ${last_login}.

";

}

// Reset bad login count

$data = $db->prepare( 'UPDATE users SET failed_login = "0" WHERE user = (:user) LIMIT 1;' );

$data->bindParam( ':user', $user, PDO::PARAM_STR );

$data->execute();

} else {

// Login failed

sleep( rand( 2, 4 ) );

// Give the user some feedback

echo "

Username and/or password incorrect.

Alternative, the account has been locked because of too many failed logins.

If this is the case, please try again in {$lockout_time} minutes.

";

// Update bad login count

$data = $db->prepare( 'UPDATE users SET failed_login = (failed_login + 1) WHERE user = (:user) LIMIT 1;' );

$data->bindParam( ':user', $user, PDO::PARAM_STR );

$data->execute();

}

// Set the last login time

$data = $db->prepare( 'UPDATE users SET last_login = now() WHERE user = (:user) LIMIT 1;' );

$data->bindParam( ':user', $user, PDO::PARAM_STR );

$data->execute();

}

// Generate Anti-CSRF token

generateSessionToken();

?>

这里采用了sql预编译语句,sql注入也就不行了。

此外还会锁账户,知道该怎么防暴力破解了吧。

UPDATE users SET failed_login = (failed_login + 1)

UPDATE users SET last_login = now()

$lockout_time = 15;

$timeout = $last_login + ($lockout_time * 60);