【漏洞通告】微软Exchange远程代码执行漏洞(CVE-2020-0688)处置手册

【漏洞通告】微软Exchange远程代码执行漏洞(CVE-2020-0688)处置手册

原创 威胁对抗能力部 [绿盟科技安全情报](javascript:void(0) 今天

通告编号:NS-2020-0012

2020-02-27

| TAG: | 微软、Exchange、远程代码执行 |

|---|---|

| 危害等级: | 高,攻击者利用此漏洞可实现远程代码执行,从而控制Exchange服务器。 |

| 应急等级: | 黄色 |

| 版本: | 1.1 |

1

漏洞概述

北京时间2月12日,微软发布2月安全更新补丁,修复了100个安全问题,涉及Internet Explorer、Microsoft Edge、Microsoft Exchange Server、Microsoft Office等广泛使用的产品,其中包括提权和远程代码执行等高危漏洞。

此次安全更新修复的漏洞中,微软官方将影响Microsoft Exchange Server的漏洞CVE-2020-0688定义为内存损坏漏洞。2月26日有安全研究员公开了该漏洞细节,EXchange默认开启了Web页面登录,获取到邮箱账户权限的攻击者向服务器发送精心构造的请求,可在服务器端实现远程代码执行,微软官方也将之前命名的内存损坏漏洞重命名为远程代码执行漏洞。

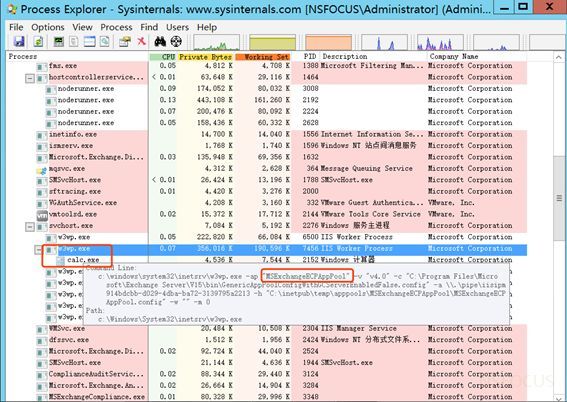

目前此漏洞的利用方式已经公开,建议相关用户及时安装修复补丁,漏洞复现成功的截图如下:

参考链接:

https://support.microsoft.com/en-gb/help/4536988/description-of-the-security-update-for-microsoft-exchange-server-2013

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2020-0688

SEE MORE →

2影响范围

受影响版本

- Microsoft Exchange Server 2010 Service Pack 3

- Microsoft Exchange Server 2013

- Microsoft Exchange Server 2016

- Microsoft Exchange Server 2019

3漏洞检测

3.1 产品检测

绿盟科技远程安全评估系统(RSAS)已具备对此漏洞(CVE-2020-0688)的扫描检测能力,请部署有RSAS设备的用户升级插件包至V6.0R02F01.1707及以上版本。下载链接如下:

| 升级包版本号 | 升级包下载链接 | |

|---|---|---|

| RSAS V6 系统插件包 | V6.0R02F01.1707 | http://update.nsfocus.com/update/downloads/id/102351 |

关于RSAS的配置指导,请参考如下链接:

https://mp.weixin.qq.com/s/aLAWXs5DgRhNHf4WHHhQyg

4漏洞防护

4.1 安装补丁

微软官方已针对受支持的产品版本发布了修复该漏洞的安全补丁,建议受影响用户开启系统自动更新安装补丁进行防护。

注:由于网络问题、计算机环境问题等原因,Windows Update的补丁更新可能出现失败。用户在安装补丁后,应及时检查补丁是否成功更新。右键点击Windows徽标,选择“设置(N)”,选择“更新和安全”-“Windows更新”,查看该页面上的提示信息,也可点击“查看更新历史记录”查看历史更新情况。

针对未成功安装更新补丁的情况,可直接下载离线安装包进行更新,下载链接如下:

| 产品更新 | 补丁编号 | 补丁下载链接 |

|---|---|---|

| Microsoft Exchange Server 2010 Service Pack 3 Update Rollup 30 | KB4536989 | https://www.microsoft.com/zh-CN/download/details.aspx?id=100910 |

| Microsoft Exchange Server 2013 Cumulative Update 23 | KB4536988 | https://www.microsoft.com/zh-CN/download/details.aspx?id=100909 |

| Microsoft Exchange Server 2016 Cumulative Update 14 | KB4536987 | https://www.microsoft.com/zh-CN/download/details.aspx?id=100907 |

| Microsoft Exchange Server 2016 Cumulative Update 15 | KB4536987 | https://www.microsoft.com/zh-CN/download/details.aspx?id=100908 |

| Microsoft Exchange Server 2019 Cumulative Update 3 | KB4536987 | https://www.microsoft.com/en-us/download/details.aspx?id=100905 |

| Microsoft Exchange Server 2019 Cumulative Update 4 | KB4536987 | https://www.microsoft.com/zh-CN/download/details.aspx?id=100906 |

【备注】:建议您在安装补丁前做好数据备份工作,避免出现意外。

4.2 防护建议

1、在未完成补丁修复之前,通过入侵检测设备重点监测Exchange服务器非法外连及对内端口扫描和蠕虫行为;

2、建议相关用户请勿打开来历不明的邮件,避免被攻击者利用漏洞在机器上执行恶意代码;

3、如果不能及时安装补丁,建议关注Exchange用户登录异常情况,清理僵尸账号、离职员工或供应商账号,以及重置登录异常的账户和弱口令账户密码,并使其满足较强的口令规范。

4.3 产品防护

针对此漏洞,绿盟科技Web应用防护系统(WAF)与网络入侵防护系统(IPS)已发布规则升级包,请相关用户升级规则,以形成安全产品防护能力。安全防护产品规则版本号如下:

| 升级包版本号 | 升级包下载链接 | |

|---|---|---|

| WAF****规则6.0.4.0升级包 | 6.0.4.1.43980 | http://update.nsfocus.com/update/downloads/id/102714 |

| WAF****规则6.0.5.0升级包 | 6.0.5.1.43980 | http://update.nsfocus.com/update/downloads/id/102740 |

| WAF****规则6.0.7.0升级包 | 6.0.7.1.43980 | http://update.nsfocus.com/update/downloads/id/102739 |

| IPS****规则5.6.9升级包 | 5.6.9.22014 | http://update.nsfocus.com/update/downloads/id/102722 |

| IPS****规则5.6.10升级包 | 5.6.10.22014 | http://update.nsfocus.com/update/downloads/id/102723 |

4.4 平台监测

绿盟企业安全平台(ESP/ESP-H)与绿盟智能安全运营平台(ISOP)已经有针对Microsoft Exchange Server远程代码执行漏洞(CVE-2020-0688)的检测能力,该规则依赖于waf设备,若已经安装绿盟waf设备,请升级到 update_rule.v6.0.7.1.43980.wcl或者update_rule.v6.0.5.1.43980 .wcl版本及以上 。部署有绿盟科技平台类产品的用户,可实现对此漏洞的平台监测能力。

END

作者:绿盟科技威胁对抗能力部

![]()

![]()

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

![]()

关于绿盟科技

北京神州绿盟信息安全科技股份有限公司 (简称绿盟科技)成立于2000年4月,总部位于北京。在国内外设有30多个分支机构,为政府、运营商、金融、能源、互联网以及教育、医疗等行业用户,提供具有核心竞争力的安全产品及解决方案,帮助客户实现业务的安全顺畅运行。

基于多年的安全攻防研究,绿盟科技在网络及终端安全、互联网基础安全、合规及安全管理等领域,为客户提供入侵检测/防护、抗拒绝服务攻击、远程安全评估以及Web安全防护等产品以及专业安全服务。

北京神州绿盟信息安全科技股份有限公司于2014年1月29日起在深圳证券交易所创业板上市,股票简称:绿盟科技,股票代码:300369

![]()