- Spring Boot集成RocketMQ实现分布式事务

missterzy

分布式与微服务消息队列(MQ)java-rocketmqspringbootrocketmq

RocketMQ是由阿里巴巴集团开发的一款高性能、高可靠、分布式的开源消息中间件,它在2012年对外开源,并于2016年捐赠给Apache软件基金会,随后在2017年成为了Apache的顶级项目。RocketMQ的设计旨在满足互联网业务场景中的海量消息传递需求,尤其擅长处理高并发、大数据量以及实时计算场景。主要特点和功能包括:1.分布式架构:RocketMQ采用了分布式部署架构,允许生产者、消费者

- Maven修改默认编码格式UTF-8

程柯梦想

mavenjava

文章目录查看当前编码格式修改编码格式查看修改后编码查看当前编码格式cmd命令C:\Users>mvn-vApacheMaven3.9.9(8e8579a9e76f7d015ee5ec7bfcdc97d260186937)Mavenhome:D:\develop\apache-maven-3.9.9Javaversion:1.8.0_421,vendor:OracleCorporation,runt

- Kafka 原理深入解析

啥子都不会吖

分布式kafka分布式

1.Kafka简介ApacheKafka是一个分布式流处理平台,由LinkedIn开发并于2011年开源,后成为Apache软件基金会的顶级项目。核心概念Topic:主题,是消息分类的逻辑概念,生产者将消息发送到特定的Topic,消费者从Topic中订阅消息。Partition:分区,每个Topic可以被划分为多个Partition,每个Partition是一个有序的队列。Broker:Kafka

- springboot实现webservice的发布和调用

梦星剑魂

springbootmvcjavaspring

springboot使用cxf发布调用webservice发布webservicepom文件org.apache.cxfcxf-spring-boot-starter-jaxws3.2.5webservice接口packagecom.example.webservicedemo.fabu;importjavax.jws.WebMethod;importjavax.jws.WebParam;impo

- 用 Java 的思路快速学习 Scala

进朱者赤

其他大数据scalaScala

引言Scala是一种结合了面向对象和函数式编程的现代编程语言,广泛应用于大数据处理框架如ApacheSpark和ApacheFlink。对于熟悉Java的开发者来说,Scala的学习曲线相对平缓。本文将通过类比Java中的概念,帮助Java开发者快速上手Scala。1.基本语法1.1.数据类型以下是Scala和Java数据类型的汇总表格:Scala数据类型Java数据类型说明Intint32位整数

- Spring Boot 3.4 正式发布,结构化日志!

m0_74823264

面试学习路线阿里巴巴springboot后端java

1从SpringBoot3.3升级到3.41.1RestClient和RestTemplate新增对RestClient和RestTemplate自动配置的支持,可用ReactorNetty的HttpClient或JDK的HttpClient。支持的客户端优先级:ApacheHTTPComponents(HttpComponentsClientHttpRequestFactory)JettyCli

- 小米Vela操作系统开源:AIoT时代的全新引擎

lilu8888888

开源前端

小米近日正式开源了其物联网嵌入式软件平台——Vela操作系统,并将其命名为OpenVela。这一举动在AIoT(人工智能物联网)领域掀起了不小的波澜,也为开发者们提供了一个强大的AI代码生成器和开发平台。OpenVela项目源代码已托管至GitHub和Gitee,采用Apache2.0开源协议,这意味着全球开发者都可以参与其中,共同推动物联网技术的进步。……Vela操作系统基于开源实时操作系统Nu

- Java 生成 PDF 文档 如此简单

五行星辰

业务系统应用技术pdfjavamaven

嘿,朋友!在Java里实现PDF文档生成那可真是个挺有意思的事儿,今儿个就来好好唠唠这个。咱有不少好用的库可以选择,下面就给你详细讲讲其中两个超实用的库,一个是iText,另一个是ApachePDFBox。用iText库生成PDF思路先把iText库给引入进来,这就好比给咱的Java项目装上了一个生成PDF的“神器”。创建一个Document对象,这个对象就像是一张白纸,咱要在上面绘制PDF的内容

- Linux搭建wordpress

长江空自流

vpslinuxwordpress安装

Linux搭建wordpress一、环境vps:Centos6x86minimal512ram小内存xshell5:ssh远程连接主机首先搭建lamp环境(linuxapachemysqlphp或python等)二、apache1安装yuminstallhttpd2启动apacheservicehttpdstart直接在浏览器中输入IP地址,应该就可以访问到Apache的欢迎页面了三、mysql1

- 【漏洞复现】用友-畅捷通T+-Ufida-SQL注入

.Rain.

漏洞复现web安全漏洞复现

目录0x01产品简介0x02漏洞概述0x03网络测绘0x04漏洞复现0x05Nuclei0x01产品简介用友畅捷通T+是一款基于互联网的新型企业管理软件,功能模块包括:财务管理、采购管理、库存管理等。主要针对中小型工贸和商贸企业的财务业务一体化应用,融入了社交化、移动化、物联网、电子商务、互联网信息订阅等元素。0x02漏洞概述用友畅捷通T+某模块存在SQL注入漏洞。攻击者可以通过构造恶意的SQL语

- 参加【2025年春季】全国CTF夺旗赛-从零基础入门到竞赛,看这一篇就稳了!

白帽子凯哥

web安全学习安全CTF夺旗赛网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包目录一、CTF简介二、CTF竞赛模式三、CTF各大题型简介四、CTF学习路线4.1、初期1、html+css+js(2-3天)2、apache+php(4-5天)3、mysql(2-3天)4、python(2-3天)5、burpsuite(1-2天)4.2、中期1、SQL注入(7-8天)2、文件上传(7-8天)3、其他漏洞(14-15

- Flink之kafka消息解析器2

怎么才能努力学习啊

flinkkafka大数据

概要昨天的话题,FlinkSource消费kafka数据自定义反序列化,获取自己想要的数据和类型实现过程publicclassTestWithMetadataDeserializationSchemaimplementsKafkaRecordDeserializationSchema{第一步:自定义实现这个接口,这里的泛型一般的都是自定义类@Overridepublicvoiddeserializ

- Flink之kafka消费数据

怎么才能努力学习啊

flinkkafka大数据

场景:本地构建Flink程序问题描述消费Kafka的数据时,使用Flink新的KakfaSource。会报如下错误KafkaSourcekafkaSource=KafkaSource.builder().setBootstrapServers(kafkaProperties.getProperty("kafka.bootstrap.servers")).setTopics("test2").set

- Apache Doris主要应用场景和一些实际案例

临水逸

apache

ApacheDoris是一个现代化的分布式分析型数据库,具备高性能、实时性和高并发性等特点,被广泛应用于多种场景。以下是Doris的主要应用场景和一些实际案例。应用场景1.实时数据分析数据流处理:Doris可以实时ingest(引入)和分析数据流,适用于监控系统、实时用户行为分析等场景。实时仪表盘:Doris适用于构建实时可视化仪表盘,为运营和业务决策提供实时数据支持。2.数据仓库OLAP(在线分

- SkyWalking

小馋喵知识杂货铺

性能skywalking

SkyWalking是一款开源的APM(ApplicationPerformanceManagement)工具,主要用于监控、追踪和诊断微服务架构中的应用性能。它支持多种语言,包括Java、Go、Node.js、Python等,能够提供强大的分布式追踪、日志分析、性能监控等功能,是微服务和云原生架构中重要的性能管理工具之一。SkyWalking最初由ApacheSoftwareFoundation

- 【Flink 实战系列】Flink CDC 实时同步 Mysql 全量加增量数据到 Hudi

JasonLee实时计算

Flink实战系列hbasespark大数据

【Flink实战系列】FlinkCDC实时同步Mysql全量加增量数据到Hudi前言FlinkCDC是基于Flink开发的变化数据获取组件(Changedatacapture),简单的说就是来捕获变更的数据,ApacheHudi是一个数据湖平台,又支持对数据做增删改查操作,所以FlinkCDC可以很好的和Hudi结合起来,打造实时数仓,实时湖仓一体的架构,下面就来演示一下同步的过程。环境组件版本F

- SSM项目中的Tomcat配置详细教学及启动失败原因总结

高危型

tomcatjava

一个小学弟找到我说ssm项目不会配tomcat,老出问题,记录一下。为了成功启动一个SSM项目,正确配置Tomcat是至关重要的一步。介绍SSM项目中Tomcat的配置步骤,并总结一些常见的启动失败原因及解决方法,帮助·同学们方便应对课程设计一、Tomcat配置详细教学1.1安装和配置Tomcat1.1.1下载和安装Tomcat下载Tomcat:访问ApacheTomcat官网,下载适合你系统版本

- SpringBoot项目修改内置tomcat版本

egegerhn

javajava后端

覆盖掉tomcat版本8.5.51org.apache.tomcat.embedtomcat-embed-core${tomcat.version}org.apache.tomcattomcat-juli${tomcat.version}忽略掉spring-boot-starter-web里的tomcatorg.springframework.bootspring-boot-starter-web

- 7-Zip Mark-of-the-Web绕过漏洞复现(CVE-2025-0411)

iSee857

漏洞复现安全web安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:7-Zip是一款开源、免费的文件压缩和解压缩软件,以其高压缩比和广泛的格式支持而闻名。它使用LZMA和LZMA2压缩算法,提供极高的

- Nginx介绍和入门学习

_Eden_

nginx学习运维

一、Nginx介绍1.nginx是什么?毋庸置疑它是一个web服务器,类似的,apache、lighttpd、tomcat、jetty、IIS都是web服务器。它们都具有web服务器的基本功能:基于rest架构风格,以同意资源描述符或者统一资源定位符作为沟通的依据,通过http为浏览器邓客户端提供各种网络服务。对于上述所提到的web服务器,分别具有各自的特点和弊端例如,tomcat和jetty都是

- LNMP——搭建论坛(Linux、Nginx、Mysql、PHP)

ML908

Web服务器群集LNMPdiscuz

LNMP指的是一个基于CentOS/Debian编写的Nginx、Linux、MySQL、PHP,可以在独立主机上轻松的安装LNMP生产环境。此次我们使用LNMP框架部署Discuz!社区论坛应用。Nginx安装Nginx作为Web服务器。相比Apache,Nginx使用更少的资源,支持更多的并发连接,体现更高的效率。Nginx作为负载均衡服务器:Nginx既可以在内部直接支持Rails和PHP,

- 面向 Data+AI 的统一数据目录探索 | Data Infra NO.22 回顾(含资料发布)

数据库

随着生成式人工智能(GenerativeAI)的崛起,从图像生成、自然语言处理到个性化推荐系统,生成式AI技术正迅速改变着各行各业的面貌。而在这场变革背后,数据的管理和治理显得尤为重要。对于企业来说,数据不仅是基础资源,更是构建AI应用和增强业务能力的关键。ApacheGravitino(incubating)与Databend作为数据领域两个知名的开源项目,正通过各自的创新技术和实践,为数据管理

- CDP中的Hive3之Apache Hive3特性

对许

#Hive#Sparkhivecdp

CDP中的Hive3之ApacheHive3特性1、ApacheHive3特性2、Hive不支持的接口和功能3、HiveonTez简介4、ApacheHive3架构概述CDP中采用的是ApacheHive3版本,相比Hive1/2,该版本在事务和安全性等方面有重大改进,了解这些版本之间的主要差异对于SQL用户至关重要,包括使用ApacheSpark和ApacheImpala的用户1、ApacheH

- debian php安装,如何在Debian 9上安装PHP

第四根肋骨

debianphp安装

装有PHP7.0版的Debian9即将终止支持,并且不再收到安全更新。在本教程中,我们将引导您完成在Debian9服务器上安装PHP7.2的步骤。我们还将向您展示如何配置Apache和Nginx以运行PHP。先决条件在Debian9上安装PHP7.2以下步骤描述了如何使用OndrejSury存储库安装PHP7.2。首先,更新apt软件包列表并安装必要的依赖项,以通过HTTPS添加新存储库:sudo

- Linux系统下minio设置SSL证书进行HTTPS远程连接访问

薄荷街的兔比先生

linuxsslhttps

文章目录1.配置SSL证书使用HTTPS访问2.MINIOSDK忽略证书验证3.使用受信任的证书1.配置SSL证书使用HTTPS访问生成域名对应的SSL证书,下载Apache版本,我目前只发现Apache这个里面有对应的私钥和证书私钥重命名为private.key证书重命名为public.crt,不更改为指定格式则会无法被识别。将公钥和证书放入root/.minio/certs文件夹中,此文件夹安

- RocketMQ介绍与应用场景

我心向阳iu

#RocketMQJava面试知识点精讲java-rocketmqrocketmqjava

文章目录1.RocketMQ介绍1.1RocketMQ介绍1.2MQ的主要应用场景1.3MQ的应用场景举例1、限流削峰1、任务异步处理。3、应用程序解耦合4、日志收集:1.4消息队列技术选型对比1.3.1主流消息队列优缺点比较1.RocketMQ介绍1.1RocketMQ介绍RocketMQ是阿里开源的一款非常优秀中间件产品,脱胎于阿里的另一款队列技术MetaQ,后捐赠给Apache基金会作为一款

- CentOS8下安装wget、wget2

奔跑吧邓邓子

高效运维linuxcentoswgetwget2

提示:“奔跑吧邓邓子”的高效运维专栏聚焦于各类运维场景中的实际操作与问题解决。内容涵盖服务器硬件(如IBMSystem3650M5)、云服务平台(如腾讯云、华为云)、服务器软件(如Nginx、Apache、GitLab、Redis、Elasticsearch、Kubernetes、Docker等)、开发工具(如Git、HBuilder)以及网络安全(如挖矿病毒排查、SSL证书配置)等多个方面。无论

- tomcat配置存放静态资源,实现网页访问并下载

qq_40711092

tomcatjava

配置server.xml在server.xml文件中的Host标签下嵌入一个Context标签,path是映射的web路径,doBase是本地磁盘的物理路径。-->-->设置tomcat允许访问静态文件夹,修改web.xml文件中如下图位置将false修改为truedefaultorg.apache.catalina.servlets.DefaultServletdebug0listingstru

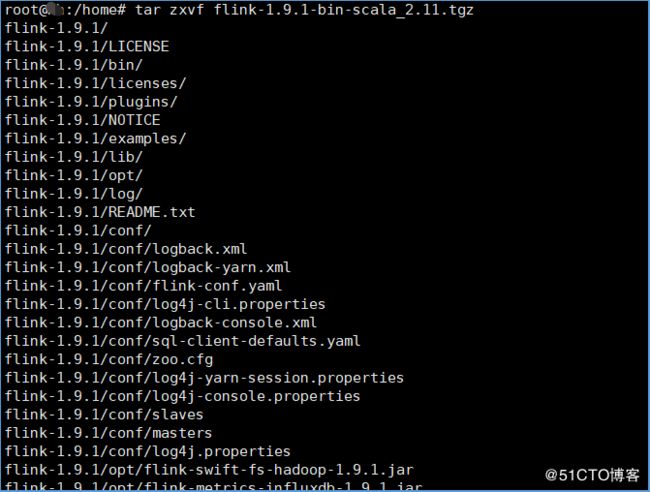

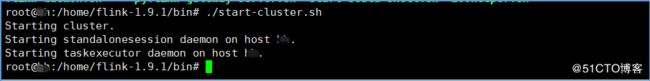

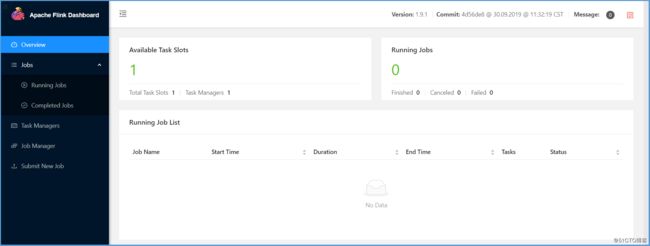

- Flink系列-2、Flink架构体系

技术武器库

大数据专栏flink架构jvm

版权声明:本文为博主原创文章,遵循CC4.0BY-SA版权协议,转载请附上原文出处链接和本声明。大数据系列文章目录官方网址:https://flink.apache.org/学习资料:https://flink-learning.org.cn/目录Flink中的重要角⾊Flink数据流编程模型Libraries支持Flink集群搭建Local本地模式(开发测试)Standalone-伪分布环境(开

- Flink 的核心特点和概念

Ray.1998

大数据大数据数据分析数据仓库flink

Flink是一个流式处理框架,专注于高吞吐量、低延迟的数据流处理。它能处理无限流(即实时数据流)和有限流(批处理),具有很强的灵活性和可扩展性,广泛应用于实时数据分析、监控系统、数据处理平台等场景。下面是一些关于Flink的核心特点和概念:1.流处理和批处理流处理(StreamProcessing):Flink的核心就是流处理,它能够实时处理不断到达的数据流。Flink会将数据划分成时间窗口来处理

- ztree设置禁用节点

3213213333332132

JavaScriptztreejsonsetDisabledNodeAjax

ztree设置禁用节点的时候注意,当使用ajax后台请求数据,必须要设置为同步获取数据,否者会获取不到节点对象,导致设置禁用没有效果。

$(function(){

showTree();

setDisabledNode();

});

- JVM patch by Taobao

bookjovi

javaHotSpot

在网上无意中看到淘宝提交的hotspot patch,共四个,有意思,记录一下。

7050685:jsdbproc64.sh has a typo in the package name

7058036:FieldsAllocationStyle=2 does not work in 32-bit VM

7060619:C1 should respect inline and

- 将session存储到数据库中

dcj3sjt126com

sqlPHPsession

CREATE TABLE sessions (

id CHAR(32) NOT NULL,

data TEXT,

last_accessed TIMESTAMP NOT NULL,

PRIMARY KEY (id)

);

<?php

/**

* Created by PhpStorm.

* User: michaeldu

* Date

- Vector

171815164

vector

public Vector<CartProduct> delCart(Vector<CartProduct> cart, String id) {

for (int i = 0; i < cart.size(); i++) {

if (cart.get(i).getId().equals(id)) {

cart.remove(i);

- 各连接池配置参数比较

g21121

连接池

排版真心费劲,大家凑合看下吧,见谅~

Druid

DBCP

C3P0

Proxool

数据库用户名称 Username Username User

数据库密码 Password Password Password

驱动名

- [简单]mybatis insert语句添加动态字段

53873039oycg

mybatis

mysql数据库,id自增,配置如下:

<insert id="saveTestTb" useGeneratedKeys="true" keyProperty="id"

parameterType=&

- struts2拦截器配置

云端月影

struts2拦截器

struts2拦截器interceptor的三种配置方法

方法1. 普通配置法

<struts>

<package name="struts2" extends="struts-default">

&

- IE中页面不居中,火狐谷歌等正常

aijuans

IE中页面不居中

问题是首页在火狐、谷歌、所有IE中正常显示,列表页的页面在火狐谷歌中正常,在IE6、7、8中都不中,觉得可能那个地方设置的让IE系列都不认识,仔细查看后发现,列表页中没写HTML模板部分没有添加DTD定义,就是<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3

- String,int,Integer,char 几个类型常见转换

antonyup_2006

htmlsql.net

如何将字串 String 转换成整数 int?

int i = Integer.valueOf(my_str).intValue();

int i=Integer.parseInt(str);

如何将字串 String 转换成Integer ?

Integer integer=Integer.valueOf(str);

如何将整数 int 转换成字串 String ?

1.

- PL/SQL的游标类型

百合不是茶

显示游标(静态游标)隐式游标游标的更新和删除%rowtyperef游标(动态游标)

游标是oracle中的一个结果集,用于存放查询的结果;

PL/SQL中游标的声明;

1,声明游标

2,打开游标(默认是关闭的);

3,提取数据

4,关闭游标

注意的要点:游标必须声明在declare中,使用open打开游标,fetch取游标中的数据,close关闭游标

隐式游标:主要是对DML数据的操作隐

- JUnit4中@AfterClass @BeforeClass @after @before的区别对比

bijian1013

JUnit4单元测试

一.基础知识

JUnit4使用Java5中的注解(annotation),以下是JUnit4常用的几个annotation: @Before:初始化方法 对于每一个测试方法都要执行一次(注意与BeforeClass区别,后者是对于所有方法执行一次)@After:释放资源 对于每一个测试方法都要执行一次(注意与AfterClass区别,后者是对于所有方法执行一次

- 精通Oracle10编程SQL(12)开发包

bijian1013

oracle数据库plsql

/*

*开发包

*包用于逻辑组合相关的PL/SQL类型(例如TABLE类型和RECORD类型)、PL/SQL项(例如游标和游标变量)和PL/SQL子程序(例如过程和函数)

*/

--包用于逻辑组合相关的PL/SQL类型、项和子程序,它由包规范和包体两部分组成

--建立包规范:包规范实际是包与应用程序之间的接口,它用于定义包的公用组件,包括常量、变量、游标、过程和函数等

--在包规

- 【EhCache二】ehcache.xml配置详解

bit1129

ehcache.xml

在ehcache官网上找了多次,终于找到ehcache.xml配置元素和属性的含义说明文档了,这个文档包含在ehcache.xml的注释中!

ehcache.xml : http://ehcache.org/ehcache.xml

ehcache.xsd : http://ehcache.org/ehcache.xsd

ehcache配置文件的根元素是ehcahe

ehcac

- java.lang.ClassNotFoundException: org.springframework.web.context.ContextLoaderL

白糖_

javaeclipsespringtomcatWeb

今天学习spring+cxf的时候遇到一个问题:在web.xml中配置了spring的上下文监听器:

<listener>

<listener-class>org.springframework.web.context.ContextLoaderListener</listener-class>

</listener>

随后启动

- angular.element

boyitech

AngularJSAngularJS APIangular.element

angular.element

描述: 包裹着一部分DOM element或者是HTML字符串,把它作为一个jQuery元素来处理。(类似于jQuery的选择器啦) 如果jQuery被引入了,则angular.element就可以看作是jQuery选择器,选择的对象可以使用jQuery的函数;如果jQuery不可用,angular.e

- java-给定两个已排序序列,找出共同的元素。

bylijinnan

java

import java.util.ArrayList;

import java.util.Arrays;

import java.util.List;

public class CommonItemInTwoSortedArray {

/**

* 题目:给定两个已排序序列,找出共同的元素。

* 1.定义两个指针分别指向序列的开始。

* 如果指向的两个元素

- sftp 异常,有遇到的吗?求解

Chen.H

javajcraftauthjschjschexception

com.jcraft.jsch.JSchException: Auth cancel

at com.jcraft.jsch.Session.connect(Session.java:460)

at com.jcraft.jsch.Session.connect(Session.java:154)

at cn.vivame.util.ftp.SftpServerAccess.connec

- [生物智能与人工智能]神经元中的电化学结构代表什么?

comsci

人工智能

我这里做一个大胆的猜想,生物神经网络中的神经元中包含着一些化学和类似电路的结构,这些结构通常用来扮演类似我们在拓扑分析系统中的节点嵌入方程一样,使得我们的神经网络产生智能判断的能力,而这些嵌入到节点中的方程同时也扮演着"经验"的角色....

我们可以尝试一下...在某些神经

- 通过LAC和CID获取经纬度信息

dai_lm

laccid

方法1:

用浏览器打开http://www.minigps.net/cellsearch.html,然后输入lac和cid信息(mcc和mnc可以填0),如果数据正确就可以获得相应的经纬度

方法2:

发送HTTP请求到http://www.open-electronics.org/celltrack/cell.php?hex=0&lac=<lac>&cid=&

- JAVA的困难分析

datamachine

java

前段时间转了一篇SQL的文章(http://datamachine.iteye.com/blog/1971896),文章不复杂,但思想深刻,就顺便思考了一下java的不足,当砖头丢出来,希望引点和田玉。

-----------------------------------------------------------------------------------------

- 小学5年级英语单词背诵第二课

dcj3sjt126com

englishword

money 钱

paper 纸

speak 讲,说

tell 告诉

remember 记得,想起

knock 敲,击,打

question 问题

number 数字,号码

learn 学会,学习

street 街道

carry 搬运,携带

send 发送,邮寄,发射

must 必须

light 灯,光线,轻的

front

- linux下面没有tree命令

dcj3sjt126com

linux

centos p安装

yum -y install tree

mac os安装

brew install tree

首先来看tree的用法

tree 中文解释:tree

功能说明:以树状图列出目录的内容。

语 法:tree [-aACdDfFgilnNpqstux][-I <范本样式>][-P <范本样式

- Map迭代方式,Map迭代,Map循环

蕃薯耀

Map循环Map迭代Map迭代方式

Map迭代方式,Map迭代,Map循环

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年

- Spring Cache注解+Redis

hanqunfeng

spring

Spring3.1 Cache注解

依赖jar包:

<!-- redis -->

<dependency>

<groupId>org.springframework.data</groupId>

<artifactId>spring-data-redis</artifactId>

- Guava中针对集合的 filter和过滤功能

jackyrong

filter

在guava库中,自带了过滤器(filter)的功能,可以用来对collection 进行过滤,先看例子:

@Test

public void whenFilterWithIterables_thenFiltered() {

List<String> names = Lists.newArrayList("John"

- 学习编程那点事

lampcy

编程androidPHPhtml5

一年前的夏天,我还在纠结要不要改行,要不要去学php?能学到真本事吗?改行能成功吗?太多的问题,我终于不顾一切,下定决心,辞去了工作,来到传说中的帝都。老师给的乘车方式还算有效,很顺利的就到了学校,赶巧了,正好学校搬到了新校区。先安顿了下来,过了个轻松的周末,第一次到帝都,逛逛吧!

接下来的周一,是我噩梦的开始,学习内容对我这个零基础的人来说,除了勉强完成老师布置的作业外,我已经没有时间和精力去

- 架构师之流处理---------bytebuffer的mark,limit和flip

nannan408

ByteBuffer

1.前言。

如题,limit其实就是可以读取的字节长度的意思,flip是清空的意思,mark是标记的意思 。

2.例子.

例子代码:

String str = "helloWorld";

ByteBuffer buff = ByteBuffer.wrap(str.getBytes());

Sy

- org.apache.el.parser.ParseException: Encountered " ":" ": "" at line 1, column 1

Everyday都不同

$转义el表达式

最近在做Highcharts的过程中,在写js时,出现了以下异常:

严重: Servlet.service() for servlet jsp threw exception

org.apache.el.parser.ParseException: Encountered " ":" ": "" at line 1,

- 用Java实现发送邮件到163

tntxia

java实现

/*

在java版经常看到有人问如何用javamail发送邮件?如何接收邮件?如何访问多个文件夹等。问题零散,而历史的回复早已经淹没在问题的海洋之中。

本人之前所做过一个java项目,其中包含有WebMail功能,当初为用java实现而对javamail摸索了一段时间,总算有点收获。看到论坛中的经常有此方面的问题,因此把我的一些经验帖出来,希望对大家有些帮助。

此篇仅介绍用

- 探索实体类存在的真正意义

java小叶檀

POJO

一. 实体类简述

实体类其实就是俗称的POJO,这种类一般不实现特殊框架下的接口,在程序中仅作为数据容器用来持久化存储数据用的

POJO(Plain Old Java Objects)简单的Java对象

它的一般格式就是

public class A{

private String id;

public Str