IP地伪装与端口转发及(富规则)

Firewalld支持两种类型的网络地址转换

1)地址伪装(masquerade)

通过地址伪装,NAT设备将经过设备的数据包转发到指定接收方,同时将通过的数据包的源地址更改为其本身的接口地址。当返回的数据包到达时,会将目的地址修改为原始主机的地址并做路由。地址伪装可以实现局域网多个IP地址共享单一公网地址上网。类似于NAT技术中的端口多路复用(PAT),IP地址伪装仅支持IPV4,不支持IPV6。

- 可以实现局域网多个地址共享单一公网地址上网

- IP地址伪装仅支持IPv4,不支持IPv6

2)端口转发(Forward-port)

也称为目的地址转换或端口映射。通过端口转发,将指定IP地址及端口的流量转发到相同计算机上的不同端口。或不同计算机上的端口,企业内部的服务器一般使用私网地址,可以通过端口转发将使用私网地址的服务器发布到公网上,供互联网用户进行访问。类似于NAT技术中的静态NAT。

- 也称为目的地址转换或端口映射

- 通过端口转发,指定IP地址及端口的流量将被转发到相同计算机上的不同端口,或者转发到不同计算机上的端口。

firewalld中理解直接规则

直接规则(direct interface)

- 允许管理员手动编写的iptables、ip6tables和ebtables 规则插入到Firewalld管理的区域中

- 通过firewall-cmd命令中的--direct选项实现

- 除显示插入方式之外,优先匹配直接规则

使用直接规则麻烦命令繁琐

使用富语言

富语言(rich language)

- 表达性配置语言,无需了解iptables语法

- 用于表达基本的允许/拒绝规则、配置记录(面向syslog和auditd)、端口转发、伪装和速率限制

1.基本语法:

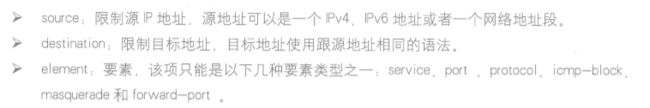

rule [family=""]

[ source address="" [invert="True"] ]

[ destination address="" [invert="True"] ]

[ ]

[ log [prefix=""] [level=""] [limit value="rate/duration"] ]

[ audit ]

[ accept|reject|drop ] 2.理解富规则命令

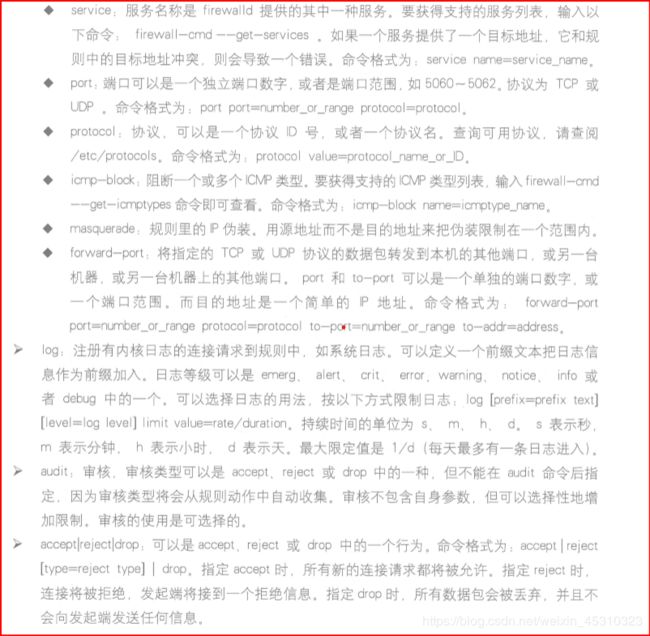

1)常用规则选项

3.规则配置举例

1)为认证包头协议AH使用IPV4和IPV6连接。

[root@localhost ~]# firewall-cmd --add-rich-rule='rule protocol value=ah accept'

success2)允许新的IPV4和IPV6连接FTP,并使用审核每分钟记录一次。

[root@localhost ~]# firewall-cmd --add-rich-rule='rule service name=ftp log limit value=1/m audit accept'

success3)允许来自192.168.0.0/24地址的TFTP协议的IPV4连接,并且使用系统日志每分钟记录一次

[root@localhost ~]# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.0.0/24" service name="tftp" log prefix="tftp" level="info" limit value="1/m" accept'

success

4)为RADIUS协议拒绝所有来自1:2:3:4:6::的新ipv6连接,日志前缀为“dns”,级别为“info”,并每分钟最多记录3次。接受来自其他发起端新的ipv6连接

[root@localhost ~]# firewall-cmd --add-rich-rule='rule family="ipv6" source address="1:2:3:4:6::" service name="radius" log prefix="dns" level="info" limit value="3/m" reject'

success

[root@localhost ~]# firewall-cmd --add-rich-rule='rule family="ipv6" service name="radius" accept'

success

5)将源192.168.2.2地址加入白名单,以允许来自这个源地址的所有连接

[root@localhost ~]# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.2.2" accept'

success6)拒绝来自public区域中IP地址192.168.0.11的所有流量

[root@localhost ~]# firewall-cmd --zone=public --add-rich-rule='rule family=ipv4 source address=192.168.0.11/32 reject'

success7)丢弃来自默认区域中任何位置的所有传入的ipsec esp协议包

[root@localhost ~]# firewall-cmd --add-rich-rule='rule protocol value="esp" drop'

success8)在192.168.1.0/24子网的DMZ区域中,接收端口7900~7905的所有TCP包

[root@localhost ~]# firewall-cmd --zone=dmz --add-rich-rule='rule family=ipv4 source address=192.168.1.0/24 port port=7900-1905 protocol=tcp accept'

success

9)接收从work区域到SSH的新连接,以notice级别且每分钟最多三条消息的方式将新连接记录到syslog

[root@localhost ~]# firewall-cmd --zone=work --add-rich-rule='rule service name=ssh log prefix="ssh" level="notice" limit value="3/m" accept'

success

10)在接下来的5min内(通过--timeout=300配置项实现),拒绝从默认区域中的子网192.168.2.0/24到DNS的新连接,并且拒绝的连接将记录到audit系统,且每小时最多一条消息

[root@localhost ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=192.168.2.0/24 service name=dns audit limit value="1/h" reject' --timeout=300

success