1. 前言

4月25号,Sentinel 1.6.0 正式发布,带来 Spring Cloud Gateway 支持、控制台登录功能、改进的热点限流和注解 fallback 等多项新特性,该出手时就出手,紧跟时代潮流,昨天刚发布,今天我就要给大家分享下如何使用!

2. 介绍(本段来自Sentinel文档)

Sentinel 1.6.0 引入了 Sentinel API Gateway Adapter Common 模块,此模块中包含网关限流的规则和自定义 API 的实体和管理逻辑:

GatewayFlowRule:网关限流规则,针对 API Gateway 的场景定制的限流规则,可以针对不同 route 或自定义的 API 分组进行限流,支持针对请求中的参数、Header、来源 IP 等进行定制化的限流。

ApiDefinition:用户自定义的 API 定义分组,可以看做是一些 URL 匹配的组合。比如我们可以定义一个 API 叫 myapi,请求 path 模式为 /foo/ 和 /baz/ 的都归到 myapi 这个 API 分组下面。限流的时候可以针对这个自定义的 API 分组维度进行限流。

其中网关限流规则 GatewayFlowRule 的字段解释如下:

• resource:资源名称,可以是网关中的 route 名称或者用户自定义的 API 分组名称。

• resourceMode:规则是针对 API Gateway 的 route(RESOURCEMODEROUTEID)还是用户在 Sentinel 中定义的 API 分组(RESOURCEMODECUSTOMAPI_NAME),默认是 route。

• grade:限流指标维度,同限流规则的 grade 字段

• count:限流阈值

• intervalSec:统计时间窗口,单位是秒,默认是 1 秒

• controlBehavior:流量整形的控制效果,同限流规则的 controlBehavior 字段,目前支持快速失败和匀速排队两种模式,默认是快速失败。

• burst:应对突发请求时额外允许的请求数目。

• maxQueueingTimeoutMs:匀速排队模式下的最长排队时间,单位是毫秒,仅在匀速排队模式下生效。

• paramItem:参数限流配置。若不提供,则代表不针对参数进行限流,该网关规则将会被转换成普通流控规则;否则会转换成热点规则。其中的字段:

• parseStrategy:从请求中提取参数的策略,目前支持提取来源 IP(PARAMPARSESTRATEGYCLIENTIP)、Host(PARAMPARSESTRATEGYHOST)、任意 Header(PARAMPARSESTRATEGYHEADER)和任意 URL 参数(PARAMPARSESTRATEGYURLPARAM)四种模式。

• fieldName:若提取策略选择 Header 模式或 URL 参数模式,则需要指定对应的 header 名称或 URL 参数名称。

• pattern 和 matchStrategy:为后续参数匹配特性预留,目前未实现。

用户可以通过 GatewayRuleManager.loadRules(rules) 手动加载网关规则,或通过 GatewayRuleManager.register2Property(property) 注册动态规则源动态推送(推荐方式)。

3. 使用

3.1 快速体验

首先你的有一个Spring Cloud Gateway的项目,如果没有,新建一个,增加Gateway和sentinel-spring-cloud-gateway-adapter的依赖,如下:

1.

2. org.springframework.cloud

3. spring-cloud-starter-gateway

4.

5.

6. com.alibaba.csp

7. sentinel-spring-cloud-gateway-adapter

8. 1.6.0

9. 新建一个application.yml配置文件,用来配置路由:

1. server:

2. port: 2001

3. spring:

4. application:

5. name: spring-cloud-gateway

6. cloud:

7. gateway:

8. routes:

9. - id: path_route

10. uri: http://cxytiandi.com

11. predicates:

12. - Path=/course配置了Path路由,等会使用 http://localhost:2001/course 进行访问即可。

增加一个GatewayConfiguration 类,用于配置Gateway限流要用到的类,目前是手动配置的方式,后面肯定是可以通过注解启用,配置文件中指定限流规则的方式来使用,当然这部分工作会交给Spring Cloud Alibaba来做,后面肯定会发新版本的,大家耐心等待就行了。

1. @Configuration

2. public class GatewayConfiguration {

3.

4. private final List viewResolvers;

5. private final ServerCodecConfigurer serverCodecConfigurer;

6.

7. public GatewayConfiguration(ObjectProvider> viewResolversProvider,

8. ServerCodecConfigurer serverCodecConfigurer) {

9. this.viewResolvers = viewResolversProvider.getIfAvailable(Collections::emptyList);

10. this.serverCodecConfigurer = serverCodecConfigurer;

11. }

12.

13.

14. /**

15. * 配置SentinelGatewayBlockExceptionHandler,限流后异常处理

16. * @return

17. */

18. @Bean

19. @Order(Ordered.HIGHEST_PRECEDENCE)

20. public SentinelGatewayBlockExceptionHandler sentinelGatewayBlockExceptionHandler() {

21. return new SentinelGatewayBlockExceptionHandler(viewResolvers, serverCodecConfigurer);

22. }

23.

24. /**

25. * 配置SentinelGatewayFilter

26. * @return

27. */

28. @Bean

29. @Order(-1)

30. public GlobalFilter sentinelGatewayFilter() {

31. return new SentinelGatewayFilter();

32. }

33.

34. @PostConstruct

35. public void doInit() {

36. initGatewayRules();

37. }

38.

39. /**

40. * 配置限流规则

41. */

42. private void initGatewayRules() {

43. Set rules = new HashSet<>();

44. rules.add(new GatewayFlowRule("path_route")

45. .setCount(1) // 限流阈值

46. .setIntervalSec(1) // 统计时间窗口,单位是秒,默认是 1 秒

47. );

48. GatewayRuleManager.loadRules(rules);

49. }

50. } 我们定义的资源名称是path_route,也就是application.yml中的路由ID,一致就行。

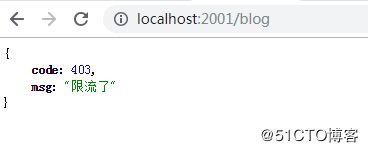

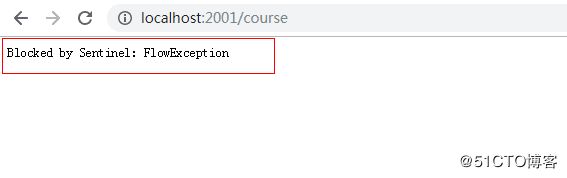

在一秒钟内多次访问http://localhost:2001/course就可以看到限流启作用了。

限流效果图

3.2 指定参数限流

上面的配置是针对整个路由来限流的,如果我们只想对某个路由的参数做限流,那么可以使用参数限流方式:

1. rules.add(new GatewayFlowRule("path_route")

2. .setCount(1)

3. .setIntervalSec(1)

4. .setParamItem(new GatewayParamFlowItem()

5. .setParseStrategy(SentinelGatewayConstants.PARAM_PARSE_STRATEGY_URL_PARAM).setFieldName("vipType")

6. )

7. );通过指定PARAMPARSESTRATEGYURLPARAM表示从url中获取参数,setFieldName指定参数名称

3.3 自定义API分组

假设我有下面两个路由,我想让这两个路由共用一个限流规则,那么我们可以自定义进行组合:

1. - id: path2_route

2. uri: http://cxytiandi.com

3. predicates:

4. - Path=/article

5. - id: path3_route

6. uri: http://cxytiandi.com

7. predicates:

8. - Path=/blog/**自定义分组代码:

1. private void initCustomizedApis() {

2. Set definitions = new HashSet<>();

3. ApiDefinition api1 = new ApiDefinition("customized_api")

4. .setPredicateItems(new HashSet() {{

5. // article完全匹配

6. add(new ApiPathPredicateItem().setPattern("/article"));

7. // blog/开头的

8. add(new ApiPathPredicateItem().setPattern("/blog/**")

9. .setMatchStrategy(SentinelGatewayConstants.PARAM_MATCH_STRATEGY_PREFIX));

10. }});

11. definitions.add(api1);

12. GatewayApiDefinitionManager.loadApiDefinitions(definitions);

13. } 然后我们需要给customized_api这个资源进行配置:

1. rules.add(new GatewayFlowRule("customized_api")

2. .setCount(1)

3. .setIntervalSec(1)

4. ); 3.4 自定义异常提示

前面我们有看到,当触发限流后页面显示的是Blocked by Sentinel: FlowException,正常情况下,就算给出提示也要跟后端服务的数据格式一样,如果你后端都是JSON格式的数据,那么异常的提示也要是JSON的格式,所以问题来了,我们怎么去自定义异常的输出?

前面我们有配置SentinelGatewayBlockExceptionHandler,我的注释写的限流后异常处理,我们可以进去看下源码就知道是不是异常处理了。下面贴出核心的代码:

1. private Mono writeResponse(ServerResponse response, ServerWebExchange exchange) {

2. return response.writeTo(exchange, contextSupplier.get());

3. }

4.

5. @Override

6. public Mono handle(ServerWebExchange exchange, Throwable ex) {

7. if (exchange.getResponse().isCommitted()) {

8. return Mono.error(ex);

9. }

10. // This exception handler only handles rejection by Sentinel.

11. if (!BlockException.isBlockException(ex)) {

12. return Mono.error(ex);

13. }

14. return handleBlockedRequest(exchange, ex)

15. .flatMap(response -> writeResponse(response, exchange));

16. } 重点在于writeResponse这个方法,我们只要把这个方法改掉,返回自己想要返回的数据就行了,可以自定义一个SentinelGatewayBlockExceptionHandler的类来实现。

比如:

1. public class JsonSentinelGatewayBlockExceptionHandler implements WebExceptionHandler {

2. // ........

3. }然后复制SentinelGatewayBlockExceptionHandler中的代码到JsonSentinelGatewayBlockExceptionHandler 中,只改动writeResponse一个方法即可。

1. private Mono writeResponse(ServerResponse response, ServerWebExchange exchange) {

2. ServerHttpResponse serverHttpResponse = exchange.getResponse();

3. serverHttpResponse.getHeaders().add("Content-Type", "application/json;charset=UTF-8");

4. byte[] datas = "{\"code\":403,\"msg\":\"限流了\"}".getBytes(StandardCharsets.UTF_8);

5. DataBuffer buffer = serverHttpResponse.bufferFactory().wrap(datas);

6. return serverHttpResponse.writeWith(Mono.just(buffer));

7. } 最后将配置的SentinelGatewayBlockExceptionHandler改成JsonSentinelGatewayBlockExceptionHandler 。

1. @Bean

2. @Order(Ordered.HIGHEST_PRECEDENCE)

3. public JsonSentinelGatewayBlockExceptionHandler sentinelGatewayBlockExceptionHandler() {

4. return new JsonSentinelGatewayBlockExceptionHandler(viewResolvers, serverCodecConfigurer);

5. }系列文章回顾:

- Sentinel: 分布式系统的流量防卫兵

- Sentinel: 使用注解限流

- Sentinel: 接入控制台实时查看监控数据

- Sentinel Client: 整合Apollo规则持久化

- 阿里Sentinel控制台: 整合Apollo规则持久化

- Spring Cloud Alibaba 整合 Sentinel 流控

加入星球特权

1、从前端到后端玩转Spring Cloud

2、实战分库分表中间件Sharding-JDBC

3、实战分布式任务调度框架Elastic Job

4、配置中心Apollo实战

5、高并发解决方案之缓存

6、更多课程等你来解锁,20+课程