11springboot 整合shiro 中(session中的会话管理)

文章目录

- 1 什么是shiro的会话管理

- 2应用场景分析

- 3 Shiro结合redis的统一会话管理

- 4 步骤:

- 4.1引入依赖

- 4.2在springboot配置文件中添加redis配置

- 4.3 自定义shiro会话管理器

- 4.4配置Shiro基于redis的会话管理

- 4.5user对象实现AuthCachePrincipal

- 5 上传代码:

- 6 正式项目中,需要修改一些地方

- 6.1认证接口

- 6.2登录接口

- 6.3新接口:

- 7 调用过程

在shiro里所有的用户的会话信息都会由Shiro来进行控制,shiro提供的会话可以用于JavaSE/JavaEE环境,不依赖 于任何底层容器,可以独立使用,是完整的会话模块。通过Shiro的会话管理器(SessionManager)进行统一的 会话管理

1 什么是shiro的会话管理

SessionManager(会话管理器):管理所有Subject的session包括创建、维护、删除、失效、验证等工作。

SessionManager是顶层组件,由SecurityManager管理 shiro提供了三个默认实现:

- DefaultSessionManager:用于JavaSE环境

- ServletContainerSessionManager:用于Web环境,直接使用servlet容器的会话。

- DefaultWebSessionManager:用于web环境,自己维护会话(自己维护着会话,直接废弃了Servlet容器的

会话管理)。

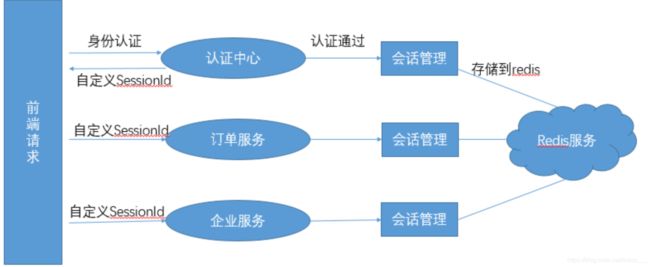

2应用场景分析

在分布式系统或者微服务架构下,都是通过统一的认证中心进行用户认证。如果使用默认会话管理,用户信息只会

保存到一台服务器上。那么其他服务就需要进行会话的同步。

会话管理器可以指定sessionId的生成以及获取方式。 通过sessionDao完成模拟session存入,取出等操作

3 Shiro结合redis的统一会话管理

4 步骤:

springboot整合shiro的前序步骤

https://blog.csdn.net/Insist___/article/details/104193024

接着往下进行:

4.1引入依赖

<dependency>

<groupId>org.crazycake</groupId>

<artifactId>shiro-redis</artifactId>

<version>3.0.0</version>

</dependency>

4.2在springboot配置文件中添加redis配置

redis:

host: 127.0.0.1

port: 6379

4.3 自定义shiro会话管理器

package cn.itcast.shiro.session;

import org.apache.shiro.web.servlet.ShiroHttpServletRequest;

import org.apache.shiro.web.session.mgt.DefaultWebSessionManager;

import org.apache.shiro.web.util.WebUtils;

import org.springframework.util.StringUtils;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import java.io.Serializable;

/**

* 自定义的sessionManager

*/

public class CustomSessionManager extends DefaultWebSessionManager {

/**

* 头信息中具有sessionid

* 请求头:Authorization: sessionid

*

* 指定sessionId的获取方式

*/

protected Serializable getSessionId(ServletRequest request, ServletResponse response) {

//获取请求头Authorization中的数据

String id = WebUtils.toHttp(request).getHeader("Authorization");

if(StringUtils.isEmpty(id)) {

//如果没有携带,生成新的sessionId

return super.getSessionId(request,response);

}else{

//返回sessionId;

request.setAttribute(ShiroHttpServletRequest.REFERENCED_SESSION_ID_SOURCE, "header");

request.setAttribute(ShiroHttpServletRequest.REFERENCED_SESSION_ID, id);

request.setAttribute(ShiroHttpServletRequest.REFERENCED_SESSION_ID_IS_VALID, Boolean.TRUE);

return id;

}

}

}

4.4配置Shiro基于redis的会话管理

@Value("${spring.redis.host}")

private String host;

@Value("${spring.redis.port}")

private int port;

/**

* 1.redis的控制器,操作redis

*/

public RedisManager redisManager() {

RedisManager redisManager = new RedisManager();

redisManager.setHost(host);

redisManager.setPort(port);

return redisManager;

}

/**

* 2.sessionDao

*/

public RedisSessionDAO redisSessionDAO() {

RedisSessionDAO sessionDAO = new RedisSessionDAO();

sessionDAO.setRedisManager(redisManager());

return sessionDAO;

}

/**

* 3.会话管理器

*/

public DefaultWebSessionManager sessionManager() {

CustomSessionManager sessionManager = new CustomSessionManager();

sessionManager.setSessionDAO(redisSessionDAO());

return sessionManager;

}

即配置文件的最终版为:

package cn.itcast.shiro;

import cn.itcast.shiro.realm.CustomRealm;

import cn.itcast.shiro.session.CustomSessionManager;

import org.apache.shiro.mgt.SecurityManager;

import org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor;

import org.apache.shiro.spring.web.ShiroFilterFactoryBean;

import org.apache.shiro.web.mgt.DefaultWebSecurityManager;

import org.apache.shiro.web.session.mgt.DefaultWebSessionManager;

import org.crazycake.shiro.RedisCacheManager;

import org.crazycake.shiro.RedisManager;

import org.crazycake.shiro.RedisSessionDAO;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import java.util.LinkedHashMap;

import java.util.Map;

@Configuration

public class ShiroConfiguration {

//1.创建realm

@Bean

public CustomRealm getRealm() {

return new CustomRealm();

}

//2.创建安全管理器

@Bean

public SecurityManager getSecurityManager(CustomRealm realm) {

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

securityManager.setRealm(realm);

//将自定义的会话管理器注册到安全管理器中

securityManager.setSessionManager(sessionManager());

//将自定义的redis缓存管理器注册到安全管理器中

securityManager.setCacheManager(cacheManager());

return securityManager;

}

//3.配置shiro的过滤器工厂

/**

* 再web程序中,shiro进行权限控制全部是通过一组过滤器集合进行控制

*

*/

@Bean

public ShiroFilterFactoryBean shiroFilter(SecurityManager securityManager) {

//1.创建过滤器工厂

ShiroFilterFactoryBean filterFactory = new ShiroFilterFactoryBean();

//2.设置安全管理器

filterFactory.setSecurityManager(securityManager);

//3.通用配置(跳转登录页面,为授权跳转的页面)

filterFactory.setLoginUrl("/autherror?code=1");//跳转url地址

filterFactory.setUnauthorizedUrl("/autherror?code=2");//未授权的url

//4.设置过滤器集合

/**

* 设置所有的过滤器:有顺序map

* key = 拦截的url地址

* value = 过滤器类型

*

*/

Map<String,String> filterMap = new LinkedHashMap<>();

//filterMap.put("/user/home","anon");//当前请求地址可以匿名访问

//具有某中权限才能访问

//使用过滤器的形式配置请求地址的依赖权限

//filterMap.put("/user/home","perms[user-home]"); //不具备指定的权限,跳转到setUnauthorizedUrl地址

//使用过滤器的形式配置请求地址的依赖角色

//filterMap.put("/user/home","roles[系统管理员]");

filterMap.put("/user/**","authc");//当前请求地址必须认证之后可以访问

filterFactory.setFilterChainDefinitionMap(filterMap);

return filterFactory;

}

@Value("${spring.redis.host}")

private String host;

@Value("${spring.redis.port}")

private int port;

/**

* 1.redis的控制器,操作redis

*/

public RedisManager redisManager() {

RedisManager redisManager = new RedisManager();

redisManager.setHost(host);

redisManager.setPort(port);

return redisManager;

}

/**

* 2.sessionDao

*/

public RedisSessionDAO redisSessionDAO() {

RedisSessionDAO sessionDAO = new RedisSessionDAO();

sessionDAO.setRedisManager(redisManager());

return sessionDAO;

}

/**

* 3.会话管理器

*/

public DefaultWebSessionManager sessionManager() {

CustomSessionManager sessionManager = new CustomSessionManager();

sessionManager.setSessionDAO(redisSessionDAO());

return sessionManager;

}

/**

* 4.缓存管理器

*/

public RedisCacheManager cacheManager() {

RedisCacheManager redisCacheManager = new RedisCacheManager();

redisCacheManager.setRedisManager(redisManager());

return redisCacheManager;

}

//开启对shior注解的支持

@Bean

public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(SecurityManager securityManager) {

AuthorizationAttributeSourceAdvisor advisor = new AuthorizationAttributeSourceAdvisor();

advisor.setSecurityManager(securityManager);

return advisor;

}

}

4.5user对象实现AuthCachePrincipal

package cn.itcast.shiro.domain;

import com.fasterxml.jackson.annotation.JsonIgnore;

import lombok.Getter;

import lombok.Setter;

import org.crazycake.shiro.AuthCachePrincipal;

import javax.persistence.*;

import java.io.Serializable;

import java.util.Date;

import java.util.HashSet;

import java.util.Set;

/**

* 用户实体类

*/

@Entity

@Table(name = "pe_user")

@Getter

@Setter

/**

* AuthCachePrincipal:

* redis和shiro插件包提供的接口

*/

public class User implements Serializable ,AuthCachePrincipal {

private static final long serialVersionUID = 4297464181093070302L;

/**

* ID

*/

@Id

private String id;

private String username;

private String password;

@ManyToMany(fetch = FetchType.EAGER)

@JoinTable(name="pe_user_role",joinColumns={@JoinColumn(name="user_id",referencedColumnName="id")},

inverseJoinColumns={@JoinColumn(name="role_id",referencedColumnName="id")}

)

private Set<Role> roles = new HashSet<Role>();//用户与角色 多对多

@Override

public String getAuthCacheKey() {

return null;

}

}

5 上传代码:

https://download.csdn.net/download/Insist___/12140036

6 正式项目中,需要修改一些地方

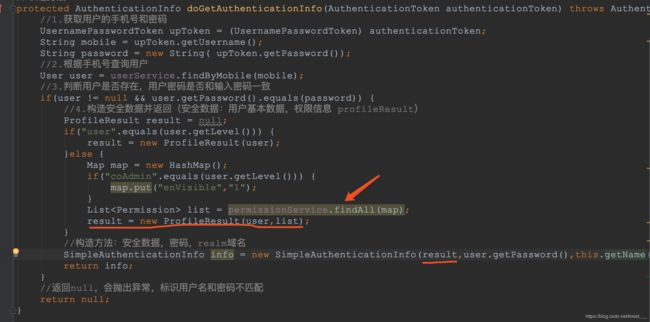

1 认证接口:

封装安全数据: 含前端所需要的数据,例如公司编号,角色 信息

然后添加info对象中

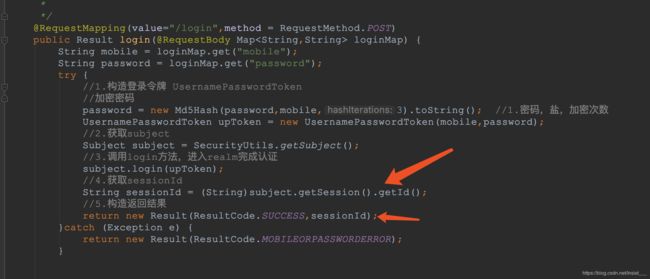

2登录接口:

获取到sessionid ,给前端返回 sessionid

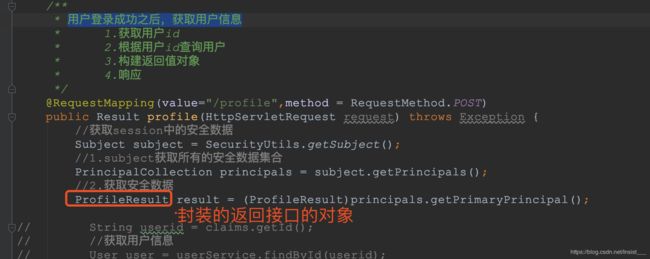

3 添加一个接口,用户登录成功之后,获取用户信息

举例:

6.1认证接口

6.2登录接口

6.3新接口:

7 调用过程

1前端调用登录接口:获取sessionid.

2前端拿着sessionid 调用profile接口,获取到所需数据:例如权限信息

然后根据数据进行权限控制

3 调用任意接口时,会自动调用到授权认证:

保证 接口的安全性,没有权限就访问不了。

3.1 授权:

1》接口上加注解@RequiresPermissions(value = “user-find”)

说明这个接口需要进行授权校验,没有加的直接访问

2》在realm中的授权接口中,查询对象中是否有这个权限user-find,如果 有,就可以访问,没有返回未授权