ElasticSearch Groovy远程代码执行POC和exp

ElasticSearch的这个漏洞的编号是CVE-2015-1427,影响版本为1.3.0-1.3.7以及1.4.0-1.4.2,漏洞成因详见:http://drops.wooyun.org/papers/5107,本文具体探讨一下漏洞利用。

1.2.0版本默认是禁用了脚本执行,如果要使用该功能的话,要在elasticsearch.yml中设置script.disable_dynamic:true。

在1.3.0版本,开始使用groovy和sandbox来进行脚本执行,其中使用了白名单机制,限制了可以调用的类和方法等等。

但是因为Java中的反射机制,我们可以通过白名单中的类获取到Runtime,也就造成了远程代码执行漏洞,威力很大。

废话不多说,使用es的python客户端进行测试:

这里要注意,需要指定一下脚本的类型为groovy。这是因为1.3版本中,MVEL仍然是默认的语言,效果如下:

既然是远程代码执行,那攻击面实在是太广阔了,这酸爽。

(1)拒绝服务攻击

调用exit即可。

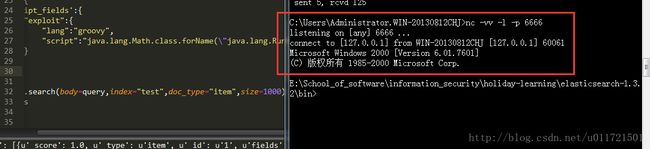

(2)getshell

![]()

测试结果,成功返回一个反弹shell:

如果Linux下,很多服务器都是以root权限运行,提权都省了~~

(3)任意文件读取

获取到输入流之后readLine就能获得回显。

(4)任意文件写入(写shell)

只写了使用java代码实现的,并且本地测试成功,不过简单的一段java代码,使用反射居然能这么长:

java.lang.Math.class.forName(\"java.io.FileOutputStream\").getConstructor(java.io.File.class).newInstance(java.lang.Math.class.forName(\"java.io.File\").getConstructor(java.lang.String.class).newInstance(\"c:/1.txt\")).write(java.lang.Math.class.forName(\"java.lang.String\").getConstructor(java.lang.String.class).newInstance(\"fuck\").getBytes())还可以使用命令执行echo出shell来,思路多多。

这里不再写出exp程序,因为比较简单,不适用es的python api,也可以自己构造一个请求给es服务器。一个query对应一项攻击方法。

批量利用的话,扫IP段的9200然后上攻击代码就行了,希望大家玩的愉快。

————————————2015—3——7—更新————————————————————————————————————

看了tang3的http://drops.wooyun.org/papers/5142之后,实际上根本不用从反射入手,在乌云上看到有人这么做,在我看来,无论是使用反射绕过沙盒还是直接上groovy代码执行来利用漏洞,本质上都差不多,只不过使用原生groovy脚本更加灵活,根据官方的文档以及tang3在文章中指出的那样,可以实现持久化后门的利用。由于groovy可以实现java的应有功能,这个实在是太要命了,所以getshell、命令执行什么的就自然不在话下。

总结来看,这个漏洞覆盖版本之广,实属罕见,可以说是一个非常严重的漏洞,使用elasticsearch的朋友,要好好保护内网中的这些主机,不要对外开放9200端口,可以的话,尽量避免外网任何主机对es主机的访问,另外,根据官网的说明,修改配置为:

script.groovy.sandbox.enabled: falsefalse