- 手机电脑如何通过跨平台远程控制工具来实现无缝互联

2501_90729959

RayLink远程控制工具远程控制软件智能手机电脑

在如今数字化办公和生活的场景里,远程控制工具已经成了连接各种设备的关键桥梁。不管是跨系统协作、远程技术支持,还是让移动端和电脑端高效联动,用户对这些工具的要求早就从“能用就行”变成了“得用得顺手”。接下来,我就从跨平台兼容性、画质性能、安全性和操作体验这四个主要方面,来聊聊现在主流的远程控制工具都有啥特点。重点说说RayLink远程控制软件,看看它是怎么通过技术创新,让手机和电脑实现无缝互联的。一

- “四预”驱动数字孪生水利:让智慧治水守护山河安澜

GeoSaaS

实景三维智慧城市人工智能gis大数据安全

近年来,从黄河秋汛到海河特大洪水,从珠江流域性洪灾到长江罕见骤旱,极端天气频发让水安全问题备受关注。如何实现“治水于未发”?数字孪生水利以“预报、预警、预演、预案”(四预)为核心,正在掀起一场水利治理的智慧革命。一、数字孪生水利:从物理世界到虚拟镜像的跃迁数字孪生水利并非简单的“数字建模”,而是通过高精度传感器、大数据、人工智能等技术,在虚拟空间构建与物理流域完全映射的“数字分身”,实现水情、工情

- 低空航路:低空经济的基础设施

GeoSaaS

低空经济自动驾驶汽车信息可视化人工智能大数据

低空经济作为新兴产业,正逐渐成为推动城市高质量发展的新引擎。低空航路的构建是实现低空经济发展的关键,它涉及到无人机、电动垂直起降飞行器(eVTOL)等航空器的运行,对城市物流、旅游、农业、应急救援等领域产生深远影响。低空航路的内涵低空航路指的是在城市低空空域中为无人机和eVTOL等航空器规划的飞行路径。这些航路需要满足安全、高效、有序的飞行需求,同时还需考虑与城市建筑、人口密集区等的协调。构建低空

- DeepSeek带来服务器与显卡需求激增的核心逻辑

DeepSeek+NAS

人工智能服务器运维网络安全计算机网络

随着DeepSeek等开源AI模型的普及,个人开发者和小型企业正加速构建私有化AI服务器,以处理敏感数据和定制化任务。这种趋势不仅重构了算力需求的结构,更推动服务器和显卡市场进入新一轮增长周期。以下从技术迭代、行业需求、市场格局三个维度展开论述。一、私有化部署:从数据安全到算力自主的核心驱动力数据隐私与合规性需求公共AI平台的数据泄露风险促使企业选择本地化部署。例如,医疗机构的患者数据、金融企业的

- APP怎么抓取原生日志 - Android篇

大汉堡玩测试

android功能测试

文章目录前言为什么要抓原生页面的日志举一个抓取原生日志的例子AndroidDebugBridge(ADB)安装ADB连接设备验证连接抓取日志注意点总结前言好困~写点我觉得重要的吧,IOS和HarmonyOSNEXT这周写为什么要抓原生页面的日志原生日志能够捕捉到与操作系统和应用框架交互的关键信息,包括性能瓶颈、崩溃报告和安全事件等,而这些是纯H5日志无法提供的,确保了对应用行为的全面监控和精准调试

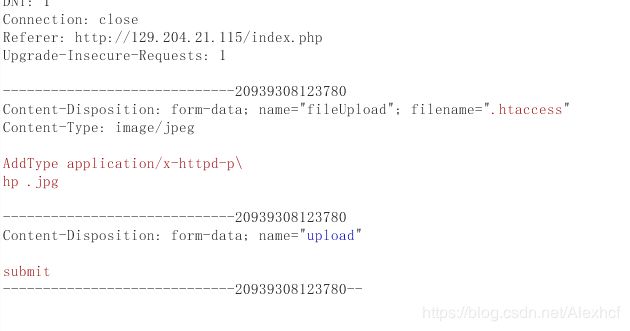

- 常见FUZZ姿势与工具实战:从未知目录到备份文件漏洞挖掘

w2361734601

web安全安全

本文仅供学习交流使用,严禁用于非法用途。未经授权,禁止对任何网站或系统进行未授权的测试或攻击。因使用本文所述技术造成的任何后果,由使用者自行承担。请严格遵守《网络安全法》及相关法律法规!目录本文仅供学习交流使用,严禁用于非法用途。未经授权,禁止对任何网站或系统进行未授权的测试或攻击。因使用本文所述技术造成的任何后果,由使用者自行承担。请严格遵守《网络安全法》及相关法律法规!一、FUZZ技术概述二、

- 共筑智慧城市新生态!YashanDB与荣科科技完成兼容互认证

科技圈快讯

oracle数据库

近日,深圳计算科学研究院的崖山数据库系统YashanDB与荣科科技股份有限公司的智慧工程移动管理平台V1.0与不动产智能管理系统V1.0成功完成了兼容性互认证,标志着双方在智慧城市建设领域实现关键突破,以国产化高性能数据库技术为核心,为工程建设与不动产管理领域提供安全可控、高效稳定的数字化解决方案。在兼容性互认证过程中,双方针对功能、性能、兼容性以及稳定性等关键指标进行了多轮严格测试,验证了Ya

- 自学网络安全(黑客技术)2025年 —三个月学习计划

csbDD

web安全学习安全网络python

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 2025年零基础入门学网络安全(详细),看这篇就够了

网安大师兄

web安全安全网络网络安全密码学

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包一、自学网络安全学习的误区和陷阱1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键知识并不多一般人如果想要把编程学好再开始学习网络安全往往需要花费很长时间,容易半途而废。而且学习编程只是工具不是

- AI赋能视频创作:蓝耘MaaS与海螺AI技术的深度融合

云边有个稻草人

热门文章人工智能音视频图片生成视频蓝耘智算蓝耘MaaS平台体验海螺AI高效视频渲染和优化

云边有个稻草人-CSDN博客目录一、蓝耘MaaS平台概述(1)平台的模块化设计(2)蓝耘MaaS的灵活性与扩展性(3)蓝耘MaaS的安全性与隐私保护二、海螺AI视频模型简介(1)海螺AI的核心技术(2)海螺AI的视频生成流程(3)海螺AI的应用场景三、在蓝耘Maas平台如何使用海螺AI生成视频(1)注册蓝耘平台账号(2)点击MaaS平台(3)点击视觉模型并选择l2V-01视频模型(4)体验图片生成

- 计算机网络技术服务管理基于Spring Boot-SSM

QQ1978519681计算机程序

网络计算机毕业设计毕业设计数据库springboot

目录一、引言二、用户需求分析三、功能介绍3.1.资源管理:3.2.故障管理:3.3.性能管理:3.4.安全管理:3.5.配置管理:3.6.日志管理:3.7.用户管理:3.8.自动化任务调度:3.9.Web界面管理:3.10扩展性与集成性:四、技术介绍4.1系统架构与技术选型4.2技术选型理由:五、性能需求分析六、安全需求分析结论一、引言随着信息技术的飞

- C++,Go 语言开发危险化学品流动跟踪APP

Geeker-2025

c++golang

开发一款危险化学品流动跟踪APP是一个非常重要且复杂的项目,主要用于监控和管理危险化学品的运输、存储和使用过程,确保其符合安全规范,防止泄漏、误用或其他安全事故。该APP需要具备实时跟踪、数据记录、报警机制、权限管理等功能。C++和Go语言的结合在这个项目中可以发挥各自的优势:C++适合高性能计算、底层硬件交互和实时数据处理,而Go语言适合高性能后端服务、并发处理和分布式系统。---##1.**项

- Linux基础指令详解:掌握Linux系统的必备技能

秋秋爱编码

linux服务器运维

在数字化时代,Linux以其稳定性、安全性和灵活性成为了服务器、嵌入式系统以及开发环境中的首选操作系统。对于初学者而言,掌握Linux的基本指令是踏入这个强大操作系统的第一步。本文将详细介绍一些Linux系统中最为基础且常用的指令,帮助读者快速上手Linux。一、Linux基础指令概述Linux指令行界面(CLI)是其核心部分之一,通过命令行可以执行各种系统管理和文件操作任务。掌握这些基础指令,不

- 自学网络安全(黑客技术)2025年 —90天学习计划

网安CILLE

web安全学习安全网络linux

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 自学网络安全(黑客技术)2025年 —90天学习计划

网安CILLE

web安全学习安全网络网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 2024下半年——【寒假】自学黑客计划(网络安全)

网安CILLE

web安全网络安全linux网络安全密码学ddos

CSDN大礼包:基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客

- 2024自学手册——网络安全(黑客技术)

网安CILLE

web安全安全网络

前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习导航三大章节,涉及价值观、方法论、执行力、行业分类、职位解读、法

- 源代码防泄密和安全上外网的关联

cnsinda_sdc

源码安全源代码加密信息安全网络安全服务器源代码防泄露

在数字化办公的时代,企业员工需要频繁访问互联网以获取信息、进行沟通和协作。然而,互联网的开放性也带来了诸多安全风险,如恶意软件、网络攻击、数据泄露等。SPN沙盒作为一种先进的安全上网解决方案,为企业提供了一种安全、可控的上网方式。一、系统构成与部署(一)管理端管理端是SPN沙盒系统的控制中心,负责对整个沙盒系统进行管理控制。它具备以下功能:系统配置与策略管理:管理员可以通过管理端对SPN沙盒系统进

- 区块链驱动金融第四章——比特币实用指南:存储与使用全解析

小DuDu

区块链金融

在比特币的世界里,存储和使用比特币是每个参与者都必须面对的重要环节。第四章围绕这两个关键方面展开了详细的阐述,为我们提供了全面而深入的见解。现在,就让我们一起走进这一章,探索如何安全、便捷地存储和使用比特币。比特币的存储方式:多样选择,各有优劣简单本地储存:便捷与风险并存把比特币存储在本地设备上是最直接的方式,就像把钱放在钱包里一样方便。人们通常会使用比特币钱包软件来管理比特币和私钥,通过这些软件

- 后“智驾平权”时代,谁为安全冗余和体验升级“买单”

高工智能汽车

安全人工智能

线控底盘,正在成为新势力争夺下一个技术普及红利的新赛点。尤其是进入2025年,比亚迪、长安等一线传统自主品牌率先开启高阶智驾的普及战,加上此前已经普及的智能座舱,舱驾智能的「科技平权」进一步加速行业启动「线控底盘」上车窗口期。去年4月,华为数字能源率先对外发布了DriveONE纯电智动方案,并与车企在EMB线控制动领域率先展开深度合作。这套方案通过驱动和制动系统的融合控制,来大幅缩短刹车距离和高速

- AI 大模型应用数据中心的数据迁移架构

AGI大模型与大数据研究院

DeepSeekR1&大数据AI人工智能javapythonjavascriptkotlingolang架构人工智能

AI大模型、数据中心、数据迁移、架构设计、迁移策略、性能优化、安全保障1.背景介绍随着人工智能(AI)技术的飞速发展,大规模AI模型的应用日益广泛,涵盖了自然语言处理、计算机视觉、语音识别等多个领域。这些AI模型通常需要海量的数据进行训练和推理,因此数据中心作为AI应用的基础设施,显得尤为重要。然而,随着AI模型规模的不断扩大,数据中心面临着新的挑战:数据规模庞大:AI模型的训练和推理需要海量数据

- 在LangChain中传递运行时值给工具

bavDHAUO

langchainwindowspython

在使用LangChain开发智能应用时,我们经常需要将一些运行时的参数传递给工具。这些参数可能在请求时才被确定,比如请求用户的ID。在大多数情况下,这些参数不应该由LLM(大语言模型)控制,因为这样可能存在安全风险。因此,我们需要一种机制,让LLM只控制那些它需要控制的参数,而其他参数则由应用逻辑来固定。本指南将详细介绍如何在LangChain中实现这一点,即防止模型生成某些工具参数,并在运行时进

- 5分钟科普:AI网关是什么?应用场景是什么?有没有开源的选择?

阿里-于怀

机器学习

AI网关的功能及其定义AI网关位于企业应用与内外部大模型调用的交汇点,能够灵活地将请求转发给内部自建模型或外部大模型服务提供商,甚至海外的服务商。它管理着企业所有的AI出口流量,为企业内的不同团队提供了多方面的优势。对于开发团队而言,AI网关简化了模型的选择和使用过程,让他们可以专注于产品的快速迭代而无需担心成本控制或复杂的申请流程。针对安全和治理方面的团队而言,AI网关通过实施访问控制、加密传输

- JAVA论文相关技术介绍(JAVA技术)

Curry Peng

java开发语言

3.JAVA技术Java是一种广泛使用的编程语言,具有以下显著特点和优势:面向对象编程(OOP):支持封装、继承和多态等特性,使代码更具模块化、可维护性和可扩展性。平台独立性:Java程序可以在不同的操作系统和硬件平台上运行,只需安装相应的Java运行环境(JRE)。安全性:提供了强大的安全机制,包括访问控制、字节码验证等,确保程序的安全性和稳定性。丰富的类库:拥有大量预先编写好的类和接口,涵盖了

- 关于Linux SSH的那些知识点

协议捕手

Linux企业应用经验集linuxssh运维

以下是LinuxSSH相关知识点的系统整理,涵盖基础概念、配置指南、安全实践及实际案例一、SSH核心知识点协议版本SSH-1(不安全,已淘汰)vsSSH-2(推荐,默认协议)加密机制:非对称加密(RSA/ECDSA)交换密钥+对称加密(AES/ChaCha20)传输数据密钥认证流程客户端生成私钥(~/.ssh/id_rsa)和公钥(~/.ssh/id_rsa.pub)公钥上传至服务器~/.ssh/

- AI系统API网关原理与代码实战案例讲解

AI大模型应用之禅

DeepSeekR1&AI大模型与大数据计算科学神经计算深度学习神经网络大数据人工智能大型语言模型AIAGILLMJavaPython架构设计AgentRPA

AI系统API网关原理与代码实战案例讲解1.背景介绍在现代分布式系统中,API网关作为一个重要的组件,起到了至关重要的作用。它不仅仅是一个简单的请求路由器,更是一个集成了安全、负载均衡、缓存、监控等多种功能的综合性服务。特别是在AI系统中,API网关的作用尤为重要,因为AI系统通常需要处理大量的数据请求,并且需要保证高可用性和高性能。API网关的概念最早出现在微服务架构中,旨在解决微服务之间的通信

- C#自动升级系统完整实现教程

Jay星晴

本文还有配套的精品资源,点击获取简介:在C#开发中,实现软件自动升级机制是确保用户使用最新程序版本的重要技术手段。本文将详细介绍自动升级的基本概念、实现步骤、相关技术以及实际操作中需要关注的事项。内容涵盖如何通过网络请求检测版本更新、下载更新包、执行安装过程以及重启应用,同时强调安全性和用户体验等关键点。1.自动升级基本概念自动升级是什么自动升级是软件开发中的一种重要机制,允许软件在无需用户干预的

- 智能家居产品很酷,记住这3个使用规则,让生活更安全

宛如清风

智能家居产品安全智能家居使用原则SCA智能家居安全物联网产品智能手表智能门锁SCA

前言:在急于拥抱物联网设备的过程中,我们不能为了增加便利而以隐私和安全为代价。一个万物互联的世界来了。物联网革命改善了我们的家庭生活,为我们提供了从智能茶壶到智能洗衣机再到智能冰箱的各种智能家用电器,同时我们还拥有智能门铃和门锁、智能手机、智能手表等物联网设备,这使我们可以随时可查看追踪孩子位置的智能手表,以及追踪健康状况的健身追踪器。所有这些能使生活更加轻松,但这并不一定意味着它使我们的生活更加

- 联邦学习算法安全优化与可解释性研究

智能计算研究中心

其他

内容概要本研究围绕联邦学习算法的安全性优化与模型可解释性增强展开系统性探索。首先,针对联邦学习中数据隐私泄露与模型性能损耗的固有矛盾,提出一种融合差分隐私与动态权重聚合的协同优化框架,通过分层加密机制降低敏感信息暴露风险。其次,引入可解释性算法(如LIME与SHAP)构建透明化决策路径,结合注意力机制实现特征贡献度的可视化映射,有效提升模型在医疗影像异常检测与金融欺诈识别场景中的可信度。此外,研究

- 算力融合创新与多场景应用生态构建

智能计算研究中心

其他

内容概要算力作为数字经济的核心驱动力,正经历从单一计算范式向融合架构的跨越式演进。随着异构计算、光子计算等底层技术的突破,算力资源逐步形成跨架构协同、多模态联动的智能供给体系,支撑工业互联网、医疗影像、智能安防等场景实现效率跃升。与此同时,量子计算与神经形态计算的前沿探索,正在重塑科学计算与实时决策的技术边界。建议行业关注算力可扩展性与安全标准的协同设计,通过动态调度算法与分布式架构优化,构建弹性

- java工厂模式

3213213333332132

java抽象工厂

工厂模式有

1、工厂方法

2、抽象工厂方法。

下面我的实现是抽象工厂方法,

给所有具体的产品类定一个通用的接口。

package 工厂模式;

/**

* 航天飞行接口

*

* @Description

* @author FuJianyong

* 2015-7-14下午02:42:05

*/

public interface SpaceF

- nginx频率限制+python测试

ronin47

nginx 频率 python

部分内容参考:http://www.abc3210.com/2013/web_04/82.shtml

首先说一下遇到这个问题是因为网站被攻击,阿里云报警,想到要限制一下访问频率,而不是限制ip(限制ip的方案稍后给出)。nginx连接资源被吃空返回状态码是502,添加本方案限制后返回599,与正常状态码区别开。步骤如下:

- java线程和线程池的使用

dyy_gusi

ThreadPoolthreadRunnabletimer

java线程和线程池

一、创建多线程的方式

java多线程很常见,如何使用多线程,如何创建线程,java中有两种方式,第一种是让自己的类实现Runnable接口,第二种是让自己的类继承Thread类。其实Thread类自己也是实现了Runnable接口。具体使用实例如下:

1、通过实现Runnable接口方式 1 2

- Linux

171815164

linux

ubuntu kernel

http://kernel.ubuntu.com/~kernel-ppa/mainline/v4.1.2-unstable/

安卓sdk代理

mirrors.neusoft.edu.cn 80

输入法和jdk

sudo apt-get install fcitx

su

- Tomcat JDBC Connection Pool

g21121

Connection

Tomcat7 抛弃了以往的DBCP 采用了新的Tomcat Jdbc Pool 作为数据库连接组件,事实上DBCP已经被Hibernate 所抛弃,因为他存在很多问题,诸如:更新缓慢,bug较多,编译问题,代码复杂等等。

Tomcat Jdbc P

- 敲代码的一点想法

永夜-极光

java随笔感想

入门学习java编程已经半年了,一路敲代码下来,现在也才1w+行代码量,也就菜鸟水准吧,但是在整个学习过程中,我一直在想,为什么很多培训老师,网上的文章都是要我们背一些代码?比如学习Arraylist的时候,教师就让我们先参考源代码写一遍,然

- jvm指令集

程序员是怎么炼成的

jvm 指令集

转自:http://blog.csdn.net/hudashi/article/details/7062675#comments

将值推送至栈顶时 const ldc push load指令

const系列

该系列命令主要负责把简单的数值类型送到栈顶。(从常量池或者局部变量push到栈顶时均使用)

0x02 &nbs

- Oracle字符集的查看查询和Oracle字符集的设置修改

aijuans

oracle

本文主要讨论以下几个部分:如何查看查询oracle字符集、 修改设置字符集以及常见的oracle utf8字符集和oracle exp 字符集问题。

一、什么是Oracle字符集

Oracle字符集是一个字节数据的解释的符号集合,有大小之分,有相互的包容关系。ORACLE 支持国家语言的体系结构允许你使用本地化语言来存储,处理,检索数据。它使数据库工具,错误消息,排序次序,日期,时间,货

- png在Ie6下透明度处理方法

antonyup_2006

css浏览器FirebugIE

由于之前到深圳现场支撑上线,当时为了解决个控件下载,我机器上的IE8老报个错,不得以把ie8卸载掉,换个Ie6,问题解决了,今天出差回来,用ie6登入另一个正在开发的系统,遇到了Png图片的问题,当然升级到ie8(ie8自带的开发人员工具调试前端页面JS之类的还是比较方便的,和FireBug一样,呵呵),这个问题就解决了,但稍微做了下这个问题的处理。

我们知道PNG是图像文件存储格式,查询资

- 表查询常用命令高级查询方法(二)

百合不是茶

oracle分页查询分组查询联合查询

----------------------------------------------------分组查询 group by having --平均工资和最高工资 select avg(sal)平均工资,max(sal) from emp ; --每个部门的平均工资和最高工资

- uploadify3.1版本参数使用详解

bijian1013

JavaScriptuploadify3.1

使用:

绑定的界面元素<input id='gallery'type='file'/>$("#gallery").uploadify({设置参数,参数如下});

设置的属性:

id: jQuery(this).attr('id'),//绑定的input的ID

langFile: 'http://ww

- 精通Oracle10编程SQL(17)使用ORACLE系统包

bijian1013

oracle数据库plsql

/*

*使用ORACLE系统包

*/

--1.DBMS_OUTPUT

--ENABLE:用于激活过程PUT,PUT_LINE,NEW_LINE,GET_LINE和GET_LINES的调用

--语法:DBMS_OUTPUT.enable(buffer_size in integer default 20000);

--DISABLE:用于禁止对过程PUT,PUT_LINE,NEW

- 【JVM一】JVM垃圾回收日志

bit1129

垃圾回收

将JVM垃圾回收的日志记录下来,对于分析垃圾回收的运行状态,进而调整内存分配(年轻代,老年代,永久代的内存分配)等是很有意义的。JVM与垃圾回收日志相关的参数包括:

-XX:+PrintGC

-XX:+PrintGCDetails

-XX:+PrintGCTimeStamps

-XX:+PrintGCDateStamps

-Xloggc

-XX:+PrintGC

通

- Toast使用

白糖_

toast

Android中的Toast是一种简易的消息提示框,toast提示框不能被用户点击,toast会根据用户设置的显示时间后自动消失。

创建Toast

两个方法创建Toast

makeText(Context context, int resId, int duration)

参数:context是toast显示在

- angular.identity

boyitech

AngularJSAngularJS API

angular.identiy 描述: 返回它第一参数的函数. 此函数多用于函数是编程. 使用方法: angular.identity(value); 参数详解: Param Type Details value

*

to be returned. 返回值: 传入的value 实例代码:

<!DOCTYPE HTML>

- java-两整数相除,求循环节

bylijinnan

java

import java.util.ArrayList;

import java.util.List;

public class CircleDigitsInDivision {

/**

* 题目:求循环节,若整除则返回NULL,否则返回char*指向循环节。先写思路。函数原型:char*get_circle_digits(unsigned k,unsigned j)

- Java 日期 周 年

Chen.H

javaC++cC#

/**

* java日期操作(月末、周末等的日期操作)

*

* @author

*

*/

public class DateUtil {

/** */

/**

* 取得某天相加(减)後的那一天

*

* @param date

* @param num

*

- [高考与专业]欢迎广大高中毕业生加入自动控制与计算机应用专业

comsci

计算机

不知道现在的高校还设置这个宽口径专业没有,自动控制与计算机应用专业,我就是这个专业毕业的,这个专业的课程非常多,既要学习自动控制方面的课程,也要学习计算机专业的课程,对数学也要求比较高.....如果有这个专业,欢迎大家报考...毕业出来之后,就业的途径非常广.....

以后

- 分层查询(Hierarchical Queries)

daizj

oracle递归查询层次查询

Hierarchical Queries

If a table contains hierarchical data, then you can select rows in a hierarchical order using the hierarchical query clause:

hierarchical_query_clause::=

start with condi

- 数据迁移

daysinsun

数据迁移

最近公司在重构一个医疗系统,原来的系统是两个.Net系统,现需要重构到java中。数据库分别为SQL Server和Mysql,现需要将数据库统一为Hana数据库,发现了几个问题,但最后通过努力都解决了。

1、原本通过Hana的数据迁移工具把数据是可以迁移过去的,在MySQl里面的字段为TEXT类型的到Hana里面就存储不了了,最后不得不更改为clob。

2、在数据插入的时候有些字段特别长

- C语言学习二进制的表示示例

dcj3sjt126com

cbasic

进制的表示示例

# include <stdio.h>

int main(void)

{

int i = 0x32C;

printf("i = %d\n", i);

/*

printf的用法

%d表示以十进制输出

%x或%X表示以十六进制的输出

%o表示以八进制输出

*/

return 0;

}

- NsTimer 和 UITableViewCell 之间的控制

dcj3sjt126com

ios

情况是这样的:

一个UITableView, 每个Cell的内容是我自定义的 viewA viewA上面有很多的动画, 我需要添加NSTimer来做动画, 由于TableView的复用机制, 我添加的动画会不断开启, 没有停止, 动画会执行越来越多.

解决办法:

在配置cell的时候开始动画, 然后在cell结束显示的时候停止动画

查找cell结束显示的代理

- MySql中case when then 的使用

fanxiaolong

casewhenthenend

select "主键", "项目编号", "项目名称","项目创建时间", "项目状态","部门名称","创建人"

union

(select

pp.id as "主键",

pp.project_number as &

- Ehcache(01)——简介、基本操作

234390216

cacheehcache简介CacheManagercrud

Ehcache简介

目录

1 CacheManager

1.1 构造方法构建

1.2 静态方法构建

2 Cache

2.1&

- 最容易懂的javascript闭包学习入门

jackyrong

JavaScript

http://www.ruanyifeng.com/blog/2009/08/learning_javascript_closures.html

闭包(closure)是Javascript语言的一个难点,也是它的特色,很多高级应用都要依靠闭包实现。

下面就是我的学习笔记,对于Javascript初学者应该是很有用的。

一、变量的作用域

要理解闭包,首先必须理解Javascript特殊

- 提升网站转化率的四步优化方案

php教程分享

数据结构PHP数据挖掘Google活动

网站开发完成后,我们在进行网站优化最关键的问题就是如何提高整体的转化率,这也是营销策略里最最重要的方面之一,并且也是网站综合运营实例的结果。文中分享了四大优化策略:调查、研究、优化、评估,这四大策略可以很好地帮助用户设计出高效的优化方案。

PHP开发的网站优化一个网站最关键和棘手的是,如何提高整体的转化率,这是任何营销策略里最重要的方面之一,而提升网站转化率是网站综合运营实力的结果。今天,我就分

- web开发里什么是HTML5的WebSocket?

naruto1990

Webhtml5浏览器socket

当前火起来的HTML5语言里面,很多学者们都还没有完全了解这语言的效果情况,我最喜欢的Web开发技术就是正迅速变得流行的 WebSocket API。WebSocket 提供了一个受欢迎的技术,以替代我们过去几年一直在用的Ajax技术。这个新的API提供了一个方法,从客户端使用简单的语法有效地推动消息到服务器。让我们看一看6个HTML5教程介绍里 的 WebSocket API:它可用于客户端、服

- Socket初步编程——简单实现群聊

Everyday都不同

socket网络编程初步认识

初次接触到socket网络编程,也参考了网络上众前辈的文章。尝试自己也写了一下,记录下过程吧:

服务端:(接收客户端消息并把它们打印出来)

public class SocketServer {

private List<Socket> socketList = new ArrayList<Socket>();

public s

- 面试:Hashtable与HashMap的区别(结合线程)

toknowme

昨天去了某钱公司面试,面试过程中被问道

Hashtable与HashMap的区别?当时就是回答了一点,Hashtable是线程安全的,HashMap是线程不安全的,说白了,就是Hashtable是的同步的,HashMap不是同步的,需要额外的处理一下。

今天就动手写了一个例子,直接看代码吧

package com.learn.lesson001;

import java

- MVC设计模式的总结

xp9802

设计模式mvc框架IOC

随着Web应用的商业逻辑包含逐渐复杂的公式分析计算、决策支持等,使客户机越

来越不堪重负,因此将系统的商业分离出来。单独形成一部分,这样三层结构产生了。

其中‘层’是逻辑上的划分。

三层体系结构是将整个系统划分为如图2.1所示的结构[3]

(1)表现层(Presentation layer):包含表示代码、用户交互GUI、数据验证。

该层用于向客户端用户提供GUI交互,它允许用户

.htaccess文件内容

.htaccess文件内容