0ctf之simple

参考:

http://www.ikey4u.com/blog/0ctf-2015-simpleapk/partB-analysis-solib/

打开AndroidManifest.xml发现android:debuggable="true",

因此我们就不用修改什么了,可以直接调试。直接原 apk 上 IDA Pro动态调试即可.一般的我们都会开两个 IDA, 一个用于动态分析,一个用于静态分析.

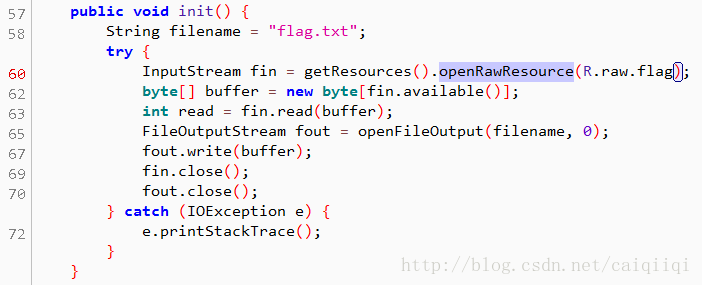

然后看到入口Activity中有读取flag.txt

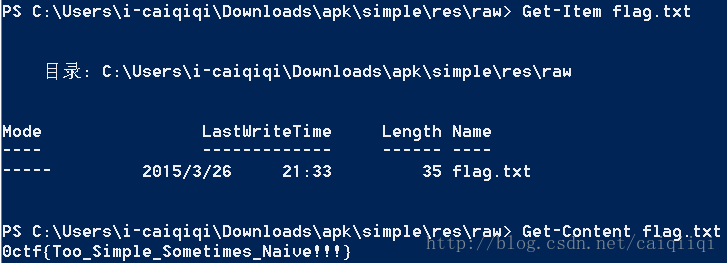

然而,读取flag.txt的内容发现并没卵用。

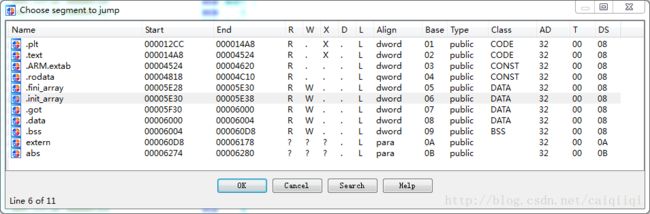

使用Ctrl+ S 打开段选择窗口

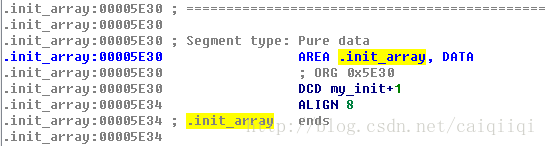

看到一个my_init函数。

进去看一下

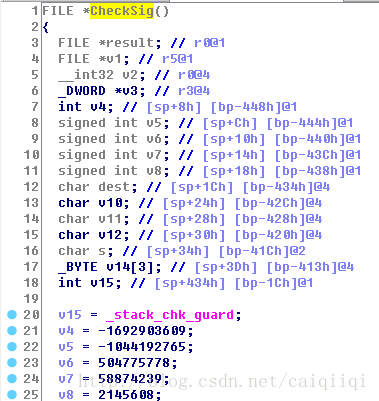

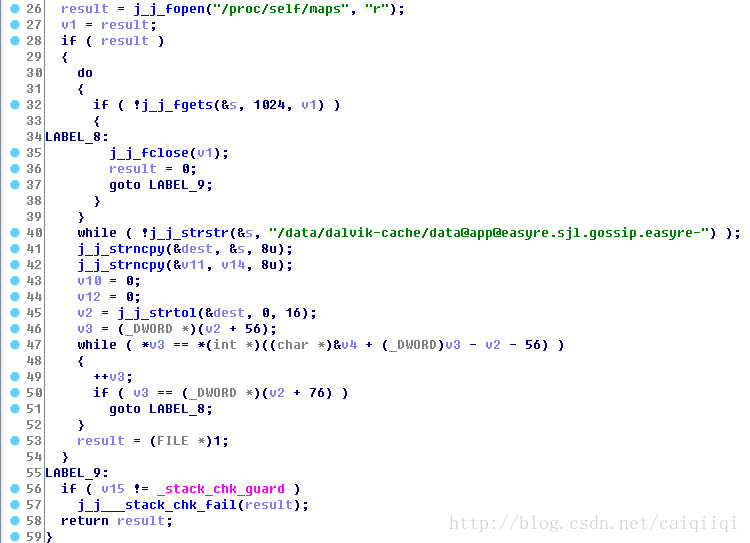

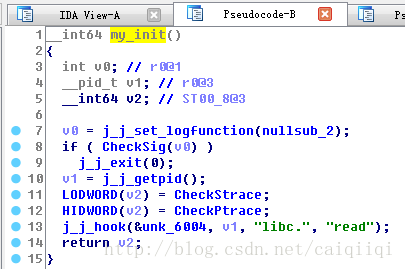

它主要包含两个函数,CheckSig()和j_j_hook()。

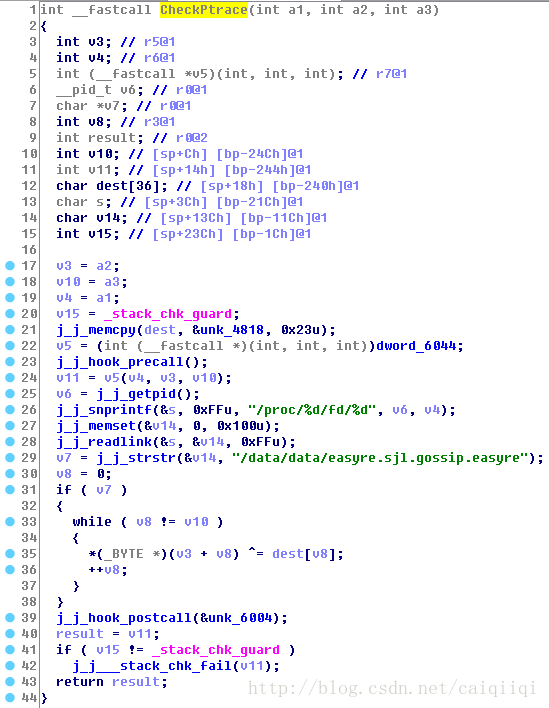

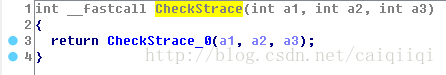

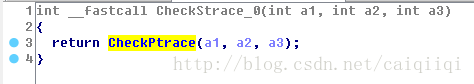

其中CheckStrace()和CheckPtrace()应该就是用来反调试的。

CheckPtrace()

通常在自定义的函数里有异或操作往往说明这里是一个关键

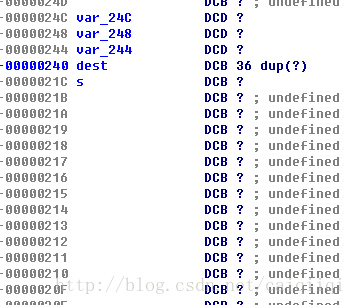

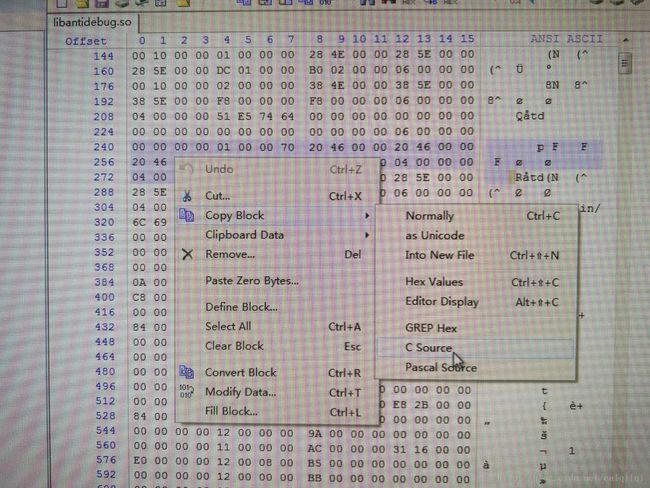

然后将dest[]数组从.so文件中拷贝出来,需要用WinHex打开.so文件。

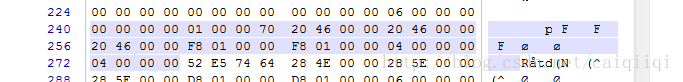

找到dest[]数组对应的偏移量00000240(需要在IDA中找到char dest[36]然后双击)。

鼠标右键选择: Edit => Copy Block => C Source

然后这一块选中的就复制到粘贴板上了,然后粘贴出来即可。

粘贴出来之后就是这样的格式。

unsigned AnsiChar data[36] = {

0x00, 0x00, 0x00, 0x00, 0x01, 0x00, 0x00, 0x70, 0x20, 0x46, 0x00, 0x00, 0x20, 0x46, 0x00, 0x00,

0x20, 0x46, 0x00, 0x00, 0xF8, 0x01, 0x00, 0x00, 0xF8, 0x01, 0x00, 0x00, 0x04, 0x00, 0x00, 0x00,

0x04, 0x00, 0x00, 0x00

};然后需要写个小脚本亦或一下。

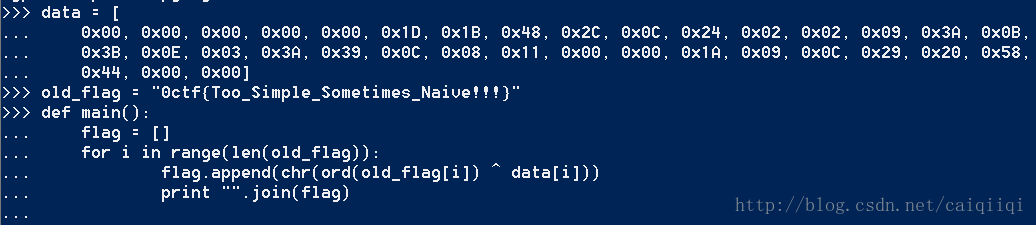

#coding=utf-8

data = [

0x00, 0x00, 0x00, 0x00, 0x00, 0x1D, 0x1B, 0x48, 0x2C, 0x0C, 0x24, 0x02, 0x02, 0x09, 0x3A, 0x0B,

0x3B, 0x0E, 0x03, 0x3A, 0x39, 0x0C, 0x08, 0x11, 0x00, 0x00, 0x1A, 0x09, 0x0C, 0x29, 0x20, 0x58,

0x44, 0x00, 0x00]

old_flag = "0ctf{Too_Simple_Sometimes_Naive!!!}"

def main():

flag = []

for i in range(len(old_flag)):

flag.append(chr(ord(old_flag[i]) ^ data[i]))

print "".join(flag)

if __name__ == '__main__':

main()其中,

然后发现

参考:https://github.com/toToCW/CTF-Mobile/blob/master/20150CTF/simple-150/WriteUp.md

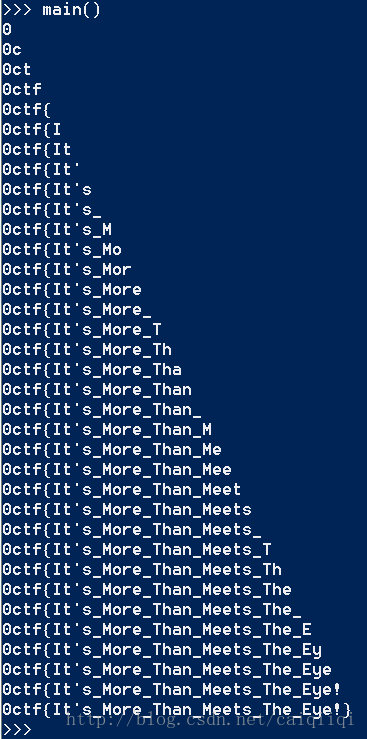

运行之后,得到了flag